『詐欺メール』「【Amazon個人情報の安全性】支払い方法を更新してください」と、来た件

| アマゾンの成りすまし、多すぎ | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

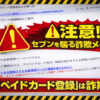

うれしいような悲しいような…気が付けば、詐欺メール系のエントリーが800を超えました。 また、アマゾンの名を借りたフィッシング詐欺メール。 件名は 差出人は メールは中国奥地からでは、このメールのヘッダーソースを確認し調査してみます。

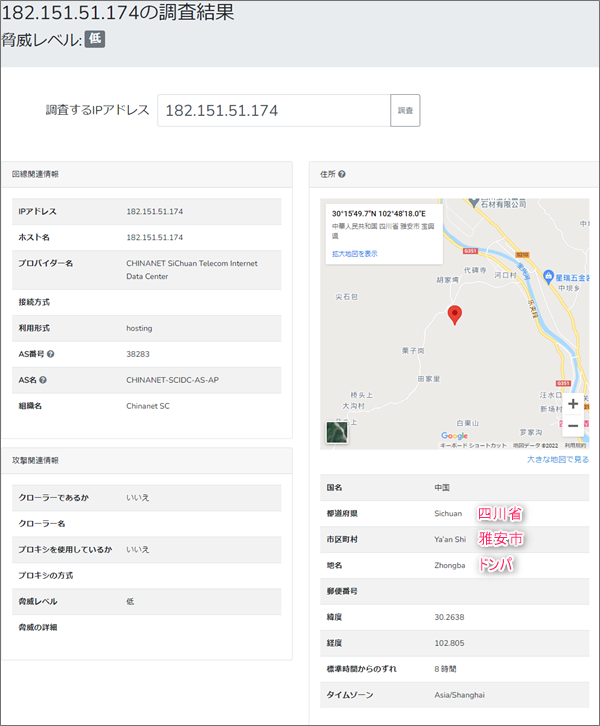

では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 表示された地図は、中国奥地でネパールとの国境「四川省 雅安市 ドンパ」付近の地図。 なぜこんな難しい言い回しするの?引続き本文を見ていきます。

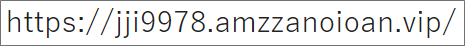

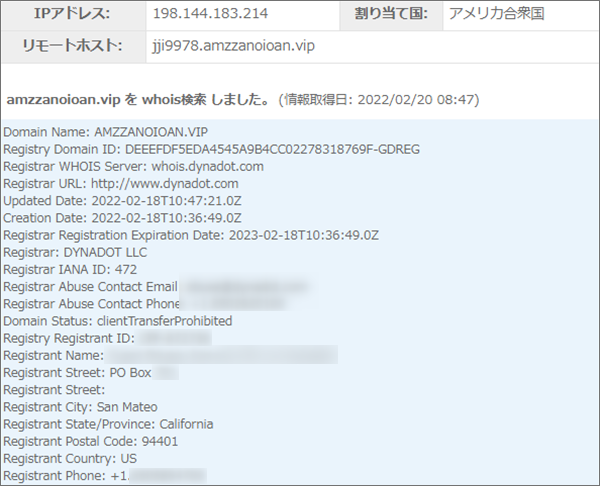

「不完全なプロファイル」「対応する機能の権限」 どちらにしてもコレはリンクを押させるための口実。 まず最初にこのURLの危険性についてトレンドマイクロの「サイトセーフティーセンター」で このように業界ではすでに危険と認識しているようでそのカテゴリは「正規のWebサイトを 次にここで使われているドメイン”jji9978.amzzanoioan.vip”について、その持ち主と これによると、このドメインの持ち主はアメリカ,カリフォルニア州,サンマテオにある企業。 次にドメインを割当てているIPアドレスは”198.144.183.214”なので、このIPアドレスを使い 表示されているのは、アメリカのシカゴ付近の地図。 安全な方法でリンク先へ訪れてみると、当たり前のように偽のアマゾンのログインページが ここでアマゾンのアカウント情報が詐取され、この先で、個人情報やクレジットカードの まとめ今朝の詐欺メール17通中にアマゾンを名乗るものが9通。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール【Amazon個人情報の安全性】支払い方法を更新してください,amazon.co.jp,amazonp-co-jp,IPアドレス,jji9978.amzzanoioan.vip,Message ID,Received,Return-Path,Site Safety Center,SMS,SPAM,triumbest.net.cn,アマゾン,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,ホモグラフ攻撃,偽サイト,拡散希望,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「客様の注文とamazonアカウントを停止させていただいております」と、来た件

日々是丹精(笑) ※ご注意ください! このブログエントリーは、フィッシング詐欺メ ...

【注意】JACCS「2026年03月度お支払い金額確定」は偽メール!配信元を特定

【調査報告】最新の詐欺メール解析レポート メールの解析結果とセキュリティリスクの ...

『詐欺メール』「Amazonのご利用確認」と、来た件

アマゾンなのにイオンカード? ※ご注意ください! 当エントリーは迷惑メールの注意 ...

『詐欺メール』アメックスから『年に一度の特別な夜|ミシュラン限定メニューをお楽しみください』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』Amazonから『緊急:ご注文確認のお知らせ』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...