『詐欺メール』「auかんたん決済でお支払いしている継続利用サービスを更新する必要があります」と、来た件

2022年2月20日

| またもや詐欺サイトは西海岸に! | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

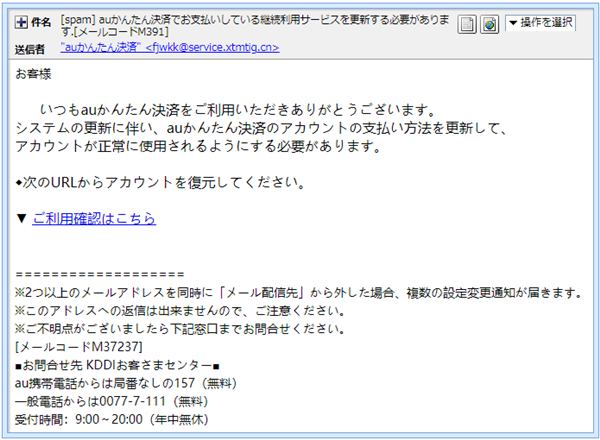

auが中国ドメインのメールアドレスで?!また新たな刺客です。 では、メールのプロパティーから見ていきましょう。 件名は 差出人は メールサーバーはロスに!では、このメールのヘッダーソースを確認し調査してみます。

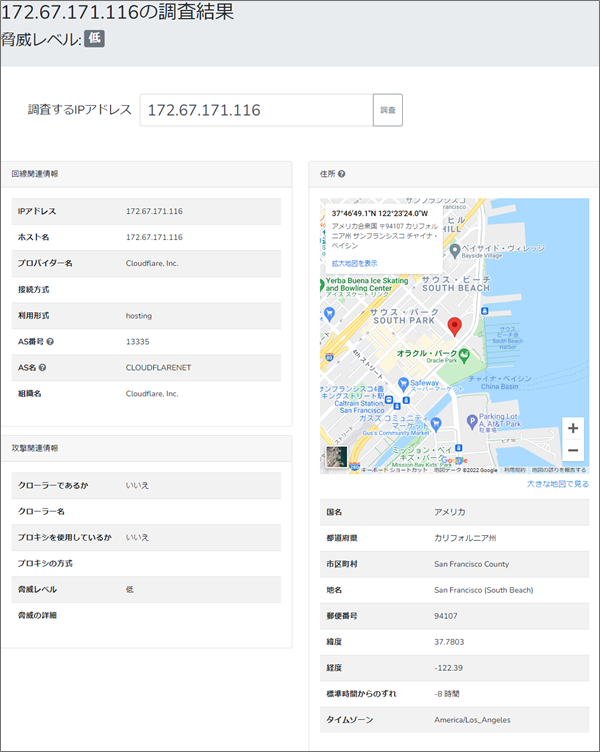

では、この”service.xtmtig.cn”について情報を拾ってみます。 このIPアドレスを元にその割り当て地を確認してみます。 表示された地図はアメリなのロサンゼルス付近。 リンク先はまだ生きてきます続いて本文を見ていきます。

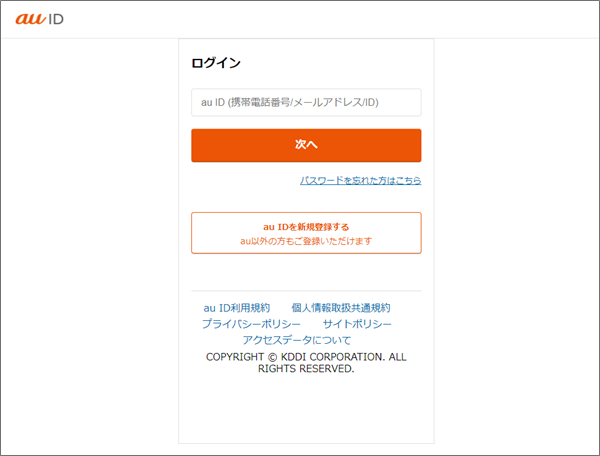

青地で書かれた「▼ ご利用確認はこちら」ってところがフィッシング詐欺サイトへの まずはこのURLの危険性をノートンの「セーブウエブ」で確認してみました。 サイトのドメインはサブドメインを含めて”long-block-0f77.joker816.workers.dev” と意気込んで検索してみましたがほとんどの情報がプライバシー保護されていて 今度はサンフランシスコ付近の地図です。 安全な方法でサイトに行ってみると、このようにauのログインページとそっくりな

ふと気づくとリダイレクトされこちらのURLが変化しています。 これも同じようにノートンの「セーフウェブ」で確認してみると、結果は先程と同じように

まとめ遂にauにまで手を出し始めましたね…(;^_^A いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

迷惑メール"auかんたん決済,auかんたん決済でお支払いしている継続利用サービスを更新する必要があります,IPアドレス,kdda.vgawfzs.com,long-block-0f77.joker816.workers.dev,Message ID,Received,Return-Path,service.xtmtig.cn,SPAM,ご利用確認はこちら,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,中国ドメインのメールアドレス,偽サイト,拡散希望,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「【重要】Amazonから緊急のご連絡、情報を更新してください。」と、来た件

お客様情報の確認に注意 ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』「通知 : お客様の Аррlе lD がロックされています」と、来た件

露骨な翻訳や支離滅裂な内容 ※ご注意ください! このブログエントリーは、フィッシ ...

『詐欺メール』『あなたのANAアカウントの認証手続きについて』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』松井証券から『【重要】配当金入金のお知らせ』と、来た件

★詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私たちが生活する ...

『詐欺メール』「【ETC】重要なお知らせ<安心·安全への取り組み>」と、来た件

ETC利用照会サービスを騙る新たな手口 ※ご注意ください! このブログエントリー ...