『詐欺メール』「『Ciseaux de Tailleur』にお問い合わせありがとうございます。」と、来た件

| 2日連続で | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

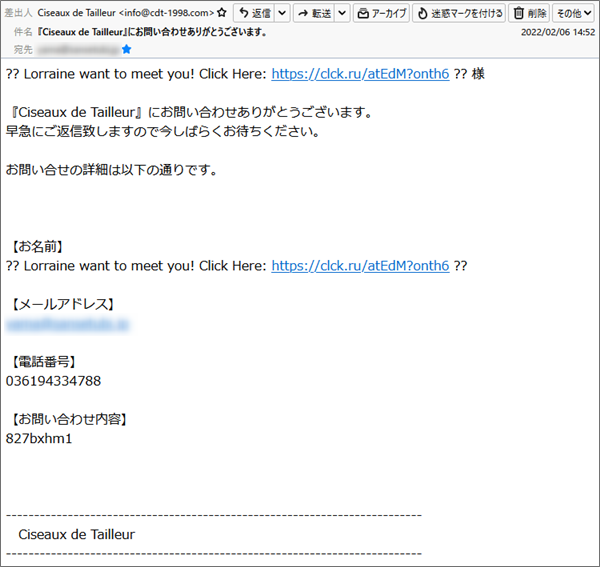

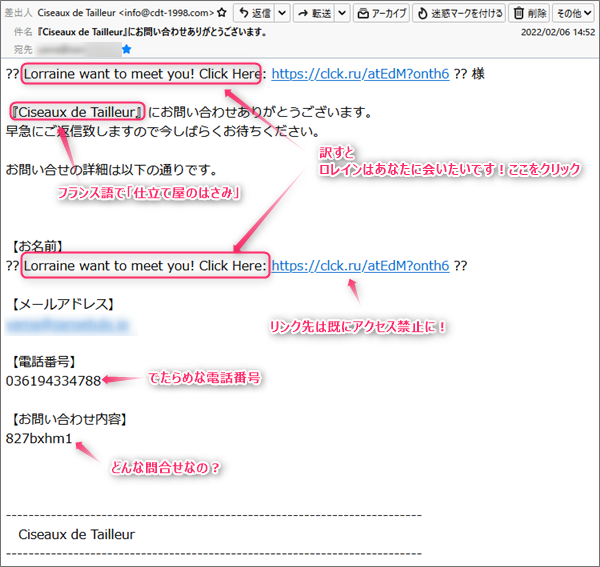

仕立て屋のはさみ?!昨日ご紹介した「ヒノキ建設」を装い、問い合わせの確認メールを騙ったフィッシング詐欺 では、メールのプロパティーから見ていきましょう。 件名は 差出人は では、このメールのヘッダーソースを確認し偽装かどうか調査してみます。

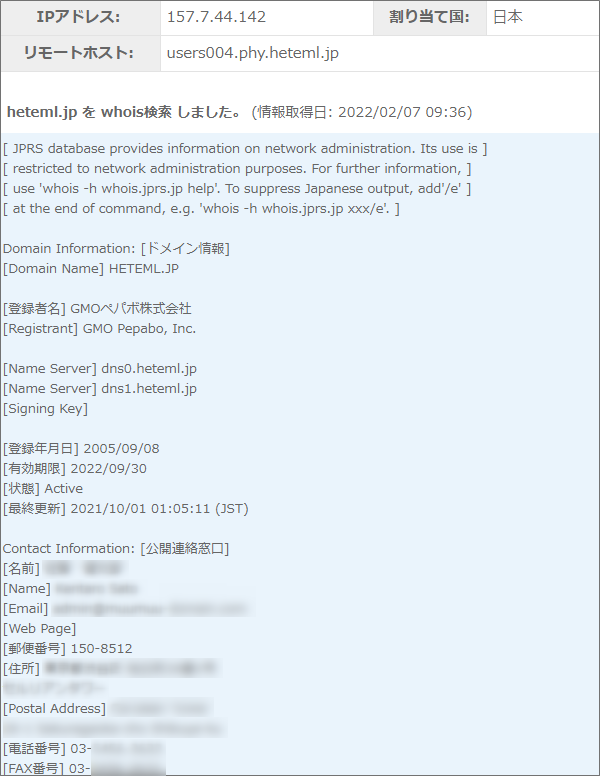

”Return-Path”と”Received”に書かれているドメインは同じものでしたので恐らくこの ただし、この”users004.phy.heteml.jp”ってドメインももしかしたら乗っ取られたものかも リンク先はロシアのアダルトサイトでは、本文です。 文頭とお名前のところに書かれているのはなぜだか英文で このメールには、頭とお名前のところにリンク先が直書きされています。

これって昨日ご紹介したフィッシング詐欺メールと同じドメインですね。 このサイトの危険度をトレンドマイクロの「サイトセーフティーセンター」で確認した

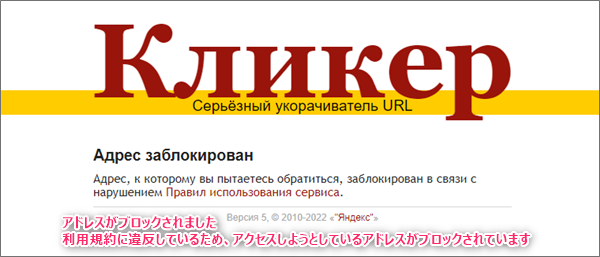

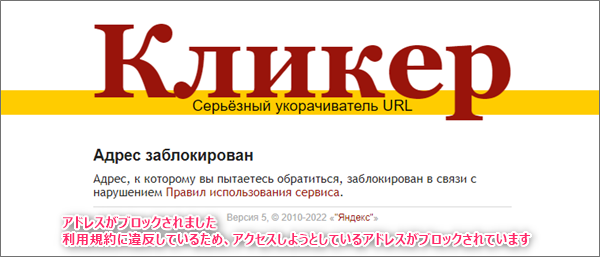

それもそのはず、このサイトは既にアクセスできなくなっていました。 サイトはブロックされていてもドメインは生きています。

プロバイダーは、ロシアにある「Yandex LLC」で、このIPアドレスの所在はモスクワ。 まとめ2日連続でのアダルトフィッシング詐欺メールでしたね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールcdt-1998.com,Ciseaux de Tailleur,clck.ru,INTERQ,IPアドレス,Lorraine want to meet you!,Message ID,Received,Return-Path,Site Safety Center,SMS,SPAM,users004.phy.heteml.jp,Yandex,アダルト,エロサイト,お問い合わせありがとうございます,サイバーアタック,サイバー犯罪,スミッシング,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,マルウェア,モスクワ,ロシア,ワードサラダ,乗っ取り,仕立て屋のはさみ,偽サイト,拡散希望,注意喚起,渋谷区桜丘町,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【佐川急便】配達に関するご本人様確認のお願い』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』「連絡先を変えたので再登録のお願いです!」と、来た件

公表していないメールアドレスに届く ※ご注意ください! このブログエントリーは、 ...

『詐欺メール』『三井住友SMBCカードアカウントの再認証が必要です』と、来た件

本文と件名の内容が食い違う スマホやタブレットが普及し増々便利になる私たちが生活 ...

『詐欺メール』「貴方の名前で未払いがあります。出来るだけすぐに借金を清算してください。 」と、来た件

久々にアダルトハッキングメール ※ご注意ください! このブログエントリーは、フィ ...

『詐欺メール』出光カードから「お支払金額のお知らせ」と、来た件

出光カード持ってませんがそれが何か? ※ご注意ください! 当エントリーは迷惑メー ...