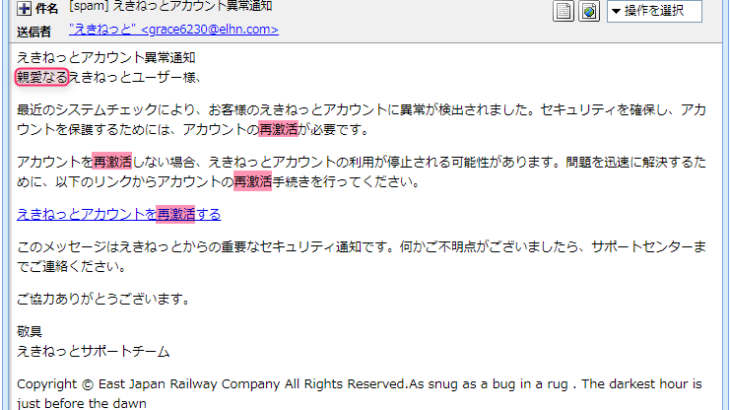

「注文”い”番号」??アマゾンを騙るけったいなメールが届きました。

件名は

「[spam] アマゾンから届いた注文い番号」

朝から笑わせてもらっています(;^_^A

「アマゾンから届いた」なんて他人事みたいな件名。

それにここに”い”は要りません。(笑)

”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは

全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

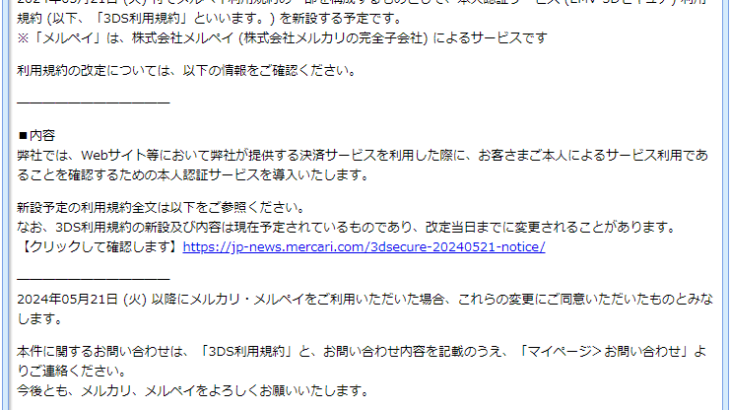

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Amazon.co.jp <ofwiir@bounces.amazon.co.jp>」

ドメインに”amazon.co.jp”が使われていますが、件名の”[spam]が示す通りこのメールは

詐欺メールなのでこのメールアドレスは偽装。 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<ofwiir@bounces.amazon.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<7F2D1514FBFA5655443F782EF2C3E757@bounces.amazon.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from bounces.amazon.co.jp (v160-251-60-208.1722.static.cnode.io [160.251.60.208])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

”static.cnode.io”と記されているのでこのメールは詐欺の常習犯からです。 |

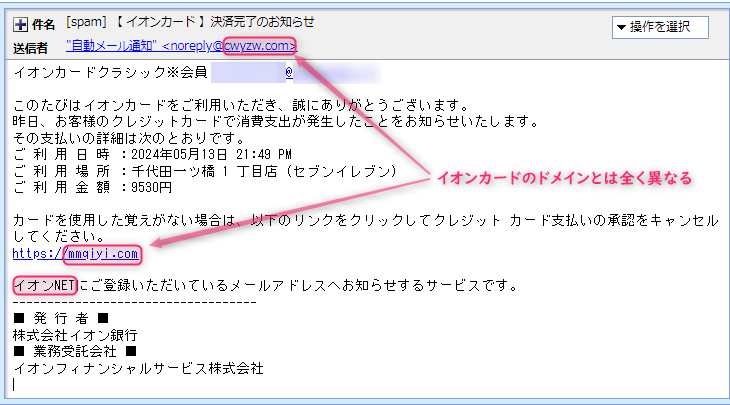

ご常連なのでやるまでない気もしますが、一応儀式として(笑)

このIPアドレス”160.251.60.208”を使ってそのサーバーの位置情報を拾ってみます。

案の定、差出人はINTERQのユーザーです。

IPアドレスの脅威の危険度も「高」で脅威の種類は「メールでのサイバーアタック」

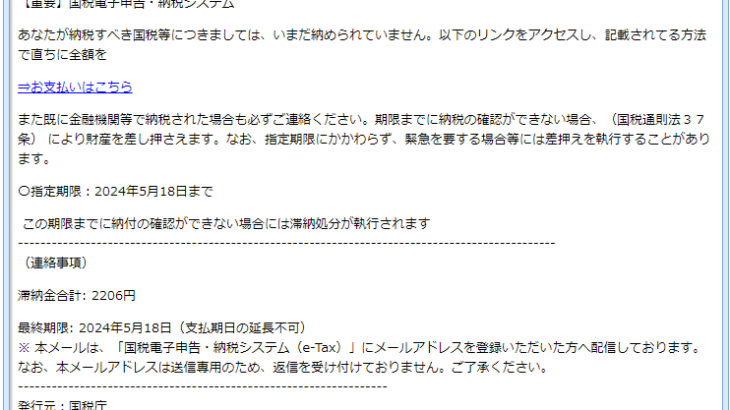

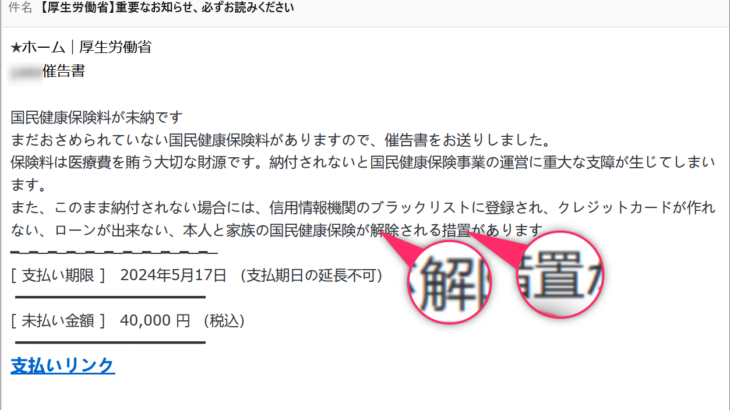

”amazon”じゃなくて”arnoazn”本文にはこのように書かれています。 | ご注文を承りましたので、お早めに発送させていただきます。 |

「お早めに発送させていただきます」って書きます?

違和感でしかありません…

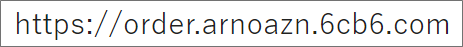

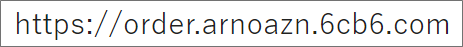

普通なら例えば「速やかに準備し発送させていただきます」とかですよね。 それに何ですかこのリンク先のURL

”amazon”じゃなくて”arnoazn”(笑) 使われているドメインについて調べるとこのような結果が。

結果と言うか、ほとんどシークレットされていますね。

唯一分かるのは申請は中国の上海から行われたことくらい。

このサイトでは割り当て国はセーシェルと書かれていますが、これはちょっと眉唾。 割出されたこのIPアドレスを別サイトで検索してみると。

「香港」が抽出されました。 香港で稼働するウェブサーバーで運営しているサイトはもちろんアマゾンの偽サイト。

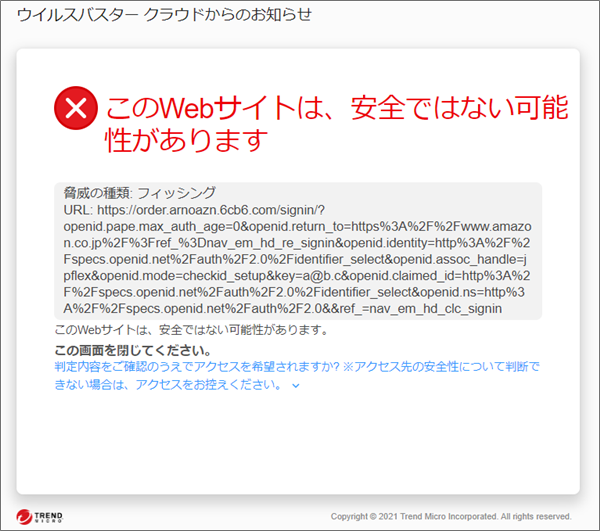

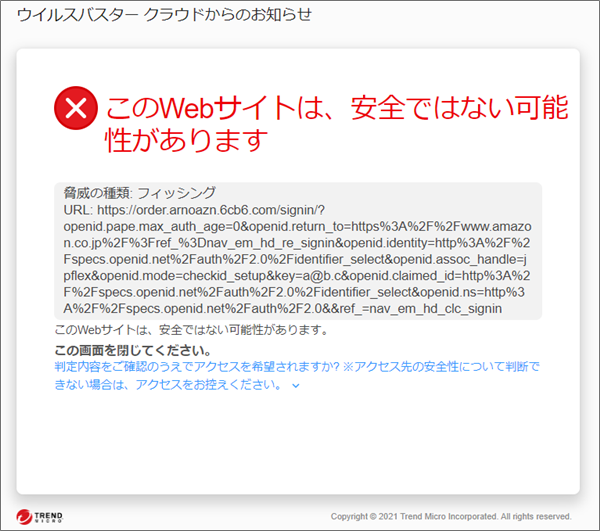

繋いでみるとまずウイルスバスターに遮断されました。

見てください、この長ったらしいアドレス…(;^_^A

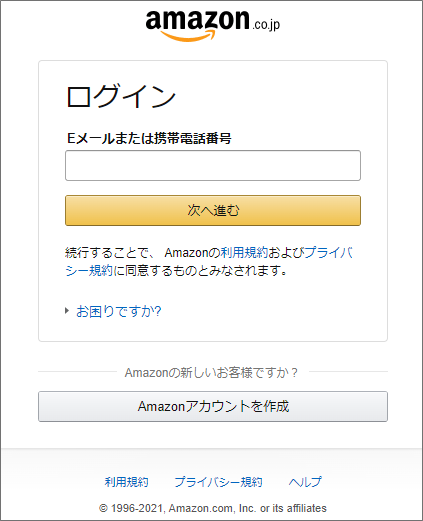

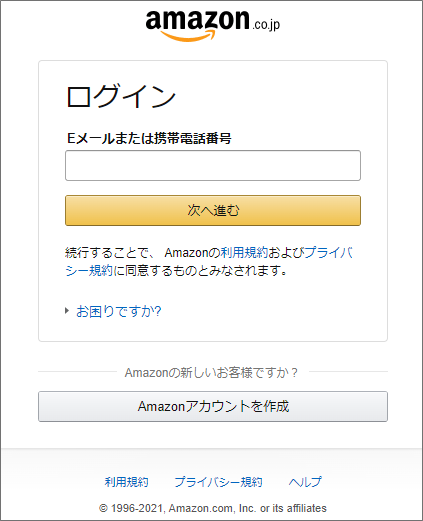

ブロックされたサイトに危険を承知で乗り込んでみると、やはりそこにあるのはアマゾンの

ログイン画面でした。

まとめいや、これに騙されちゃいかんでしょ。

これに騙されては騙される方が悪いって言われますよ(笑) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |