『詐欺メール』続「三井住友カード【重要】」と、来た件

| あれこれ流用するからほころぶのです | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

本文のど初っ端からやらかしています(笑)昨日、このようなブログをエントリーしました。

これと全く同じ件名で中身の異なるメールが届いていたので続編としてご紹介します。

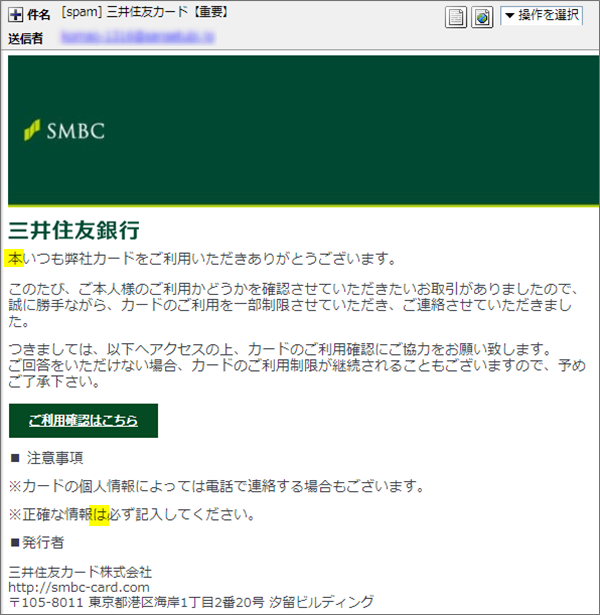

昨日のは、白黒で味気ないメールでしたが、今回のメールはSMBCらしい緑色をあしらった では、いつものようにメールのプロパティーから見ていきます。 件名は 差出人は、このメールの受取人と同じ、すなわち私のメールアドレスが記載されています。 ”Return-Path”で見つけたドメインは誰の?では、メールをヘッダーソースから調査してみます。

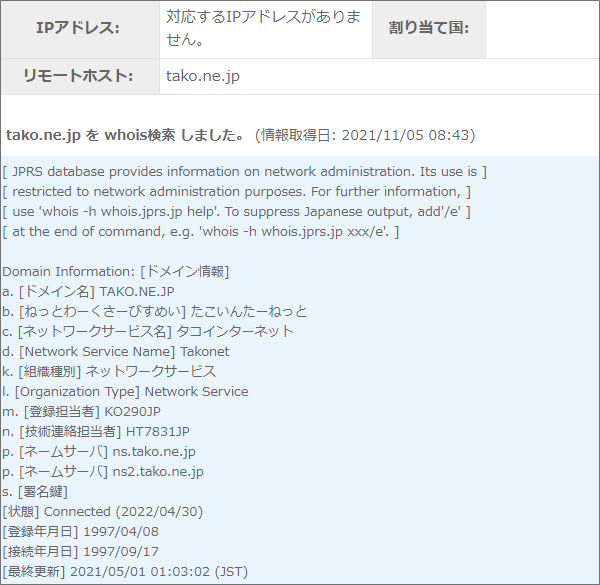

”Return-Path”に記載されているドメイン”tako.ne.jp”をちょっと調べてみました。 広島県にある「TAKOインターネットサービス」と断定できましたが、このサービスは では、”Received”に記載されているこのIPアドレス”148.66.12.234”を使ってそのサーバーの これによると、差出人が利用したサーバーは「香港」でした。 ドメインもアマゾンの使いまわしでは、本文です。

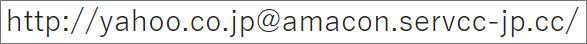

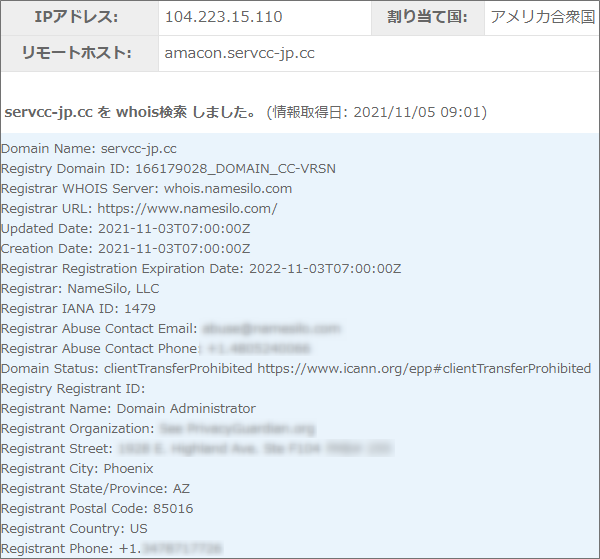

最初の「本」がすごく気になるのは私だけでしょうか? 本文は、例によって「第三者不正利用」を騙った内容です。 でも、このURLは見せ掛けだけで接続しるとリダイレクトされて別のURLに飛ばされました。 ”yahoo.co.jp@”が削られていますが、使われているドメインはどちらも”amacon.servcc-jp.cc” まぁそんなことは良いや。

結果は、フィッシング詐欺メールのご常連さん。 割り当て地は「アメリカ・カリフォルニア州・ロサンジェルス」 三井住友銀行のクレジットカード会員用専用サイトVpassのコピーサイトです。 まとめ差出人のメールアドレス、本文のミス、そしてとどめは詐欺サイトドメインの使いまわし。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 787件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 787件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールamacon.servcc-jp.cc,IPアドレス,Message ID,Received,Return-Path,SMS,SPAM,tako.ne.jp,TAKOインターネットサービス,Vpass,ご利用確認はこちら,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,フェニックス,ヘッダーソース,メール,ロサンジェルス,ワードサラダ,三井住友カード【重要】,三井住友銀行,完コピ偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,香港

Posted by heart

関連記事

【危険】『【重要】カードのご利用確認のお知らせ(自動配信)』は偽物、実例と見分け方

最近、偽の通知メール「【重要】カードのご利用確認のお知らせ(自動配信)」が流布し ...

『詐欺メール』続「LINE緊急問題」と来た件

何が緊急問題だか... 3連休明けのメールボックスには、クソメールが4つ 連休明 ...

『詐欺メール』『iCloud+ のストレージが停止される前に、お支払い方法を更新してください』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』「ご贈与した金額がお客様のアカウントのAmazonギフト券残高に登録されました」と、来た件

Amazonギフト券がもらえると思ったら... ※ご注意ください! 当エントリー ...

『詐欺メール』『【VISA】会員情報のご確認のお願い(お手続きをお願いします)』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...