『詐欺メール』「三井住友カード【重要】!」と、来た件

| 多すぎる1日(*´Д`) | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

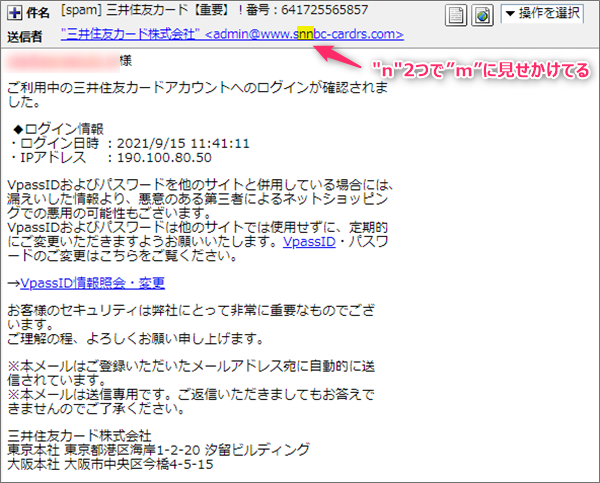

“n”2つで”m”??今日5回目のブログエントリーです。 三井住友カードに成りすまし、第三者の不正利用を騙った内容のありがちなフィッシング 件名が 差出人は 見てください。 イオンの詐欺メールを使いまわす?!では、このメールをヘッダーソースから調査してみます。

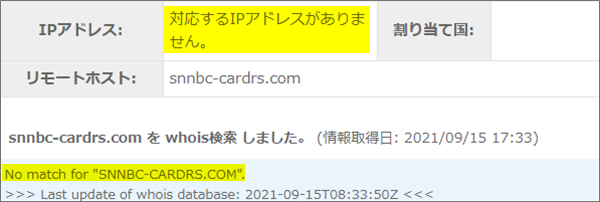

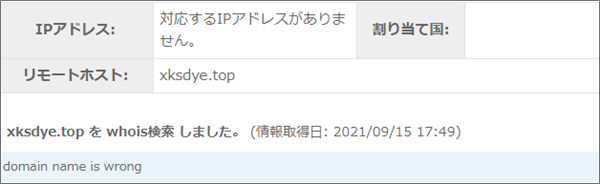

”aeon.co.jp”ってのがいくつか見えますね。 では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう! これによると、このメールの発信サーバーは「中国 山東省 威海市(いかいし)」と出ています。 詐欺サイトの旬は短かしでは本文。 このメールは、あたかも第三者がこちらのアカウント情報を利用し三井住友カードユーザーの そのURLがこちらです。 このドメインを調べると。 ほんと詐欺サイトの旬は短いですね。 まとめサイトが閉鎖してるんで、このメールに関しては一件落着。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール"n"2つで"m",aeon.co.jp,IPアドレス,Message ID,Received,Return-Path,SMBC,SMS,snnbc-cardrs.com>,SPAM,Vpass,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,三井住友カード【重要】!,三井住友カード株式会社,使いまわし,完コピ偽サイト,対応するIPアドレスがありません,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺サイトの旬は短い,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「【最終警告】イオンカード からの緊急のご連絡」と、来た件

最終警告なんて脅しですか? ※ご注意ください! 当エントリーは迷惑メールの注意喚 ...

『詐欺メール』『RyokoポータブルWi-fiホットスポットで常にWi-Fi信号を最大化』と、来た件

どこが危険なのか素人では判別できない ※ご注意ください! このブログエントリーは ...

『詐欺メール』Amazonから「変更を確認してください」と、来た件

味気のないメールですこと ※ご注意ください! 当エントリーは迷惑メールの注意喚起 ...

『詐欺メール』SBI証券から『【重要】口座の安全強化認証のご案内』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』『NHK受信料定期支払い情報の更新について』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...