【実録公開】閲覧注意!U-NEXT無料体験終了で26,268円が強制引き落とされる!?身に覚えのない自動更新の正体

【実録公開】「U-NEXT自動更新で26,268円請求」と焦らせるApple騙りフィッシングの裏側と危険なサインイン罠を全解剖

監修・執筆:Heartland-Lab(ハートランド・ラボ) | | ■ 最近のスパム動向と解析の背景

今回ご紹介するのは、Appleの公式システムを装い、高額な映画サブスクリプション「U-NEXT」の年間自動更新が行われると脅してユーザーを焦らせる非常に悪質なフィッシングメールです。関連記事もページ末尾の当サイトデータベースアーカイブからご覧いただけます。

その前に、過去1ヶ月のスパムの動向をご紹介します。当サイトにて巡回した直近30日間のスパム動向統計によると、今回のように「身に覚えのない高額な有料サブスクリプションの無料体験終了・自動移行」をエサにするパターンが急増しています。「何もしないと勝手に引落とされる」という焦りや不安の心理を狡猾に突いてボタンをクリックさせる心理誘導(ソーシャルエンジニアリング)は、現在のフィッシング詐欺における主たる手口です。 【警告】 このメール自体を開いただけでは直接的な金銭被害はありません。しかし、本文内の青いアクションボタン(開通通知や動的画像が仕込まれている場合がある)をクリックしてしまうと、攻撃者の管理するサーバーへ「このメールアドレスは現在アクティブに使われている」という情報(アドレス生体通知)がフィードバックされ、以後より巧妙で標的を絞った詐欺メール送信リスト(カモリスト)に強制追加される危険性があります。

| | 【セキュリティ解析メタデータ】 | | 危険度・緊急性 | ★★★★☆(レベル4 – 非常に危険) | | 件名 (Subject) | [spam] U-NEXT 無料体験終了のお知らせ | 年間プラン自動更新について | | 送信者名 (From) | “Apple” <nexmzjz@mail18.livesify.com> | | 受信日 | 2026年5月10日 | | 受信時刻 | 14:28:44 JST | | 「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防むため、この解析結果を家族のLINEグループに転送して注意喚起してください。」 | | 【メール本文の完全再現】 | ※以下のブロックは、ご提供いただいたスクリーンショット画像(1枚目)から、メールのテキスト内容、フォント、レイアウト、配置、警告文まで細部にわたり完全に再現したものです(安全対策として各ハイパーリンクはすべて無効化されています)。

サブスクリプション更新のお知らせ | U-NEXT

サブスクリプションの更新について

お客様

日頃よりApple製品・サービスをご利用いただき、ありがとうございます。

U-NEXTの31日間無料体験は2026年5月15日(金)で終了。終了後は年間プラン(¥26,268/年)へ移行し、自動更新となります。

・ 無料体験期間:2026/4/15 → 2026/5/15 ・ 自動更新開始日:2026/5/16 ・ 年間プラン料金:¥26,268(税込) ・ 対象:映画、ドラマ、アニメ、漫画、雑誌、音楽ライブ

|

※ 自動更新をご希望されない場合

期限:2026年5月15日(金)23:59まで

※ 期限を過ぎますと ¥26,268 が自動請求されます。

| 管理方法 |

Appleサポート | ※ Apple ID決済は月額2,400円(税込)の場合があります |

Apple Japan / 〒106-6140 東京都港区六本木6-10-1

Copyright © 2026 Apple Inc.

| | | | ■ メールのデザインと攻撃者の巧妙な意図

【デザインの特徴】

本メールは、Apple公式ロゴ(リンゴマーク)からフッターの日本法人の所在地「東京都港区六本木6-10-1」、そしてサブスクリプション確認メール特有の極めて洗練されたUIを完全に真似て作られています。特に、具体的な金額「¥26,268(税込)」や自動更新期限のタイムリミット(5月15日23:59まで)を黄色いハイライト警告枠で強調することで、焦って「解約しなくては」とボタンを押してしまうように、人間の心理的死角を狙っています。

【攻撃者の目的】

ユーザーが「解約、または自動更新をオフにする」ボタンをクリックすると、本物そっくりに構築された「Apple ID」の偽ログイン画面に誘導され、入力されたログインID・パスワード、最終的にはクレジットカード番号とセキュリティコードを搾取することを目的としています。

| | 【送信元アドレスおよびReceivedヘッダーの解析】 |

メール送信者が詐称されているかどうかを見破るために、メールヘッダー内の偽装不可能な「Receivedヘッダー」を解析します。

Received: from mail18.livesify.com (unknown [161.33.172.24])

送信ドメイン解決IP: 161.33.172.24

送信者アドレスの表記ドメイン: mail18.livesify.com 【偽装判定】

送信者は表示名「”Apple”」を名乗っていますが、実際のアドレスは `nexmzjz@mail18.livesify.com` となっており、Apple(apple.com)とは何の関係もありません。Receivedに記録されたIPアドレス「161.33.172.24」は完全に外部の配信サーバーです。

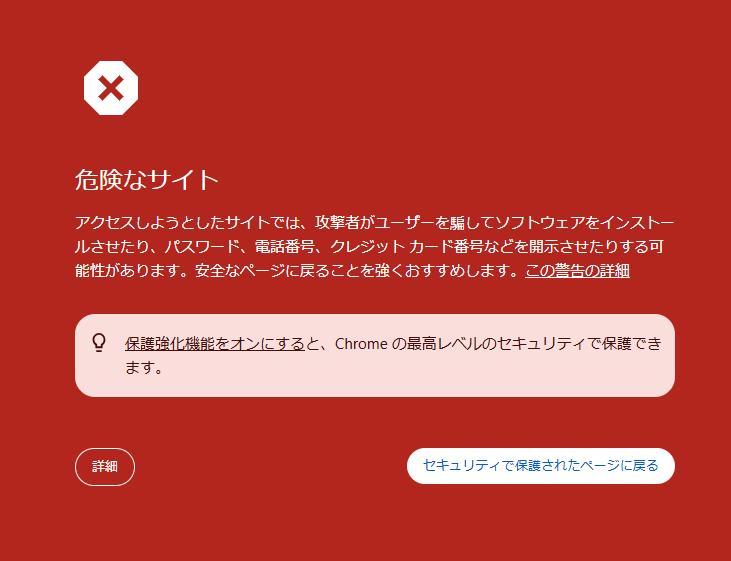

| | 【リンク先フィッシングサイト解析】 | | 検知リンク箇所 | メール中央の青いアクションボタン「解約、または自動更新をオフにする」 | | 誘導先URL(一部伏字表示) | h**ps://flickniche.cfd/03fns7 (※安全のため一部を伏字化) | | リンク先ドメイン IP | 104.21.32.184 (ホスト解決ドメイン: flickniche.cfd) | | サイト稼働状況 | 稼働中(Active) ※Google Safe Browsingおよび主要ウイルスバスターにより危険サイトとしてブロック確認済み | | フィッシングホスト位置 | 米国カリフォルニア州 サンノゼ(Cloudflareリバースプロキシ経由)

Googleマップリンク: 37.3382, -121.8863

ip-sc.net詳細リファレンス:104.21.32.184 | | 危険と判断できるポイント | 送信者がAppleを偽称している点、および、遷移した先が正規Appleドメインではない点。ブラウザのセキュリティガードでも、現在「危険なサイト」として警告が出される非常にリスクの高いドメイン(.cfd)です。 | | 【詐欺サイト(フィッシング画面)実証イメージ】 | 以下は、送信いただいたスクリーンショットに示されている、実際の偽Appleアカウントサインイン画面およびセキュリティブロック画面の記録です。

【偽Apple Account サインイン画面】 |

【ブラウザの赤い警告画面】 | | | 【このメールの注意点と具体的対処方法】 |

① 身に覚えのないサブスクリプション自動更新は無視する

無料体験がいつの間にか始まって自動更新されるという不安を煽り立てるのが攻撃者の典型的な手口です。焦って解約しようとボタンを押してはいけません。 ② メールの送信元「アドレスのドメイン」を確認する

送信者が「”Apple”」と表記されていても、本当のアドレス(`nexmzjz@mail18.livesify.com`)が示すドメインをしっかりと見分ければ、公式の通知ではないことが簡単に判断できます。 ③ サブスクリプション確認は、公式アプリや端末の設定画面から直接行う

本当にサブスクリプションの状態を確認したい場合は、メール上の青いボタンは絶対にタップせず、iOS端末の設定から「Apple ID(Apple Account)> サブスクリプション」を開いて、正規のルートで直接状況を確認してください。

| | 「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る