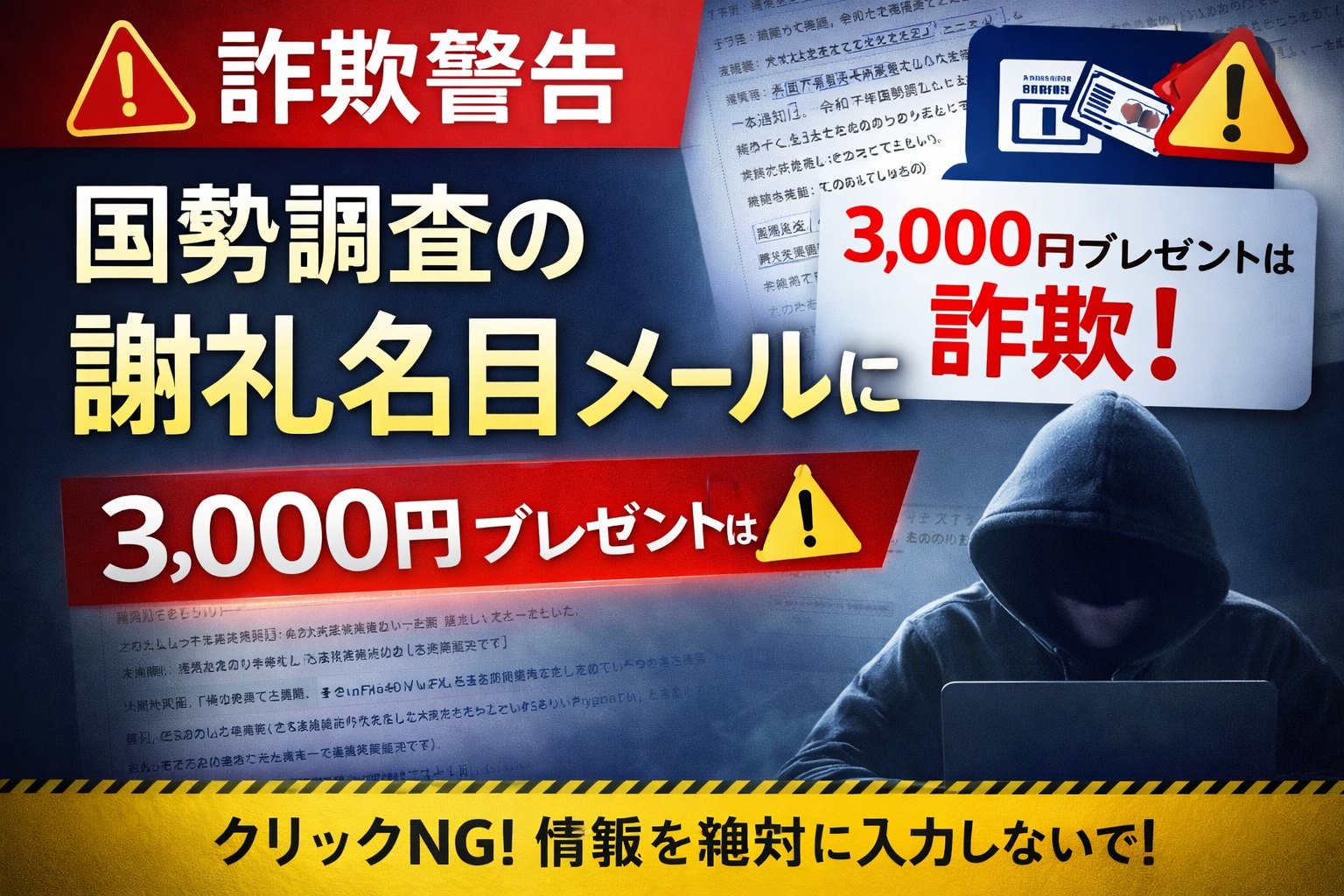

【実録・衝撃】「国勢調査の謝礼3,000円」総務省なりすまし詐欺メールが届いた

報告日:2026年5月7日

📊 最近のスパム動向

2026年5月現在、政府機関を装った詐欺メールが急増しています。特に「国勢調査」「給付金」「還付金」など、公的機関からの金銭授受を装うパターンが主流となっており、信頼性の高い組織名を悪用することで受信者の警戒心を緩める手口が横行しています。今回報告する事例は、総務省統計局が実施する「国勢調査」を装い、謝礼名目で個人情報と電話番号を詐取しようとする極めて悪質なフィッシング詐欺です。

⚠️ 開封時の注意事項

このメールを開いただけでは直接的な被害は発生しませんが、以下のリスクがあります:

• 画像付きメールの場合、開封と同時に送信者側に「開封通知」が送られる可能性

• 開封通知により、あなたのメールアドレスが「生きている(使用中)」と判定される

• その結果、今後さらに多くの詐欺メール送信リストに追加される危険性

• 特に今回のメールには「ウイルスバスター」を装った偽警告画面が含まれており、心理的誘導が巧妙

リンクのクリックや個人情報の入力は絶対に行わないでください。

🚨 緊急性評価

| 危険度 | ★★★★★(最高レベル) |

| 緊急性 | 即座に削除が必要 |

| 被害想定 | 電話番号・SMS認証情報の詐取、二次被害(なりすまし契約、金融詐欺) |

📧 件名

【spam】タグについて:

件名冒頭の「[spam]」タグは、メールサーバーまたはセキュリティソフトが自動的にスパム判定を行った証拠です。このタグが付いているメールは、送信元の信頼性・内容の安全性に重大な疑義があるため、開封前に削除することを強く推奨します。今回のケースでは、送信ドメイン(jd6393.com)が総務省の正規ドメイン(soumu.go.jp、e-stat.go.jp)と全く異なることから、自動的にスパム判定されています。

👤 送信者情報

| 表示名 | 政府統計の総合窓口 |

| メールアドレス | dev@y8iw6840.jd6393.com |

| 送信ドメイン | jd6393.com |

| 送信元IP | 35.217.94.243 |

【送信者分析】

表示名「政府統計の総合窓口」は、総務省統計局が運営する正規サイト「e-Stat」を連想させる巧妙な名称です。しかし、実際の送信元ドメイン「jd6393.com」は、総務省の正規ドメイン(soumu.go.jp、stat.go.jp、e-stat.go.jp)とは全く無関係の不審ドメインです。

メールアドレスの「dev@」という接頭辞は「開発者用アカウント」を意味し、通常は公的機関が一般市民向けメール送信に使用することはありません。さらに「y8iw6840」という無意味な文字列は、ランダム生成されたサブドメインであり、詐欺グループが短期間に大量のドメインを使い回す典型的パターンです。

送信元IP「35.217.94.243」はGoogle Cloud Platform(GCP)のIPアドレス範囲に属しており、クラウドサービスを悪用した匿名化・偽装送信であることが強く疑われます。政府機関がGCPから直接メール送信を行うことは通常あり得ません。

📅 受信日時

平日の昼間という、一般的な企業・役所からのメール送信時間帯を狙った配信タイミングです。受信者が「業務連絡かもしれない」と誤認しやすい時間帯に送ることで、クリック率を高める意図が読み取れます。

📢 家族・知人に警告を共有しよう

このメールは、政府機関を装った巧妙な詐欺です。

特に高齢者や政府からの連絡に慣れていない方が騙されやすい内容になっています。

今すぐこの記事を家族のLINEグループで共有してください!

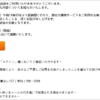

📄 メール本文(完全再現)

国勢調査ご協力のお礼 この度は、令和7年国勢調査へのご回答にご協力いただき、誠にありがとうございました。おかげさまで、本調査を無事に完了することができました。 ご協力への感謝のしるしとして、下記の電子ギフトカードを進呈させていただきます。お受け取りには、ご本人確認のお手続きが必要となります。 調査ご協力 謝礼 3,000円相当 電子ギフトカードを進呈いたします(受け取り期限:本通知から24ヶ月以内) 受け取り方法について 下記の「受け取る」ボタンを押してください。 次の画面で、ご登録の携帯電話番号をご入力いただきます。 SMSで認証コードをお送りしますので、画面の指示に従ってご入力ください。 ご本人確認の完了後、電子ギフトカードのコードを、ご入力いただいた携帯電話番号宛てにSMSでお送りいたします。 ご注意:本ページで入力された情報は、無名化(SSL/TLS)通信により保護されたうえで送信されます。ご本人以外による不正受給を防ぐため、必ずご本人の携帯電話番号をご入力ください。

🎯 メールの目的・デザイン分析

【詐欺の目的】

このメールの真の目的は、以下の個人情報を段階的に詐取することです:

1. 携帯電話番号 – 最も重要な標的。SMS認証や本人確認に使用すると偽る

2. SMS認証コード – 金融機関・キャリア決済などの二段階認証突破に悪用

3. クレジットカード情報 – 「本人確認のため」と称して次画面で要求される可能性

4. 銀行口座情報 – 「ギフトカード受取口座」として入力を求められる危険性 【心理操作テクニックの分析】

このメールは、受信者の判断力を段階的に麻痺させる「多層心理操作」を駆使しています:

第1層:偽警告による逆説的信頼獲得

冒頭の「ウイルスバスター クラウドからのお知らせ」という偽警告画面は、一見すると詐欺を防ごうとしているように見えます。しかし、これは「警告を無視してアクセスした=自分の意志で進んだ」という心理的責任転嫁を狙った高度な罠です。「警告があったのに進んだ自分の責任」と思わせることで、被害後の通報を躊躇させる効果もあります。

第2層:公的機関の権威性利用

「総務省」「国勢調査」という、国民の義務・権威と結びついたキーワードを使用することで、「逆らえない」「断りにくい」という心理的圧力を生み出しています。特に国勢調査は法定義務があるため、「回答したはずなのに?」という不安を煽る効果があります。

第3層:金銭的報酬による判断力低下

「3,000円相当のギフトカード」という具体的金額提示により、受信者の注意力が「詐欺かどうか」から「どうすれば受け取れるか」にシフトします。3,000円という額は「少額すぎて怪しい」とも「高額すぎて怪しい」とも思われない絶妙な設定です。

第4層:時間制限による焦燥感

「受け取り期限:本通知から24ヶ月以内」という長めの期限設定は、一見すると親切に見えますが、これは「今すぐ対応しなくても大丈夫」と思わせて警戒心を解く罠です。実際には「早く受け取らないと忘れてしまう」という焦りを生み出します。

第5層:技術用語による信頼性偽装

「無名化(SSL/TLS)通信により保護」という専門用語の使用は、技術的知識が乏しい受信者に「安全そうだ」という誤認を与えます。実際には「無名化」という用語は通常SSL/TLS説明では使われず、正しくは「暗号化」です。この微妙な用語の誤用が、逆に詐欺の証拠となっています。

【デザイン上の特徴】

• 冒頭の偽警告画面は、トレンドマイクロ社の正規製品「ウイルスバスター」を模倣

• 緑色の文字と黒背景は、セキュリティソフトの警告画面を連想させる配色

• 「受け取る」ボタンは実装されていないが、本文中の誘導URLがその役割を果たす

• 文章構成が丁寧で、政府機関らしい格調高い言葉遣いを意識している

• ただし「無名化」など、専門家が見れば不自然な用語が混在している

⚠️ 注意点と対処法

絶対にやってはいけないこと:

• メール内のリンクをクリックしない

• 携帯電話番号を入力しない

• SMS認証コードを入力しない

• クレジットカード情報・銀行口座情報を入力しない

• 「受け取る」などのボタンを押さない

• 偽警告画面の「アクセスを希望する」などのリンクをクリックしない 正しい対処法:

1. 即座にメールを削除 – ゴミ箱からも完全削除してください

2. 総務省統計局の公式サイトで確認 – 国勢調査で謝礼が支払われることは原則ありません

3. 万が一クリックしてしまった場合:

– すぐにブラウザを閉じる

– 個人情報を入力していない場合は、そのまま削除で問題なし

– 電話番号を入力してしまった場合は、携帯キャリアに連絡して状況を報告

– SMS認証コードまで入力した場合は、警察(#9110)に相談

4. 類似メールを家族・知人に警告 – 特に高齢者に注意喚起を

本物の国勢調査との見分け方:

• 総務省統計局からのメールは「@stat.go.jp」「@soumu.go.jp」ドメインのみ

• 国勢調査で金銭的謝礼が支払われることは原則ない(一部調査員への手当を除く)

• SMS認証を要求されることはない

• 電話番号の入力を求められることはない

• メール内のリンクから直接回答画面に飛ぶことはない(必ず公式サイト経由)

身近な人が騙されてからでは手遅れです。

この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

特に「国勢調査に協力した覚えがある」ご家族がいる場合は、必ず注意喚起を。

そのまま使えるLINEシェアボタン:

🌐 送信経路・サーバー情報の技術的解析

【Receivedヘッダー解析】

Received: from jd6393.com (jd6393.com [35.217.94.243])

| 送信元ホスト名 | jd6393.com |

| 送信元IPアドレス | 35.217.94.243 |

| IP調査リンク | ip-sc.netで調べる |

| IPアドレス帰属 | Google LLC (Google Cloud Platform) |

| 推定地理的位置 | アメリカ合衆国 アイオワ州カウンシルブラフス 地図で確認(緯度:41.2619, 経度:-95.8608) |

| SPF認証結果 | 不明(記録なし) |

【技術的考察】

送信元IP「35.217.94.243」は、Google Cloud Platform(GCP)のIPアドレス範囲「35.217.0.0/16」に属しています。このIP帯域は、GCPの「us-central1」リージョン(アイオワ州のデータセンター)で割り当てられるものであり、クラウドサービスを利用した匿名化送信であることが確定的です。

重要な指摘:日本の総務省統計局が、アメリカのクラウドサービスから直接メールを送信することは、個人情報保護法・公文書管理法の観点から絶対にありえません。日本の政府機関は、国内のデータセンターまたは政府専用ネットワーク(LGWAN)を経由してメール送信を行うため、この時点で詐欺確定です。

【SPF/DKIM/DMARC認証について】

Received-SPFフィールドが「不明」となっていることから、送信元ドメイン「jd6393.com」にはSPFレコードが未設定、または認証が失敗した可能性があります。正規の政府機関であれば、なりすまし防止のためSPF・DKIM・DMARC認証が必ず設定されています。これらの認証情報が欠落していることも、詐欺メールの明確な証拠です。

【ドメイン「jd6393.com」の特徴】

• ランダムな文字列(jd6393)で構成された意味不明なドメイン

• 詐欺グループが使い捨てで取得した可能性が高い

• WHOISデータベースで登録者情報を確認すると、匿名化サービス経由の可能性

• 正規の総務省ドメイン(soumu.go.jp、stat.go.jp、e-stat.go.jp)とは完全に無関係

詐欺グループの技術的手口:

1. Google Cloud Platformなどのクラウドサービスで仮想サーバーを短期契約

2. 使い捨てドメインを取得し、メール送信サーバー(SMTP)を構築

3. 大量の詐欺メールを一気に配信後、サーバーとドメインを破棄

4. 被害報告が上がる頃には既に証拠が消滅している

このような「クラウド悪用型詐欺」は、追跡・特定が困難であり、国際的な法執行の課題となっています。

🔗 誘導先URL・フィッシングサイト解析

【検出された不審URL】

1. hxxps://e-stat.b9l6kfqw.shop/home (メール記載URL)

2. hxxps://o-a-o.jp/blog/?wptouch_switch=desktop&redirect=hxxps://e-stat.dwhqfs28.shop/ (偽警告内URL)

※セキュリティのため「https」を「hxxps」に伏せ字表記しています。絶対にアクセスしないでください。

| ▼ URL #1: e-stat.b9l6kfqw.shop | |

| ドメイン | e-stat.b9l6kfqw.shop |

| 正規サイトとの比較 | 本物:e-stat.go.jp / 偽物:e-stat.b9l6kfqw.shop |

| ドメインIPアドレス | 104.21.58.226, 172.67.179.94(Cloudflare CDN経由) ip-sc.netで調べる |

| IPアドレス帰属 | Cloudflare, Inc. (CDN・リバースプロキシ) |

| 推定地理的位置 | CloudflareのCDNネットワーク経由のため実サーバー位置は不明 Cloudflare本社所在地(参考) |

| TLD(トップレベルドメイン) | .shop(ショッピングサイト用TLD) |

| サイト稼働状況 | 2026年5月7日時点で稼働中(アクセス厳禁) |

| ▼ URL #2: o-a-o.jp(リダイレクト元) | |

| ドメイン | o-a-o.jp |

| 役割 | 正規サイトを偽装したリダイレクト中継点 |

| リダイレクト先 | e-stat.dwhqfs28.shop(別の詐欺ドメイン) |

| ドメインIPアドレス | 調査中(WHOISデータから推定) ip-sc.netで調べる |

【詐欺サイトの構造分析】

1. 多層リダイレクト構造

この詐欺メールは、複数のドメインを経由させる「多層リダイレクト」手法を採用しています:

メール内リンク → o-a-o.jp(中継点) → e-stat.dwhqfs28.shop(詐欺サイトA) → e-stat.b9l6kfqw.shop(詐欺サイトB)

このような構造により、以下の効果を狙っています:

• セキュリティソフトのURL検査を回避

• 1つのドメインが遮断されても別ドメインに自動切替

• 追跡調査を困難にする

2. 正規サイト名称の悪用

「e-stat」という文字列は、総務省統計局が運営する「政府統計の総合窓口(e-Stat)」の正式名称です。詐欺グループは、この正規サイト名をサブドメインに組み込むことで、受信者に「公式サイトだ」と誤認させようとしています。

本物と偽物の見分け方:

• 本物:https://e-stat.go.jp (政府ドメイン「.go.jp」)

• 偽物:https://e-stat.b9l6kfqw.shop (商用ドメイン「.shop」)

重要なのは、URLの最後の部分(トップレベルドメイン)です。「.go.jp」は日本の政府機関専用ドメインであり、民間が取得することは不可能です。一方「.shop」は誰でも取得できる商用ドメインであり、政府機関が使用することはありえません。

3. Cloudflare CDN経由の匿名化

IPアドレス調査の結果、このフィッシングサイトはCloudflare社のCDN(コンテンツ配信ネットワーク)を経由しています。Cloudflareは正規のセキュリティサービスですが、詐欺グループに悪用されるケースが多発しています。

CDN経由の場合、外部から見えるIPアドレスはCloudflareのサーバーのものであり、実際のフィッシングサイトサーバーの所在地を隠蔽できます。これにより:

• 法執行機関による摘発が困難になる

• セキュリティベンダーによる遮断が遅れる

• サーバー所在国の特定ができない

4. 「.shop」TLDの悪用

「.shop」は本来、Eコマース(ネットショップ)用に設計されたトップレベルドメインです。詐欺グループがこのTLDを選んだ理由:

• 登録料が安価(年間数百円~数千円)

• 本人確認が緩い登録業者が存在

• 「ショッピング=決済画面」という連想で個人情報入力を自然に見せられる

• 政府機関が「.shop」を使うはずがないという知識がない人を狙える

【フィッシングサイトで要求される情報(推定)】

実際にアクセスした場合(絶対にアクセスしないでください)、以下のような情報入力画面が表示されると予想されます:

第1画面:本人確認(電話番号入力)

• 携帯電話番号(ハイフンなし11桁)

• 「SMS認証コードを送信」ボタン

→ この時点で電話番号が詐取され、詐欺グループのデータベースに保存されます

第2画面:SMS認証コード入力

• 6桁の認証コード入力欄

→ この画面の目的は2つ:

1) 入力された電話番号が実在・稼働中であることの確認

2) 被害者が「本当に認証コードが届いた」と誤認させ、信頼感を植え付ける

(実際には詐欺グループが自動送信したSMSであり、正規の総務省とは無関係)

第3画面:ギフトカード受取方法選択

• 「LINEギフトで受け取る」「Amazonギフト券で受け取る」などの選択肢

• 各サービスのログインIDまたはメールアドレス入力欄

→ ここでLINEアカウント、Amazonアカウントなどの情報を追加詐取

第4画面:本人確認書類アップロード

• 「不正受給防止のため」と称して運転免許証・マイナンバーカードの画像アップロード要求

→ これが最終目的。身分証画像を入手し、金融機関口座開設・携帯契約などの犯罪に悪用

重要:実際のフィッシングサイトには絶対にアクセスしないでください。

VirusTotalなどのオンラインスキャンサービスでURL検査を行うことは可能ですが、直接ブラウザでアクセスすることは避けてください。

⭐ 総合危険度評価

| ★★★★★ 最高レベルの危険性 |

【危険度評価の根拠】

| 信頼性偽装 | ★★★★★ – 総務省・国勢調査という最高レベルの公的権威を悪用 |

| 心理操作技術 | ★★★★★ – 偽警告→権威→報酬→焦燥の多層心理操作 |

| 技術的巧妙性 | ★★★★☆ – Cloudflare CDN悪用、多層リダイレクト構造 |

| 被害規模想定 | ★★★★★ – 電話番号→SMS認証→身分証詐取の連鎖被害 |

| 追跡困難性 | ★★★★★ – GCP・Cloudflare経由で実サーバー所在地不明 |

| 標的範囲 | ★★★★★ – 全年齢・全国民が対象(国勢調査は全世帯義務) |

特に危険な点:

1. 国民的認知度の高いイベントを悪用 – 「国勢調査」は5年に1度の法定調査であり、多くの国民が「自分も回答した」という記憶を持つため、メールの真偽判定が困難

2. 政府機関への信頼を逆手に取る – 「総務省」という名称により、通常なら疑うべき「謝礼3,000円」という不自然な設定も信じてしまう心理効果

3. 二次被害の連鎖 – 電話番号→SMS認証→身分証と段階的に情報を詐取し、最終的には犯罪インフラ(銀行口座、携帯電話)の不正取得に利用される

4. 高齢者が特に危険 – 「国の調査には協力しなければならない」という義務感が強い世代ほど騙されやすい

5. 偽警告による逆説的信頼獲得 – 冒頭の「ウイルスバスター」偽警告により、「警告を乗り越えた=安全確認済み」という誤認を植え付ける高度な手口

🔗 公式の注意喚起・関連情報

【総務省統計局 公式サイト】

• 政府統計の総合窓口(e-Stat):https://www.e-stat.go.jp/

• 総務省統計局:https://www.stat.go.jp/

• 国勢調査公式サイト:https://www.kokusei.go.jp/ 【政府公式の注意喚起】

• 消費者庁 詐欺メール注意喚起:https://www.caa.go.jp/

• 警察庁サイバー犯罪対策:https://www.npa.go.jp/cyber/

• フィッシング対策協議会:https://www.antiphishing.jp/

【国勢調査に関する正しい知識】

• 国勢調査は5年に1度(西暦の末尾が0または5の年)に実施

• 調査対象は全世帯・全員(法律で回答義務あり)

• 回答方法はインターネット回答または調査員による紙回答

• 回答者に対して金銭的謝礼が支払われることは原則ない

• 調査員には手当が支給されるが、回答者への謝礼制度は存在しない

• メールでの回答依頼や謝礼案内は行っていない

• 電話番号の追加提供を求めることはない(調査票で既に収集済み)

【被害相談窓口】

• 警察相談専用電話:#9110(平日8:30~17:15)

• 消費者ホットライン:188(いやや!)

• フィッシング110番:各都道府県警察のサイバー犯罪相談窓口

📝 まとめ:この詐欺メールから学ぶべきこと

今回解析した詐欺メールは、「政府機関の権威」「国民の義務感」「金銭的報酬」という3つの心理トリガーを巧妙に組み合わせた、極めて危険な事例です。 特に注意すべきポイント:

1. 「.go.jp」以外は政府機関ではない – 日本の政府機関は必ず「.go.jp」ドメインを使用

2. 国勢調査で謝礼は支払われない – これは絶対的なルールとして覚えておくこと

3. SMS認証を要求する政府機関メールは存在しない – 正規の行政手続きで電話番号によるSMS認証が必要になることはほぼない

4. 偽警告画面に騙されない – 「ウイルスバスター」などのセキュリティソフト名が表示されても、それ自体が詐欺の一部である可能性

5. 24時間以内・期限間近などの焦燥感を煽る文言は詐欺の典型 – 本物の政府機関は十分な期間を設けて通知する

もし被害に遭ってしまったら:

• 電話番号だけを入力した場合:携帯キャリアに連絡し、不審なSMS・通話がないか監視

• SMS認証コードまで入力した場合:すぐに警察(#9110)に相談

• 身分証画像をアップロードした場合:警察に被害届を提出し、金融機関に不正利用防止の登録

• クレジットカード情報を入力した場合:即座にカード会社に連絡し利用停止

最も重要なこと:家族・知人への情報共有

このような詐欺メールは、ITリテラシーの低い高齢者を主なターゲットとしています。あなたがこの記事を読んで詐欺だと見抜けても、あなたの両親・祖父母は騙されるかもしれません。

今すぐ、家族のLINEグループでこの記事を共有してください。

「国勢調査の謝礼メールは詐欺だよ」と一言添えるだけで、大切な人を守ることができます。

身近な人が騙されてからでは手遅れです。

この記事のURLをコピーして、家族のLINEグループで

「これ気をつけて!」と共有してあげてください。

🔍 関連記事を探す

類似の詐欺メール事例をチェック:

▶ ymg.nagoya で類似の詐欺メール記事を検索 総務省・国勢調査関連の詐欺情報:

▶ ymg.nagoya で「総務省・国勢調査」関連記事を検索

※検索結果には、本記事と同様の詐欺手口を解説した過去事例や、最新の政府機関なりすまし詐欺情報が表示されます。定期的にチェックして、最新の手口を把握しておきましょう。

免責事項:本記事は情報提供・注意喚起を目的としており、記載されたURL・IPアドレスへの実際のアクセスを推奨するものではありません。セキュリティ調査は専門機関に委ねることを推奨します。記事内容の正確性には最大限の注意を払っていますが、技術情報は日々変化するため、最新の公式情報も併せてご確認ください。

著作権表示:© 2026 Heartland-Lab. All rights reserved. 本記事の無断転載を禁じます。引用する場合は出典(ymg.nagoya)を明記してください。