【注意】SQLインジェクション攻撃を装う三段階詐欺メールの全手口を実録公開

報告日:2026年5月7日

監修:Heartland-Lab サイバーセキュリティ研究チーム

🌐 最近のスパム動向

2026年4月下旬から5月にかけて、「SQLインジェクション攻撃による情報漏洩」を装った詐欺メールが急増しています。この手口の特徴は、技術用語を多用して受信者に「深刻なセキュリティ事故が発生した」と信じ込ませ、フィッシングサイト→偽警告画面→電話誘導という三段階の罠に誘い込む点です。特に「AES-256暗号化キー奪取」「ダークウェブでの情報流通」といった専門用語で不安を煽り、冷静な判断を奪う手法が確認されています。

⚠️ 前書き

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。本メールは「SQLインジェクション攻撃でデータ流出」という架空の事故を装い、受信者を偽のセキュリティポータルへ誘導し、最終的には偽警告画面を表示して有料サポートへ電話をかけさせる三段階詐欺です。技術的知識がある方でも、専門用語と緊迫した文面で冷静さを失わせる設計になっています。

🚨 緊急性評価

★★★★★(最高レベルの危険性)

【複合型詐欺の三段階攻撃】

第一段階:フィッシングメールで偽セキュリティポータルへ誘導

第二段階:偽Chromeセーフブラウジング警告で信頼性を演出

第三段階:偽Windows Defender警告で有料サポート電話へ誘導

技術用語を多用し、24時間期限で焦らせる典型的な手口です。実際の企業は「緊急」を理由にリンクをクリックさせることはありません。

📧 件名

[spam] [緊急] データベースへの不正侵入と暗号化キーの流出について

【[spam]タグについて】

このタグは受信サーバーのスパムフィルターが自動付与したものです。メールサーバーが「送信元の信頼性が低い」「SPFレコード検証に失敗」「既知の詐欺パターンに該当」などの理由で判定しています。件名に[spam]が付いている時点で、このメールは送信元が正当性を証明できていない疑わしいメールです。

👤 送信者情報

| 項目 | 詳細 |

| 送信者名 | 記載なし(意図的に省略) |

| 送信元アドレス | support@*******.jp(受信者ドメインの盗用) |

| 送信元ドメイン | 受信者の実在ドメインを詐称(なりすまし) |

| 実際の送信元 | mob-109-118-33-52.net.vodafone.it(イタリアVodafone回線) |

【なりすまし手口の解説】

このメールは「差出人アドレス」に受信者自身のドメインを使用しています。つまり「support@あなたの会社.jp」から届いたように見せかけていますが、実際の送信元はイタリアのモバイル回線です。SPF検証が「Softfail」となっているのは、正規の送信サーバーではないことを意味します。正規企業は自社ドメインのSPFレコードを厳格に設定しており、このような不一致は起こりません。「自社ドメインから届いたメール」でも送信元IPを確認することで詐欺を見破れます。

📅 受信日時

2026年5月6日 20:24(日本時間)

夜間配信により冷静な判断力を鈍らせる典型的なタイミング

身近な人が騙される前に、この記事のURLをLINEで送ってあげてください。

「最近こういう詐欺メール増えてるから気をつけて!」の一言が大切な人を守ります。

📄 メール本文(原文再現)

IDをご利用のお客様

本メールは、弊社サービスをご利用のすべてのお客様へ、至急の対応をお願いするために配信しております。 2026年04月29日、弊社システムに対する巧妙な「SQLインジェクション攻撃」により、中央データベースが深刻な侵害を受けました。

その結果、本来厳重に管理されるべきAES-256暗号化キーが奪取され、お客様の以下のデータが平文(読み取り可能な状態)で閲覧可能になったことが確認されました。

【流出が確認されたデータ】

※ログインIDおよび暗号化されていないパスワード

※全決済履歴およびクレジットカード番号の一部

※ご本人確認用書類の画像データ(一部のお客様)

現在、ダークウェブ(Dark Web)上で弊社ユーザーのリストが流通し始めており、すでに複数のアカウントでご要素認証(2FA)を突破しようとする試みが各地しています。

現在、二次被害を阻止するため「緊急システムパッチ」を適用中です。

お客様のアカウントが不正送金やID盗難に悪用されるのを防ぐため、以下のリンクから直ちにトークンの再発行とセキュリティ情報の更新を完了させてください。

❗24時間限定:アカウント保護・復旧ポータル

※重要:

現在、アクセスが集中しておりますが、本手続きを完了されない場合、お客様のクレジットカードが悪用された際の補償対象外となる可能性がございます。

また、安全が確認できるまで、一時的に全サービスを停止させていただきます。

多大なるご不安をおかけしますことを、重ねてお詫び申し上げます。

———————–

______.jp サイバー犯罪対策チーム

緊急コンプライアンス窓口

———————–

※メール本文後、リンクをクリックすると以下の三段階の詐欺画面が順次表示されます

🎣 第二段階:偽Chromeセーフブラウジング警告画面

危険なサイト アクセスしようとしたサイトでは、攻撃者がユーザーを騙してソフトウェアをインストールさせたり、パスワード、電話番号、クレジットカード番号などを開示させたりする可能性があります。安全なページに戻ることを強くおすすめします。この警告の詳細

保護強化機能をオンにすると、Chromeの最高レベルのセキュリティで保護できます。

詳細を非表示

セキュリティで保護されたページに戻る

Chromeには、ブラウジング中のユーザーを保護する安全機能が組み込まれています。その一部であるGoogleセーフブラウジングにより、アクセスしようとしたサイトで最近フィッシングが検出されました。フィッシングサイトは、他のサイトになりすましてユーザーを騙そうとするサイトです。

通常は安全なサイトであっても、攻撃者によって侵害されることがあります。この情報が間違いで、このサイトに危険がないと思われる場合は、Googleまでお知らせください。

リスクを十分に理解している場合に限り、この安全でないサイトにアクセスしてください。

【巧妙な心理誘導】

この画面は本物のChromeセーフブラウジング警告を模倣しています。「リスクを理解している場合に限り」という文言で、ユーザーに「自分の判断で進む」という錯覚を与え、責任を転嫁しています。実際のChromeは真っ赤な警告画面を表示し、簡単には進めないようになっています。

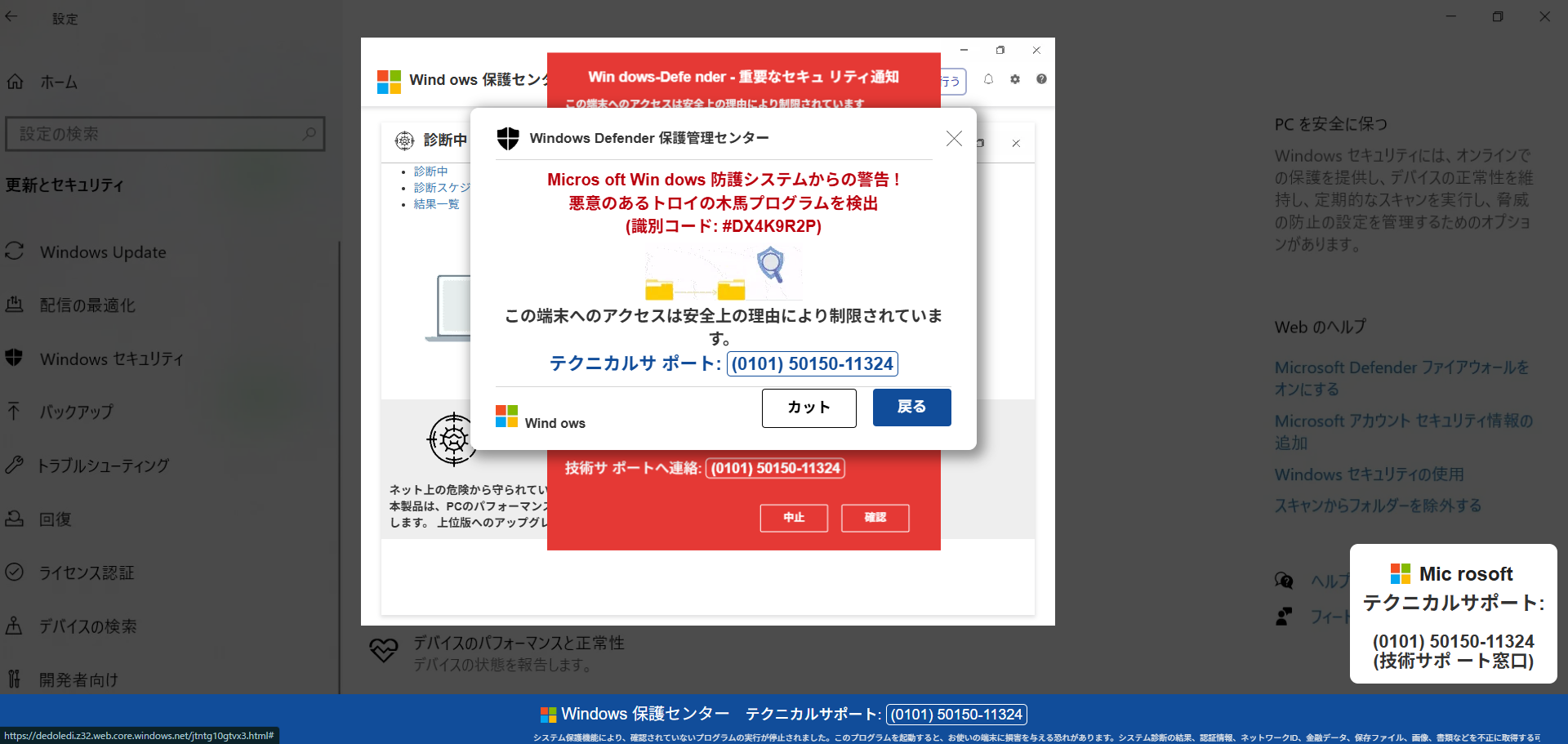

🎣 第三段階:偽Windows Defender警告+電話誘導

Windows-Defender – 重要なセキュリティ通知 Windows Defender 保護管理センター

診断中

診断ステージ

結果一覧

Microsoft Windows 防護システムからの警告!

悪意のあるトロイの木馬プログラムを検出

(識別コード: #DX4K9R2P)

この端末へのアクセスは安全上の理由により制限されています。

テクニカルサポート: (0101) 50150-11324

カット

戻る

技術サポートへ連絡: (0101) 50150-11324

ネット上の危険から守られています。

本製品は、PCのパフォーマンスを改善します。上位版へのアップグレード。

中止

確認

Microsoft

テクニカルサポート:

(0101) 50150-11324

(技術サポート窓口)

Windows 保護センター テクニカルサポート: (0101) 50150-11324

システム保護機能により、悪意されていないプログラムの実行が止められました。このプログラムを起動するを、安全以外設定に戻すそれがあります。システム関数の保護、認証強化、ネットワークの、金融データ、保存ファイル、画像、登録など全文記に警告する

【テクニカルサポート詐欺の典型】

画面上に繰り返し電話番号を表示し、「今すぐ電話しないと端末が使えなくなる」と錯覚させる手口です。実際のWindows Defenderは電話番号を表示しません。電話をかけると、偽サポート担当者が「遠隔操作ソフトをインストールしてください」と誘導し、高額なサポート料金を請求したり、個人情報を盗み取ります。

💭 メールの目的と詐欺師の狙い

【三段階詐欺の全体構造】

第一段階(メール):

技術用語を多用した「情報漏洩通知」で受信者を混乱させ、焦らせて偽セキュリティポータルへ誘導。「SQLインジェクション」「AES-256暗号化キー」「ダークウェブ」などの用語で専門性を演出し、「本当に大事件が起きた」と信じ込ませます。

第二段階(偽Chrome警告):

本物のブラウザ警告を模倣することで「公式が危険だと言っている」という信頼性を付与。しかし最後に「リスクを理解して進む」ボタンを用意し、ユーザーに「自己責任で進んだ」という錯覚を与えます。

第三段階(偽Defender警告+電話誘導):

画面をロック風に表示し、「電話しないと解決しない」と思わせます。電話をかけると偽サポート担当が以下を要求:

・遠隔操作ソフトのインストール

・クレジットカード情報の提供(「修復料金」名目)

・銀行口座情報やマイナンバーの聞き出し

【デザイン的な巧妙さ】

各段階で「公式風」のデザインを使い分け、段階ごとに信頼性を積み重ねる設計です。メール本文は固い文体、Chrome警告は淡々とした説明、Defender警告は赤と青の配色で緊迫感を演出。全体として「本当に危険な事態が進行している」という錯覚を生み出します。

🛡️ 注意点と対処法

【絶対にやってはいけないこと】

❌ メール内のリンクをクリックする

❌ 表示された電話番号に電話をかける

❌ 遠隔操作ソフト(TeamViewer、AnyDesk等)をインストールする

❌ クレジットカード情報や銀行口座情報を伝える

❌ 「修復料金」「サポート料金」を支払う

【見破るポイント】

✅ 差出人アドレスと実際の送信元IPが一致しない(Receivedヘッダー確認)

✅ 「24時間以内」「補償対象外」など焦らせる文言

✅ 技術用語を多用して権威性を演出

✅ リンクのドメインが公式と異なる(z32.web.core.windows.net等)

✅ 本物のWindows Defenderは電話番号を表示しない

✅ 本物のChromeセーフブラウジングは簡単に突破できない

【万が一クリックしてしまった場合】

1. ブラウザをすぐに閉じる(タスクマネージャーから強制終了も可)

2. 電話は絶対にかけない

3. 遠隔操作ソフトをインストールしていないか確認

4. パスワードを変更する(別の端末から)

5. クレジットカード会社に連絡して不正利用をチェック

6. 警察のサイバー犯罪相談窓口(#9110)に相談

【電話をかけてしまった場合】

1. 通話を即座に切る

2. 伝えてしまった情報をメモする

3. クレジットカード会社・銀行に即座に連絡(利用停止)

4. 遠隔操作ソフトをインストールした場合はネットワーク切断+専門業者に相談

5. 警察に被害届を提出

【家族を守るために】

この記事のURLを家族のLINEグループで共有してください。特に高齢者や技術に不慣れな方は、「公式風」のデザインに騙されやすい傾向があります。「こういうメールが来たら絶対に電話しないで」と事前に伝えておくことが最大の防御です。

🌐 サイト・回線情報の技術解析

| 送信元IP情報 | |

| 送信元IP | 109.118.33.52 |

| ホスト名 | mob-109-118-33-52.net.vodafone.it |

| ISP | Vodafone Italia(イタリア・モバイル回線) |

| IPアドレス詳細 | ip-sc.netで詳細を調べる |

| 位置情報 | イタリア(推定) 📍 Googleマップで確認 ※概算位置:北緯43.77° 東経11.26° |

| SPF検証結果 | Softfail(送信元として推奨されない) |

【技術的考察】

このメールはイタリアのVodafoneモバイル回線から送信されています。「mob-」というホスト名から、携帯電話回線を使った送信であることが分かります。正規企業が業務メールを携帯回線から送信することはなく、SPF検証が「Softfail」となっている点からも、送信元ドメインの正当な所有者ではないことが証明されています。

また、差出人アドレスに受信者自身のドメインを使用する「ドメインスプーフィング」の手口が使われています。これは送信者が自由に設定できるFromヘッダーを偽装したもので、実際の送信経路(Receivedヘッダー)を見ることで詐欺だと判別できます。

モバイル回線からの送信は、送信者の追跡を困難にする目的で使われます。固定IPではなく動的に割り当てられるIPアドレスを使うことで、送信元の特定を妨害しています。

🔗 誘導先URL解析

hxxps://deolelsdi.z32.web[.]core[.]windows[.]net/intto1tgtbv3.html#

| URL構造解析 | |

| ドメイン | deolelsdi.z32.web.core.windows.net |

| サブドメイン | deolelsdi(ランダム文字列) |

| ホスティング | Microsoft Azure Static Web Apps ※Azureの無料静的ホスティングを悪用 |

| ファイル名 | intto1tgtbv3.html(ランダム文字列) |

| 危険性 | フィッシングサイト+マルウェア配布の可能性 |

【Azure悪用の手口】

このURLはMicrosoft Azureの静的ウェブホスティングサービスを悪用しています。「z32.web.core.windows.net」はAzureが提供する無料の静的サイトホスティングドメインで、詐欺師は以下の理由でこれを選びます:

1. 信頼性の偽装:「windows.net」というドメインでMicrosoft公式と錯覚させる

2. 無料利用:クレジットカード不要で簡単にアカウント作成可能

3. 迅速な削除逃れ:通報されても新しいサブドメインを即座に作成できる

実際のMicrosoft公式サイトは「microsoft.com」や「live.com」を使い、このような不規則なサブドメインは使用しません。

【URLの追跡調査】

このドメインのIPアドレスを調べる場合は以下のリンクから:

▶ ip-sc.netでドメイン情報を調査

【稼働状況の推定】

この種の詐欺サイトは通常24〜72時間で削除されますが、削除後も類似のサブドメインが次々と作成されます。「deolelsdi」のようなランダム文字列は、自動生成されたサブドメインである証拠です。

⚠️ 危険度評価

★★★★★(最高危険度)

【複合型詐欺の三重構造】

この詐欺は「フィッシング→偽警告→電話誘導」という三段階の罠で構成されており、各段階で異なる心理操作テクニックが使われています。技術的な知識がある人でも、専門用語と緊迫した演出で冷静さを失わせる設計です。

特に危険なポイント:

🚨 実在サービスを騙らず、受信者自身のドメインを詐称

🚨 技術用語を多用して「詳しい人」も騙す設計

🚨 三段階で段階的に信頼性を積み重ねる手口

🚨 最終的に電話誘導し、音声で直接説得する

🚨 遠隔操作ソフトで端末を完全支配される可能性

電話をかけてしまうと、詐欺師と直接会話することになり、巧妙な話術で高額な支払いや個人情報の提供を要求されます。絶対に電話しないでください。

🔗 公式の注意喚起情報

この種の詐欺に関する公式情報:

📌 警察庁サイバーセキュリティ対策本部

https://www.npa.go.jp/cyber/

サイバー犯罪の最新手口と対策情報

📌 独立行政法人 情報処理推進機構(IPA)

https://www.ipa.go.jp/security/anshin/attention/

「安心相談窓口だより」でテクニカルサポート詐欺の解説

📌 フィッシング対策協議会

https://www.antiphishing.jp/

最新のフィッシング詐欺情報と緊急情報

📌 Microsoft公式:テクニカルサポート詐欺に関する情報

テクニカル サポート詐欺から身を守る

相談窓口:

🔹 警察相談専用電話:#9110

🔹 消費者ホットライン:188

🔹 IPA情報セキュリティ安心相談窓口:03-5978-7509(平日10:00〜12:00、13:30〜17:00)

📝 まとめ

この詐欺メールは「SQLインジェクション攻撃による情報漏洩」という架空の事故を装い、三段階の心理操作で被害者を追い詰める非常に悪質な手口です。

【この詐欺の特徴まとめ】

✅ 技術用語を多用して専門性を演出

✅ 受信者のドメインを詐称して信頼性を偽装

✅ 24時間期限で焦らせる

✅ 偽Chrome警告→偽Defender警告の二段階で信頼性を積み重ね

✅ 最終的に電話誘導し、音声で直接説得

✅ 遠隔操作ソフトで端末を支配し、金銭を奪う

【防御の鉄則】

🛡️ 企業は緊急を理由にリンクをクリックさせない

🛡️ Windows Defenderは電話番号を表示しない

🛡️ 送信元IPとドメインの不一致を確認

🛡️ 焦らせる文言は詐欺の典型的サイン

🛡️ 疑わしい場合は公式サイトに直接アクセスして確認

最も重要なのは「家族との情報共有」です。

この記事のURLを今すぐLINEで送ってください。あなたの一言が大切な人を守ります。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🔗 関連記事を探す

📚 類似の詐欺メール記事を読む:

▶ ymg.nagoya で類似の詐欺メール記事を検索

※最新のフィッシング詐欺・なりすまし詐欺の手口を解説した記事が見つかります

📚 テクニカルサポート詐欺関連記事:

▶ ymg.nagoya で「テクニカルサポート詐欺」関連記事を検索

※偽警告画面・電話誘導詐欺に関する詳細解説記事が見つかります

この記事はHeartland-Lab(ハートランド・ラボ)が監修しています

ymg.nagoya – サイバーセキュリティ情報サイト

最終更新:2026年5月7日