【実録】「ご本人確認情報の再検証」という名の犯行予告。楽天証券偽メールの全貌

【実録】[spam] 【楽天証券】ご本人確認情報の再検証手続きのお願い(期限:2026年4月30日)を公開・閲覧注意 ■ 最近のスパム動向:法改正や年度更新を突く「心理的包囲網」

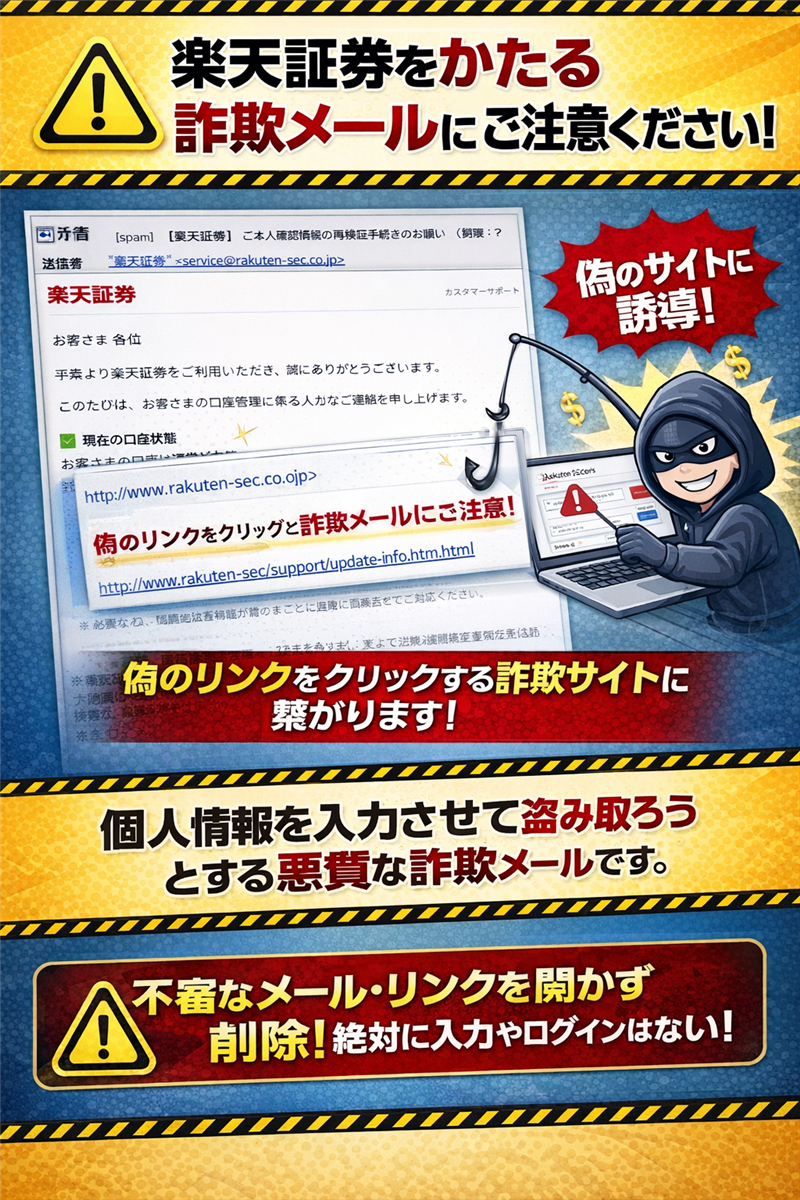

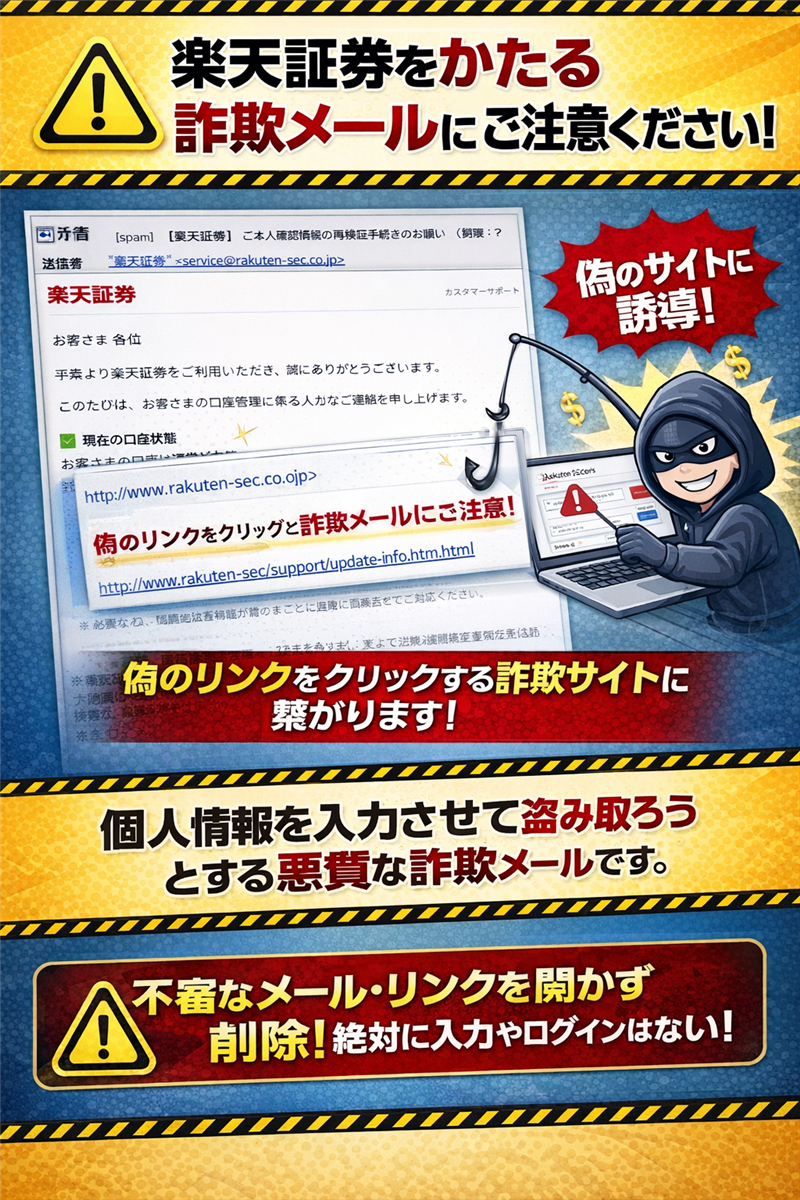

今回ご紹介するのは「楽天証券」を騙るメールですが、その前に最近のスパムの動向を解説します。現在は、実在する「犯罪収益移転防止法」などの法律を引用し、期限を切って口座制限を予告する「恐怖訴求型」が主流です。特に4月は年度更新の時期と重なり、正規の通知と誤認しやすいため、極めて高い警戒が必要です。 | ▼ 1行要約:楽天証券を装い、法令遵守を盾に資産凍結を予告するフィッシングメール

▼ 判別点:送信元アドレスは偽装。リンク先は「.cfd」という無関係な新設ドメイン

▼ 対処法:メール内のリンクは絶対にクリックせず、公式アプリやブックマークからログインを! | 【調査報告】最新の詐欺メール解析レポート | 件名 | [spam] 【楽天証券】ご本人確認情報の再検証手続きのお願い(期限:2026年4月30日) | | 見出しの異常 | 冒頭に「[spam]」が付与されています。これはサーバーがメールの配送ルートや署名を検証し、なりすましの疑いがあると判定した証拠です。 | | 送信者 | “楽天証券” <service@rakuten-sec.co.jp> | | 受信日時 | 2026-04-20 18:14 | ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 送信者に関する詳細情報 | 送信者アドレスは正規のドメインを使っていますが、これは「表示名」と「From」を偽装しているに過ぎません。後述するヘッダー解析の結果、楽天証券の配信インフラとは一切無関係なアメリカのクラウドサーバーから送信されていることが判明しました。 | 解析対象:偽装メール本文(画像内容を忠実に再現) | 楽天証券 お客さま 各位 平素より楽天証券をご利用いただき、誠にありがとうございます。

このたびは、お客さまの口座管理に係る大切なご連絡を申し上げます。 ✅ 現在の口座状態

お客さまの口座は通常どおりご利用いただけます。

株式・投資信託・FX等の売買、出金・入金、各種お取引に制限はございません。 「犯罪による収益の移転防止に関する法律」および「金融商品取引法」に基づき、お客さまにご登録いただいている本人確認情報の再検証手続きをお願いしております。 🔒 公式手続きページ

https://www.rakuten-sec.co.jp/support/customer/upda●e-info.h●ml

ログイン後、画面の指示に従ってお進みください(約3分) 📋 お手続きの流れ

・上記リンクをクリックし、公式ページを開く

・通常どおりログインする

・画面の指示に従い、必要な項目を入力・確認する

・内容をご確認の上、送信する ⇒ 完了 ⚠ 2026年4月30日以降の口座状態について

2026年4月30日(木)までに手続きが完了しない場合、法令に基づき口座が制限されます。

・新規の株式・投資信託・FX等の注文ができなくなります

・出金・入金(すべての資金移動)ができなくなります

・口座振替・積立設定の変更ができなくなります ⚖ 法律に基づく義務

「犯罪による収益の移転防止に関する法律」第4条および金融庁「顧客管理等ガイドライン」により、期限内に手続きが確認できない場合、法令に基づき口座制限措置を講じる義務があります。 ❓ よくあるご質問

Q. 何を入力すればよいですか?

A. お客さまごとに必要な項目が異なります。 📞 0120-151-106(平日 8:30~17:30)

※ 本メールは送信専用です。送信元:support@rakuten-sec.co.jp | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 技術的考察:メールのデザインと犯人の狙い 【犯人の目的】

目的は、楽天証券のログインID、パスワード、および暗証番号の窃取です。さらに、法律を引用して「手続きしないと口座を制限する」と脅すことで、被害者をパニックに陥れ、偽のログイン画面に情報を入力させることを狙っています。【不審な署名データ】

署名にある電話番号「0120-151-106」は実在する楽天証券のカスタマーサービス番号を引用していますが、リンク先のURLが偽物である以上、これは「安心させるための飾り」に過ぎません。また、本文の背景が白で末尾が水色という構成は、フィッシングメールで多用されるテンプレートそのものです。 | 【証拠】メールヘッダー解析(Received) | Received: from mail17.zhcn-wap-jiuyou.com (153.7.244.35.bc.googleusercontent.com [35.244.7.153]) これは送信に利用された情報であり、カッコ内のIPアドレスは偽装不可能な「信頼できる送信者情報」です。ホスト名に bc.googleusercontent.com が含まれています。Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。 犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この**「匿名性の高いインフラの私物化」**こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 | | 送信元ドメイン | mail17.zhcn-wap-jiuyou.com(楽天証券とは無関係) | | 送信元IPアドレス | 35.244.7.153

| | ロケーション | インド ムンバイ | | ホスティング会社 | Google LLC | | ドメイン取得日 | 最近取得されたドメインであり、今回の攻撃のために準備された可能性が極めて高いです。 | ⇒ 本レポートの根拠データ:送信元解析ページ(ip-sc.net) 【潜入】詐欺サイトへの誘導先と危険な回線情報 メール本文の「公式手続きページ」に埋め込まれた実際のURLを解析しました。

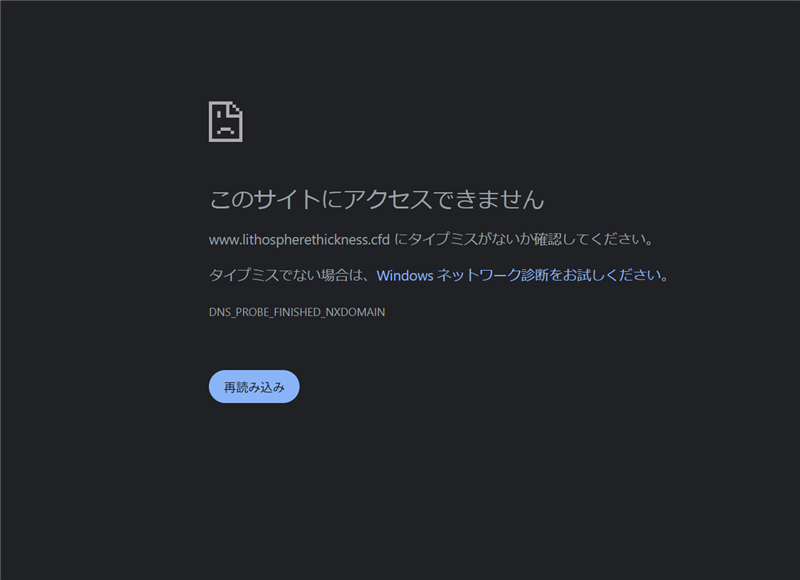

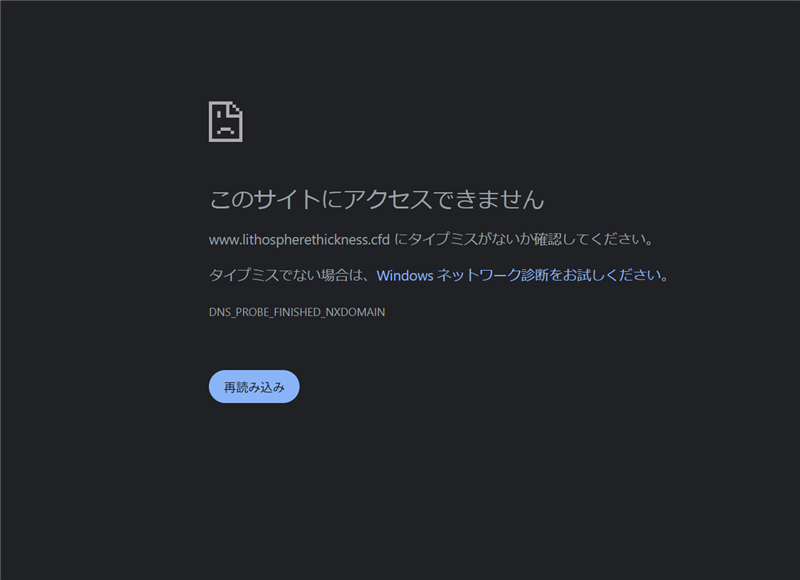

リンク先URL: https://www.lithospherethickness.cf●/rwbdnsbpsvavMvhfnmzkft(※伏字を含む)

ブロック状況: 現在、Google等により「このサイトにアクセスできません」と警告が表示され、遮断されています。 | | サイトドメイン | www.lithospherethickness.cfd | | IPアドレス | 104.21.24.232

| | ロケーション | カナダ トロント | | ホスティング会社 | Cloudflare, Inc. | | ドメイン登録日 | 2026年3月。サイト開設から1ヶ月程度しか経過しておらず、詐欺サイト特有の「短期使い捨てドメイン」であることを示しています。 | ⇒ サイト回線関連情報:詐欺サイトの潜伏先(ip-sc.net) | 【詐欺サイトの現状:アクセス遮断画像】

犯人はCloudflare等のCDNサービスを隠れ蓑にし、足跡を消そうとしています。 | 偽者を見抜くポイントと公式の警告 1. 宛名の欠如:正規の楽天証券メールは、必ず「〇〇様」と氏名が記載されます。

2. 不自然なドメイン:リンク先が「.cfd」など、証券会社とは無関係な末尾になっています。

3. 公式の注意喚起:楽天証券公式サイトでも、同様の手口に対する警告が出ています。楽天証券:フィッシングメールにご注意ください | 犯行予告:恐怖に負けてクリックした瞬間、資産は奪われます | 過去の事例と比較しても、今回のメールは「法令の引用」により信頼性を演出する狡猾なものです。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る