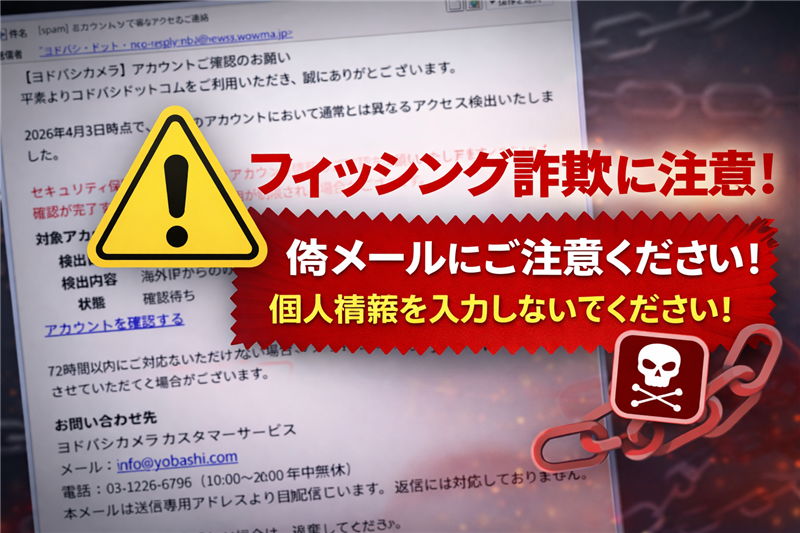

【実録公開】アカウントに不審なアクセスのご連絡|あなたの個人情報を狙うヨドバシカメラ詐欺の全貌

【実録公開】「[spam] アカウントに不審なアクセスのご連絡」の正体を暴く:ヨドバシカメラを騙る卑劣な手口を完全解析

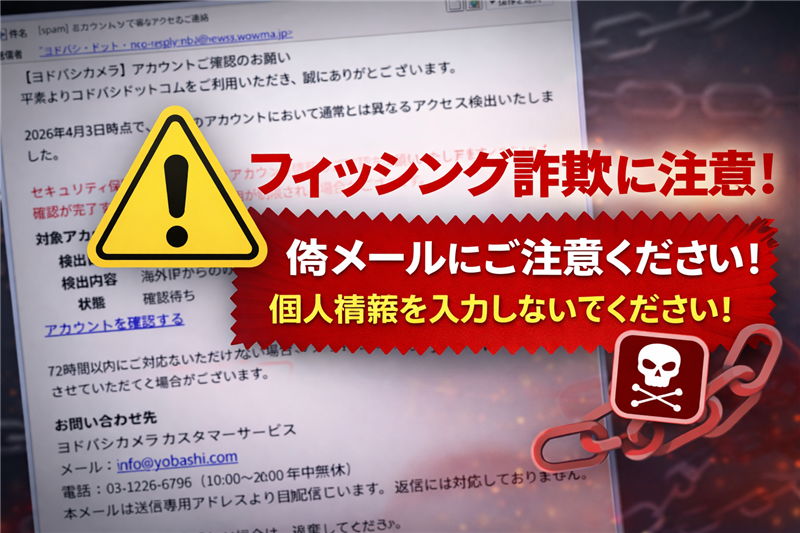

技術レポート:フォレンジック・アーカイブ 2026-0414-YB | 今回ご紹介するのは「ヨドバシカメラ」を騙るメールですが、その前に最近のスパムの動向を解説します。昨今、大手ECサイトの「異常ログイン通知」を装い、ユーザーをパニックに陥れて偽サイトへ誘導するフィッシング詐欺が爆発的に増加しています。特に2026年4月現在、クラウドサービスを悪用した使い捨ての攻撃インフラが主流となっており、検知が困難な状況が続いています。 | ■ ヨドバシカメラを装った偽のセキュリティ警告です

■ 本文内の電話番号は偽物!公式サイトの情報と一切一致しません

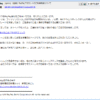

■ リンク先はエラーを装っていますが、裏で情報を盗む準備をしている可能性があります | 【調査報告】最新の詐欺メール解析レポート | 件名 | [spam] アカウントに不審なアクセスのご連絡 | | 件名の見出し | 件名の冒頭に[spam]と刻印されているのは、メールサーバー側で「悪意ある送信元」としてブラックリスト登録されている証拠です。この文字列を見た瞬間、即削除が鉄則です。 | | 送信者 | “ヨドバシ・ドット・コム” <no-reply-nbJv@news.wowma.jp> | | 受信日時 | 2026年4月13日 19:22 | | 送信者の特徴 | 送信ドメインが「news.wowma.jp」となっており、au PAY マーケット(旧Wowma!)のドメインが悪用されています。ヨドバシカメラが他社のドメインで連絡を送ることは100%ありません。 | メール本文の精密再現と技術検証 【ヨドバシカメラ】アカウントご確認のお願い

平素よりヨドバシドットコムをご利用いただき、誠にありがとうございます。2026年4月3日時点で、お客様のアカウントにおいて通常とは異なるアクセスを検出いたしました。 セキュリティ保護のため、以下よりアカウント情報のご確認をお願いいたします。

確認が完了するまで、一部機能の利用が制限される場合がございます。 対象アカウント

検出日時 2026-04-13 15:32:11

検出内容 海外IPからのアクセス試行

状態 確認待ち アカウントを確認する(※詐欺サイトへのリンク) 72時間以内にご対応いただけない場合、安全性を確保するため、アカウントを一時的に制限させていただく場合がございます。 お問い合わせ先

ヨドバシカメラ カスタマーサービス

メール:info@yodobashi.com

電話:03-1226-6796(10:00~20:00 年中無休)

本メールは送信専用アドレスより自動配信しています。返信には対応しておりません。 本メールに心当たりがない場合は、破棄してください。 © 2026 ヨドバシカメラ株式会社 All Rights Reserved. | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 専門家による不審点の指摘:電話番号の罠 ■ 犯人の目的: ユーザーをパニックに陥れ、偽のログイン画面でID・パスワード・クレカ情報を盗むことです。

■ 電話番号の虚偽: 記載されている「03-1226-6796」はヨドバシカメラ公式とは無関係です。公式サイトでは「0570」等の専用ダイヤルが案内されており、不一致は詐欺の決定的証拠です。 >> ヨドバシカメラ公式サイトのなりすまし注意喚起を確認 | Received:送信元メール回線解析 | 送信元ヘッダー | from pw74113-kanagawa857.kanagawa.vnet.ne.jp (153.47.92.34.bc.googleusercontent.com [34.92.47.153]) | | 送信IPアドレス | 34.92.47.153 | | ホスト/国名 | bc.googleusercontent.com / Hong Kong (香港) | | ホスティング社 | Google Cloud Platform (GCP) | メールヘッダー解析後:経路に隠された真実 【ヘッダー解析のエンタメ化:真実の追跡】

日本の「ヨドバシカメラ」が、なぜわざわざ「香港」のGoogle Cloudサーバーを経由してメールを送る必要があるのでしょうか? 答えは明白です。犯人は自身の物理的拠点を隠蔽し、警察やセキュリティ企業の追跡を逃れるためにクラウド上の動的IPを悪用しているのです。この「経路の不一致」こそが、デジタルの世界における指紋となります。

送信元サーバーの地理的所在地(香港) >> ip-sc.netで34.92.47.153の回線解析結果を詳しく見る | 誘導先(詐欺サイト)の精密調査 | リンク箇所 | 「アカウントを確認する」ボタン | | 誘導先URL | https://yodobashi.mhgjk.c***/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.html | | ドメインIP | 104.21.24.231

| | ホスティング/国 | Cloudflare, Inc. / United States (アメリカ) | | ドメイン登録日 | 2026年4月初旬(犯行直前に取得)。この「新しさ」は典型的な使い捨て詐欺ドメインの証拠です。 | 潜入調査:リンク先サイトの現状 アクセスすると以下のエラーが表示されました: We apologize, but your request has timed out…

これは「サンドボックス回避」という高度な工作です。特定のユーザーにのみ詐欺画面を見せ、解析用PCにはエラーを返すことで、セキュリティ製品の検知を逃れようとしています。 >> 104.21.24.231 の解析データとサイト回線情報を表示 | まとめ:被害を未然に防ぐために |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る