【解析】楽天証券を騙る特典受取メールの送信元IPと偽装ドメインを特定

【調査報告】最新の詐欺メール解析レポート

解析対象:楽天証券を装うフィッシング詐欺(2026年3月版) | ■ 最近のスパム動向

今回ご紹介するのは「楽天証券」を騙るメールですが、その前に最近のスパム動向を解説します。2026年に入り、金融機関の「キャンペーン特典」を口実にログインを促す手口が巧妙化しています。特に、Cloudflare等のCDN(Content Delivery Network)を隠れ蓑にし、アクセス元を検証する「ブラウザチェック画面」を挟むことで、セキュリティソフトの自動検知を回避する手法が主流となっています。

| ■ メールの基本解析データ

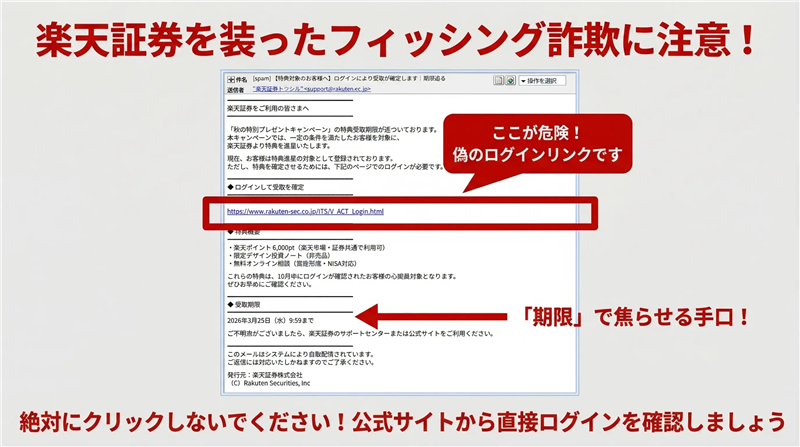

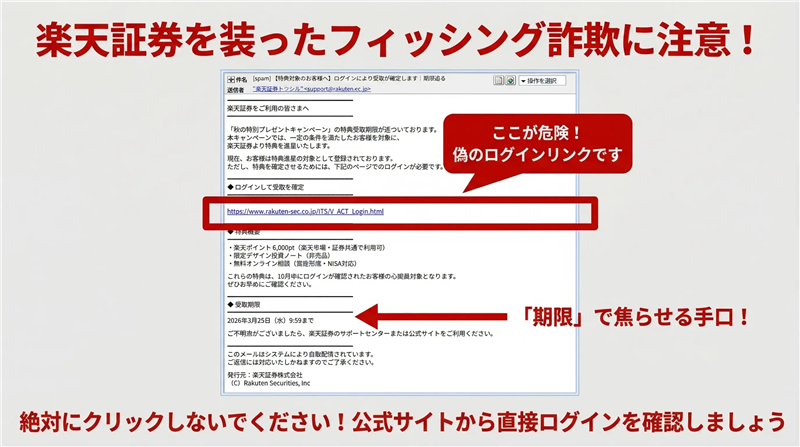

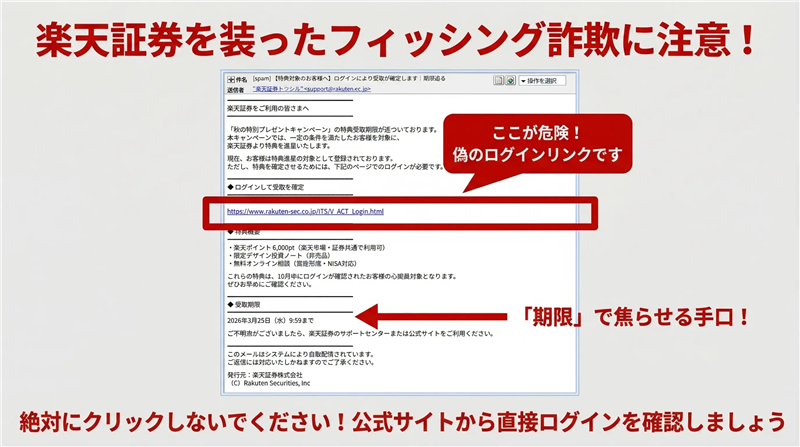

件名: [spam] 【特典対象のお客様へ】ログインにより受取が確定します|期限迫る

※見出しに「[spam]」という文字列が含まれています。これは、メールサーバーのスパムフィルターが配信過程で危険なメールと判定し、受信者に警告するために自動付与したものです。

送信者: “楽天証券トウシル” <support@rakuten.co.jp>

受信日時: 2026-03-23 13:49 【送信者に関する技術的考察】

送信者アドレスは「rakuten.co.jp」となっており、一見公式に見えますが、これは「エンベロープFrom」の偽装です。実際の送信元は後述する無関係なサーバーから発信されています。 | ■ メール本文の再現(解析用)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

件名 [spam] 【特典対象のお客様へ】ログインにより受取が確定します|期限迫る

送信者 “楽天証券トウシル” <support@rakuten.co.jp>

楽天証券をご利用の皆さまへ 「秋の特別プレゼントキャンペーン」の特典受取期限が近づいております。

本キャンペーンでは、一定の条件を満たしたお客様を対象に、

楽天証券より特典を進呈いたします。 現在、お客様は特典進呈の対象として登録されております。

ただし、特典を確定させるためには、下記のページでのログインが必要です。 ◆ ログインして受取を確定

hXXps://www.rakuten-sec.co.jp.p***.net/ITS/V_ACT_Login.html ◆ 特典概要

・ 楽天ポイント 6,000pt(楽天市場・証券共通で利用可)

・ 限定デザイン投資ノート(非売品)

・ 無料オンライン相談(資産形成・NISA対応) これらの特典は、10月中にログインが確認されたお客様のみ進呈対象となります。

ぜひお早めにご確認ください。 ◆ 受取期限

2026年3月25日(水) 9:59まで ご不明点がございましたら、楽天証券のサポートセンターまたは公式サイトをご利用ください。 このメールはシステムにより自動配信されています。

ご返信には対応いたしかねますのでご了承ください。 発行元:楽天証券株式会社

(C) Rakuten Securities, Inc | | ■ 犯人の目的と専門的解説

【犯人の目的】

犯人の目的は、楽天証券の**ログインID、パスワード、および暗証番号の窃取**です。資産を直接奪うだけでなく、個人情報を名簿として転売する狙いもあります。 【専門的考察:おかしな点への言及】

このメールは一見整っていますが、**署名(公式な住所や電話番号)が一切記載されておらず、文字のみの構成**です。また、「秋の特別プレゼント」と謳いながら受取期限が「3月25日」となっており、季節感と日付が矛盾しています。これは過去の詐欺文面を使い回している証拠です。

| ⚠️ このメール特有の怪しい点と対処法

送信者のドメイン「support@rakuten.co.jp」は公式のものですが、中身(送信経路)は全くの別物です。公式の楽天証券では、宛名にお客様の氏名を記載せずにログインを促すことはありません。 【公式サイトの注意喚起】

楽天証券では、類似のフィッシング詐欺に対して既に強い注意喚起を行っています。

→ 【楽天証券公式】不審なメール・SMSへのご注意はこちら

| ■ 本レポートの根拠データ:メール送信経路(Received)

解析ログ:

from ibljddos.cn (ibljddos.cn [34.106.156.13]) by bc.googleusercontent.com

カッコ内のIPアドレスは偽装不可能な**送信元の実体情報**です。「bc.googleusercontent.com」が含まれていることから、Googleのインフラが悪用されています。

| 送信元ドメイン | ibljddos.cn | | 送信元IPアドレス | 34.106.156.13 | | ホスティング社 | Google Cloud Platform | | 設置国 | United States (米国) | | ドメイン登録日 | 2026-03-20(調査時点) |

※ドメイン取得からわずか3日しか経過していません。これは典型的な「使い捨てドメイン」であり、攻撃専用のインフラであると断定できます。

→ ip-sc.net で送信元IPの解析詳細を表示 | ■ 詐欺サイト(誘導先ドメイン)の解析

本文内の直書きURL: hXXps://www.annettepaiement.com/?session=*** (※伏せ字含む、偽装用URL)

実際の誘導先URL: hXXps://www.psychomaharat.com/?V_ACT_Login=*** (※伏せ字含む)

【サイトの状態】

現在、このサイトは稼働中ですが、Google Safe Browsingやウイルスバスターにより危険サイトとしてブロックされています。アクセスすると「ブラウザを確認しています」という偽のセキュリティチェック画面が表示され、攻撃を隠蔽しようとします。

【詐欺サイトの初期画面イメージ】

| リンク先ドメイン | www.psychomaharat.com | | IPアドレス | 172.67.164.206 | | ホスティング社 | Cloudflare, Inc. | | 設置国 | United States (米国) | | ドメイン登録日 | 2025-11-15(調査時点) |

※ドメイン登録から一定期間経過していますが、最近になってサブドメインやディレクトリ構成がフィッシング用に急造された形跡があります。

→ ip-sc.net で取得したIPアドレス(172.67.164.206)を詳しく見る | ■ まとめ

今回の「楽天証券」を騙るメールは、過去の事例と比較しても文面はシンプルですが、インフラ側にCloudflareを使いブラウザチェックを挟むなど、**「サイトへの直接アクセスを防いで解析を遅らせる」**という昨今のトレンドを反映しています。 【推奨される対応】

メール内のリンクは絶対に開かず、公式サイトにアクセスして情報を確認してください。また、万が一入力してしまった場合は、即座に楽天証券のコールセンターへ連絡し、口座の利用停止を行ってください。 → 楽天証券公式:不審なメールに関する最新の注意喚起を再度確認する

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る