『詐欺メール』『KDDI Web Communications Co., Ltdからの重要なお知らせ』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★現在、証券会社に成り済ます悪質なメールが大量発生中、資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

最近、様々なホスティングサービスを装ったとても怪しいメールが届くようになりました。

複数のホスティングサービスの名を名乗っているものの、本文の内容はサービス名以外は全く同じで、それもおおよそ日本人が書いたとは思えないような文章となっているのが特徴です。

以下は、私の元に届いている3種類のホスティングサービス名を装ったものの本文のキャプチャーです。

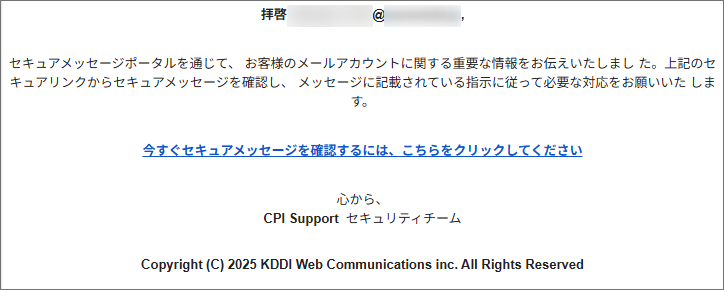

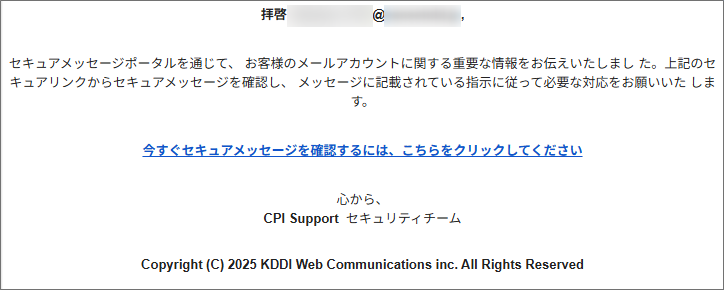

まずは今回ご紹介する『KDDIウェブコミュニケーションズ』を装ったメール。

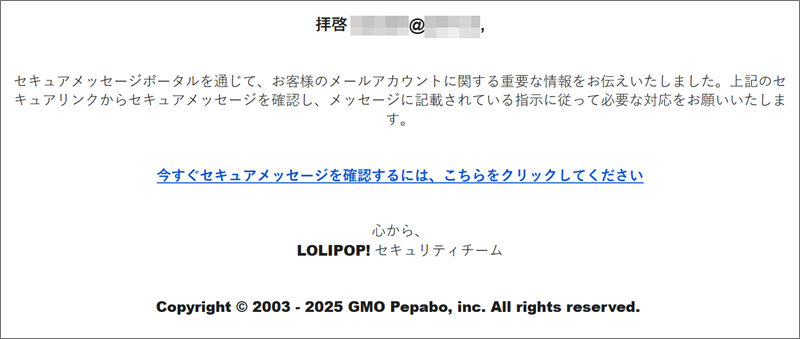

次に『ロリポップ!』を装ったもの。

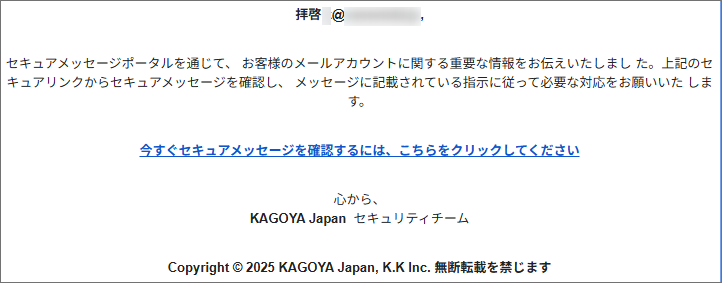

次に『カゴヤ・ジャパン』を装ったもの。

ご覧の通り、サービス名は異なるものの全く同じ文言を使って書かれているので、普通に考えれば同一人物もしくは同一グループによって作成されたものと思われます。

この中から今回は、一番新鮮な『KDDIウェブコミュニケーションズ』に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] KDDI Web Communications Co., Ltdからの重要なお知らせ

送信者: “CPI Support" <k-ihara@seinan.ed.jp>

拝啓 *****@*****.***,

セキュアメッセージポータルを通じて、 お客様のメールアカウントに関する重要な情報をお伝えいたしまし た。上記のセキュアリンクからセキュアメッセージを確認し、 メッセージに記載されている指示に従って必要な対応をお願いいた します。

今すぐセキュアメッセージを確認するには、こちらをクリックしてください

心から、

CPI Support セキュリティチーム

Copyright (C) 2025 KDDI Web Communications inc. All Rights Reserved

↑↑↑↑↑↑

本文ここまで

この『拝啓』から始まるホスティングサービスを装ったメールは、ずいぶん以前から届いていて、それらは全て『カゴヤ・ジャパン』を騙ったものでしたが、どうやらここに来て他のホスティングサービスにも手を出し始めたようです。

それも、そのホスティングサービスのユーザーであることを調べた上で送っているようで、私はこれらのホスティングサービスのユーザーです。

目的は、メールアカウントやサーバーコントロールパネルのログイン情報の詐取で、これらを乗っ取り悪事をはたらこうとするものです。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『seinan.ed.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みにKDDIウェブコミュニケーションズが利用するメールアドレスのドメインは『kddi-web.com』や『cpi.ad.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

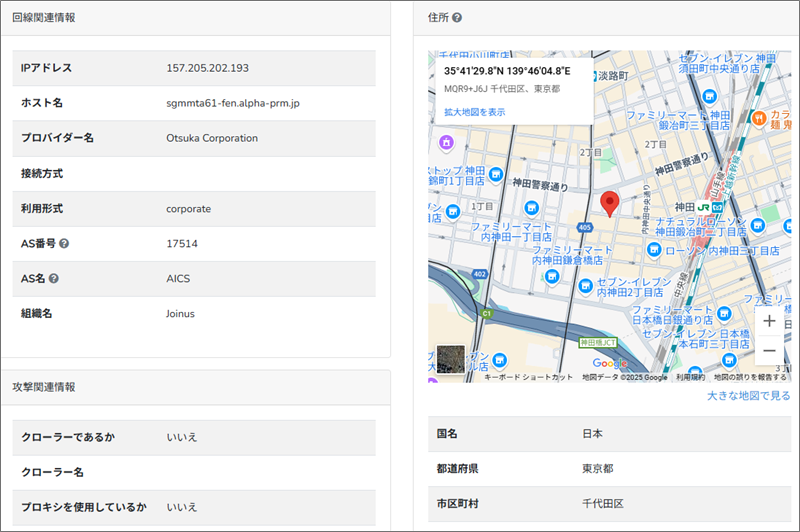

Received: from sgmmta61-fen.alpha-prm.jp ([157.205.202.193])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる『sgmmta61-fen.alpha-prm.jp』なんてドメインが記載されていますね。

これはどのような意味があるのでしょう?

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

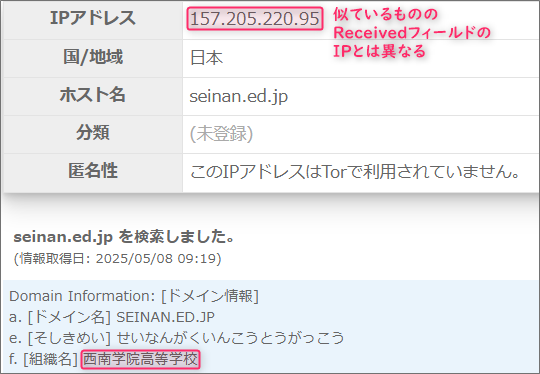

では、試しにドメイン『seinan.ed.jp』に関する詳しい情報を『Grupo』さんで取得してみます。

IPアドレスが似てはいるものの後半2つのセグメントが異なるので、この結果からこの送信者が使ったとされる『seinan.ed.jp』を使ったメールアドレスは偽装であることが断定できます。

この情報が正しければ、このドメインの取得者は、福岡県福岡市早良区百道浜にあるキリスト教系の私立中学校・高等学校である『西南学院高等学校』のものです。

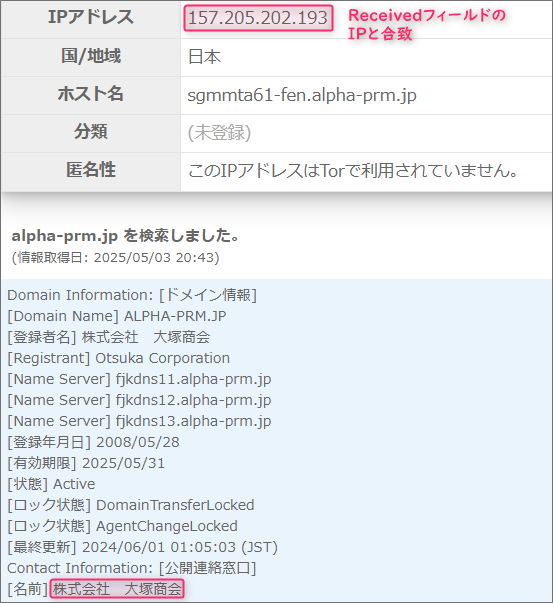

では次にReceivedフィールドに記載のあった『sgmmta61-fen.alpha-prm.jp』について。

この情報が正しければ、このドメインの取得者は、IT機器やシステムの提案から導入、運用支援を行う(株)大塚商会が取得されたもので、『alpha-prm.jp』は、同社が提供する法人向けホスティングサービス『アルファメールプレミア』の公式ドメインです。

では、このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、東京のJR神田駅西側付近です。

これらの結果から、このメールの送信者は、大塚商会の『アルファメールプレミア』サービスのユーザーで、この辺りからメールを送信することができる人物であると断定できます。

宛名を確認

このメールの冒頭には、宛名として『*****@*****.***』とメールアドレスが記載されています。

でも仮にもしこれが本当に『KDDIウェブコミュニケーションズ』からだとすれば、メールアドレスではなくユーザーの氏名や団体名を記載するのが自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文の『今すぐセキュアメッセージを確認するには、こちらをクリックしてください』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://rdcub-acml-ne-jp.com/mwe/login.html】

(直リンク防止のため一部の文字を変更してあります)

これまたKDDIウェブコミュニケーションズのドメインとは異なるものが利用されていますね。

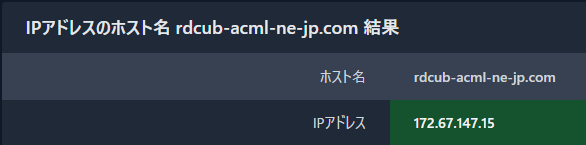

先程と同様にこのドメインを割当てているIPアドレスを『aWebAnalysis』さんで取得してみます。

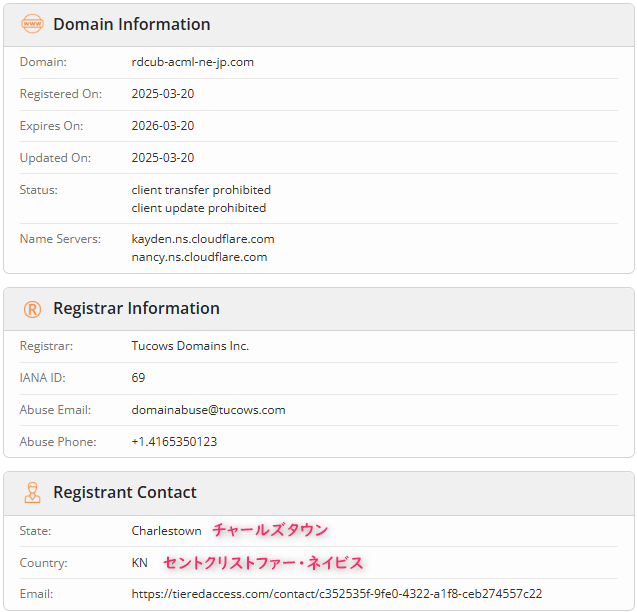

次にこのドメインに関する詳しい情報を『Whois』さんで取得してみます。

Country欄に書かれている”KN”は、セントクリストファー・ネイビス連邦に割当てられた国コードです。

この情報が正しければ、このドメインの取得者の所在地はセントクリストファー・ネイビス連邦チャールズタウン付近在住の方。

割当てているIPアドレスは『172.67.147.15』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

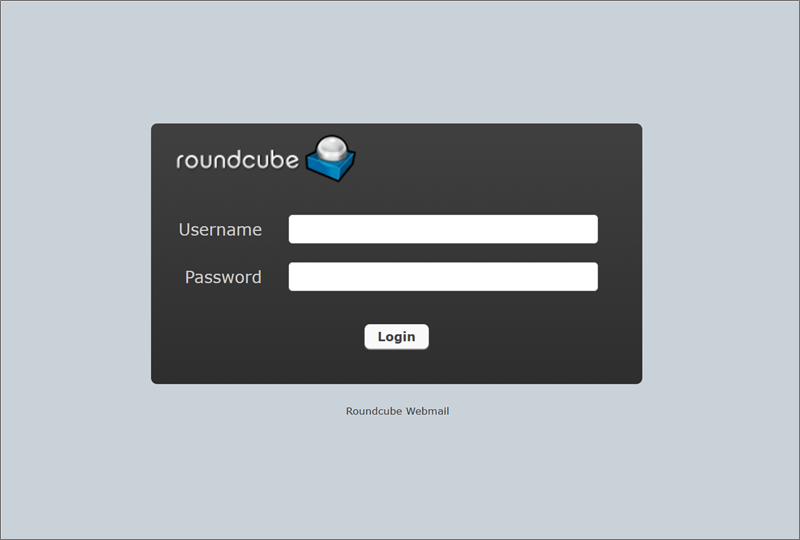

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

これは恐らくウェブ上でメールの受送信ができるウェブメーラー『Roundcube Webmail』へのログインページを模したもので、当然偽物です。

ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

不正ログインされると、メールアカウントを操作され、こういった悪意のあるメール配信の温床とされ詐欺メールを多く配信されることになるでしょうね。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;