カゴヤさん、『SilentCodersEmail 様』ってダレ? いつもご覧くださりありがとうございます! クラウドやレンタルサーバーサービスを行っているホスティングサービスの『カゴヤ・ジャパン』さんに成り済ます詐欺メールが後を絶ちません。

それも日に何通も届く悪質なメールばかり…

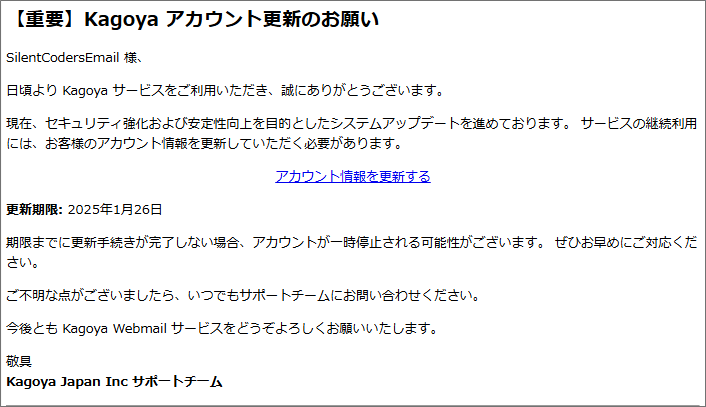

今日もこのように、アカウント情報を更新する旨のメールが複数届いています。 件名:[spam] 🔒Kagoya Webmail セキュリティ向上のためのアクションが必要です

送信者:”Support Kagoya” <hiroshisuzuki.1949.0214.arasa@amail.plala.or.jp> | 【重要】Kagoya アカウント更新のお願い

SilentCodersEmail 様、日頃より Kagoya サービスをご利用いただき、誠にありがとうございます。 現在、セキュリティ強化および安定性向上を目的としたシステムアップデートを進めております。 サービスの継続利用には、お客様のアカウント情報を更新していただく必要があります。 アカウント情報を更新する 更新期限: 2025年1月26日 期限までに更新手続きが完了しない場合、アカウントが一時停止される可能性がございます。 ぜひお早めにご対応ください。 ご不明な点がございましたら、いつでもサポートチームにお問い合わせください。 今後とも Kagoya Webmail サービスをどうぞよろしくお願いいたします。 敬具

Kagoya Japan Inc サポートチーム © 2025 Kagoya Internet Japan. All rights reserved. | 何をしたいのかと言うと、このメールはメールアカウントを乗っ取るのが目的。

架空の偽のウェブメーラーにログインさせるふりをして、カゴヤ・ジャパンさんからレンタルしているメールサーバーのアカウントを詐取し、詐欺メールや迷惑メール送信の温床にしたりその他悪意を持ってサイバー犯罪を行うのに利用するのが目的です。 ところで冒頭の宛名にある『SilentCodersEmail 様』ってダレ?(;^_^A この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

カゴヤ・ジャパンさんがぷららのメールアドレスで?! 送信者として記載されているメールアドレスのドメイン(@より後ろ)は”amail.plala.or.jp”

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

察しの良い方ならもうお分かりかと思いますが、この”plala.or.jp”と言うドメインは、NTTドコモが運営するインターネットサービスプロバイダ『ぷらら(plala)』さんの公式ドメイン。

そんな商売敵のような企業のドメインを使ったメールアドレスをカゴヤ・ジャパンさんが使うはずありません。

もちろんこの送信者のメールアドレス『hiroshisuzuki.1949.0214.arasa@amail.plala.or.jp』も偽装されていますけどね。 では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

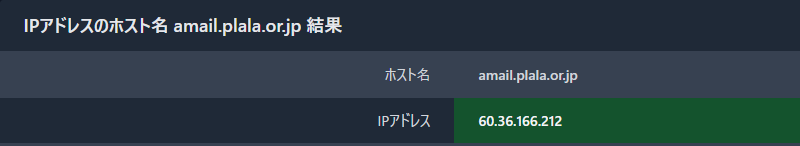

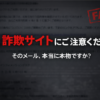

こちらがこのメールのReceivedフィールドがこちらです。 | Received: from mdkim-o08.ake-mailbk.plala.or.jp ([172.23.12.57]) | ではドメイン”amail.plala.or.jp”を割当てているIPアドレスと比較してみましょう。

こちらが『aWebAnalysis』さんで取得した”amail.plala.or.jp”を割当てているIPアドレスです。

全然違いますよね、この結果からこの送信者が使ったとされる”amail.plala.or.jp”を使ったメールアドレスは偽装であることが断定できます。

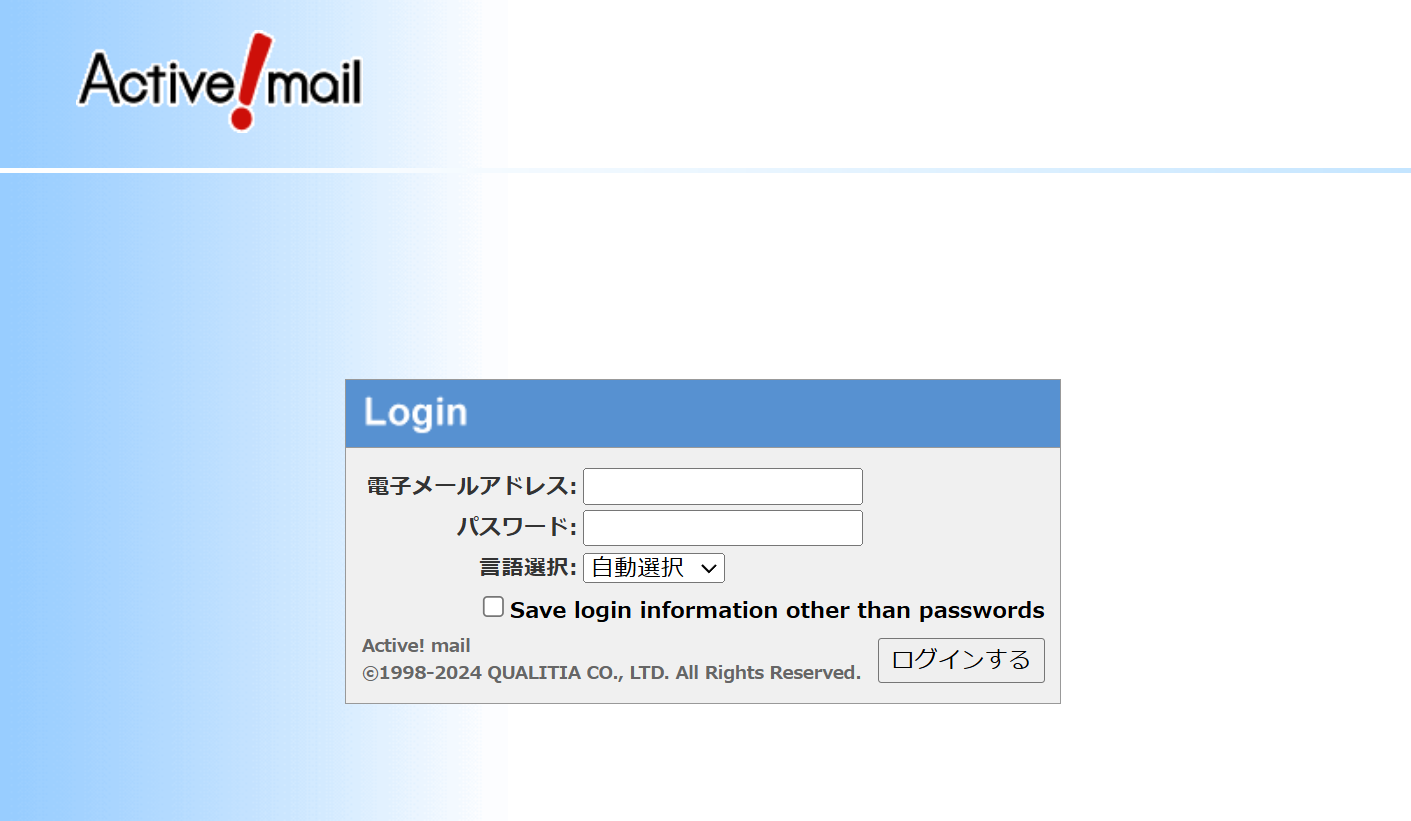

開いたのは案の定ウェブメーラーの『Active!mail』のログインページ さて、本文の『アカウント情報を更新する』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://verifysecuredmail.top/jpwebmails/active/activemailkagoya/】

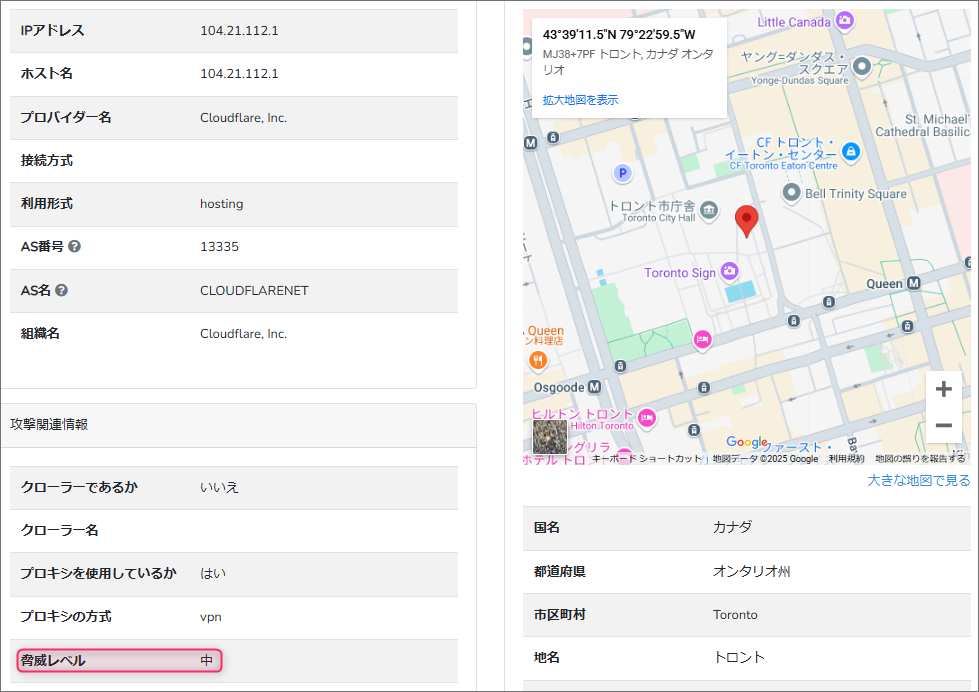

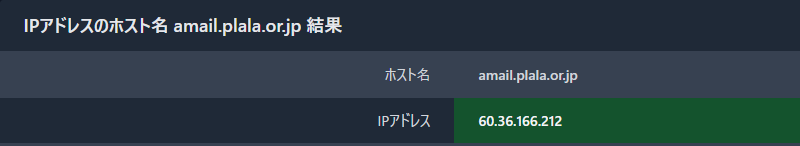

(直リンク防止のため一部の文字を変更してあります) 先程と同様に『aWebAnalysis』さんでこのドメインを割当てているIPアドレスを取得してみます。

このIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな、カナダの『トロント市庁舎』付近であることが分かりました。

それにこのIPアドレスは、脅威レベルが『中』として既にブラックリストに登録されています。

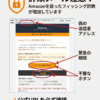

リンクを辿ってみると、まずはChromeにブロックされました。

解除して先に進むと、案の定ウェブメーラーの『Active!mail』のログインページが開きました。 電子メールアドレスとパスワードの入力フォームですが、本物の Active!mail のログインページは

IDとパスワードのはずです。

これらを入力してログインボタンを押してしまうと、その情報は詐欺犯に把握され不正ログインが可能となります。

不正ログインされると、そのメールアドレスを悪用し、詐欺メールや迷惑メールの配信やその他のサイバー犯罪に利用されてしまうので要注意です! |