年末か年始なのか分からない偽キャンペーン いつもご覧くださりありがとうございます! またしても勝手に作り上げた実在しないキャンペーンを使った詐欺メールです。

今度は『ペイディ』に成りすましています。 件名:[spam] 【年末特別プレゼント】に感謝を込めて5,000ペイディポイント進呈!

送信者:”my.paidy.com” <noreply-paidy.com@liangshanaixinfupin.com>いつもペイディをご利用いただき、誠にありがとうございます。

今がチャンス!新年ペイディポイント祭り開催中

キャンペーン期間: 2024年12月01日 ~ 2024年12月31日

この度、日頃のご愛顧に感謝して、へ特別に5,000ペイディポイントをプレゼントいたします。このポイントは、さまざまな商品やサービスにご活用いただけます。

簡単なお手続きでポイントをゲット!

下記のリンクをクリックし、必要な情報を入力するだけで、ポイントを受け取ることができます。ポイントは来月7日以降に自動的にアカウントに反映されますので、お早めにお手続きをお願いいたします。 ポイントを今すぐ受け取る Yen Note White ペイディアプリを開く今後も、よりお客様に便利で快適にご利用いただけるように、サービスの改善を続けていきます。引き続き、ペイディのご利用をよろしくお願いいたします。 お困りの方はヘルプをご確認ください ペイディ公式 X (Twitter) はこちら

※このメールはお知らせ専用のアドレスより配信しております。このメールに直接返信してのお問い合わせにはご対応いたしかねますのでご了承ください。

© Paidy Inc. | なんかこのメール、読んでみるとおかしな点がありますね。

件名に『【年末特別プレゼント】に感謝を込めて5,000ペイディポイント進呈!』とありますが

この『に』は何に掛かっているのでしょうか?

件名内に『年末特別プレゼント』とあるにもかかわらず、本文内には『今がチャンス!新年ペイディポイント祭り開催中』と

また『キャンペーン期間: 2024年12月01日 ~ 2024年12月31日』とあります。

これは年末キャンペーンなのかそれとも新年のキャンペーンなのかよく分かりませんよね。

それに『日頃のご愛顧に感謝して、へ特別に5,000ペイディポイントをプレゼントいたします』ってこれはただの誤字なのでしょうか? この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

シンガポールの山中から発信 送信者として記載されているメールアドレスのドメイン(@より後ろ)は”liangshanaixinfupin.com”

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みに『ペイディ』が利用するメールアドレスのドメインは『@paidy.com』

故にこのドメイン以外のメールアドレスで届いた『ペイディ』からのメールは全て偽物と言うことになります。 では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

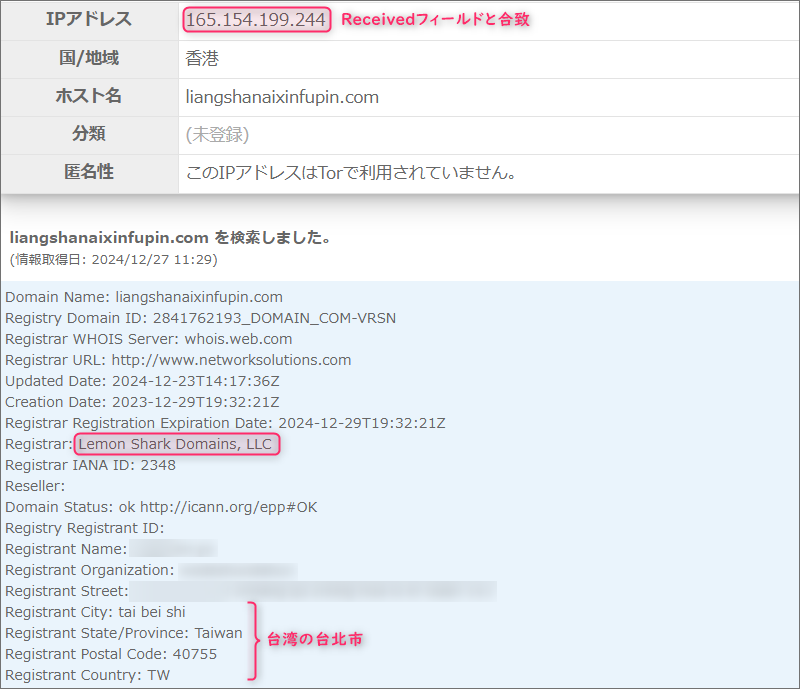

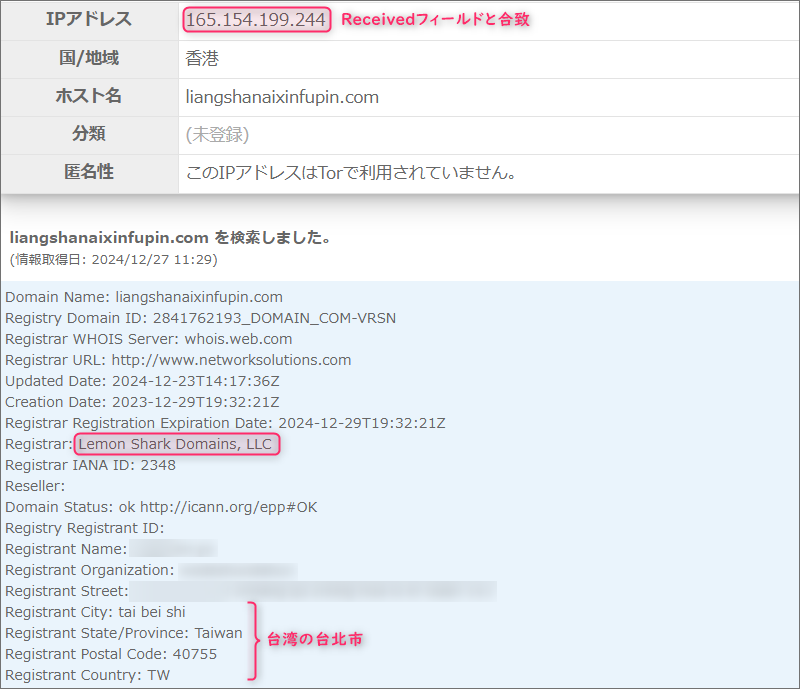

こちらがこのメールのReceivedフィールドがこちらです。 | Received: from liangshanaixinfupin.com (unknown [165.154.199.244]) | ドメイン”liangshanaixinfupin.com”を割当てているIPアドレスと比較してみましょう。

こちらが『Grupo』さんで取得した”liangshanaixinfupin.com”に関する情報です。

まず、このドメインはを割り当てているIPアドレスが、Receivedフィールドのものと合致しているので、このドメインを使ったメールアドレスに偽装はありません。

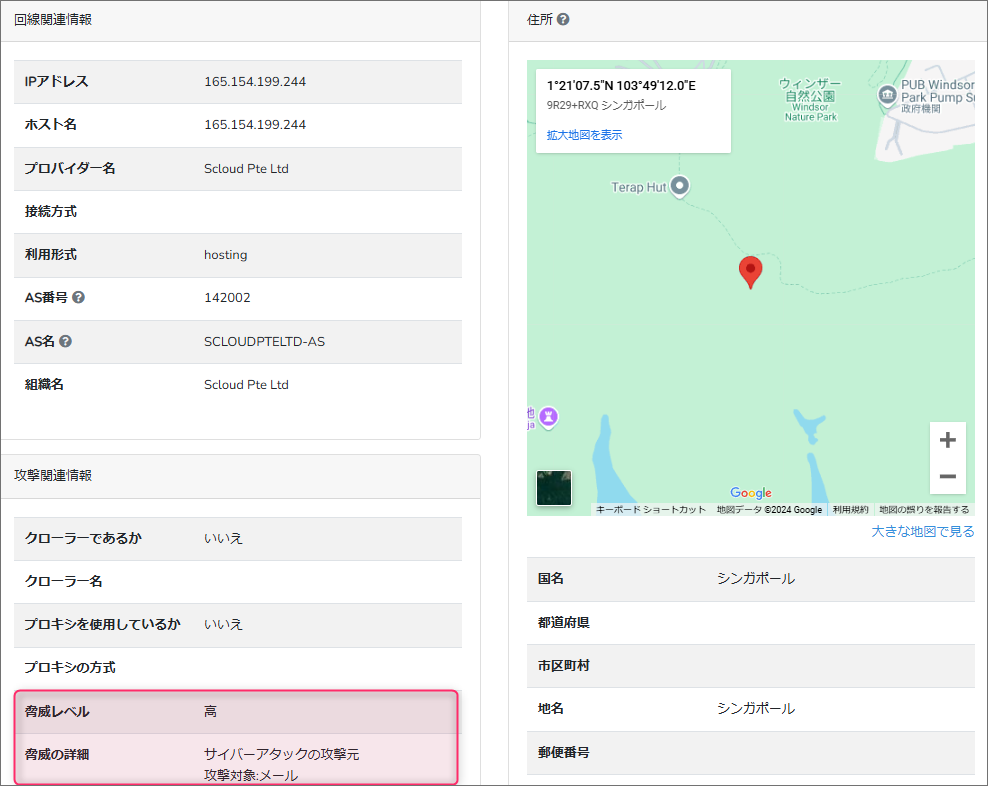

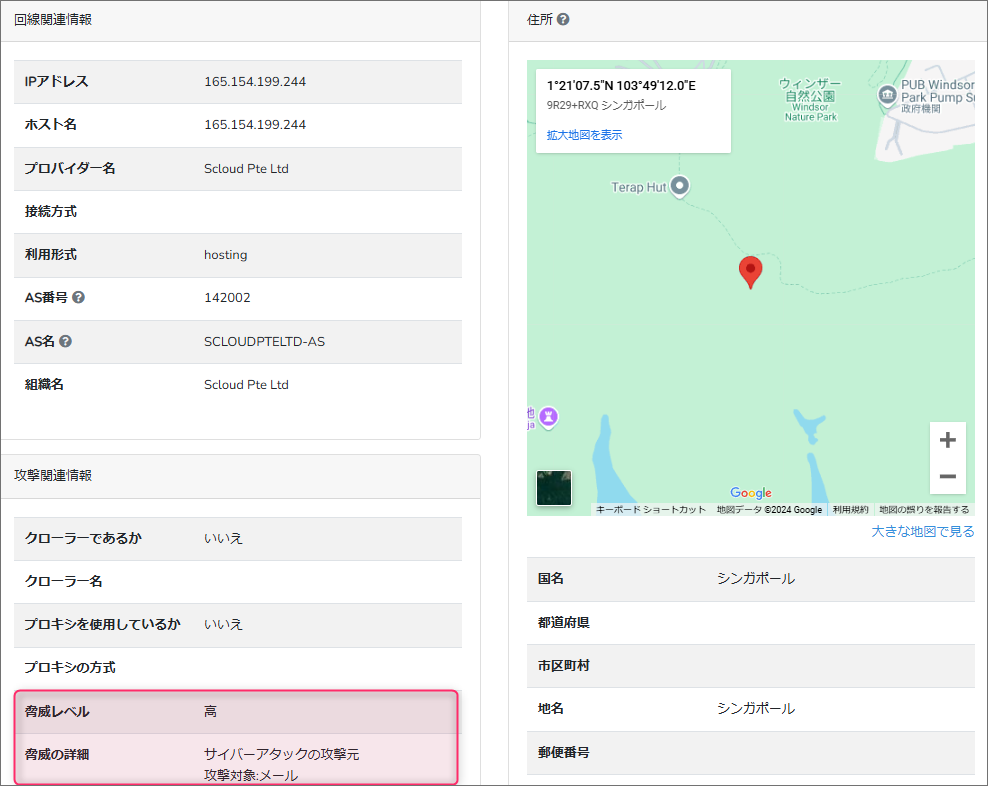

それにこのドメインは、台北の方がアメリカの『Lemon Shark Domains』と言うレジストラを介して取得されています。 このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を導き出してみると、シンガポールの山中であることが分かりました。

それにこのIPアドレスは、既にサイバーアタックの攻撃元としてブラックリストに登録されています。

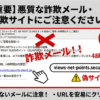

詐欺サイトはエジプトの方が取得したドメインで運営 さて、本文の『ポイントを今すぐ受け取る』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://paidy.com.jp.naithonphuket.com/ap_signinopenid.pape.auth_logo/】

(直リンク防止のため一部の文字を変更してあります)

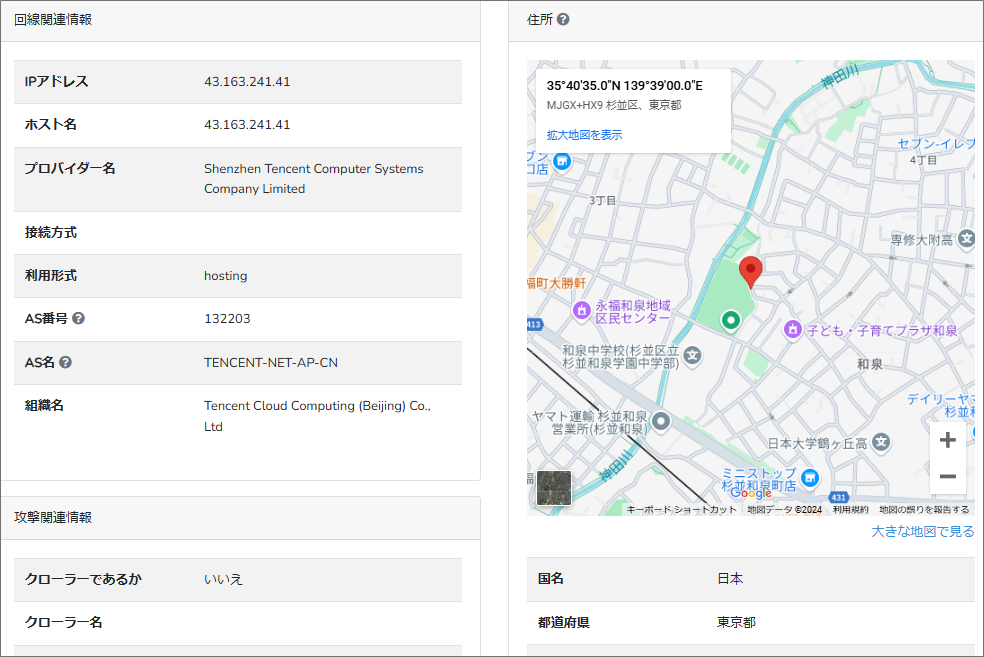

これまた『ペイディ』のドメインとは異なるものが利用されていますね。 先程と同様に『Grupo』さんでこのドメインに関する情報と割当てているIPアドレスを取得してみます。

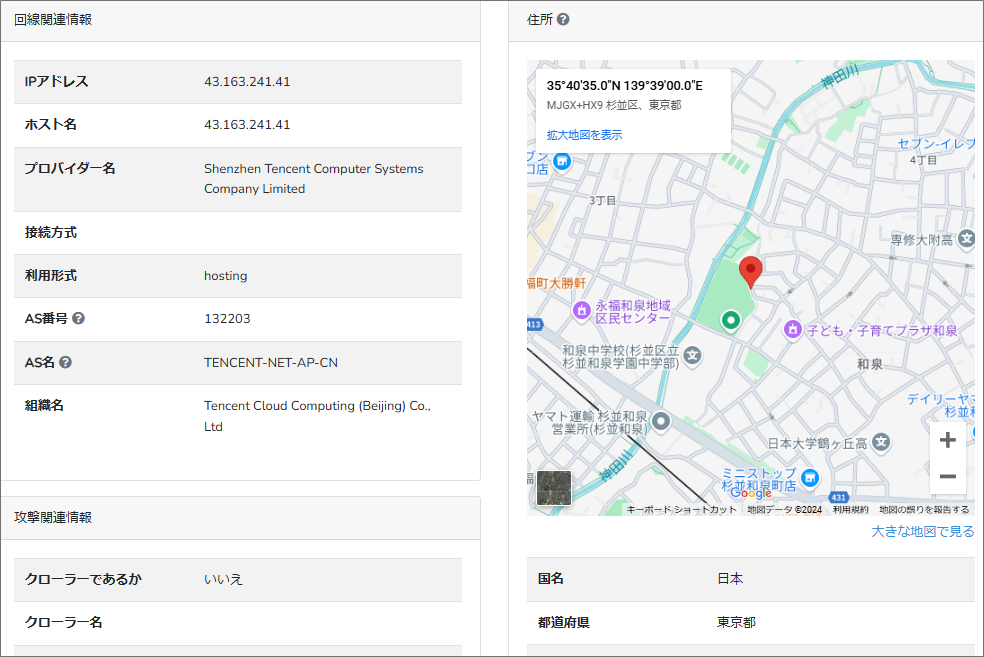

このドメインはエジプトのTOSDOAに住む方が、シンガポールに拠点を置く『Gname.com Pte. Ltd』を介して取得されています。 このIPアドレスからそのロケーション地域を調べると、『東京都杉並区』付近であることが分かりました。

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

もちろん偽のログインページです。

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

この先のページで会員情報の更新と称し更に個人情報やクレジットカードの情報を盗み取られた上で詐欺の被害に遭うことになります。

|