署名にVISAカードの日本支社と全然違う住所が 9月も中旬を過ぎ、そろそろお彼岸ですね。

暑さ寒さも彼岸までと言うことわざがあるように、記録的な猛暑だった今年の夏もようやく終焉を迎えそうです。

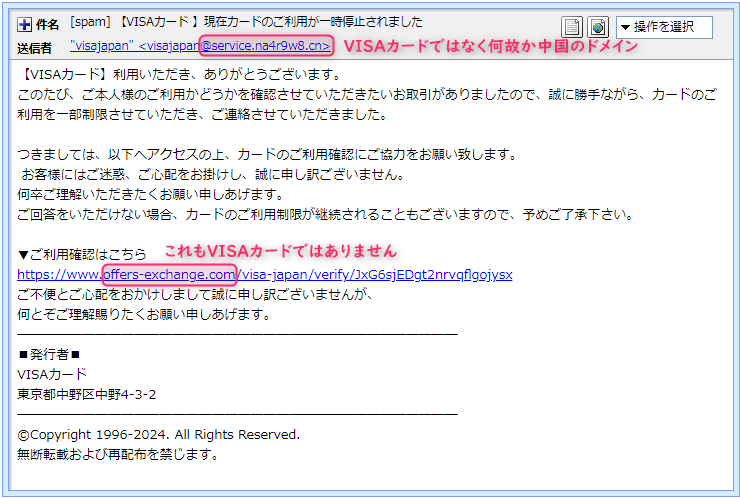

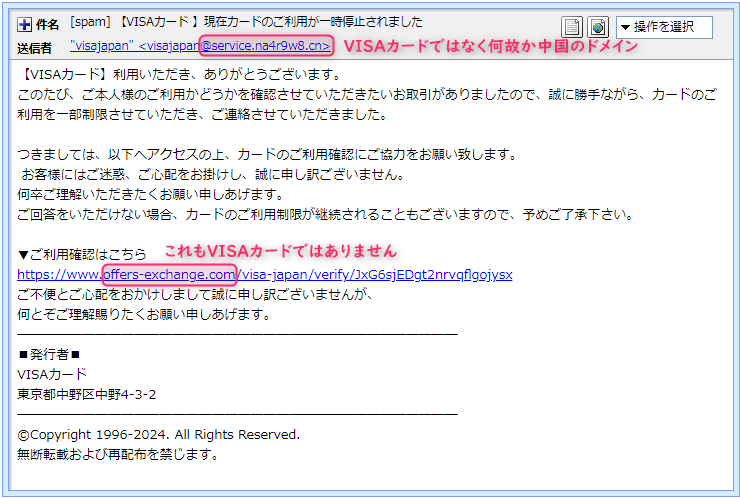

でもなかなか終焉を迎えそうにもないのはこの詐欺メール。 今度は、VISAカードに扮し不正利用を疑ってリンクに誘い込み、カード情報を聞き出そうとするいわゆるフィッシング詐欺メール。

ど初っ端から思いっきり中国の国別ドメインを使ったメールアドレスが記載されています。

リンク先のドメインも”offers-exchange.com”とVISAカードのドメイン”visa.co.jp”とは全く異なるドメインが使われています。 皆さんご承知の通りVISAカードは、世界No. 1の国際クレジットカードブランド。

それなのにこのメールの発行者として書かれている署名欄を見ると VISAカードの日本支社は『ビザ・ワールドワイド・ジャパン株式会社』で

所在地は『東京都千代田区丸の内2丁目4番1号』と、ここに書いてあるものとは全く異なります。

因みに『東京都中野区中野4-3-2』には、イオンクレジットサービスやエポスカード、丸井グループなどそれ以外の金融機関が複数入っていて、詐欺メールではよく見掛ける住所です。

もうこの時点でこのメールは詐欺メール確定ですが、もう少し詳しく調べてみることにしましょう。

まずはプロパティーから見ていきます。 件名は『[spam] 【VISAカード 】現在カードのご利用が一時停止されました』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は『”visajapan” <visajapan@service.na4r9w8.cn>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

ご存じの方も多いと思いますが”.cn”は中国に与えられた国別ドメイン。

ちゃんと公式ドメインを持つアメリカに本社を置く国際クレジットカードブランドがわざわざこのような中国のドメインを使ったメールアドレスを果たして使うでしょうか?

使いませんよね~(笑)

利用したのはイスラエルのプロバイダー では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from service.na4r9w8.cn (unknown [45.61.61.52])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で同じ数字の集まりは世界中に1つしかありません。

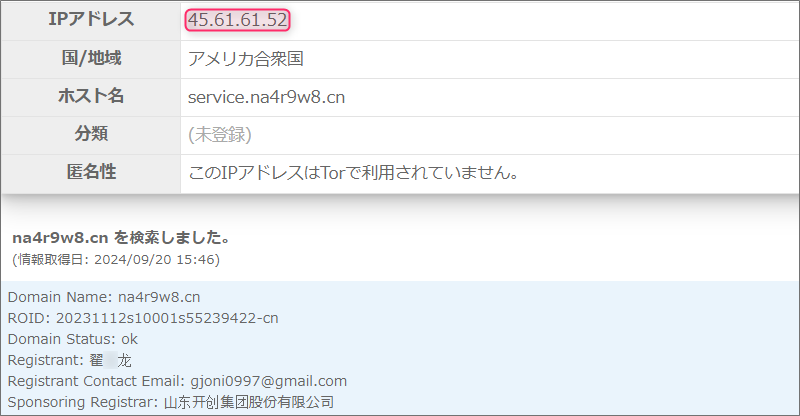

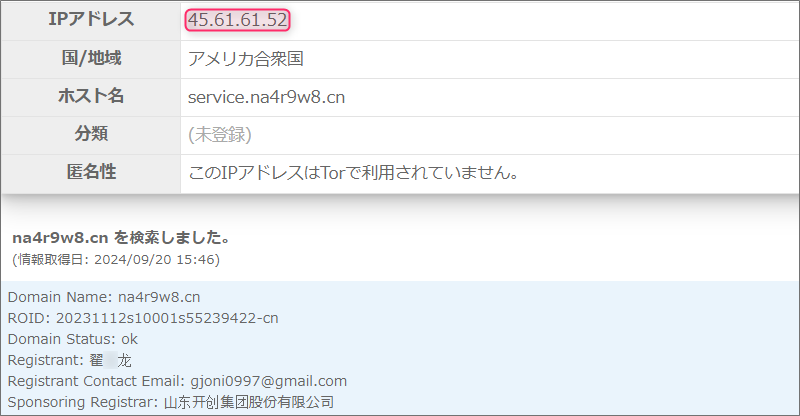

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くしたものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは送信者のデバイスに割当てられたもので偽装することができません。 では、メールアドレスにあったドメイン”service.na4r9w8.cn”が差出人本人のものなのかどうかを『Grupo』さんで調べてみます。

これがドメイン”service.na4r9w8.cn”の登録情報です。これによるとこのドメインの申請者はどうやら中国の方のようです。

”45.61.61.52”がこのドメインを割当てているIPアドレス。

もちろんこのメールの差出人は偽物ですが”Received”のIPアドレスと全く同じ数字なのでこのメールアドレスは差出人ご本人さんのもので間違いなさそうです。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報でこれを紐解けば差出人の素性が見えてきます。

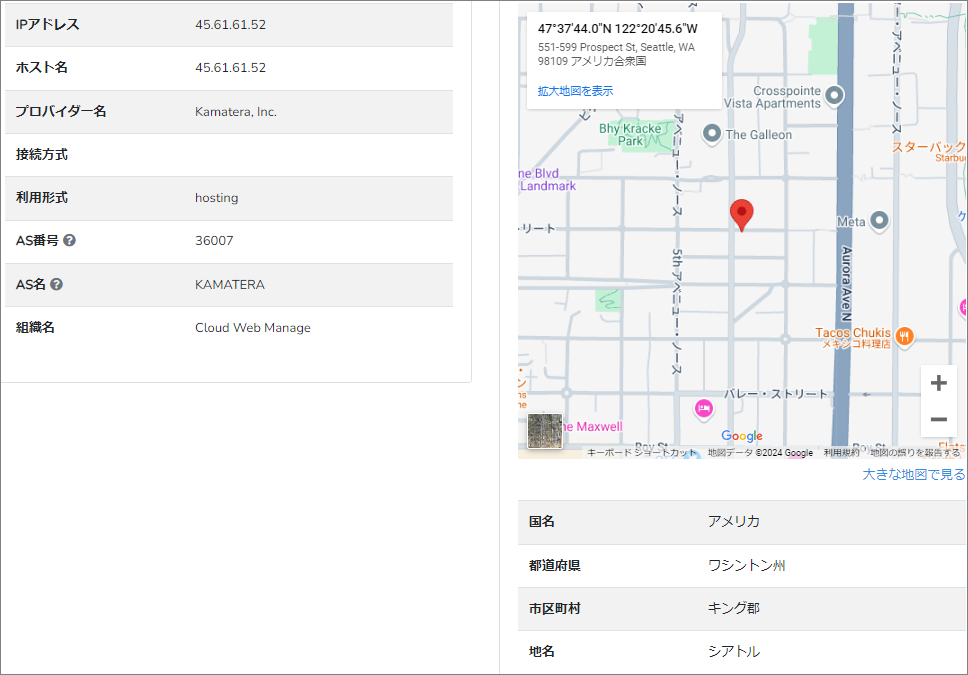

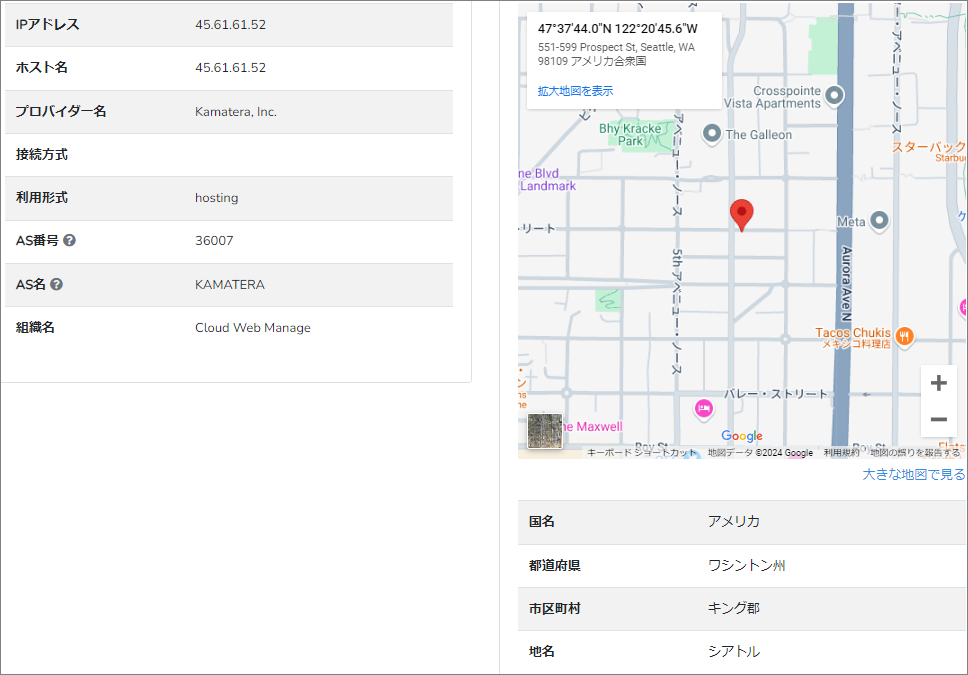

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) (※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、米国のシアトル付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーは、イスラエルを拠点とする『Kamatera, Inc.』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバーを介して届けられたようです。

山梨の方が取得したドメインを日本武道館のそばで では引き続き本文。 | このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。 つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。 ▼ご利用確認はこちら

h**ps://www.offers-exchange.com/visa-japan/verify/JxG6sjEDgt2nrvqflgojysx

ご不便とご心配をおかけしまして誠に申し訳ございませんが、

何とぞご理解賜りたくお願い申しあげます。 | ※直リンク防止のためリンクのURLの一部の文字を変更してあります。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは、本文に直接URLが記載されていますが、これまた偽装。

実際は書かれているURLとは全然異なるURLに接続されるよう仕組まれていました。

その実際のリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で検索するとその危険度はこのように評価されていました。

ありゃ?

どうやらまだ新しいサイトのようで評価対象にも挙がっていないようです。

早急に評価を変更していただけるように私から変更の申請を行っておきます。 このURLで使われているドメインは”hjsvdyufgwefsrgr.icu”

”.icu”なんてサイバー犯罪によく使われているドメインですね!

このドメインにまつわる情報を『Grupo』さんで取得してみます。

このドメインは、山梨県の方が申請取得されているようですね。

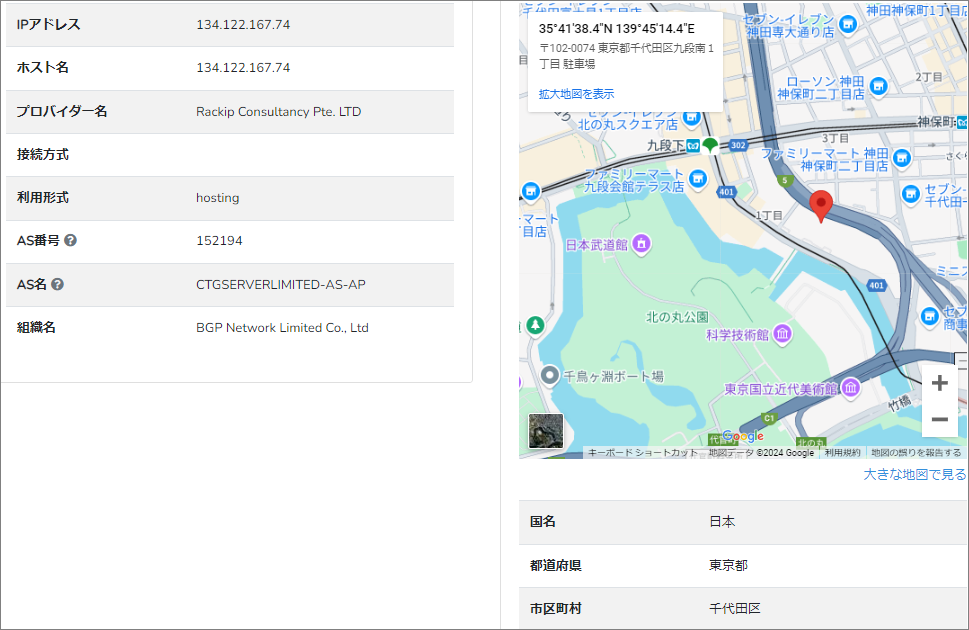

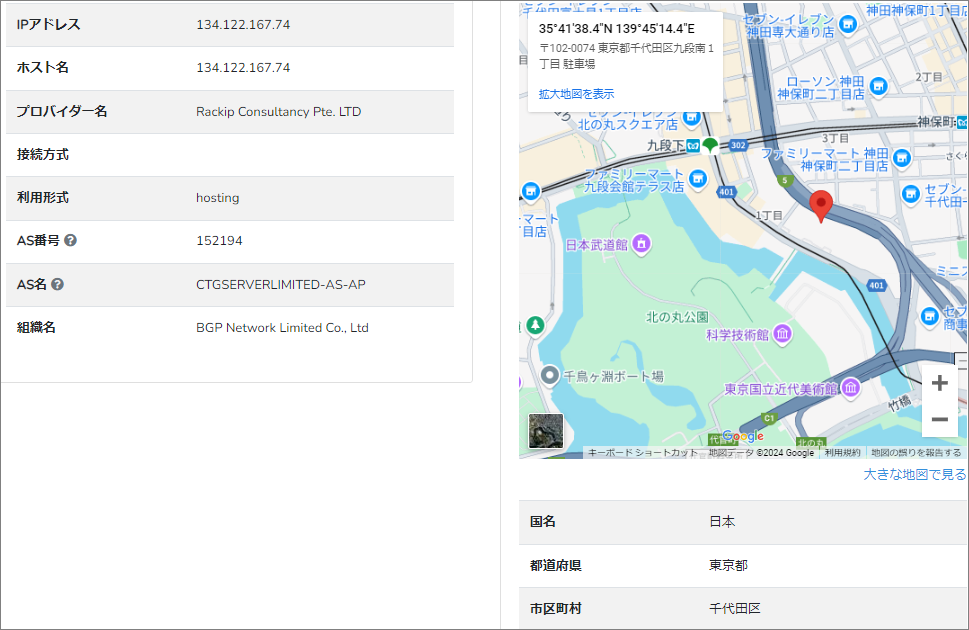

ま、ウソか本当か分かりませんけど… 割当てているIPアドレスは”134.122.167.74”このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) (※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、日本武道館に程近い東京都千代田区九段南付近。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスは、シンガポールに拠点を置く『Rackip Consultancy Pte. Ltd.』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 すると案の定あっさりと開いてしまいました。

わ~っ、恐ろしい…(・・;)

早速クレジットカードの情報を求めてきましたよ。

こんなの絶対に入力しちゃだめです!

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|