差出したのはだれ? いつもご覧くださりありがとうございます! 時々差出人の不明な怪しいメールが届くことがあります。

特に私のようにシステム管理を行っていると、サーバー管理者やプロバイダーになりすましたような

メールが届きます。

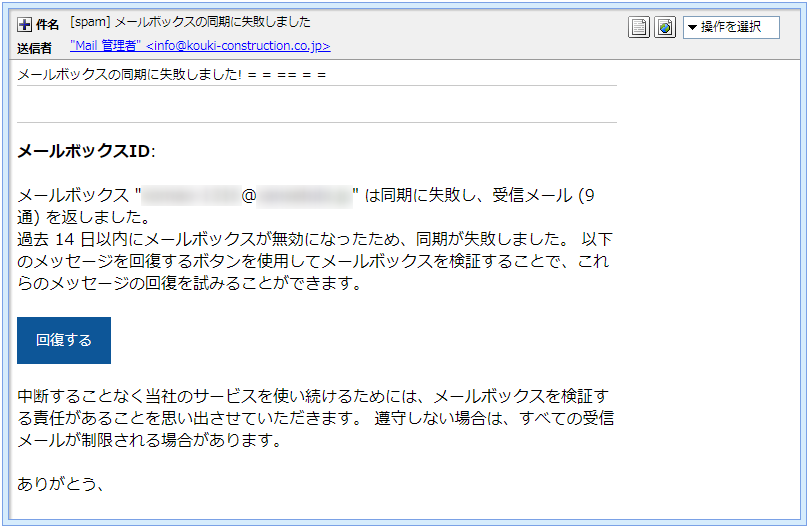

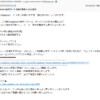

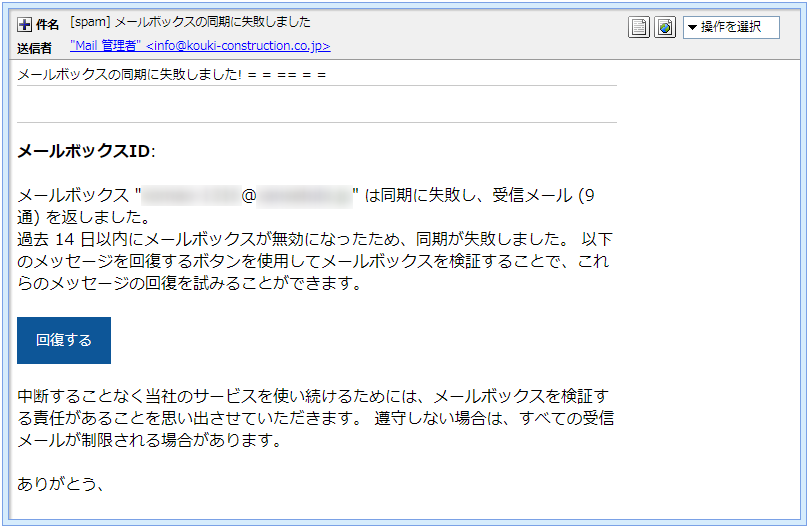

今回はそんなメールのご紹介となります。 そのメールがこちら。

なんだかとても読み難く意味の伝わりにくい文章だな…

結局メールボックスが無効になったからリンクを辿って

解決しろってことなんだろうか? でもねお父さん、メールボックスが無効になったってことのに

どうしてメール届くのでしょう?

無効なら届かないはずですよね。 そうだよね母さん。

それにこのメール、差出人が『Mail 管理者』って書いてあるだけで

どこの誰が送ってきたのかさっぱり分かんないぞ。

最後に『ありがとう、』ってどうしてお礼言われなきゃならないんだろうか? そうなんです!

まずこのメール、メールボックスが無効になっているんならこのメール自体届く事は無いはず。

それなのにどうしてこのメールは手元にあるのでしょうね?

更には差出人がはっきりしませんよね。

でも普通に考えたら契約している携帯キャリアかもしくはプロバイダーやレンタルサーバーに

なると思うのですが、それなら必ず署名等にその旨表示するはずです。

では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] メールボックスの同期に失敗しました』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”Mail 管理者” <info@kouki-construction.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 このメールで唯一差出人を解明するカギになるのは

この”kouki-construction.co.jp”と言うドメイン。

その辺りは次の項で詳しく調査していきましょう!

メールアドレスは偽装ではなかった では、このメールが悪意のあるメールであることを立証していきましょうか!

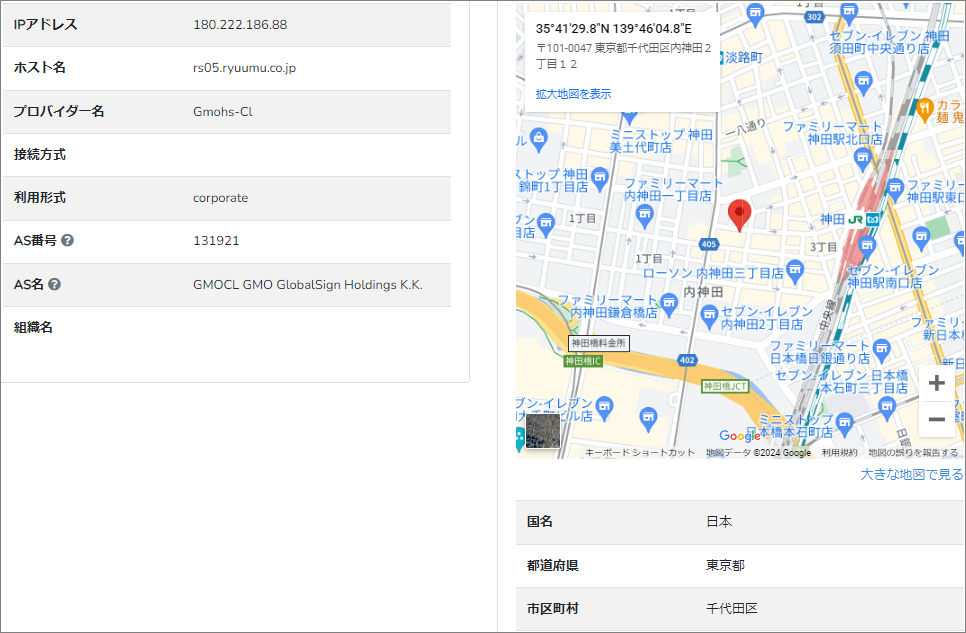

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

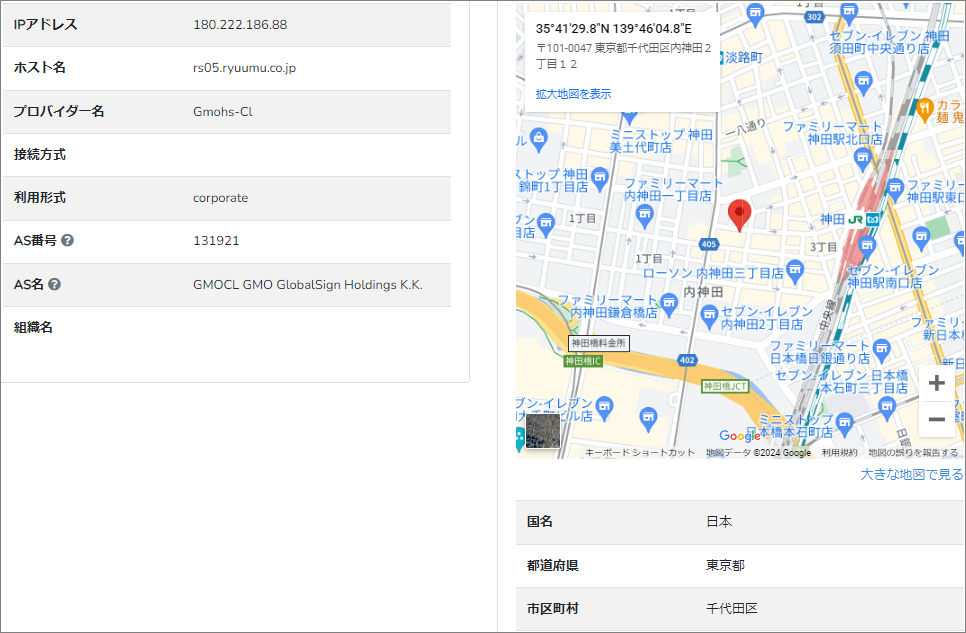

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from rs05.ryuumu.co.jp (rs05.ryuumu.co.jp [180.222.186.88])』 | ほらね、本来ならここにも差出人のメールアドレスにあったドメインが

記載されているはずですが、それとは全く異なる”ryuumu.co.jp”なんてものが

記載されていますね。 ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kouki-construction.co.jp”が差出人本人のものなのかどうかを

『Grupo』さんで調べてみます。

これがドメイン”kouki-construction.co.jp”の登録情報です。

おやおや?

このドメインは京都府木津川市で土木解体業を営む『株式会社幸喜建設』って

企業さんの物ですね。

そんな企業がどうしてこのようなメールを送ってきたのでしょうね? これによると”180.222.186.88”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じ数字なので本当にこの企業からのメールで間違いなさそうです。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで

確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、東京のJR神田駅西側付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーは『GMOグローバルサイン・ホールディングス』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーの

メールサーバーを介して私に届けられたようです。 ん~、この建設会社が本当にこのメールを送ってきたのでしょうか?

どうも解せません…

疑惑が確信に! では引き続き本文。

疑惑を確信にするために本文も解体してきます。 メールボックスの同期に失敗しました! = = == = =

メールボックスID: メールボックス “******@********.***” は同期に失敗し、受信メール (9 通) を返しました。

過去 14 日以内にメールボックスが無効になったため、同期が失敗しました。 以下のメッセージを回復するボタンを使用してメールボックスを検証することで、これらのメッセージの回復を試みることができます。 回復する 中断することなく当社のサービスを使い続けるためには、メールボックスを検証する責任があることを思い出させていただきます。 遵守しない場合は、すべての受信メールが制限される場合があります。 ありがとう、 | なんとなく胡散臭い文章で、翻訳機で訳された感がありありです。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『回復する』って書かれたところに付けられていて、

そのリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で

検索するとその危険度はこのように評価されていました。

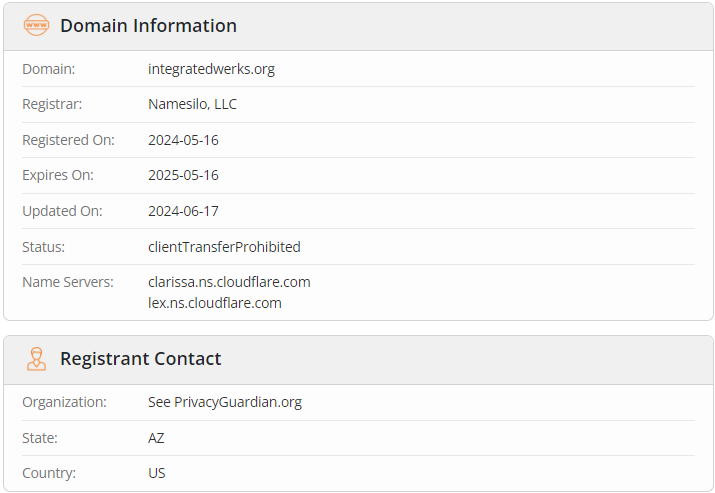

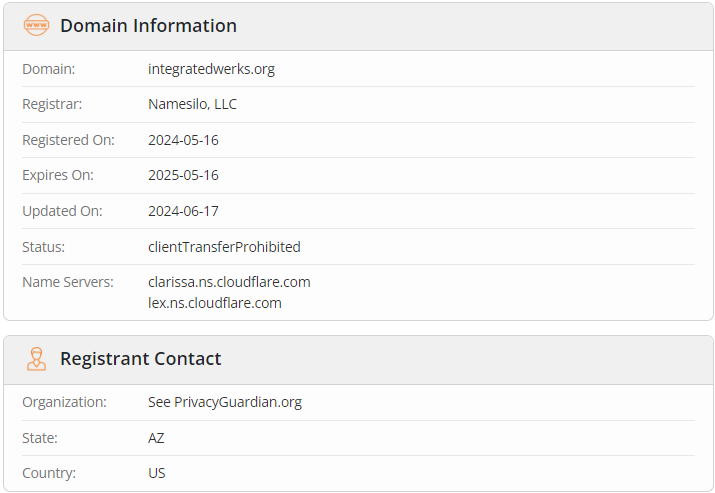

このように限られたシステム管理者宛に送られてくるようなメールになるのでこんな評価なのでしょうね。 このURLで使われているドメインは”integratedwerks.org”

このドメインにまつわる情報を『Whois』さんで取得してみます。

このドメインは、アメリカアリゾナ州にある『See PrivacyGuardian.org』という

ドメインレジストラに取得を依頼しているようです。

詐欺サイトで使われるドメインの多くはここに依頼して取得されているもの。

このレジストラは、依頼者の情報を匿名にてドメイン取得を代行しています。

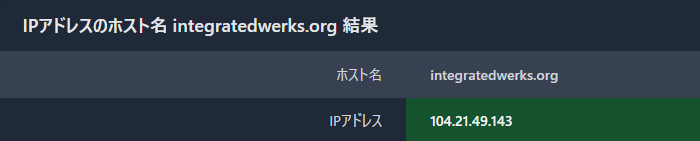

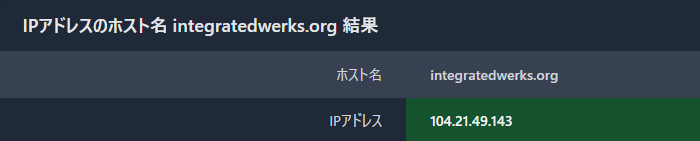

そのため身分を隠したいサイト管理者の多くが利用しているのです。 では次に『WebAnalysis』にてこのドメインを割当てているIPアドレスを取得してみます。

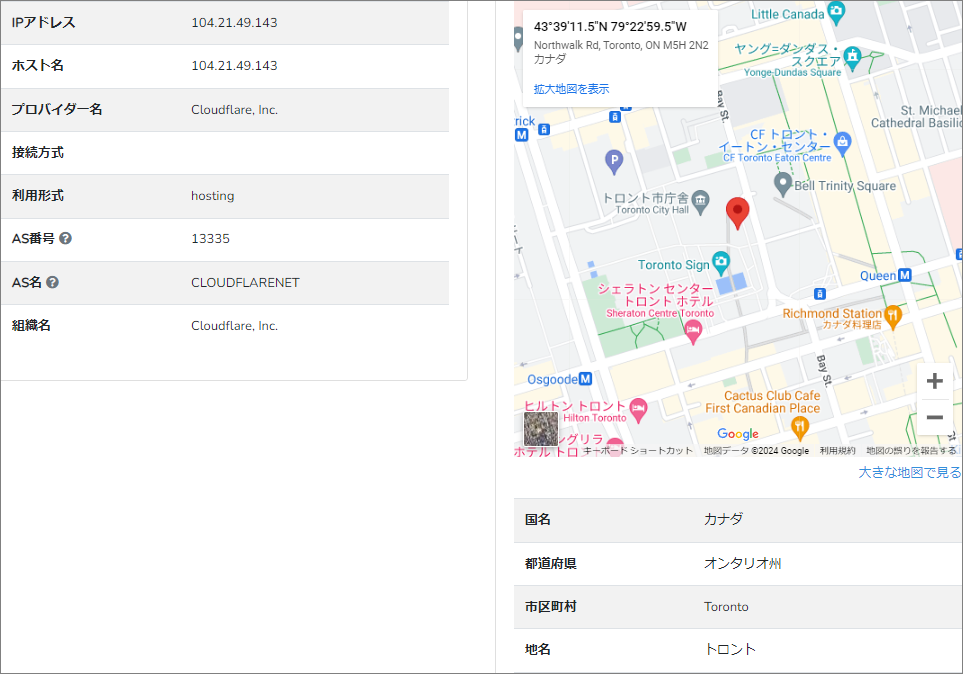

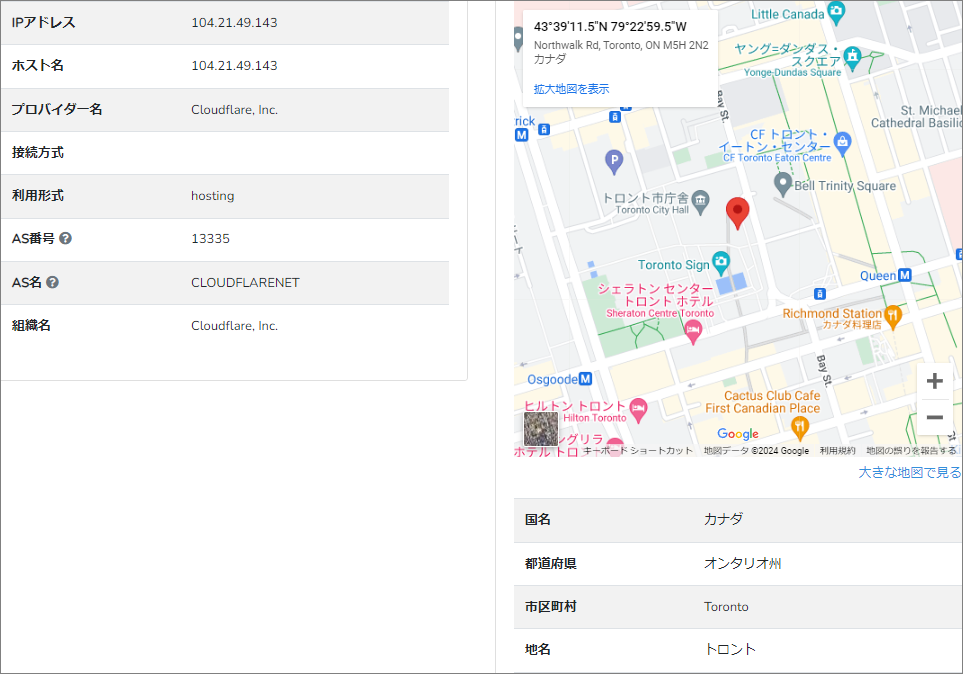

このドメインを割当てているIPアドレスは”104.21.49.143”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 出ましたね、トロント市庁舎!

私のブログを読み返してみてください、ここには実にたくさんの

詐欺サイトが存在しています。

利用されているホスティングサービスは『Cloudflare』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは

構築されているようです。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

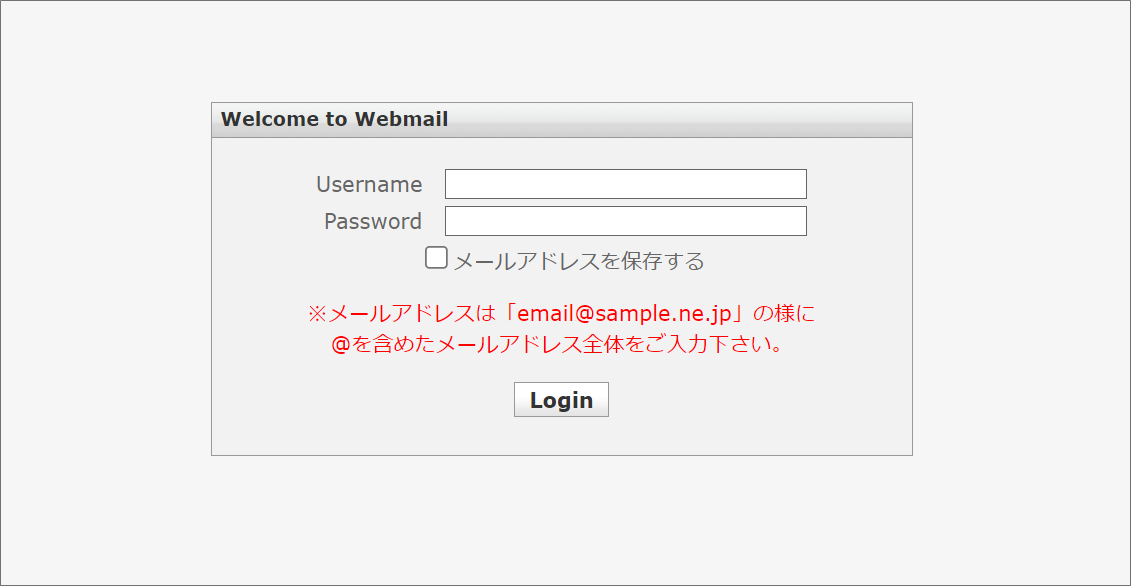

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 これはウェブ上でメールの受送信や設定などができるウェブアプリの『Active!Mail』のログイン画面。

もちろん偽サイトなのでログインしてはいけません。 これは偽のActive!Mailにログインさせてアカウントを乗っ取るのが目的ですね! ここからは私感ですが、この差出人はこれと全く同じ手口で『株式会社幸喜建設』の

どなたかのメールアカウントを乗っ取りこのメールを送り、更に私のアカウントを

詐取しようと試みたものではないかと思います。

まあでも差出人素性を明かしていないのでそう簡単には騙せないと思いますが…

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|