『詐欺メール』偽「 【速報版】カード利用のお知らせ(本人ご利用分)」と、来た件

| これ、ヤバくない? | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

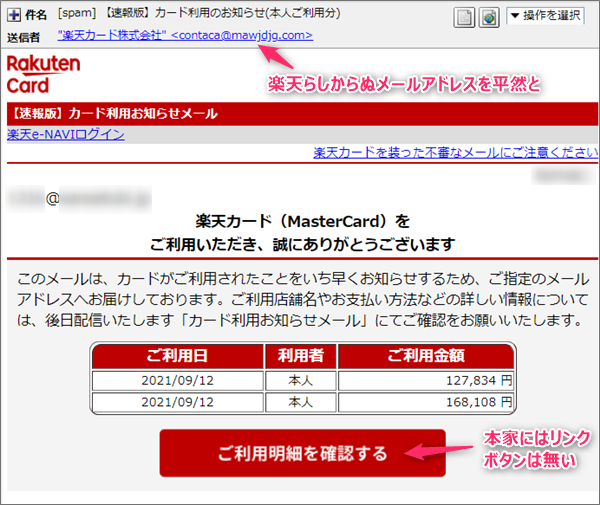

差出人は、さくらインターネットユーザー?!楽天カード利用の速報メールを偽ったちょっとヤバいフィッシング詐欺メールです。 これが今回届いたメール。 で、これが本物の速報メール。 本物そっくりですね(;^_^A では、メールのプロパティーから。 件名は 差出人は 「さくらインターネット」とできてました。 ではこのメールをヘッダーソースから調査してみます。

”Received”に書かれてるIPアドレス見覚えがありますよね? 偽サイトはXserverユーザー?!本物にはなかった、赤いリンクボタン。 これまた楽天には全く関連の無いドメインを使ったURLですね。 では、このドメイン付いても情報を拾ってみましょう!

この情報から分かることは、「対応するIPアドレスがありません」って事なので これは後に分かりますので後回しにして、ツラツラと下の方へ読んでいくと。 そして、「Registrant Name: Xserver Xserver Inc.」と書かれているので、この詐欺サイトを リンク先はこのようなページが開きました。

先程、「対応するIPアドレスがありません」って事でしたが、やはり何らかの方法で まとめ今回のメールは、実際にあるメールをまねているのでメールアドレスに気づかなければ いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール【速報版】カード利用のお知らせ(本人ご利用分),IPアドレス,mawjdjg.com,Message ID,Received,Return-Path,ronganfhmf.com,SMS,SPAM,Xserver,さくらインターネット,ジャンクメール,スタードメイン,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,完コピ偽サイト,拡散希望,本物そっくり,楽天,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『優遇プログラム Club S「プラチナ」ステージ 無料アップグレードのご案内(Sony Bank WALLET )』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【楽天市場】ご注文内容を補足」と、来た件

注文設定ってなに? ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的 ...

『詐欺メール』『【新規ご登録キャンペーン】Omakaseトライアルチケット2万円分をプレゼント』と、来た件

★詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私たちが生活する ...

『詐欺メール』「【楽天市場】お支払い方法を更新してください(自動配信メール)」と来た件

久しぶりのワードサラダや! 大盛のサラダ召し上がれ♪ 美味しそうですよね~ サラ ...

『今日のワードサラダは?』「Amazonセキュリティ警告: サインインが検出されました」と来た件

中華フォントのワードサラダ! !ご注意! 当エントリーは迷惑メールの注意喚起を目 ...