明らかにAppleからのメールではない いつもご覧くださりありがとうございます! 以前一度このようなAppleに関する詐欺メールをご紹介したことがありました。

それと同じ件名ながらデザインが異なるメールが届いたので改めてご紹介しようと思います。

書いてあるのは以前のものと同じで、Appleアカウントの再認証が必要となったので48時間以内にリンクで

再認証の手続きを行うように書かれています。

これはAppleに限らず企業名やサービス名を変えればいくらだって流用できる便利なテンプレートを使った

よくある詐欺メールです。

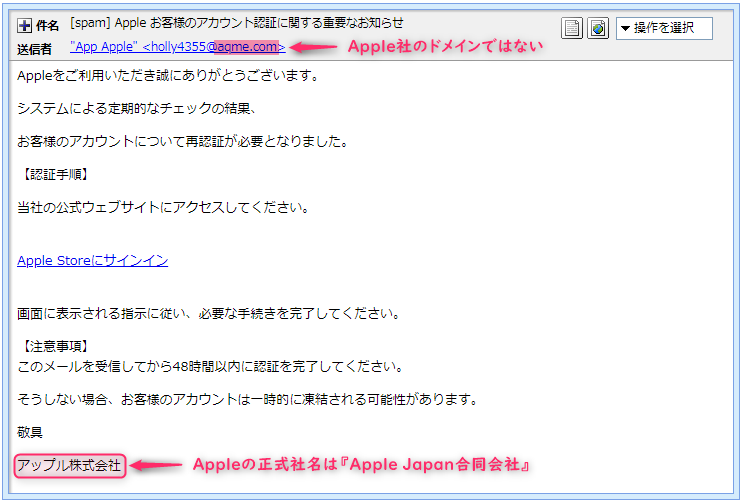

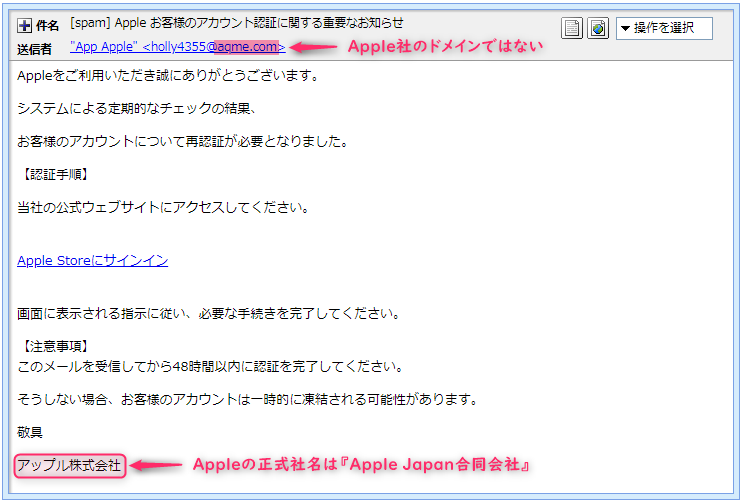

例によって差出人のメールアドレスで使われているドメインはApple社のものではありません。

そして署名欄に記載のある社名が『アップル株式会社』…(-_-;)

Apple社の正式な社名は『Apple Japan合同会社』

そんなの調べりゃ簡単に分かるのに適当な野郎ですね! では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] Apple お客様のアカウント認証に関する重要なお知らせ』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”App Apple” <holly4355@aqme.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 先にも書いた通り使われているドメイン(@以降)がApple社の物ではありません。

Apple社のドメインは”apple.com”です。

じゃこの”aqme.com”なんてドメイン誰のものなのでしょうか?

その辺りは次の項で詳しく調べることにしましょう!

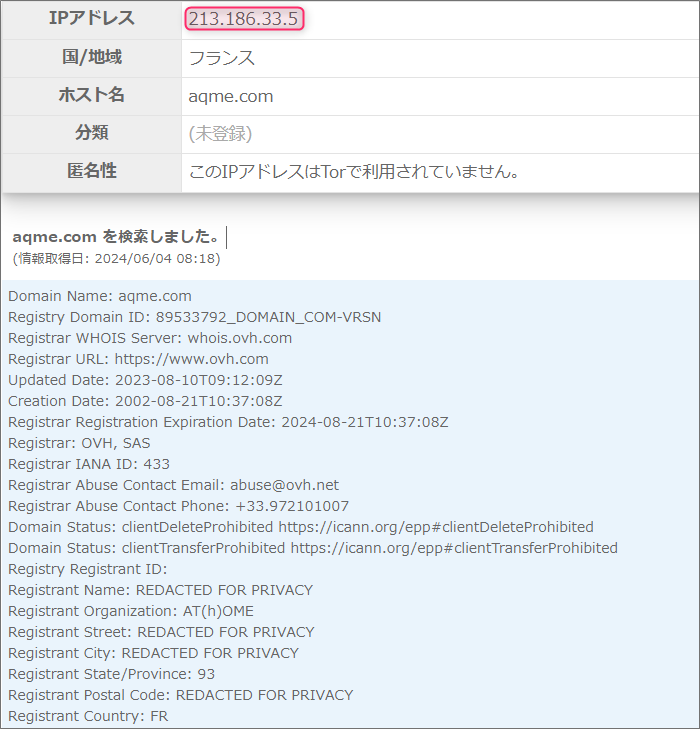

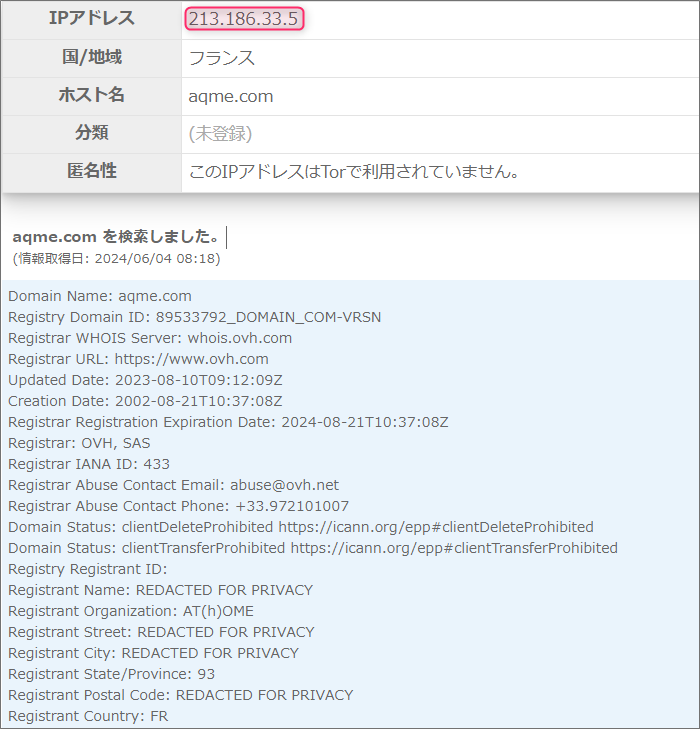

フランスのロックバンドのドメインだった では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『Received: from aqme.com (unknown [204.18.176.101])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”aqme.com”が差出人本人のものなのかどうかを『Grupo』さんで

調べてみます。

これがドメイン”aqme.com”の登録情報です。

登録はフランスの方が行っているようです。

”aqme”について調べると、フランスに『AqME』というグループ名のロックバンドがあるようなので

恐らくはこのグループのドメイン。

そして”213.186.33.5”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”204.18.176.101”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”aqme.com”ではありません。

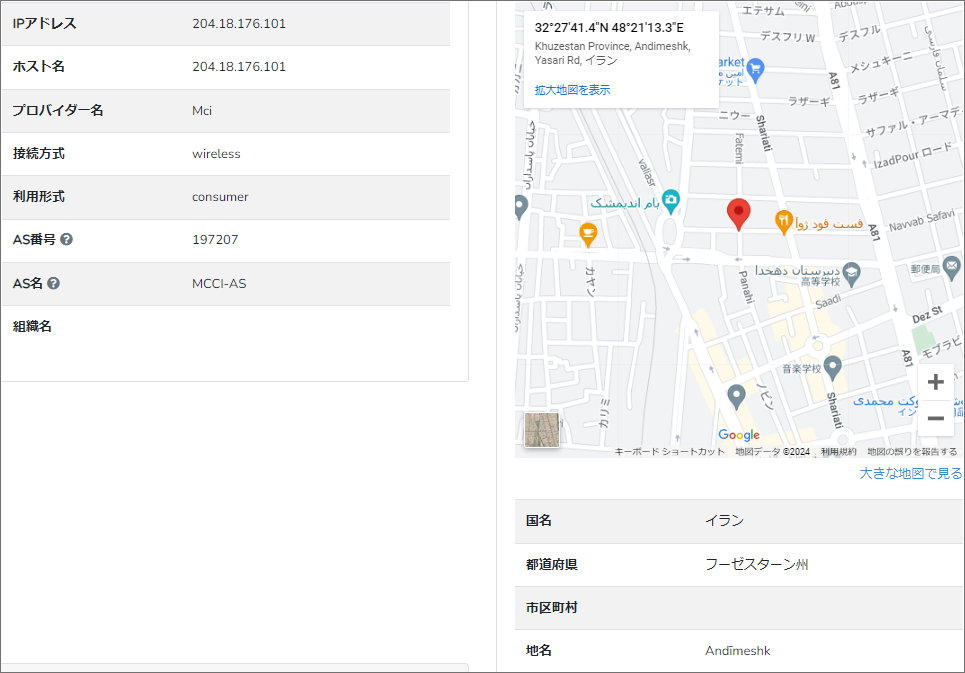

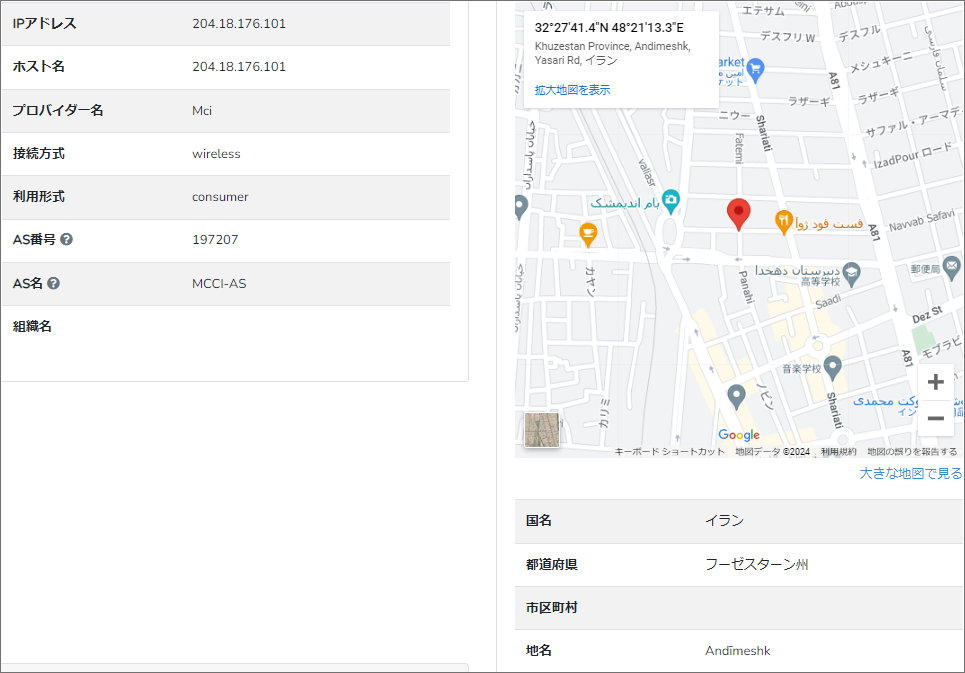

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”204.18.176.101”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで

確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、イランのアンディメシュク地域。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーは『Mci』とされていますがどの国のプロバイダーかは

分かりませんでした。

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

Appleだけに飽き足らず他にも?!… では引き続き本文。 | Appleをご利用いただき誠にありがとうございます。 システムによる定期的なチェックの結果、 お客様のアカウントについて再認証が必要となりました。 【認証手順】 当社の公式ウェブサイトにアクセスしてください。 Apple Storeにサインイン 画面に表示される指示に従い、必要な手続きを完了してください。 【注意事項】

このメールを受信してから48時間以内に認証を完了してください。 そうしない場合、お客様のアカウントは一時的に凍結される可能性があります。 敬具 アップル株式会社 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『Apple Storeにサインイン』って書かれたところに付けられていて

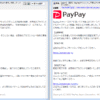

そのリンク先はGoogleの『透明性レポート』のサイトステータスは

このようにレポートされていました。

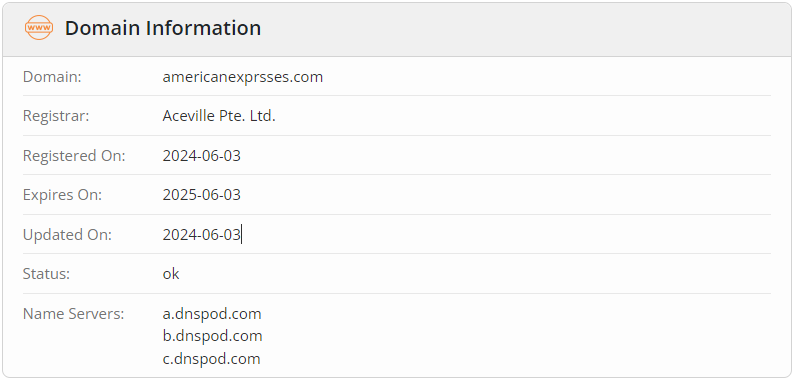

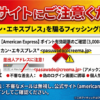

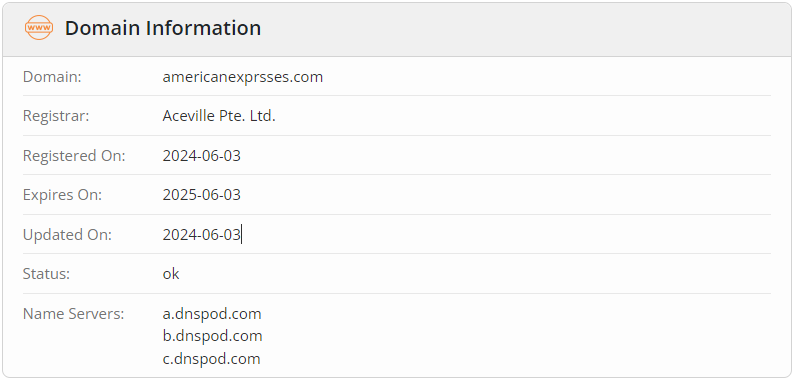

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”americanexprsses.com”

あれ?どっかで見たことあるスペルだと思いません?

クレジットカードのアメリカンエクスプレス社のドメインにそっくり!

アメリカンエクスプレス社の正規ドメインは”americanexpress.com”

もしかしてこの差出人アメリカンエキスプレスの偽サイトにも加担しているのでしょうか?

これは『ホモグラフ攻撃』と呼ばれ、URLのドメインを真正サイトに酷似した異なる文字を用いて偽装し

偽のサイトに誘導するスプーフィング攻撃の一種です。 では、このドメインにまつわる情報を取得してみます。

あまり詳しい情報は取得できませんでしたね。(;^_^A

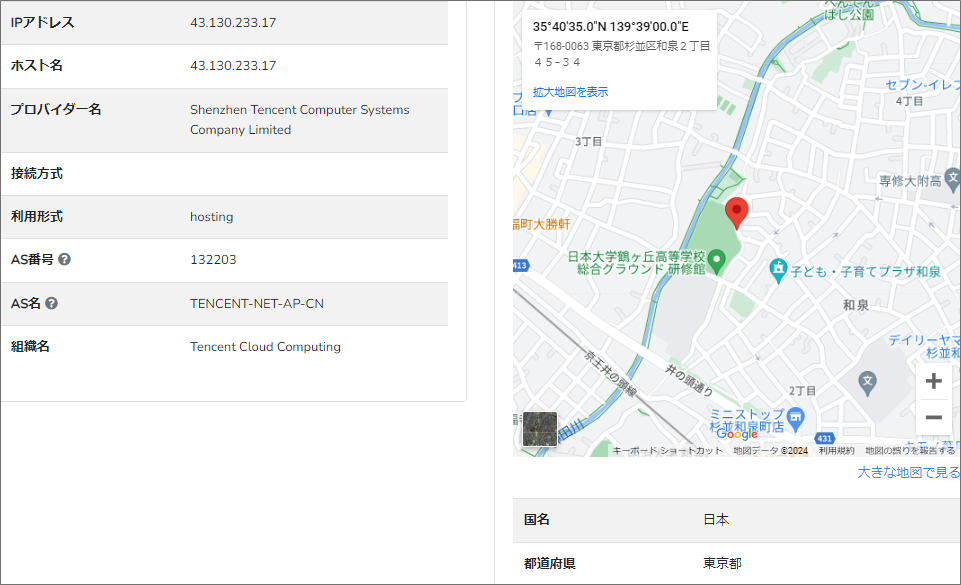

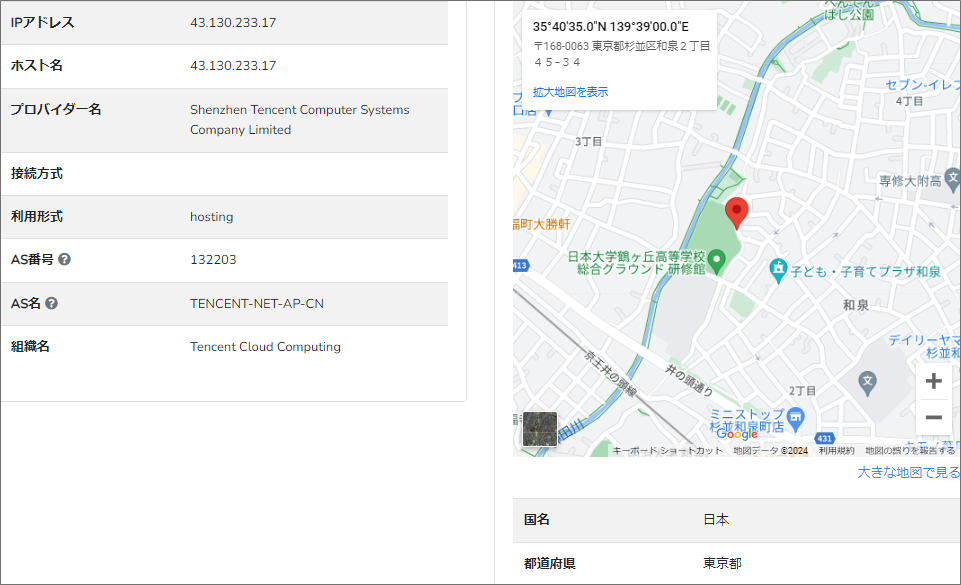

このドメインを割当てているIPアドレスは”43.130.233.17”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、日本大学鶴ヶ丘高等学校総合グラウンド研修館付近。

最近ここにピンがっ建てられることが多いですね。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスは中国の『Shenzhen Tencent Computer Systems Company Limited』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先を覗いてみましたが左上に小さく『Not Found』と書かれた真っ白なページが開きました。

『Not Found』だからページが存在しないってことなので、何らかの理由でページを削除したようです。

これが犯人自身が削除したのか、それともサーバーをレンタルしているホスティングサービスが危険を

察知して見れないようにアクセスを制限したのか、私には知る由もありませんが…

まとめ 取敢えずこのURLでは詐欺サイトに接続できないようで一安心。

でも、奴らは手を変え品を変え狙ってくるので要注意です。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |