わお!もうそんなにポイント貯まってたの? (株)リクルートが運営するポンタポイントから、AUポイントで新しい商品を交換できるようになったとの

メールが届きました。

このメールに書かれている交換アイテムは『iPhone 14』と『Switch』

『えっマジ?もうそんなに貯まったの?』と私のスマホはAUなのでどちらにしようかと喜んで見ていると

あれ?どちらも3000ポイント??

通常1ポイント=1円だとしたらえらく安い…(笑)

怪しいなと差出人のメールアドレスを見てみると、ドメインが”id.pay.jp”??

ポンタウェブのオフィシャルサイトでURLを確認するとポンタウェブのドメインは”point.recruit.co.jp”

あれ?これ全然違いじゃん!

これもしかして…

ああ、喜んで損しちゃったわ。。。(;^_^A

いやいや、もしかしてこのドメインの企業がポンタポイントに関するメールの代行を請け負っているのかも

知れないじゃありませんか!

果たしてこのメールはポンタウェブに見せかけたフィッシング詐欺メールなのか…

では、このメールが詐欺メールなのかどうか検証していくことにいたしましょう!。

ああ、やっぱり… こういったメールは、往々にしてメールアドレスの偽装が考えられます。

これを見分けるために、まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from id.pay.jp (unknown [106.117.95.11])』 | ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーの情報。

すなわち差出人が使った送信サーバーの自局情報です。

確認するとここにも”id.pay.jp”というドメインが掲載されていますね。

本当にこのドメインの企業がポンタポイントのメール代行をしているか?? 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”id.pay.jp”が差出人本人のものなのかどうかを

調べてみます。

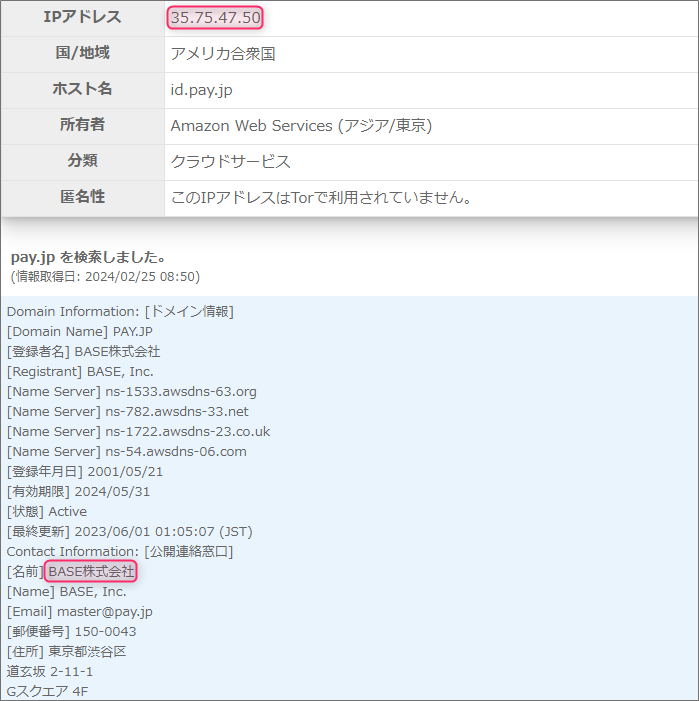

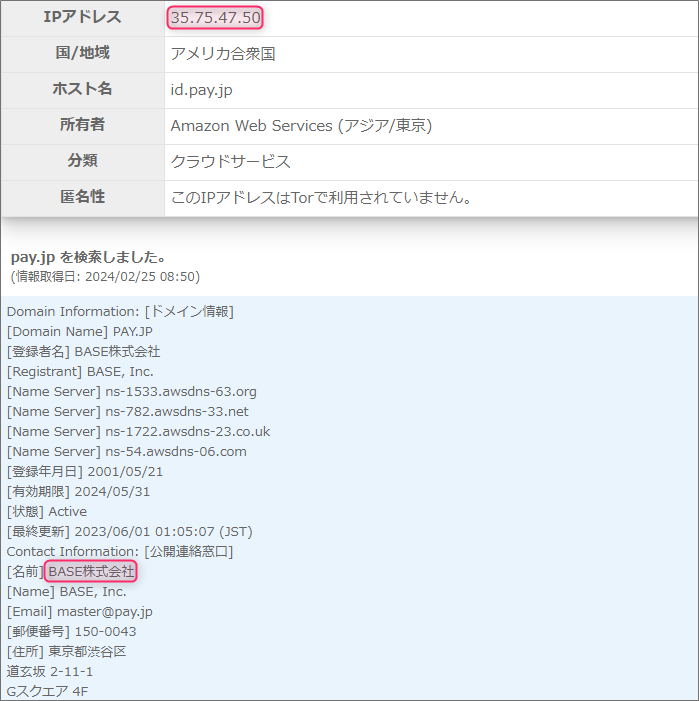

これがドメイン”id.pay.jp”の登録情報です。

このドメインは『BASE株式会社』という企業が所持しているものであることがわかります。

生成AIでこの企業を確認すると『BASE株式会社は、ネットショップ作成サービス「BASE」をはじめとするWebサービス企画・開発・運営を行う会社です』

とのこと。

企業情報からするとメール代行を行っていてもおかしくはありませんね。 次にこのドメインを割当てているIPアドレス。

これによると”35.75.47.50”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”106.117.95.11”と同じ数字の羅列になるはずですが、それが全く異なりますね。

これでメール代行サービスの案は崩れました。(笑)

このメールのドメインは”id.pay.jp”ではありません。

これでアドレスの偽装は確定です! じゃ誰がこんなメールを私によこしたのでしょうね?

次は、”Received”に記載されているIPアドレスからその所在地を確認してみることにします。

このIPアドレスは差出人が利用したメールサーバーの情報になるので

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

地図に立てられたピンの位置は、詐欺メールのあるある『杉並区立和泉二丁目公園』付近。

プロバイダー名からすると送信に利用されたのは、Amazonのクラウドサービス『AWS』ですね。

このメールは、この付近に設置された『AWS』のメールサーバーを介して私に届けられたようです。

任天堂『Switch』欲しかったなぁ~ せっかく任天堂の『Switch』に交換しようと思っていたのに残念です…(-_-;)

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『商品交換ページへ』って書かれたところに付けられていて

リンク先の『Nortonセーフウェブレポート』での判定はこのようにレポートされていました。

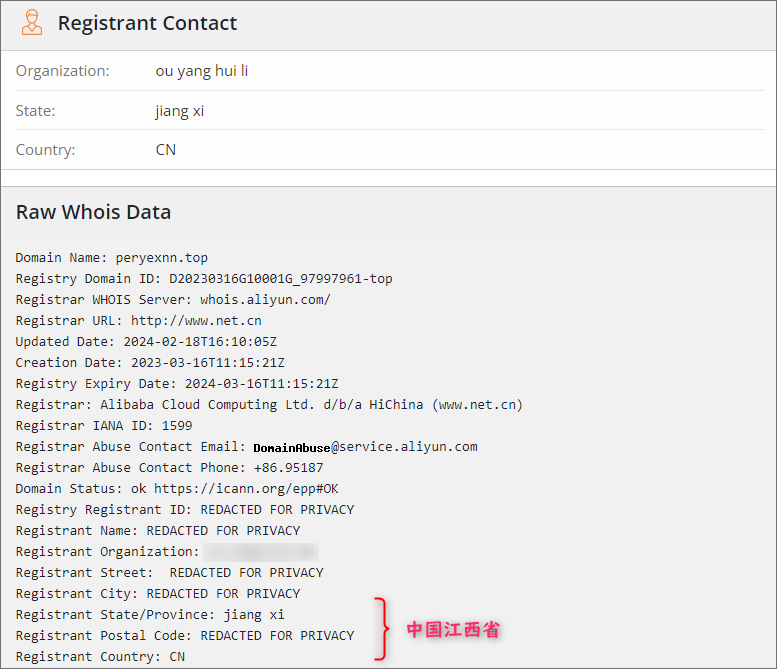

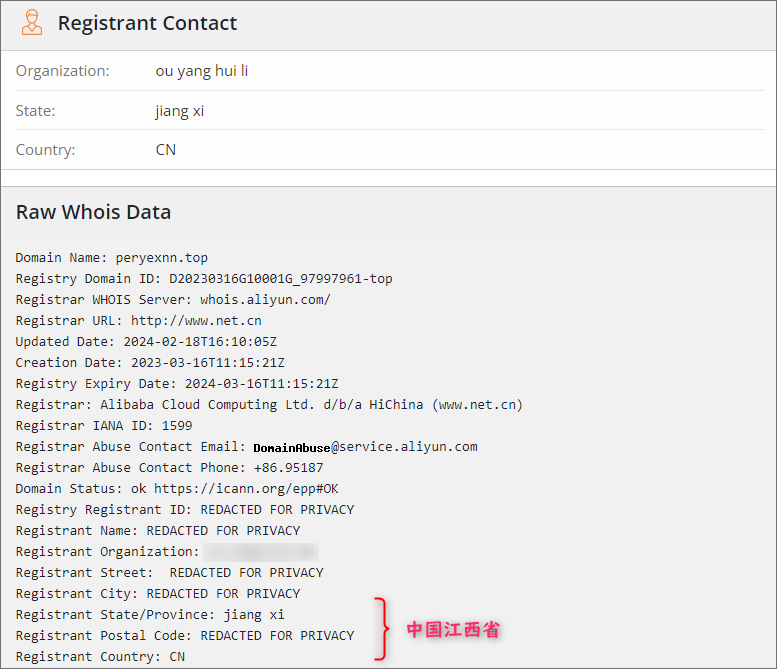

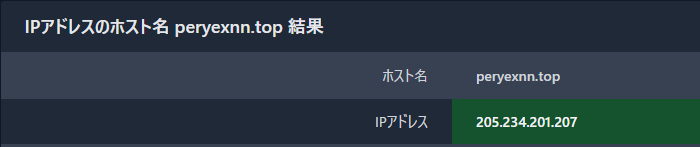

一応『注意』ってカテゴリに分類されていますね。 このURLで使われているドメインは”peryexnn.top”

このドメインにまつわる情報を取得してみます。

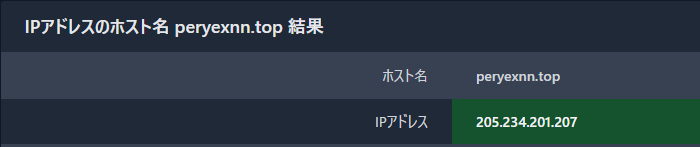

中国江西省の方が申請されたと記載があるこのドメインを割当てているIPアドレスは”205.234.201.207”

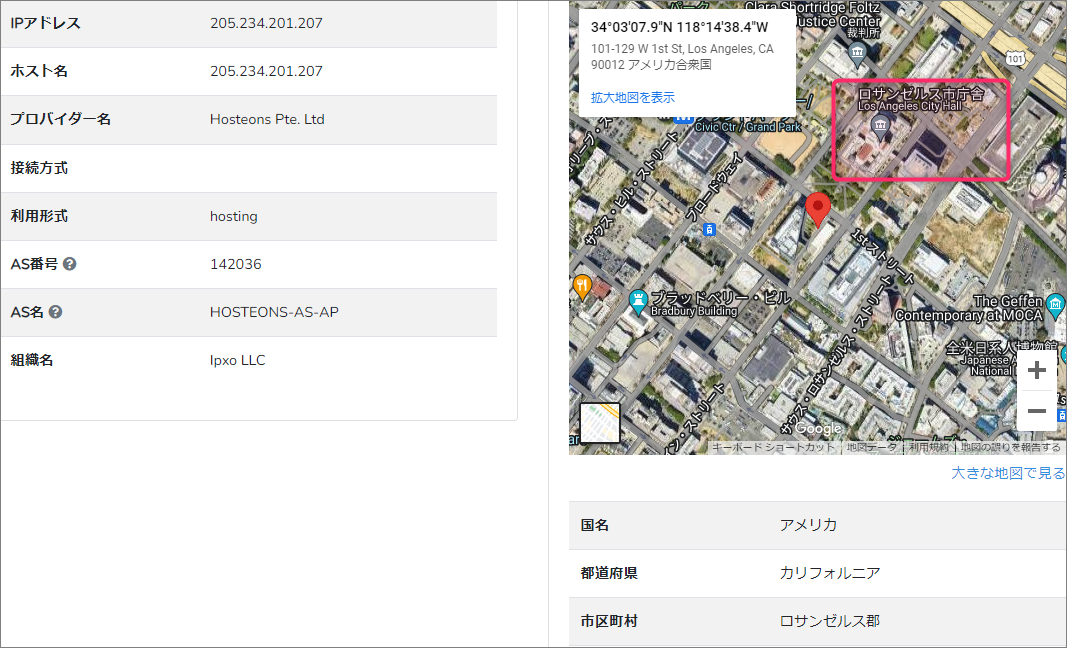

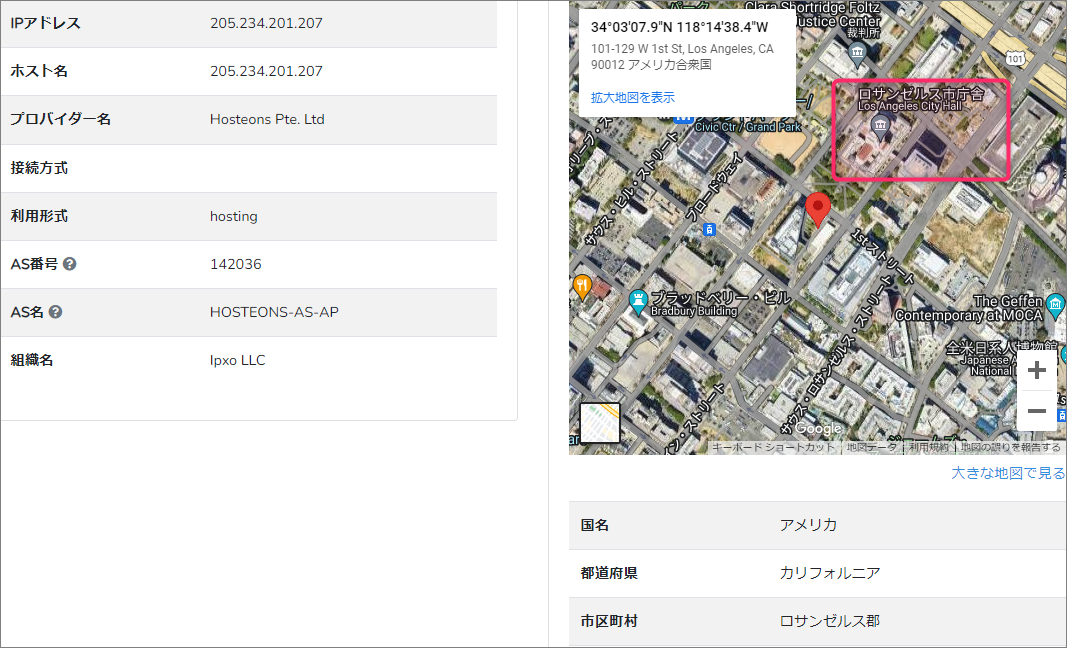

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置は、ロサンゼルス市庁舎すぐ脇付近。

利用されているホスティングサービスは、シンガポールに拠点を置く『Hosteons Pte. Ltd』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 そのリンク先のサイトへ行ってみましたが、開いたのは小さく隅の方に『Not Found』と書かれた

エラーページでした。

この結果なら『Nortonセーフウェブレポート』での危険度レポートも頷けます。

まとめ 詐欺サイトは、ホスティングサービスが危険を察知したのか、それとも犯人は既に目的を達成したのか

すでに閉鎖されていましたね。

まあ恐らくは前者だと思いますが。。。(そう思いたい) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |