『詐欺メール』『【重要】三井住友銀行アカウントの再認証が必要です』と、来た件

| 三井住友カードを騙る怪しげなメール | ||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウントやクレジットカードの情報を 入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合はブックマークしてある リンクを使うかスマホアプリをお使いになってログインするよう心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早くパスワードの変更や クレジットカードの利用停止を行ってください。 | ||

★フィッシング詐欺解体新書★ | ||

『こんにちは』から始まる三井住友カードのカスタマーサポート部なるところからこのようなメールが届きました。 『こんにちは』から始まるこのメールですが、冒頭に『三井住友カードのカスタマーサポート部』とあるのに では、このメールを解体し詳しく見ていきましょう! 件名は『[spam] 【重要】三井住友銀行アカウントの再認証が必要です』 差出人は もう何度も同じこと書いていますが、三井住友カードのドメインは”smbc-card.com”です。 東京で管理されているドメインでは、このメールが悪意のあるメールであることを立証していきましょうか!

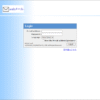

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 というわけで”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたものなので ※特定電子メール法違反 では、メールアドレスにあったドメイン””が差出人本人のものなのかどうかを これがドメイン”service.ukc63.com”の登録情報です。 この差出人は、三井住友カードの関係者ではないものの”Received”のIPアドレスと全く同じ数字なので ”Received”に記載されている末尾の”75.127.9.159””は、そのサーバーのIPアドレスになり 送信に利用されたのは、『ColoCrossing』と言うプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを 代表地点としてピンが立てられたのは、『ワシントンD.C.』付近です。 詐欺サイトへは接続できずでは引き続き本文。

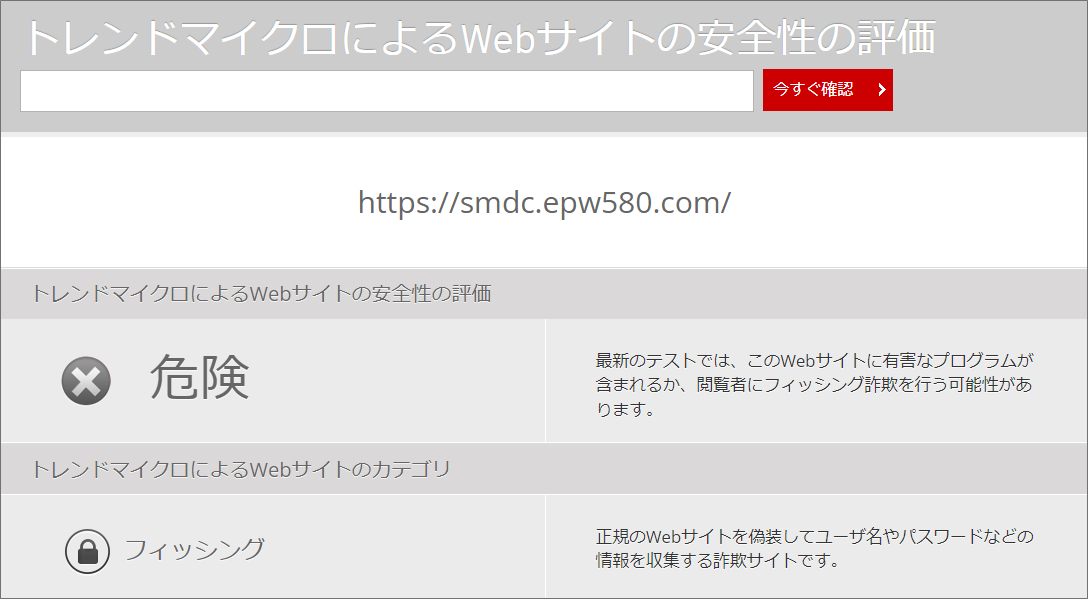

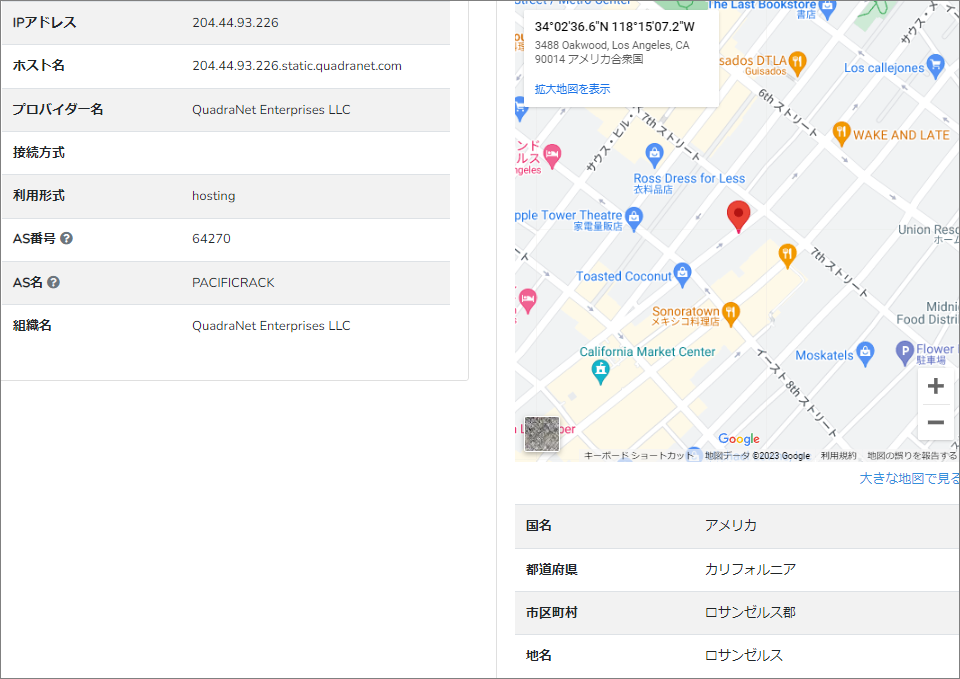

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。 既にしっかりブラックリストに登録済みですね。 このURLで使われているドメインは、サブドメインを含め”smdc.epw580.com”とまたもや三井住友カードの これまた東京で管理されているこのドメインを割当てているIPアドレスは”204.44.93.226” 利用されているホスティングサービスはアメリカにある『QuadraNet Enterprises LLC』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で リンク先の詐欺サイトへ行ってみたのですがエラーで表示されませんでした。 まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)