『詐欺メール』KAGOYAから『重要:メールサービス停止のお知らせ 』と、来た件

| カゴヤジャパンを騙る悪意を持ったメール | |

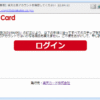

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |

★フィッシング詐欺解体新書★ | |

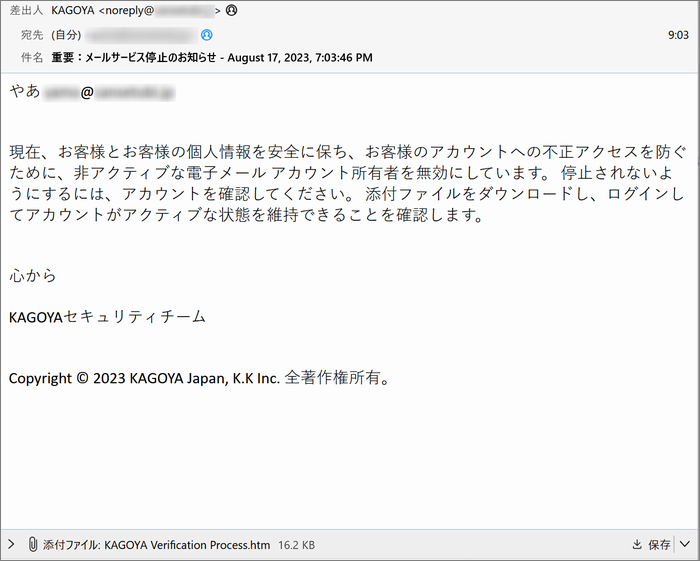

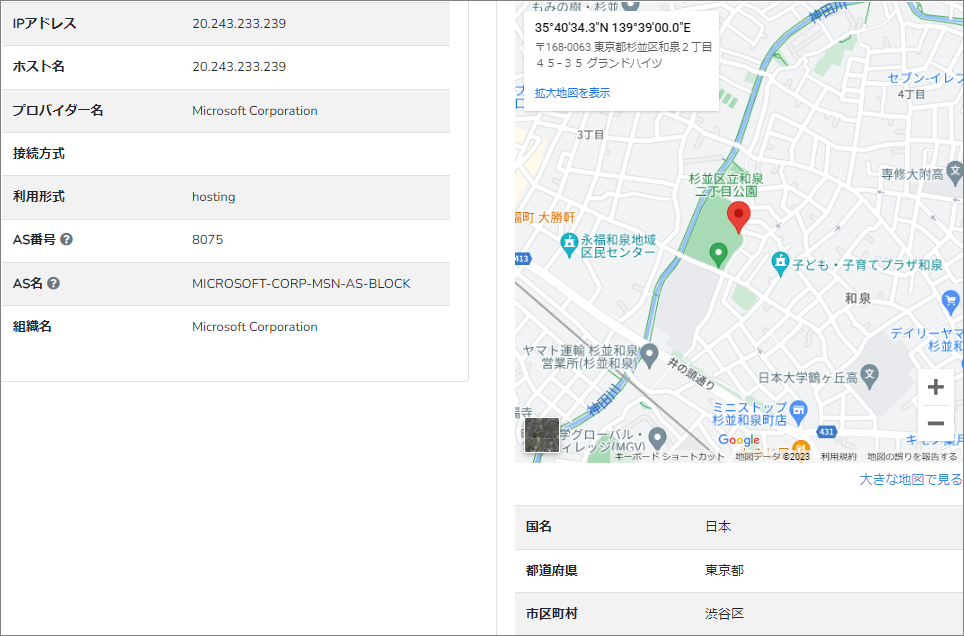

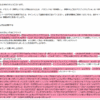

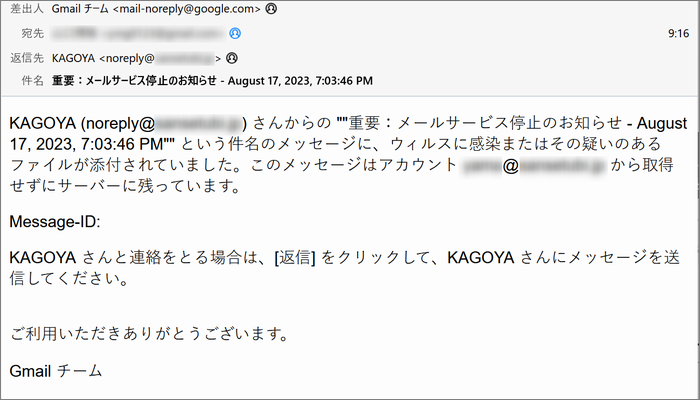

ウィルスが添付されていた最近ホスティングサービスの『カゴヤジャパン』さんを騙る迷惑メールが横行していますが うちの会社がカゴヤさんを利用しているからなのでしょうか? この『やあ』から始まるメール、もちろんカゴヤさんが発信したものではありません。 私、仕事用のメールを無くさないようにGmailに転送するように設定してあり、その転送された 件名は『重要:メールサービス停止のお知らせ – August 17, 2023, 7:03:46 PM』 差出人は ドメインは、私の仕事用メールアドレスのものと同じドメインが使用されています。 『杉並区和泉二丁目公園』付近のメールサーバーからでは、このメールが悪意のあるメールであることを立証していきましょうか!

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。 送信に利用されたのは、『Microsoft Corporation』とあるのでマイクロソフトが運営する 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを 代表地点としてピンが立てられたのは、『杉並区和泉二丁目公園』付近です。 まとめ添付ファイルにあるであろうリンクも調査したかったのですが、いかんせんウイルスが付けられていては 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)