確たる理由も無く本人確認を促す 先回に引続き今回も「エムアイカード」の名を騙ったフィッシング詐欺メールのご紹介となります。

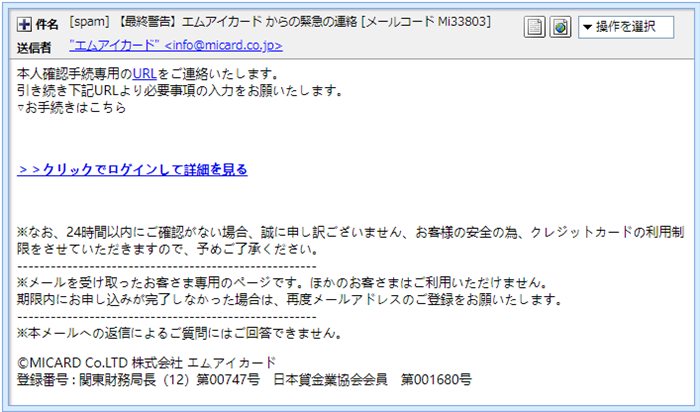

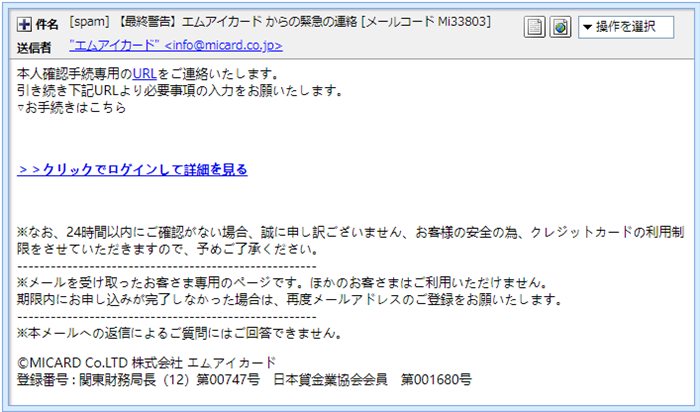

そのメールがこちらです。

「エムアイカード」は、三越伊勢丹ホールディングス傘下のクレジットカードです。

このメールは、確たる理由も無く本人確認が必要だとしてリンクへ誘い込もうとしていますね。

では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は「[spam] 【最終警告】エムアイカード からの緊急の連絡 [メールコード Mi33803]」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

末尾にあるメールコードは、乱数が適当に導き出したでたらめなもの。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”エムアイカード” <info@micard.co.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 確かに使われているドメイン”micard.co.jp”は「エムアイカード」さんのもの。

でも件名のスパムスタンプが示す通りこのメールは悪意の有るものとして登録済みなので

信用なんてできるはずありませんね!

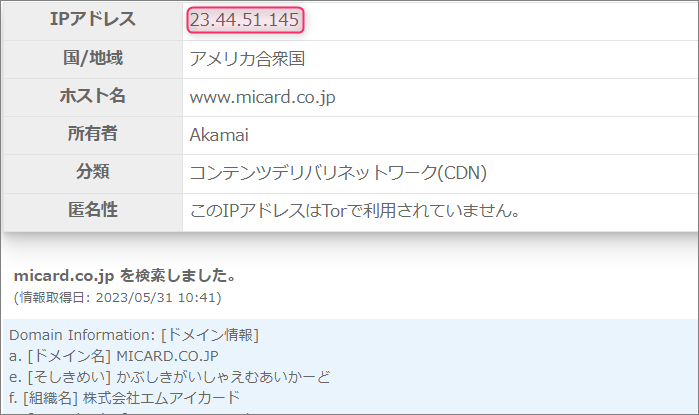

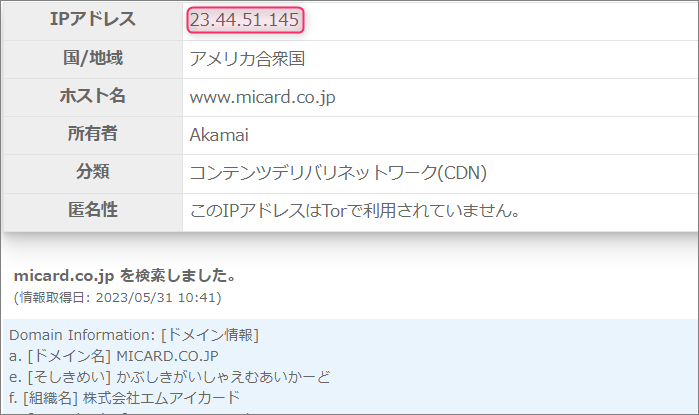

IPアドレスでウソを見抜く では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from jyxtmcuag (unknown [109.77.66.112])」 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”micard.co.jp”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”micard.co.jp”の登録情報です。

これによると”23.44.51.145”がこのドメインを割当てているIPアドレス。

当然このメールはこのドメインを利用しているので割り当てられているIPアドレスは本来同じでなければ

なりませんよね?

でも”Received”のIPアドレスが”109.77.66.112”ですから全く異なります。

これでアドレス偽装は確定。

やっぱりウソのメールアドレスだったんですね!

この方にはしっかり罪を償っていただかなければなりませんね! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

これを紐解けば差出人の素性が見えてきます。

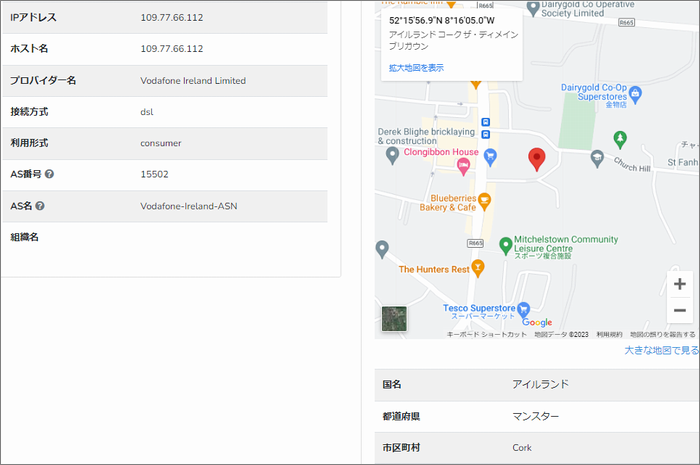

”Received”のIPアドレス”109.77.66.112”は、差出人が利用しているメールサーバーのもの。

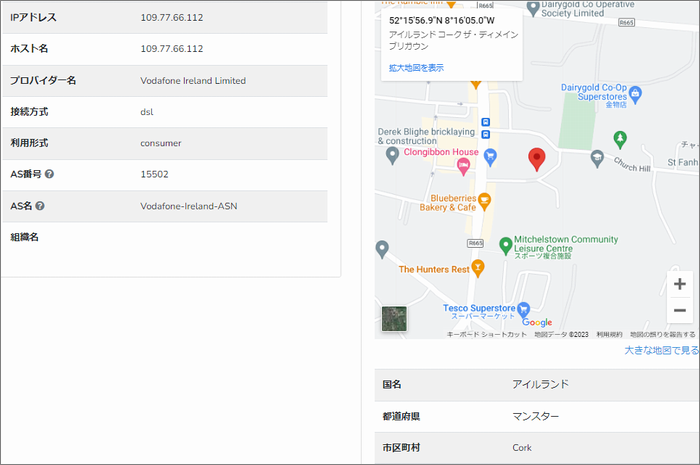

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

利用されたのは、VodafoneGroupの完全子会社であるアイルランドの携帯電話ネットワーク

およびブロードバンドプロバイダーの「Vodafone Ireland Limited」 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることをご承知

いただいた上でご覧ください。 代表地点としてピンが立てられたのは、「アイルランド コーク ザ・ディメイン」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

ログインする前にまーど情報を聞き出す慌て者 では引き続き本文。 本人確認手続専用のURLをご連絡いたします。

引き続き下記URLより必要事項の入力をお願いたします。

▽お手続きはこちら>>クリックでログインして詳細を見る ※なお、24時間以内にご確認がない場合、誠に申し訳ございません、お客様の安全の為、クレジットカードの利用制限をさせていただきますので、予めご了承ください。

——————————————————

※メールを受け取ったお客さま専用のページです。ほかのお客さまはご利用いただけません。

期限内にお申し込みが完了しなかった場合は、再度メールアドレスのご登録をお願いたします。

——————————————————

※本メールへの返信によるご質問にはご回答できません。 ©MICARD Co.LTD 株式会社 エムアイカード

登録番号 : 関東財務局長(12)第00747号 日本貸金業協会会員 第001680号 | このメールも「お願いたします」って箇所で「い」は1つ不足していますね。

もう一度小学校からやり直していただく必要がありそうですね…(;^_^A このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは2箇所、赤字で書かれたところに付けられていて、そのリンク先のURLと

トレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

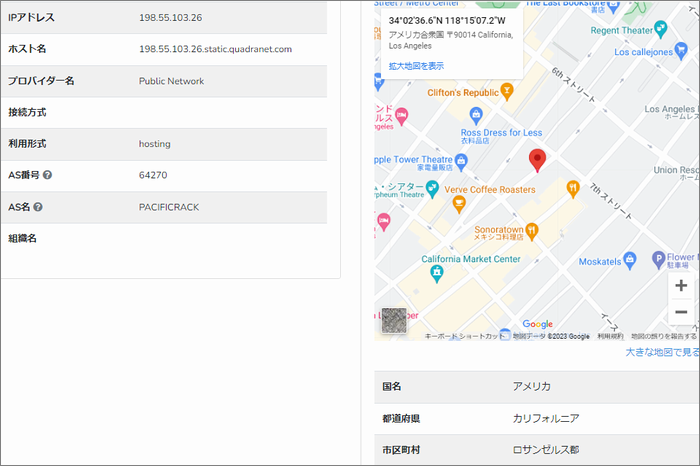

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”www2.miocrd.co.jp.trade500.cn”

このドメインにまつわる情報を取得してみます。

このドメインの申請者は、度々見掛ける中国の企業です。

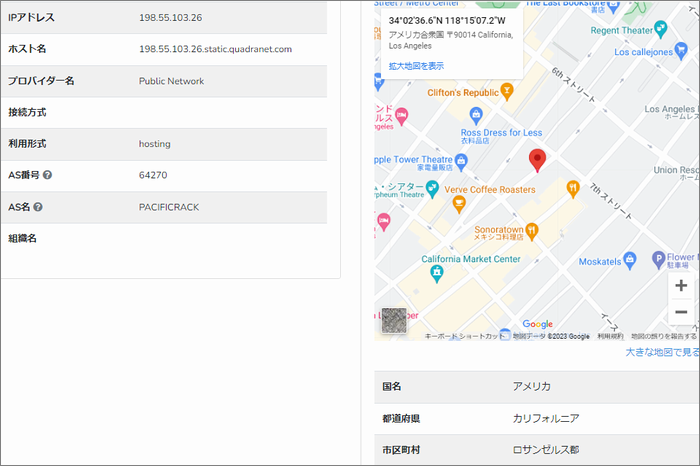

割当てているIPアドレスは”198.55.103.26”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、これもよく見掛けるロサンゼルスのリトルトーキョー付近。

フィッシング詐欺サイトは、この付近に密集しています!

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 「サイトセーフティーセンター」での危険度評価からすると、リンク先の詐欺サイトは

どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 危険と言われると見に行きたくなるのが人情と言うもの。

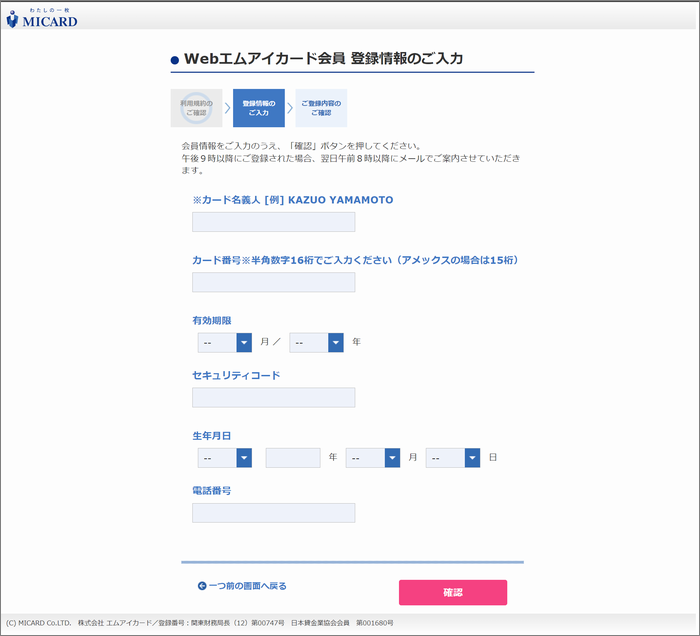

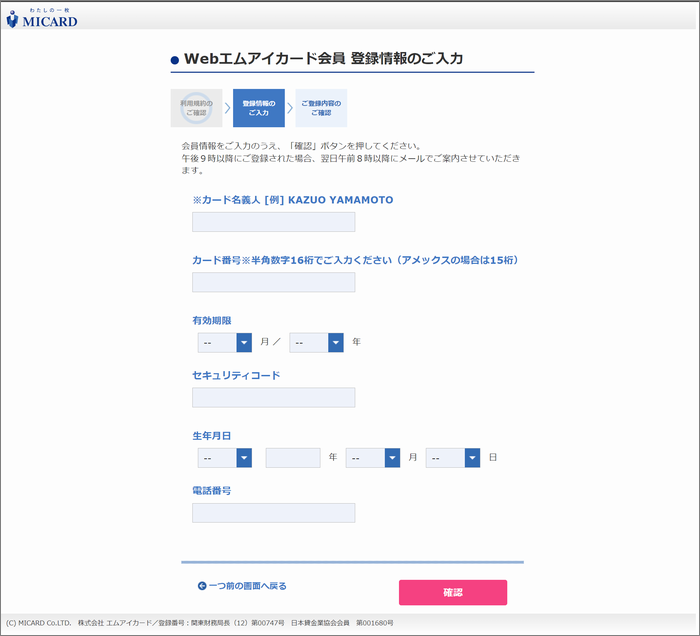

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

おっと、ログインする前に早速カード情報の入力画面ですか…

順番すっ飛ばしそんなに焦ってどうするんですか…(笑)

普通に考えたら先にログイン画面出すでしょ?

まとめ ログインをさせる前にカード情報を聞き出すなんて到底考えられない詐欺サイトでしたね。

これ以外にも「エムアイカード」になりすます詐欺メールが複数届いていますので

ここ数日は特にご注意ください。 でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |