「封禁」ってどんな意味? Amazonを騙る詐欺メールって、あまりに多すぎて紹介するのもを躊躇しているのですが

たまに「これは」ってのがあるので、そんな時はできるだけ取り上げるようにしています。

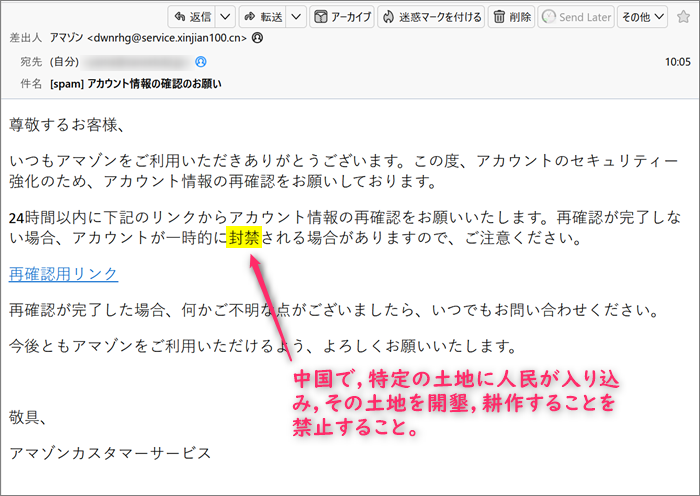

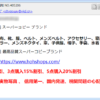

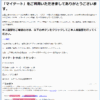

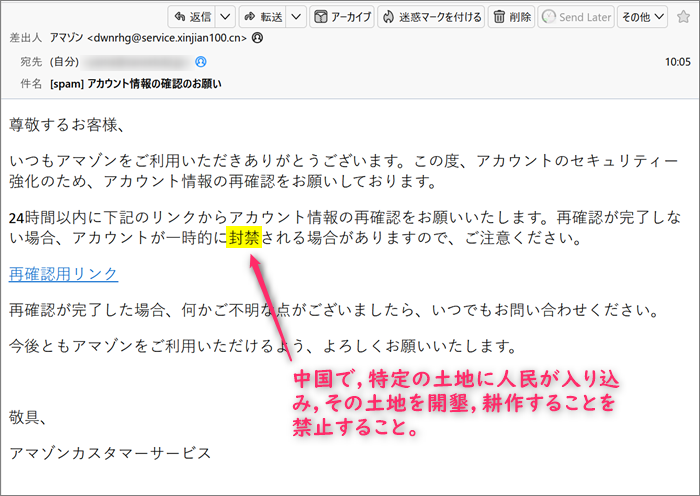

今回の物も「これは」ってメールが届いたのでご紹介しようと思います。 それがこちらのメールです。

恐らくこの件名をご紹介するのは初めてだと思います。

冒頭が「尊敬するお客様、」で始まるなんてのはあまり見かけないメールですよね。

それに句読点が”、”ってのも日本人にあるまじき使い方です。

この本文、ツラツラと読み進めていくと突然出てくる「封禁」なんて言葉。

私、初めて見ましたのでどういう意味だろうかと「コトバンク」で調べて無ると

このように書かれています。 | 中国で,特定の土地に人民が入り込み,その土地を開墾,耕作することを禁止すること。 | これによると日本の言葉じゃなくてどうやら中国の言葉のようです。

と、言うことは、この本文を書いたのは中国人もしくはそれに近い人物ということになります。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] アカウント情報の確認のお願い」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「アマゾン <dwnrhg@service.xinjian100.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”.cn”ってのは中国の国別ドメイン。

やっぱり中国に深く関わりのある人物からのメールのようですね!

よく考えてみてください、Amazonが自社ドメインがあるのに、わざわざ中国ドメインを

使ったメールアドレスユーザーさんにメールを送ると思いますか?

そんなの信用に関わる大きな問題です。

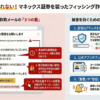

カリフォルニアのサーバーを経由 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「dwnrhg@service.xinjian100.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「0.0.1.D8E.1D962A389A29EC2.0@service.xinjian100.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.xinjian100.cn (unknown [193.43.72.53])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”service.xinjian100.cn”について調べてみます。

”193.43.72.53”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じですからAmazonのものでないながらメールアドレスの偽装は

ありませんでした。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”193.43.72.53”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、アメリカカリフォルニア州フリーモント付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

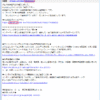

リンク先は閉鎖したのかそれとも端から無かったのか では引き続き本文。 | 尊敬するお客様、 いつもアマゾンをご利用いただきありがとうございます。この度、アカウントのセキュリティー強化のため、アカウント情報の再確認をお願いしております。 24時間以内に下記のリンクからアカウント情報の再確認をお願いいたします。再確認が完了しない場合、アカウントが一時的に封禁される場合がありますので、ご注意ください。 再確認用リンク 再確認が完了した場合、何かご不明な点がございましたら、いつでもお問い合わせください。 今後ともアマゾンをご利用いただけるよう、よろしくお願いいたします。 敬具、 アマゾンカスタマーサービス | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

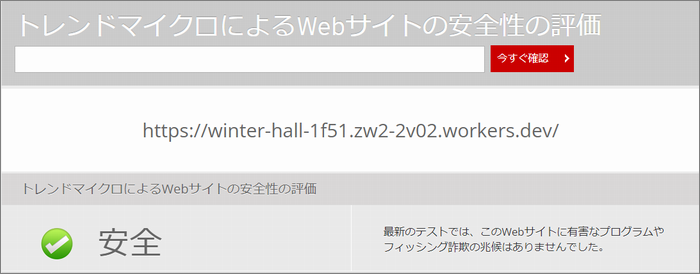

そのリンクは「再確認用リンク」って書かれたところに張られていて、リンク先の

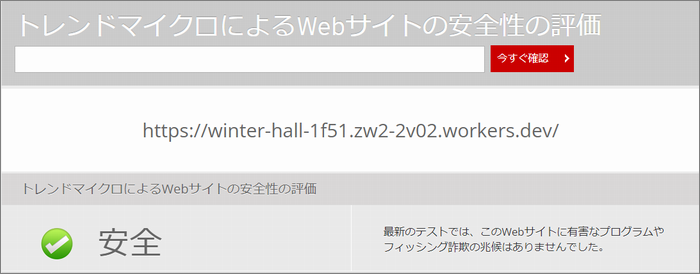

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

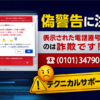

おや?まさかの安全宣言?

こりゃ何か裏がありそうですね。 まずはリンク先に行ってみることにします。

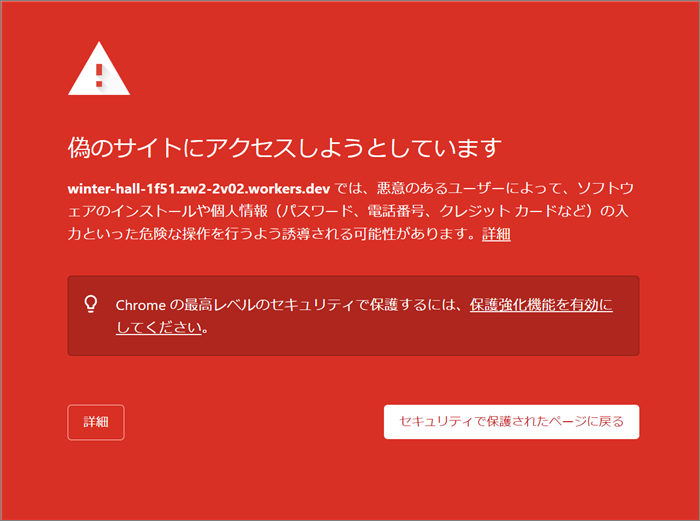

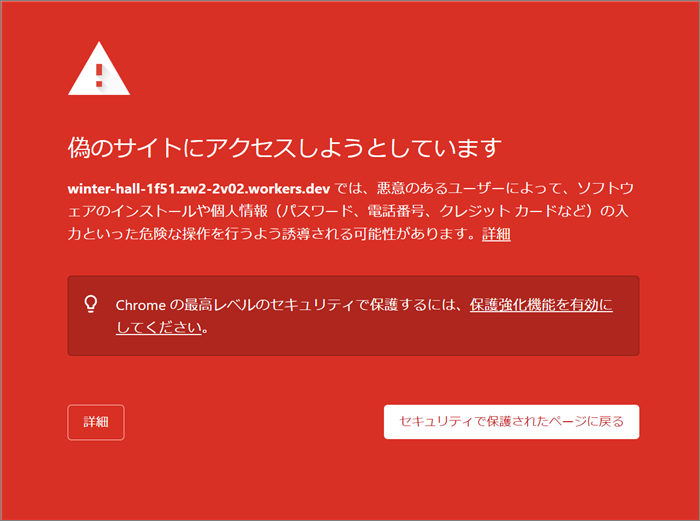

おっと!

これはChromeに表示された警告画面です。

どうやらGoogleでは既に危険なサイトとして認識があるようですね。 でもその先へ進むと…

Amazonを騙る詐欺メールのリンク先は、最近このパターンが多いようです。

ミッションを達成したからサイトをいったん閉鎖したのか、それとも最初からここにつながるように

仕組んだただの迷惑メールだったのか、この結果から判断することはできません。 もし前者だとすると、先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなので

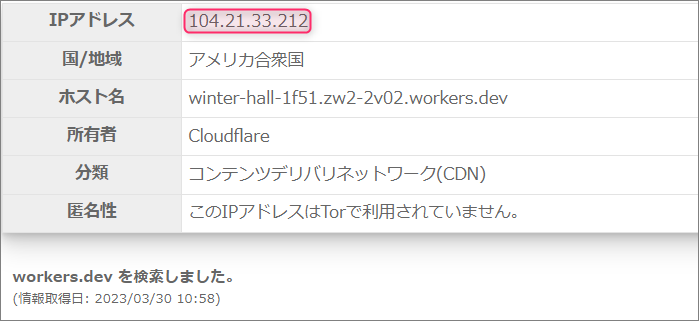

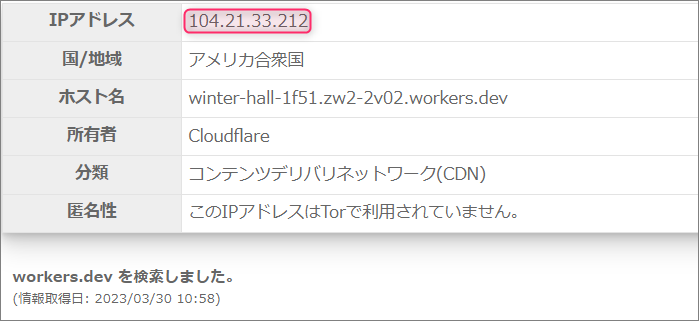

サイトはいつでも簡単に復活することが可能な状態です。 このURLで使われているドメインは、サブドメインを含め”winter-hall-1f51.zw2-2v02.workers.dev”

このドメインにまつわる情報を取得してみます。

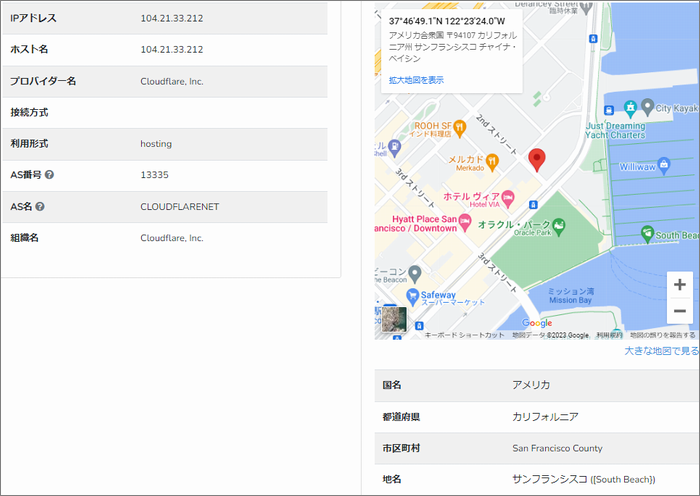

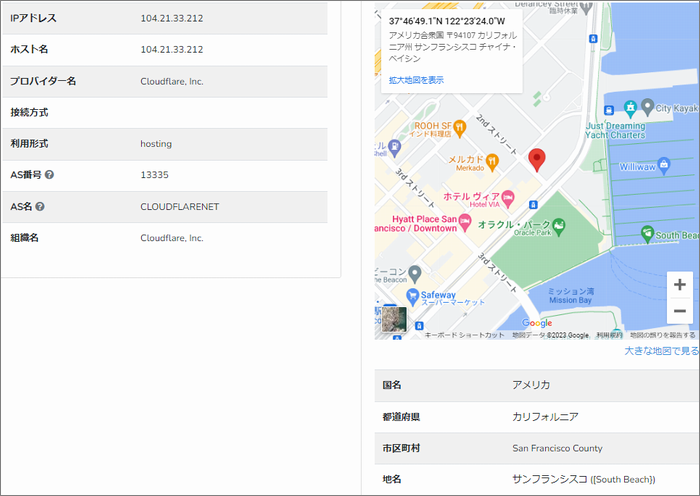

このドメインを割当てているIPアドレスは”104.21.33.212”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

代表地点としてピンが立てられのは、アメリカ西海岸にあるサンフランシスコ付近。

既に閉鎖されたとすれば、この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは

構築されていたようです。

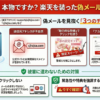

まとめ Amazonを騙る詐欺サイトは最近、「localhost」に接続されるこのパターンが多く見られます。

「localhost」とは、自分自身が今サイトを見ているデバイスのことです。

そんなところにウェブサーバーやウェブサイトなんて無いのでこのようにエラーになるのです。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |