『詐欺メール』「【au PAY】ご利用のお知らせ」と、来た件

| auユーザーを狙った詐欺メール | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

★フィッシング詐欺解体新書★ | ||||

使えるほど残高残ってないけど先日も「au PAY」を騙り「本人確認を完了してください」と書かれた詐欺メールを受け取りましたが

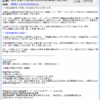

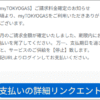

「au PAY」は設定にもよりますが、利用するとすぐに「ご利用速報メール」が届きます。 本文の中にいくつかリンクが記載されていますが、どれも「au PAY」の正規ドメイン”kddi-fs.com”を では、このメールを解体し詳しく見ていきましょう! 件名は この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。 差出人は 私、「au PAY」を利用したことが無いので「ご利用速報メール」がどのようなメールアドレスで メールアドレスはウソでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

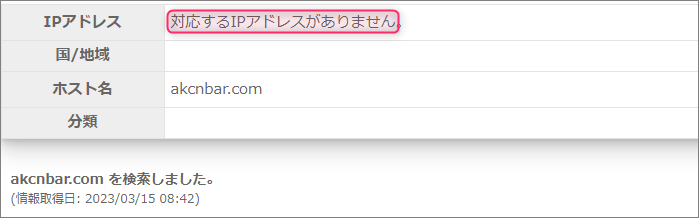

この差出人は、あくまで自分のドメインは”akcnbar.com”と言い張るようですね。 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。 ※特定電子メール法違反 では、メールアドレスにあったドメイン”akcnbar.com”について調べてみます。

「対応するIPアドレスがありません」と書かれています。 「フィールド御三家」の中で一番重要なのは”Received”

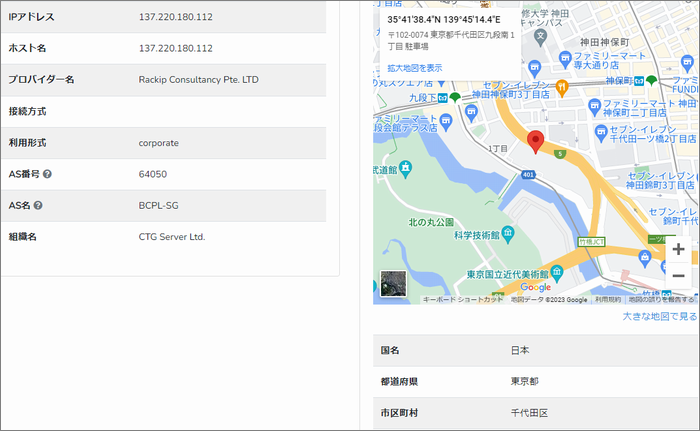

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、東京都千代田区九段南付近です。 “auone”かな?と思ったら”anone”では引き続き本文。

(文中のリンクは全て直リンクできないように一部の文字を書き換えてあります) 調べてみると「ファミリーマート川口並木二丁目店」って実在する店舗で、電話番号も合っています。 どれ一つとってもリンクのURLに「au」を彷彿とさせるものはありません。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

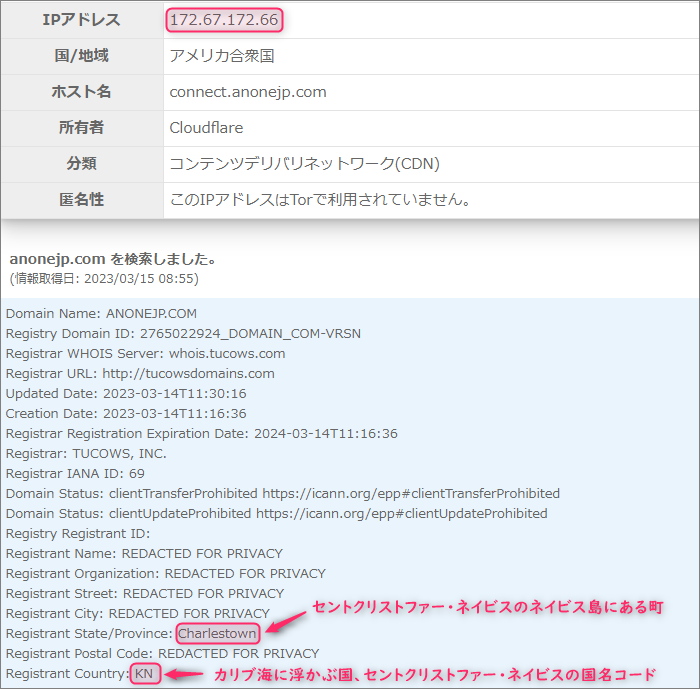

おっと、まだ「未評価」のようです。 このURLで使われているドメインは、サブドメインを含め”connect.anonejp.com”

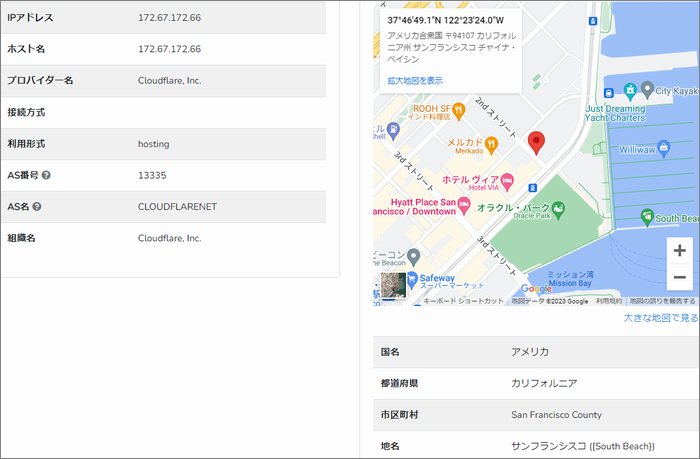

申請登録国は「KN」とありますが、これはカリブ海に浮かぶ国、セントクリストファー・ネイビスの このドメインを割当てているIPアドレスは”172.67.172.66”

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で ピンが立てられのは「サンフランシスコ」付近。 ではリンク先サイトへ、安全な方法で恐る恐る訪れてみました。

開いたのは、見事にコピーされたauへのログイン画面。 まとめ狙われるキャリアはいつもauばかりでdocomoやsoftbankは蚊帳の外 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

デジタル【au PAY】ご利用のお知らせ,akcnbar.com,au,au PAY,connect.anonejp.com,SPAM,vmfdqeikon@akcnbar.com,ご利用のお知らせ,ご利用速報メール,なりすまし,ファミリーマート川口並木二丁目,フィッシング詐欺,メールコード,偽サイト,利用通知,危険,拡散希望,残高,注意喚起,見分け方,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』JCBから『ご本人確認手続きをお忘れなく』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』『2024年12月度お支払い金額確定のご案内』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』『【myTOKYOGAS】ご請求料金確定のお知らせ(自動配信メール)』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【重要なお知らせ】お客様のSAlS0Nカードの口座から不正に出金する手口です」と、来た件

めちゃくちゃ長い電話番号... ※ご注意ください! このブログエントリーは、フィ ...

『詐欺メール』「【えきねっと】ご登録お客様情報の定期的な確認のお願いにつきまして」と、来た件

アドレスは偽装されているけどこの本文じゃね... ※ご注意ください! このブログ ...