「カゴヤ・ジャパン」を騙る詐欺メール なんだかサーバー乗っ取り目的の詐欺メールが最近大変多くなっています。

詐欺メールにも流行があるのでしばらく続くかもしれませんのでサーバー管理者の方は

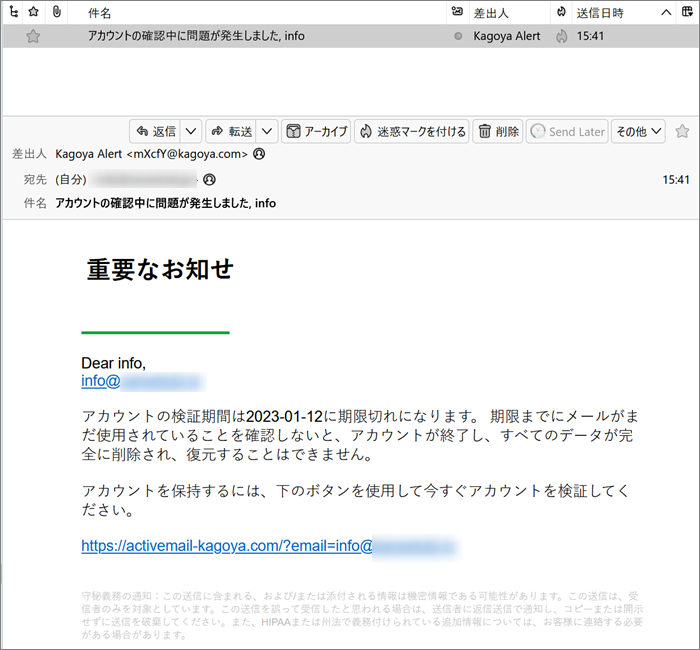

十分にご注意ください。 ”info”アカウント宛にまたこのようなメールが届きました。

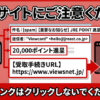

唐突に「アカウントの検証期間は2023-01-12に期限切れになります」と書かれていて、なぜ検証する

必要があるのか何も記載がありませんし、よく理解ができない文章です。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「アカウントの確認中に問題が発生しました, info」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

それにしてもうちのinfoアカウントを誰が何のために何を確認したのでしょうね?(笑) 差出人は

「Kagoya Alert <mXcfY@kagoya.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「Kagoya Alert」とあるのでレンタルサーバーの「カゴヤ・ジャパン」さんを騙っているようですね。

”kagoya.com”は確かに「カゴヤ・ジャパン」さんがお持ちのドメインですが、件名に”[spam]”と

あるのでこのメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

「カゴヤ・ジャパン」なのに「エックスサーバー」とは? では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「mXcfY@kagoya.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「23f329a2-c656-18c6-cb05-615e569caa80@kagoya.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

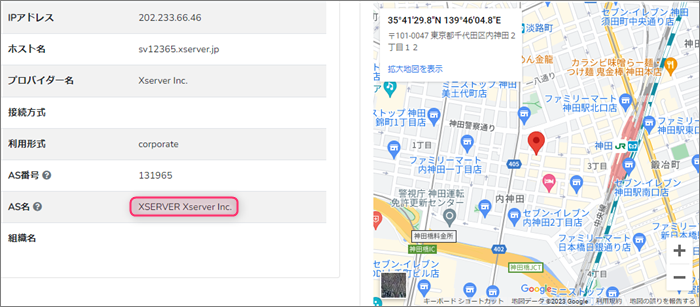

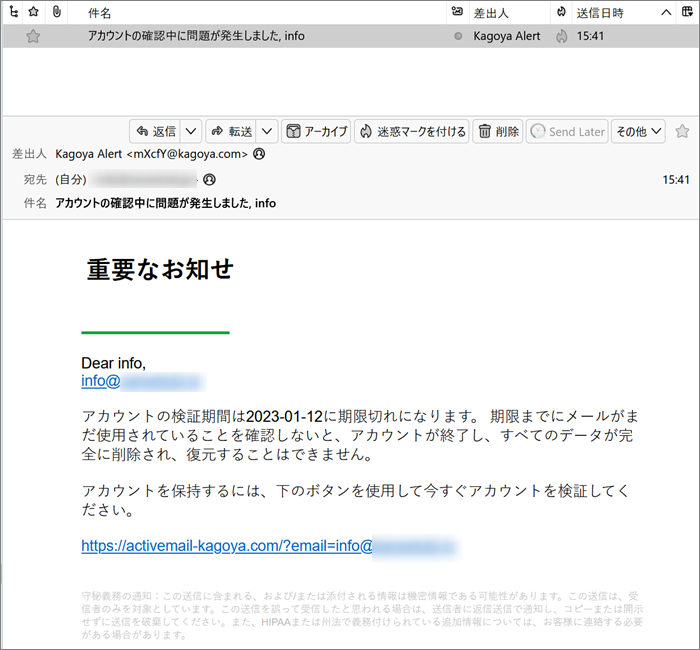

ここも偽装可能で鵜呑みにはできません。 | | Received:「from sv12365.xserver.jp (sv12365.xserver.jp [202.233.66.46])」 あれれ??かごやさんじゃなかったの?

何事もなかったかのようにエックスサーバーさんのドメイン書いてあるじゃない(笑)

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”kagoya.com”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kagoya.com”について調べてみます。

”203.142.206.81”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”202.233.66.46”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”202.233.66.46”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、「JR神田駅」付近です。

こういった調査でよく出てくる場所ですね。

それに左の欄にはやはり「XSERVER」と記載されていますのでこのメールは、エックスサーバーの

メールサーバーを介して私に届けられたようです。

リンク偽装発覚! では引き続き本文。 | 重要なお知せ Dear info,

info@*****.*** アカウントの検証期間は2023-01-12に期限切れになります。 期限までにメールがまだ使用されていることを確認しないと、アカウントが終了し、すべてのデータが完全に削除され、復元することはできません。 アカウントを保持するには、下のボタンを使用して今すぐアカウントを検証してください。 https://activemail-kagoya.com/?email=info@*****.*** 守秘義務の通知:この送信に含まれる、および/または添付される情報は機密情報である可能性があります。この送信は、受信者のみを対象としています。この送信を誤って受信したと思われる場合は、送信者に返信送信で通知し、コピーまたは開示せずに送信を破棄してください。また、HIPAAまたは州法で義務付けられている追加情報については、お客様に連絡する必要がある場合があります。 | なんか詐欺メールのくせに末尾にややっこしく難しいことが書かれていますね。

それに良く見ると「アカウントの検証期間は2023-01-12に期限切れになります」って…

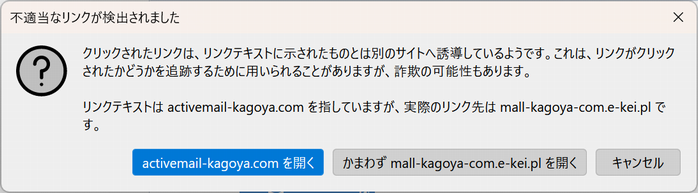

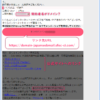

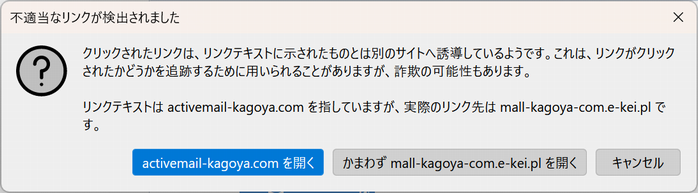

今日1月20日ですよ!(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされています。

試しにクリックしてみるとこのようなメッセージが表示されました。

どうやらリンク偽装されていて、書かれているのとは異なるURLに接続しようとしているようです。 このサイトのURLと危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

えっ、まさかの安全宣言?

これは見逃すことは到底できません。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

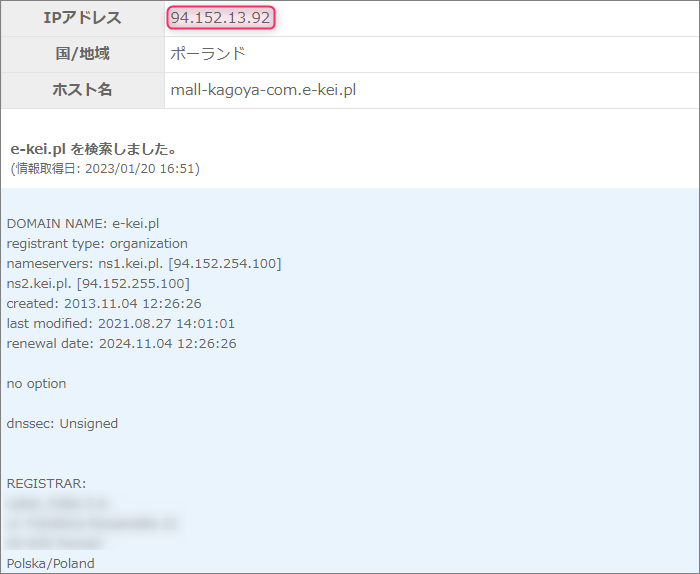

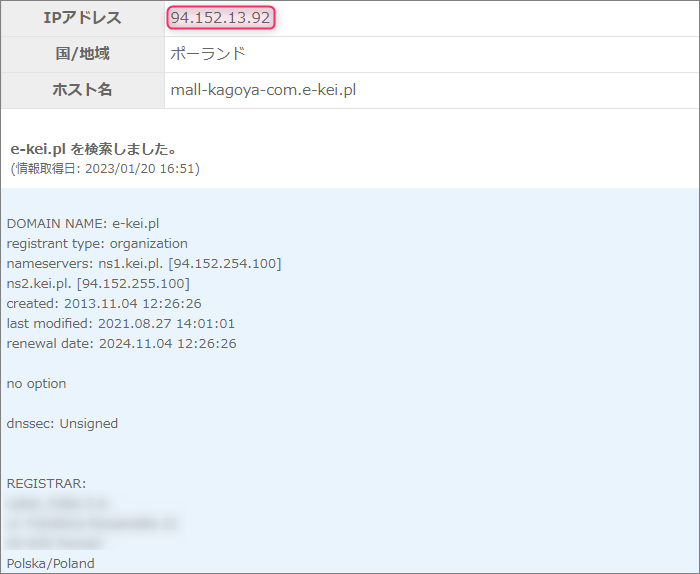

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”mall-kagoya-com.e-kei.pl”

”.pl”はポーランドの国別ドメインじゃないですか!

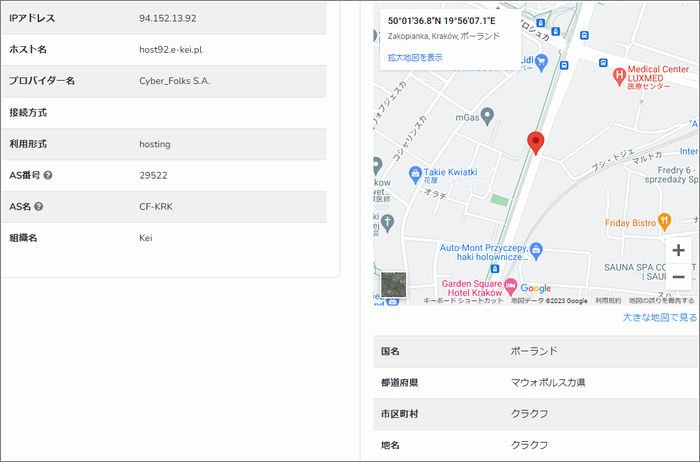

国内のレンタルサーバーがそんなところにウェブサイトを設置するはずがありません! では、このドメインにまつわる情報を取得してみます。

やはり申請者もポーランドの方のようですね。 このドメインを割当てているIPアドレスは”94.152.13.92”

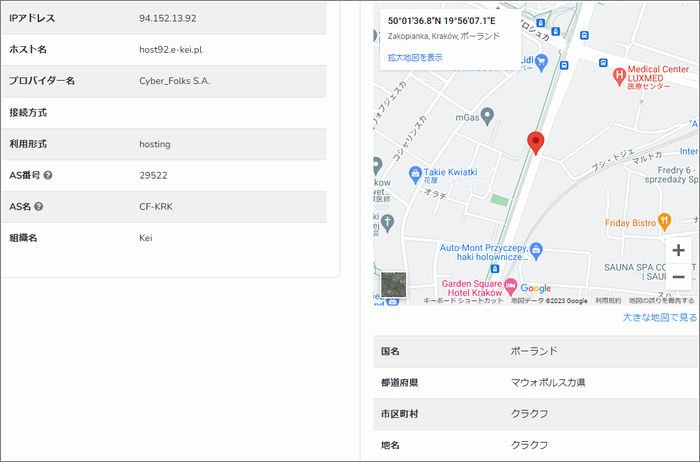

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのはこちらもポーランドで クラクフと言う町のようです。

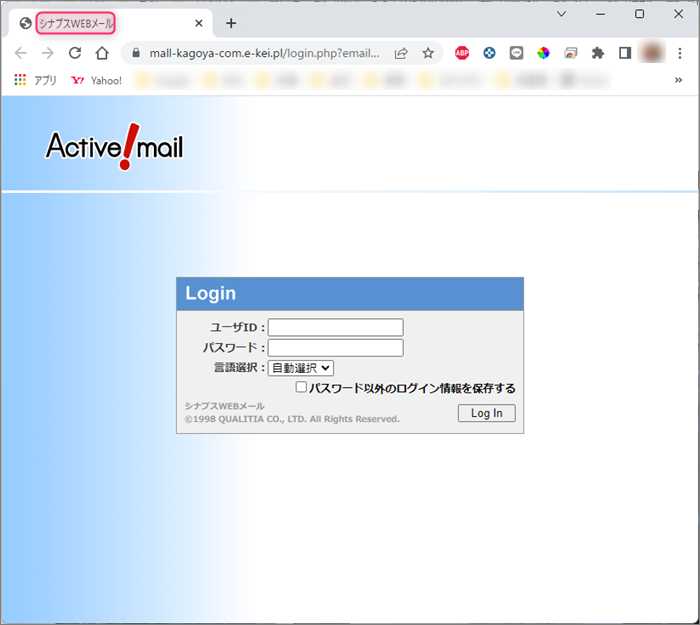

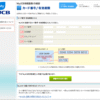

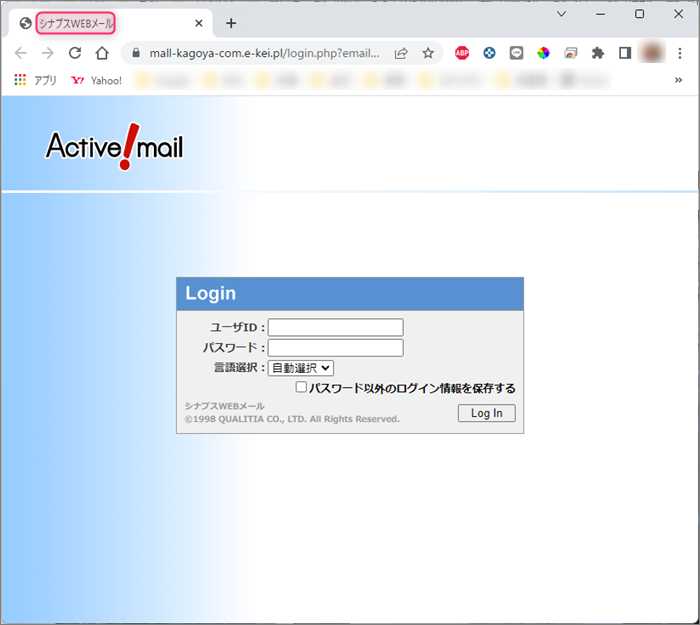

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 どのようなサイトが開くのか興味があるので、安全な方法で接続してみました。

すると開いたのは「Active!mail」と書かれたログインページ。

「Active!mail」とは、メールサーバーに設置されたウェブ上でメールの受送信ができる

ウェブメーラーのこと。

もちろん偽サイトですから絶対にログインしないでください!

良く見るとタブに「シナプスWEBメール」と書かれていますね。

調べてみると「シナプス」は、鹿児島県にあるプロバイダーのようです。

もちろん、そんなプロバイダーのサーバーがポーランドにあるとは思えないのでこれも嘘です!

まとめ このメールもサーバー管理者を標的にしたもので、「Active!mail」へのログインを装って

サーバーへのログインアカウントの情報を詐取し、サーバーを乗っ取ろうとするものです。

ほんと次から次に新種のメールが届くので常に意識して被害に遭わないようご注意しなければ

なりませんね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |