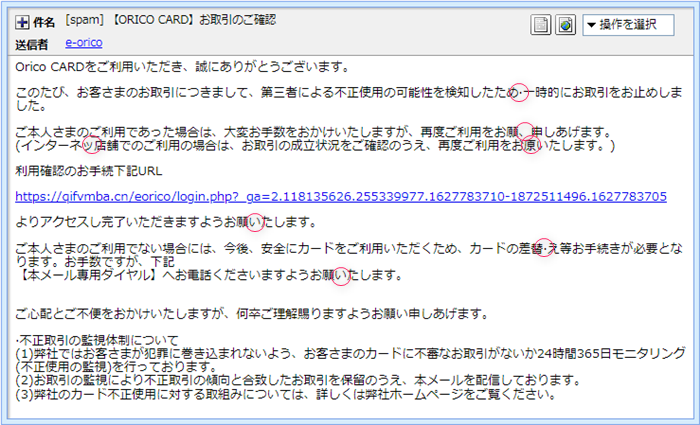

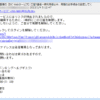

日本語がヤバい オリコカードを騙るフィッシング詐欺メールが届いたのですが、読めば読むほど少々日本語に難のある

文章でしたのでご紹介しようと思います。 これがそのメールです。

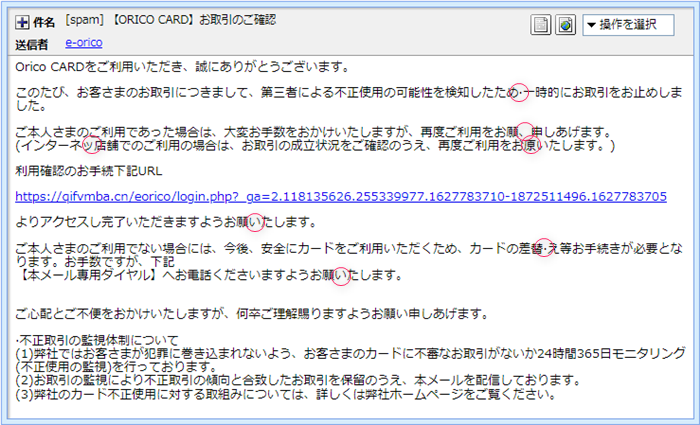

複数の個所に間違いがあって、いちいち取り上げるのも面倒なので赤丸をつけてみました。(笑)

もちろんこのような状況なのでこのメールは本物のオリコカードさんからのものではなくて

更に差出人は日本人ではないと考えられると思います。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【ORICO CARD】お取引のご確認」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「e-orico」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 一般的に、差出人名と差出人のメールアドレスが明記されている部分ですが、このメールの場合

差出人名しか表示されていませんので、どのメールアドレスから送られてきたのかこの状態の

ままでは知ることができません。

差出人のメールアドレスが判明 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド」がこちらです。 | Return-Path: 「orico@cxmheok.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ようやくここで

差出人のメールアドレスらしきものが表示されてきました。

このアドレスは、ご覧の通りオリコカードには全く関連性の無い中国の国別ドメインが

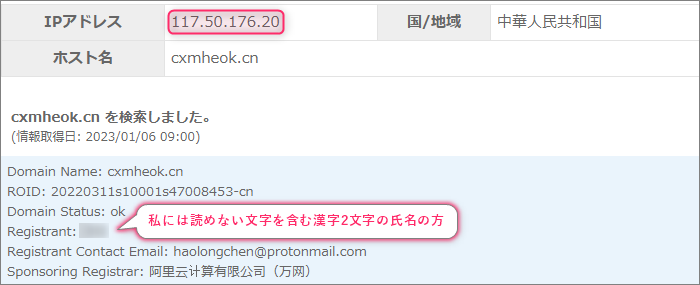

使われているものです。 | | Received:「from cxmheok.cn (unknown [117.50.176.20])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

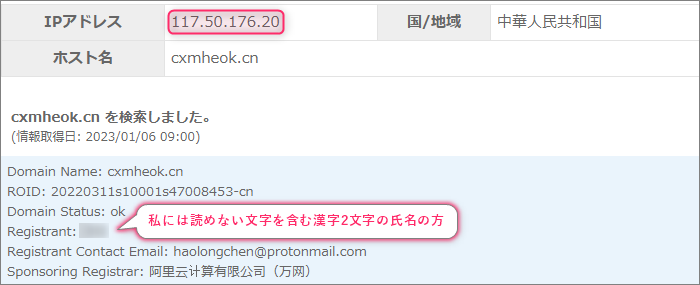

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、”Return-Path”と”Received”にあったドメイン”cxmheok.cn”について調べてみます。

このドメインの申請者は、私には読めない文字を含む漢字2文字の氏名の方で

レジストラが中国のアリババなのでおそらくその国の方でしょう。 ”117.50.176.20”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じなので、差出人のメールアドレスのドメインは”cxmheok.cn”で

間違いないようです。

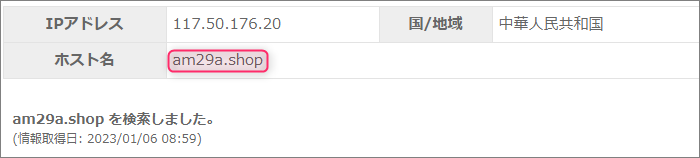

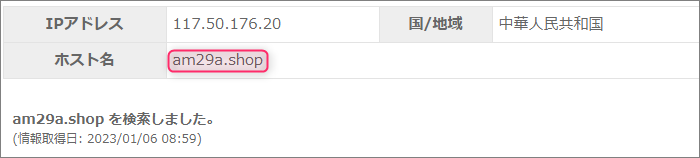

因みに”117.50.176.20”に別のドメインが割り当てられていないか調べてみると、このようなドメインが

浮上してきました。

きっとこのドメインも別のフィッシング詐欺メールに利用しているのでしょうね! 「フィールド」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”117.50.176.20”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

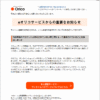

電話くれという割に電話番号はどこに? では引き続き本文。 | Orico CARDをご利用いただき、誠にありがとうございます。 このたび、お客さまのお取引につきまして、第三者による不正使用の可能性を検知したため·一時的にお取引をお止めしました。 ご本人さまのご利用であった場合は、大変お手数をおかけいたしますが、再度ご利用をお願、申しあげます。

(インターネッ店舗でのご利用の場合は、お取引の成立状況をご確認のうえ、再度ご利用をお原いたします。) 利用確認のお手続下記URL h**ps://qifvmba.cn/eorico/login.php?_ga=2.118135626.255339977.1627783710-1872511496.1627783705 よりアクセスし完了いただきますようお願いたします。

ご本人さまのご利用でない場合には、今後、安全にカードをご利用いただくため、カードの差替·え等お手続きが必要となります。お手数ですが、下記

【本メール専用ダイヤル】へお電話くださいますようお願いたします。 ご心配とご不便をおかけいたしますが、何卒ご理解賜りますようお願い申しあげます。 ·不正取引の監視体制について

(1)弊社ではお客さまが犯罪に巻き込まれないよう、お客さまのカードに不審なお取引がないか24時間365日モニタリング(不正使用の監視)を行っております。

(2)お取引の監視により不正取引の傾向と合致したお取引を保留のうえ、本メールを配信しております。

(3)弊社のカード不正使用に対する取組みについては、詳しくは弊社ホームページをご覧ください。 | 「【本メール専用ダイヤル】へお電話くださいますようお願いたします。」と書いてあるにも関わらず

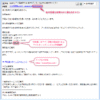

本文内に電話番号が全く記載されていないのは、いくら詐欺メールだと言えどもいかがなものかと… 誤字脱字等は、最初のキャプチャー画像の赤丸をご覧いただくとして

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていて、リンク先のURLとトレンドマイクロの

「サイトセーフティーセンター」での危険性評価がこちらです。

危険性の評価は、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

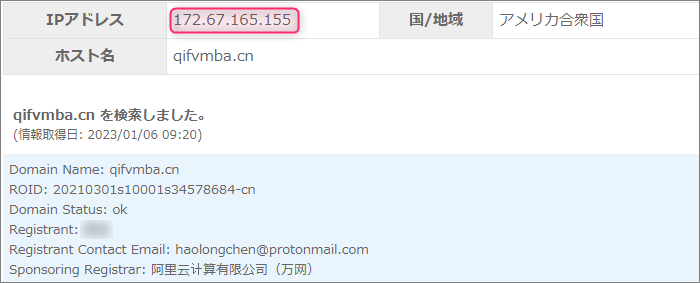

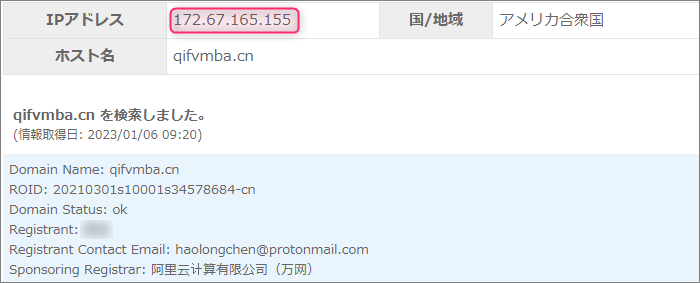

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、”qifvmba.cn”とこれまた中国の国別ドメイン。

このドメインにまつわる情報を取得してみます。

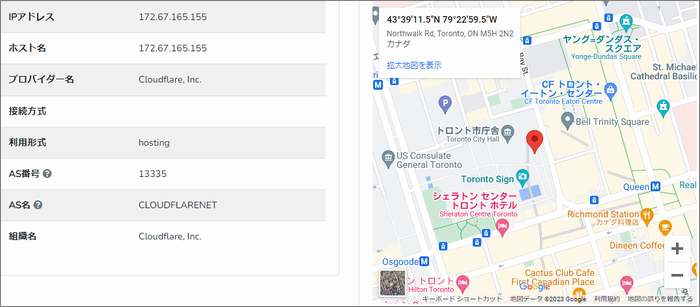

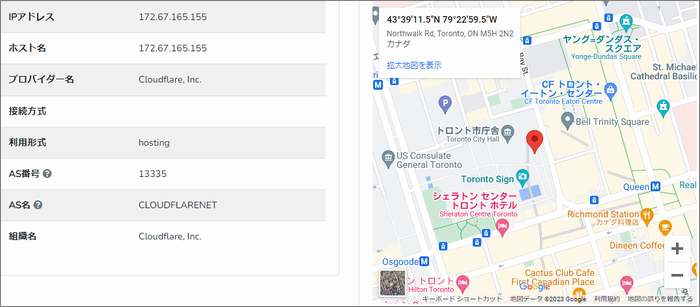

申請者は、先ほどの”cxmheok.cn”と同一人物です。 このドメインを割当てているIPアドレスは”172.67.165.155”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、最近よく見掛けるカナダの「トロント市庁舎」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは「e-Orico Service」と記載のあるログインページです。

もちろん偽サイトですから絶対にログインしないでください!

まとめ あからさまに日本語に難のあるメール本文でしたから、だれもがそれと気付くことでしょうね。

でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |