一度に何人に送ってるの? 何度も何度も同じ内容の迷惑メールが多いのでAmazonに関わるメールのご紹介は極力避けようと思って

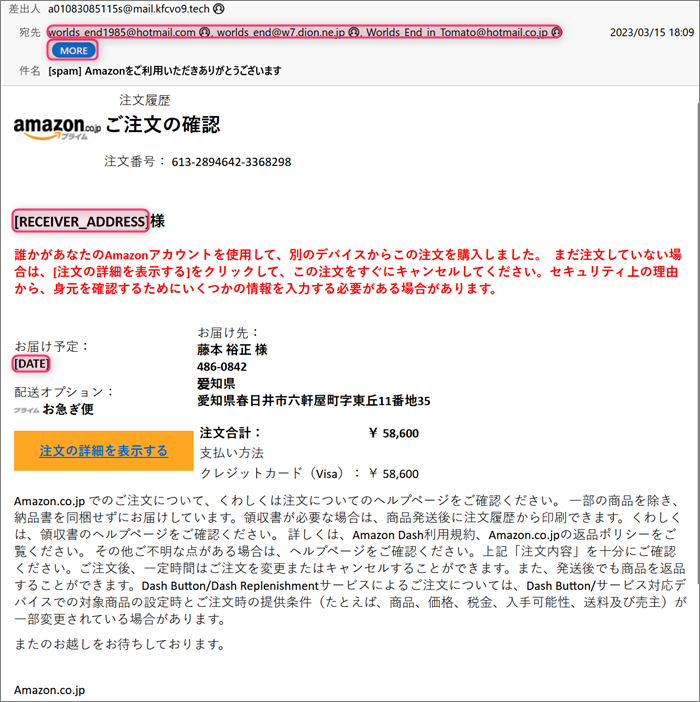

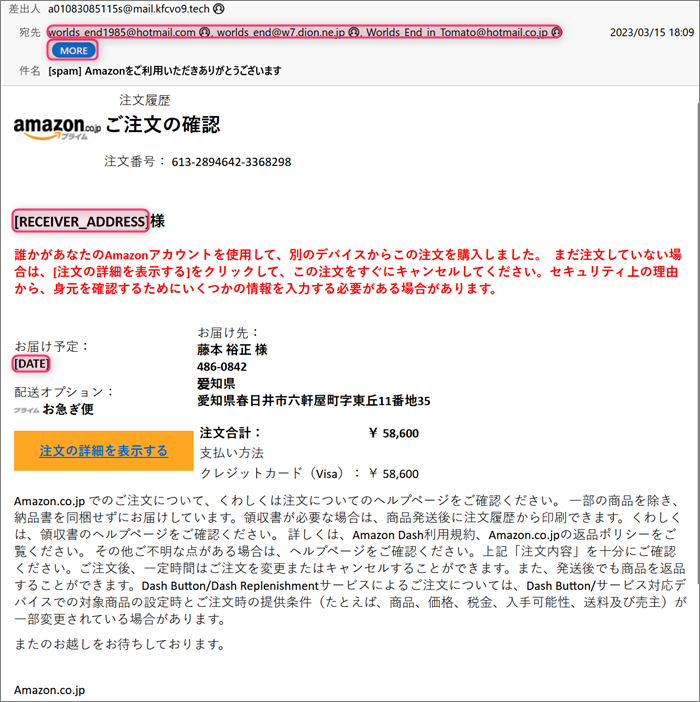

いるのですが、今回と次回に関しては危なっかしいのでしっかりとご紹介することにします。 今回のメールはこちらです。

第三者不正利用を疑い、リンクからキャンセルを促すもので、リンク先でアカウント情報等を

盗み出そうとするフィッシング詐欺メールです。

因みに私、「藤本 裕正」さんではありませんよ!(笑) それ以外にもケチの付け所がいくつかあるのですが、まずは宛先。

見えているだけで3つのアドレスですが、「MORE」ボタンを押してみるとおびただしい数の

メールアドレスが表示されました。

数えてみるとその数何と495件…(;^_^A

一気に何人に送ってるの? そして気になるのが本文の宛名。

「[RECEIVER_ADDRESS]様」って…

直訳すると「受信者アドレス」

もしかしてタグがそのまま表示されてしまったのでしょうか?

それにもう一か所 これもここに日付を表示させようとしたものの誤ってそのままタグが見えてしまったんでしょうね。 では、このメールもいつものように解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] Amazonをご利用いただきありがとうございます」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「a01083085115s@mail.kfcvo9.tech」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 なぜAmazonからのメールなのにAmazonのメールアドレスじゃないの?

”.tech”なんてドメイン初めて見ましたよ。

まっ、このメールアドレスの眉唾ですけどね。

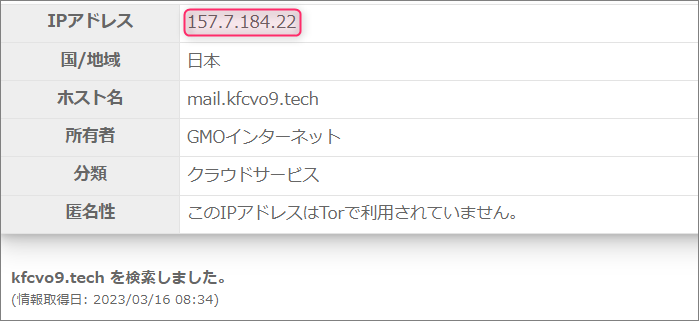

差出人の素性が少しだけ見えたかも では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「a01083085115s@mail.kfcvo9.tech」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「bc37b10e3f76aa9b58e1e1d3c79d7136@mail.kfcvo9.tech」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from oc1001.coreserver.jp (oc1001.coreserver.jp [160.251.152.104])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”mail.kfcvo9.tech”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

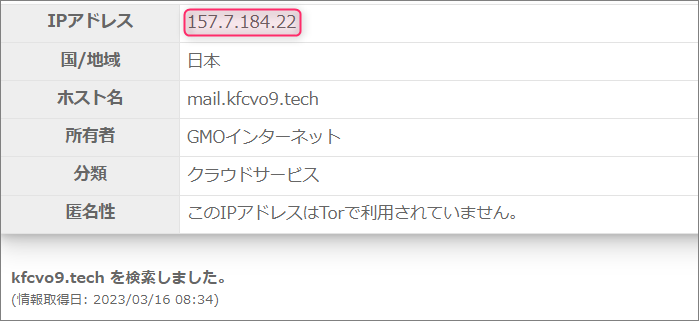

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”mail.kfcvo9.tech”について調べてみます。

”157.7.184.22”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”160.251.152.104”ですから全く異なります。

これでアドレス偽装は確定。

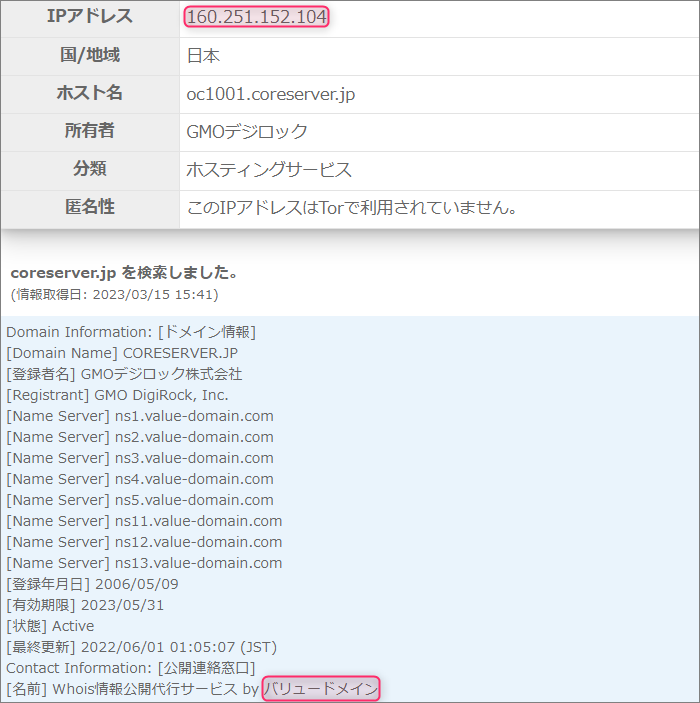

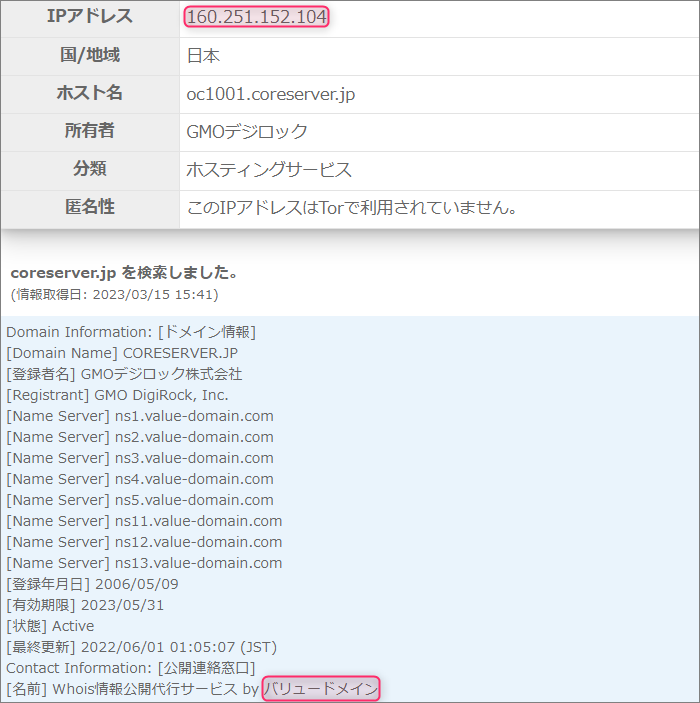

この方にはしっかり罪を償っていただかなければなりませんね! 気になったので、この”Received”にあったIPアドレス”160.251.152.104”の逆引きを行ってみました。

これによると、どうやらこのIPアドレスには”coreserver.jp”と言うドメインが割り当てられていました。

このドメインは、バリューサーバーが運営する「コアサーバー」で使われているもので

この差出人は、少なからずこのコアサーバーに関係のある人物だと思われます。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

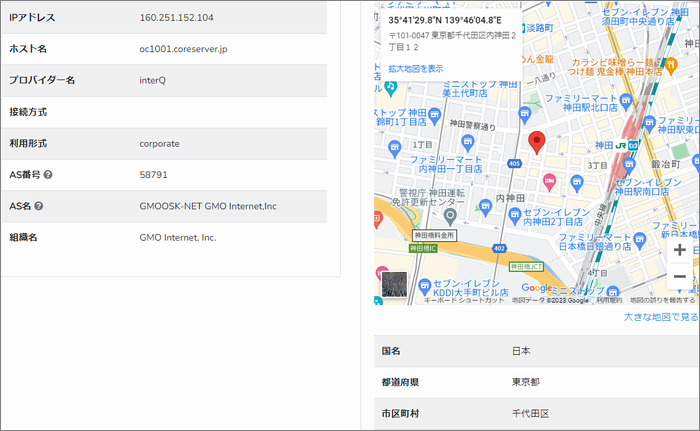

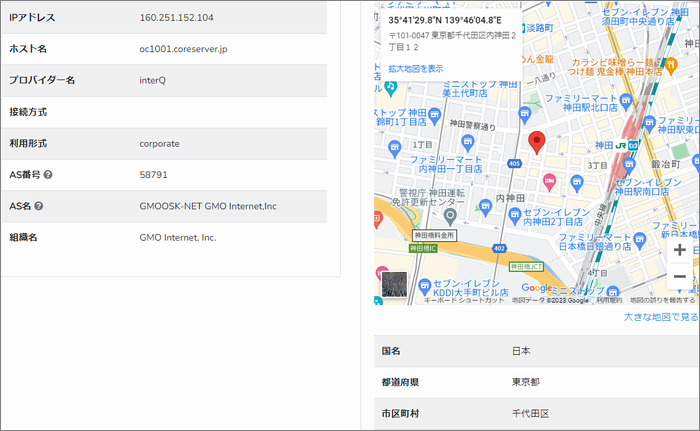

”Received”のIPアドレス”160.251.152.104”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、国内有数の詐欺メールの産地「JR神田駅」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

どうすると「愛」が「爱」になるの? では引き続き本文。 | 注文番号: 613-2894642-3368298 [RECEIVER_ADDRESS]様 誰かがあなたのAmazonアカウントを使用して、別のデバイスからこの注文を購入しました。 まだ注文していない場合は、[注文の詳細を表示する]をクリックして、この注文をすぐにキャンセルしてください。セキュリティ上の理由から、身元を確認するためにいくつかの情報を入力する必要がある場合があります。 お届け予定:

[DATE] 配送オプション:

お急ぎ便

注文の詳細を表示する お届け先:

藤本 裕正 様

486-0842

爱知県

愛知県春日井市六軒屋町字東丘11番地35

注文合計: ¥ 58,600

支払い方法

クレジットカード(Visa): ¥ 58,600 Amazon.co.jp でのご注文について、くわしくは注文についてのヘルプページをご確認ください。 一部の商品を除き、納品書を同梱せずにお届けしています。領収書が必要な場合は、商品発送後に注文履歴から印刷できます。くわしくは、領収書のヘルプページをご確認ください。 詳しくは、Amazon Dash利用規約、Amazon.co.jpの返品ポリシーをご覧ください。 その他ご不明な点がある場合は、ヘルプページをご確認ください。上記「注文内容」を十分にご確認ください。ご注文後、一定時間はご注文を変更またはキャンセルすることができます。また、発送後でも商品を返品することができます。Dash Button/Dash Replenishmentサービスによるご注文については、Dash Button/サービス対応デバイスでの対象商品の設定時とご注文時の提供条件(たとえば、商品、価格、税金、入手可能性、送料及び売主)が一部変更されている場合があります。 またのお越しをお待ちしております。 | メールの本文をそのまま貼り付けているので、文字化けしてたらすいません。

「爱知県」の「爱」って漢字が明らかにおかしいですよね?

どうやらこの漢字は中国のもので、意味は日本と同じように「愛する,かわいがる」らしです。

それにしてもどう変換するとこの字が出るのでしょうか?(;^_^A このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「注文の詳細を表示する」って書かれたところに張られていて、リンク先の

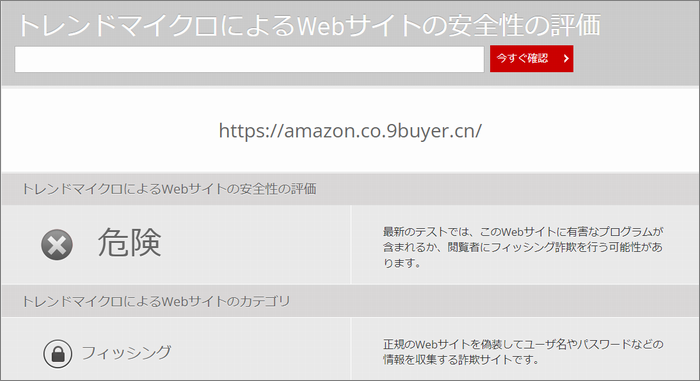

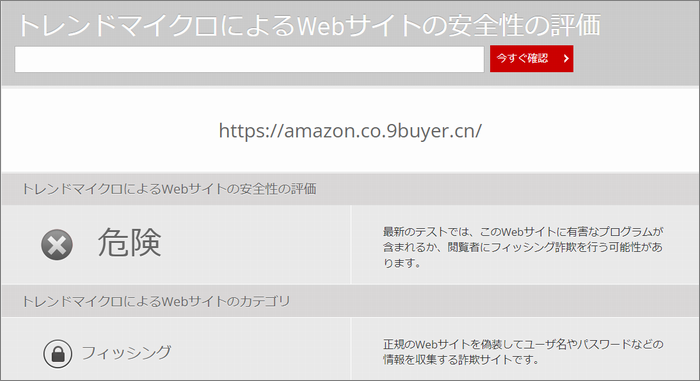

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”amazon.co.9buyer.cn”

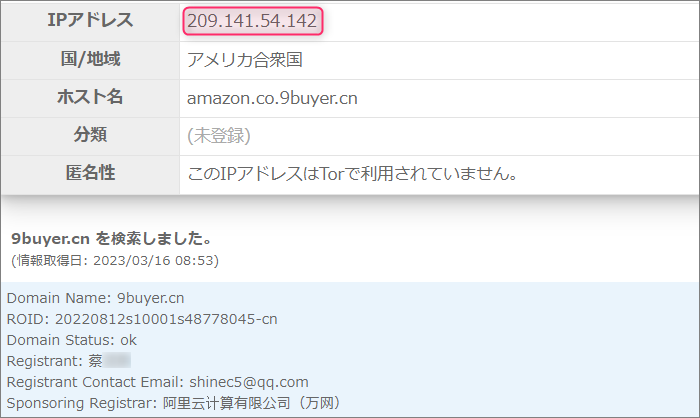

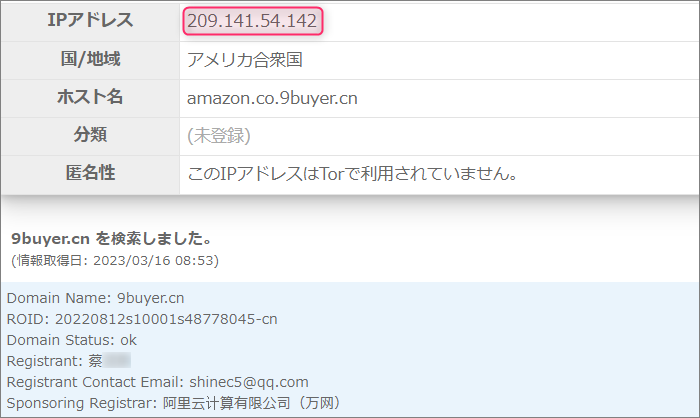

”amazon”も含まれていますが、あくまで”9buyer.cn”がドメイン部分ですのでお間違いなく。 このドメインにまつわる情報を取得してみます。

申請登録者は、私には読むことのできない文字を含む漢字3文字の氏名の方。 このドメインを割当てているIPアドレスは”209.141.54.142”

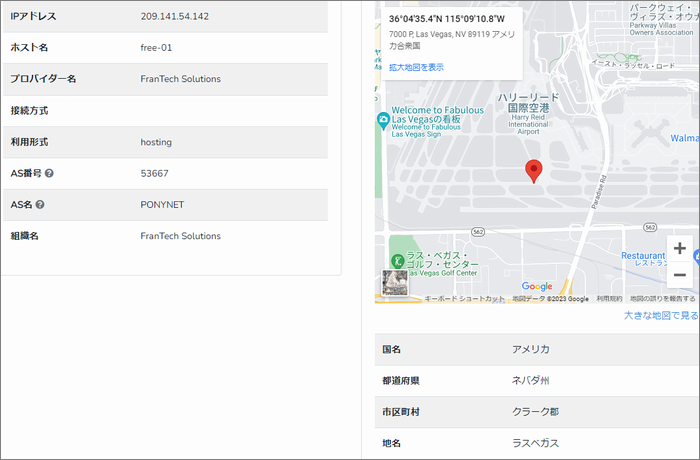

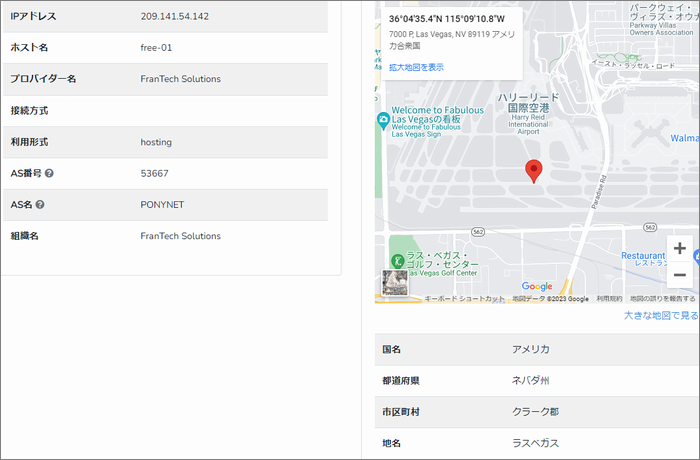

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、アメリカラスベガスにあるハリーリード空港付近。

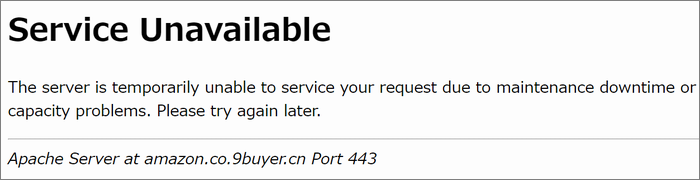

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようですね。 リンク先は、どうせ偽のAmazonのログインページが開くはずなので行くのをやめようと思いましたが

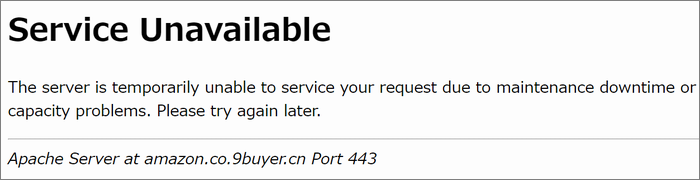

一応確認してみると、一時的でしょうが一旦は閉鎖されていました。

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ また今日もくだらないメールをご紹介してしまいました。(笑)

でも、恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |