Appleに登録したメールアドレスとは違うアドレスに届く 久々にAppleに成りすますフィッシング詐欺メールが届きました。

実はこのメール、届いたのが私の仕事用アドレス宛。

Appleへのユーザー東独は、これとは違う個人用のメールアドレスで行っているので

このメールアドレスにAppleからの案内が届くはずが無いのです。(笑)

どうせどこかに転がっている流出メールアドレスのリスト宛てに適当に送っているのでしょね。 では、このメールを解体し詳しく見ていきましょう!

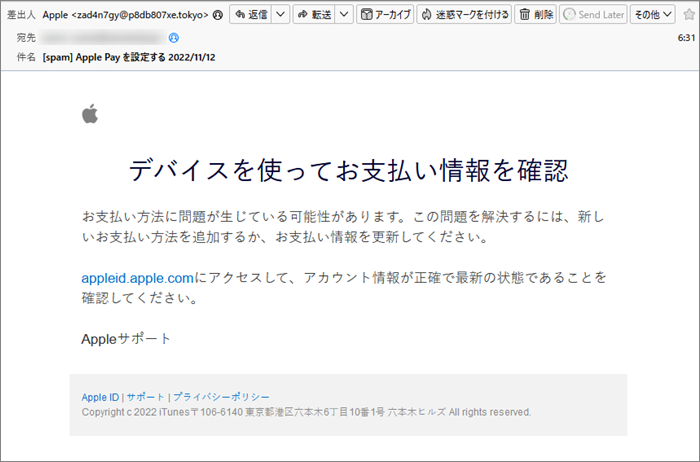

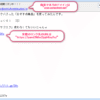

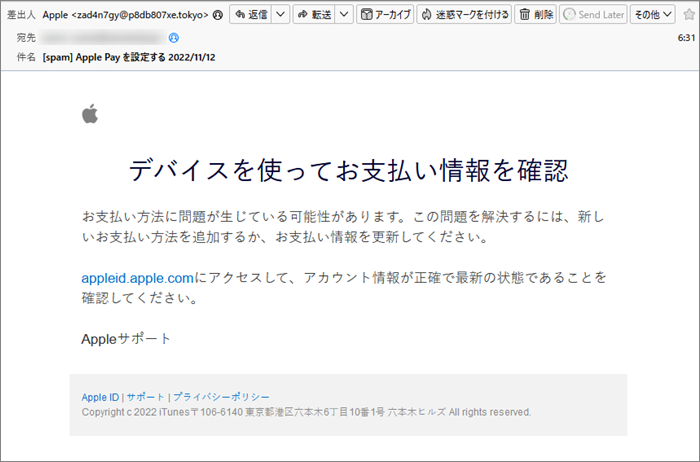

まずはプロパティーから見ていきましょう。 件名は

「[spam] Apple Pay を設定する」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

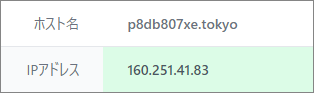

「Apple <zad4n7gy@p8db807xe.tokyo>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「Apple」さんからいつも届くメールのドメインは”apple.com”で”p8db807xe.tokyo”なんて

地域ドメインでは絶対にありません。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

”p8db807xe.tokyo”なんて大嘘 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

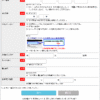

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「zad4n7gy@p8db807xe.tokyo」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「BBFAF46BA85E0029DF6749C0A8F92466@dgz」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from dgz (v160-251-56-55.d4bu.static.cnode.io [160.251.56.55])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

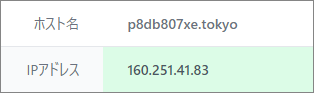

・法人の場合、行為者を罰する ひとまずは、メールアドレスにあったドメイン”p8db807xe.tokyo”を割当てているIPアドレスに

ついて調べてみます。

”160.251.41.83”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”160.251.56.55”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! では今度は、”Received”のIPアドレスが”160.251.56.55”にドメインが割当てられていないかを確認。

どうやらこのIPアドレスには”Received”に書かれていたように”d4bu.static.cnode.io”なんて

ドメインが割当てられていました。

このドメインは、GMOを通じて申請されたようです。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”160.251.56.55”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、詐欺メール調査でよく見かける「JR神田駅」付近です。

このメールも、この付近に設置されたメールサーバーを介して私に届けられたようです。

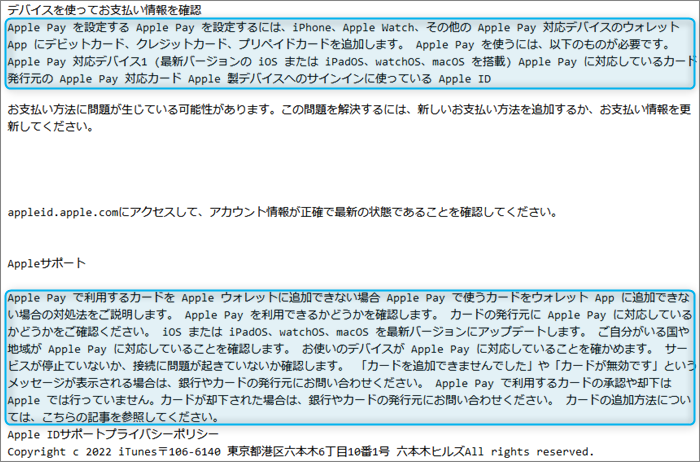

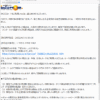

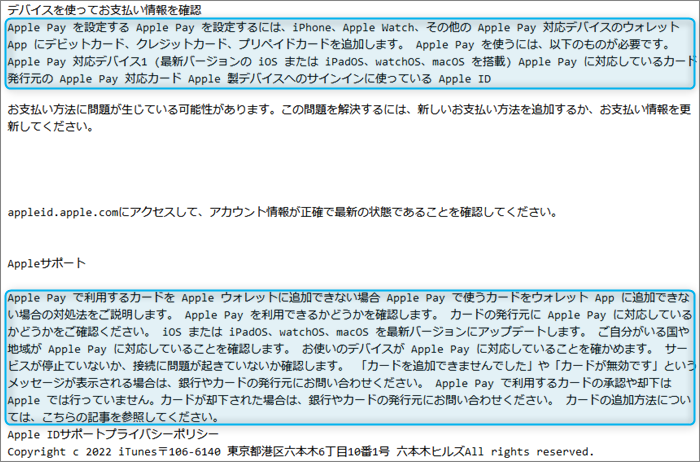

「.tokyo」がお好きなようで… では引き続き本文。 デバイスを使ってお支払い情報を確認

お支払い方法に問題が生じている可能性があります。 この問題を解決するには、 新し

いお支払い方法を追加するか、 お支払い情報を更新してください。

appleid.apple.comにアクセスして、 アカウント情報が正確で最新の状態であることを

確認してください。

Apple サポート | なんだかんだ言って無理やり支払い情報を更新させようとしていますね。

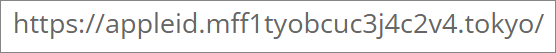

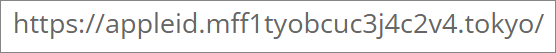

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「appleid.apple.com」って書かれたところに張られていて、リンク先の

URLがこちらです。

またしても使われてるドメインは”.tokyo”。

どうやら相当東京がお好きのようですね… このURLで使われているドメインは、サブドメインを含め”appleid.mff1tyobcuc3j4c2v4.tokyo”

このドメインにまつわる情報を取得してみます。

このドメインを割当てているIPアドレスは”118.27.6.162”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのは、またしても「JR神田駅」付近。

やはりこの辺りに奴らのアジトがありそうですね!

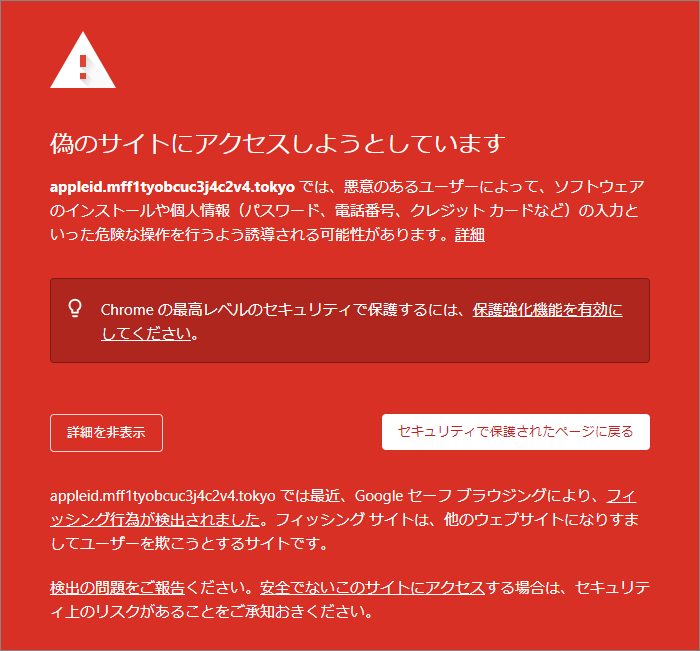

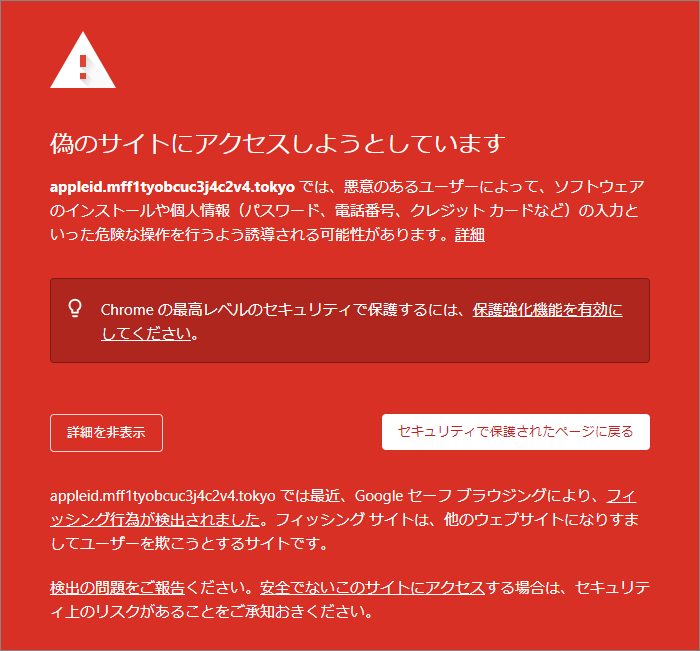

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 こっそりリンク先サイトへ行ってみることにします。 おっと、既にGoogleでは危険なサイトとして認識されているようで、Chromeがブロックしてきました。

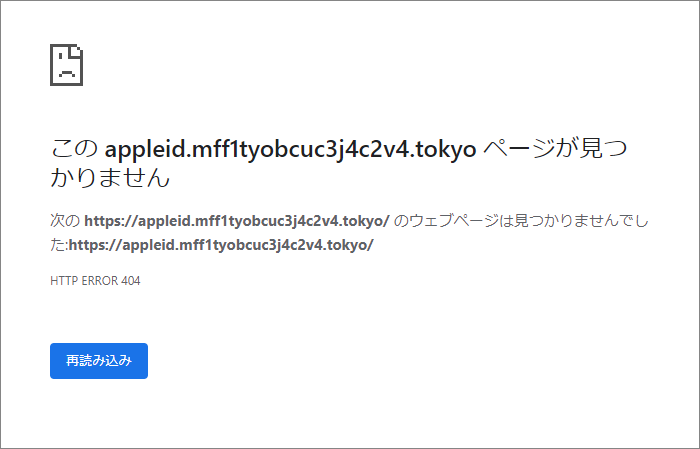

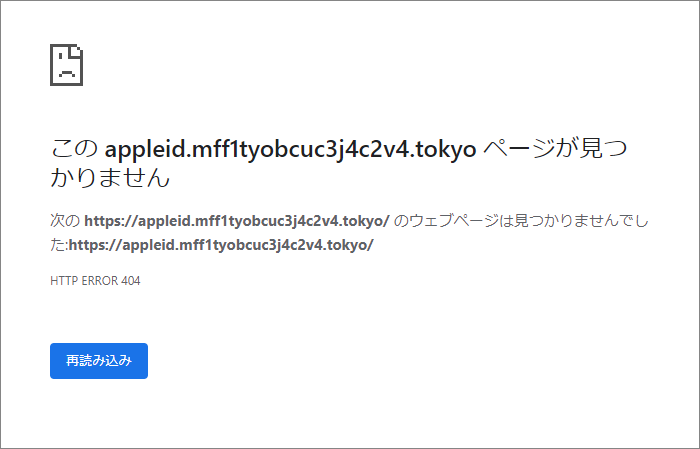

構わず先に進んでみます。 本当に詐欺サイトの旬は短いもので、既に退散したようです…(;^_^A

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

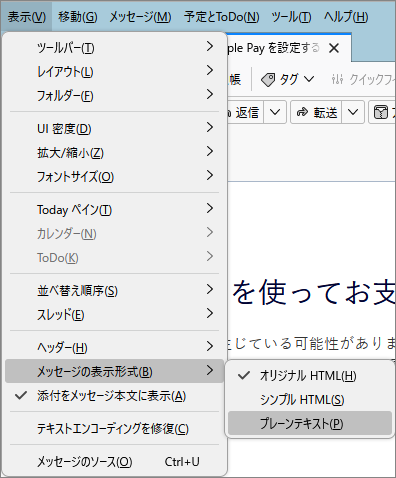

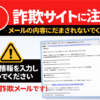

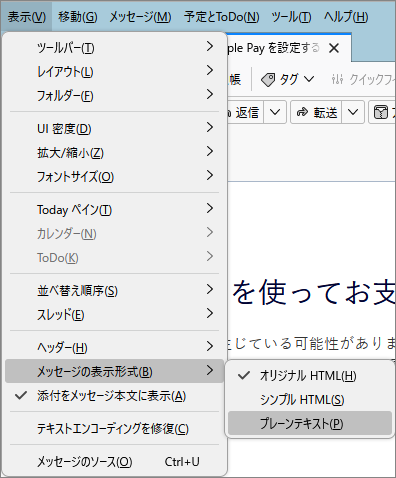

おまけコーナー ちょっとこれ見てください。

これは、先程のメールの表示形式をHTMLからテキスト表示に切り替えたもの。

因みに私が愛用している「Thunderbird」の場合は、「表示」⇒「メッセージの表示形式」で

切り替えられます。

青枠で囲んだ部分、HTML形式では表示されていなかった文字です。

これはおそらく「ワードサラダ」と呼ばれるもので、文章の中に意味のない文字や記号を忍ばせて

サーバーにあるセキュリティーを混乱させてスパムフィルターを通過させようとする試みです。

「ワードサラダ」についてはこちらのエントリーで詳しく説明しているのでご興味があれば

そちらをご覧ください。 『詐欺メールに付き物』「ワードサラダ」とは?

まとめ 一旦は詐欺サイトを閉鎖したようですが、先に書いたようにIPアドレスにドメインは

紐づけされたままでいつでも復活できる状態ですから要注意!

特にAppleユーザーの方はご用心ください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |