余りにもずさんなメール 「Amazon.co.jp」から「Amazon.com」を名乗る不思議なメールが届きました。

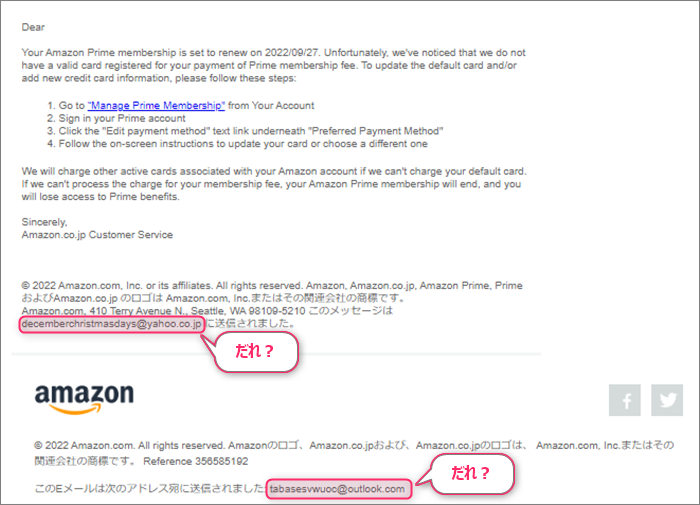

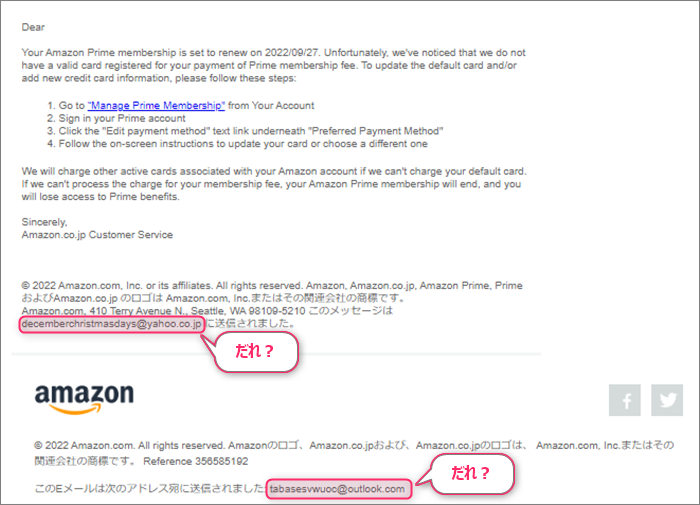

これはそのメールの前半部分のスクショです。

「~Amazonあんしんメール~」と題したこのメールには、冒頭にこのように書かれています。 日本語の文章に続けて同内容の英文と中文を記載しています。

English follows Japanese.中文文章之后是相同内容的英文说明。 | では、このメールの後半をご覧ください。

あれ?

確か冒頭に日本語と英語と中国語で記載すると書いてあったのに中国語の説明はどこへ?(笑)

それに文中に「このメッセージは decemberchristmasdays@yahoo.co.jp に送信されました」と

「このEメールは次のアドレス宛に送信されました: tabasesvwuoc@outlook.com」と

身に覚えの無いメールアドレスが2箇所書かれています。

どこかからコピペしたのでしょうか?

それとも複数人で作ったのでしょうか?

なんか、とてもいい加減なメールですね。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【Amazon.com重要なお知らせ】」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon.co.jp” <order-card@amazon.co.jp>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「」さんには、””って正規ドメインをお持ちです。

正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。 上手く化けたつもりしょうか?…

””は確かに「」のドメインですが、件名に”[spam]”とあるのでこのメールは詐欺メール故に

偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

もちろん”amazon.co.jp”は偽装 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「xkpqog@amazon.co.jp」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「202209282142543586660@amazon.co.jp」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from amazon.co.jp (unknown [42.59.84.199])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”amazon.co.jp”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

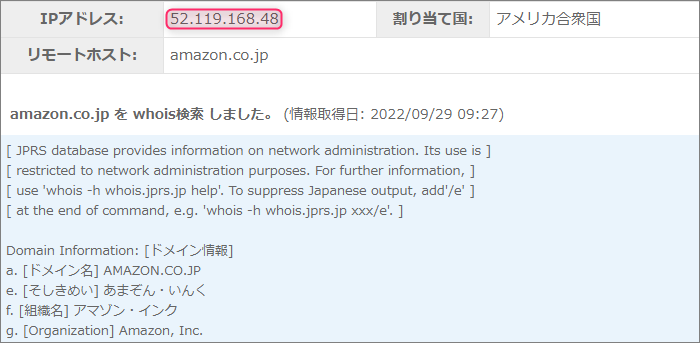

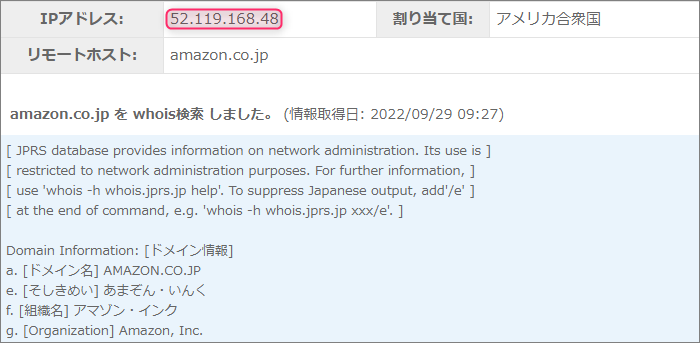

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”amazon.co.jp”について調べてみます。

もちろんこのドメインは「アマゾン」さんの持ち物です。

そして”52.119.168.48”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”42.59.84.199”ですから全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

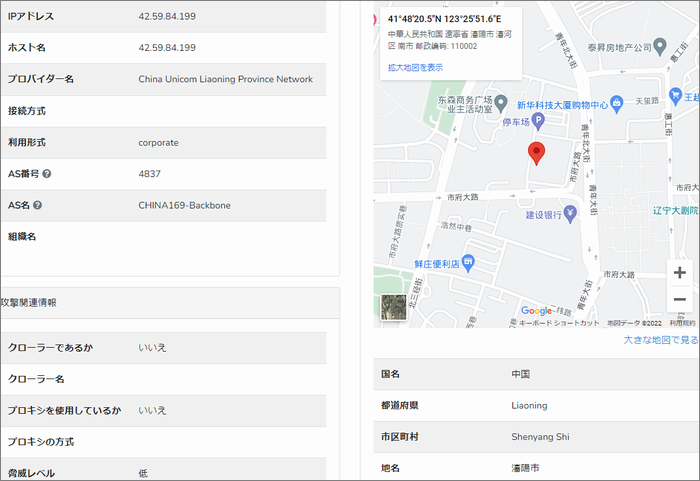

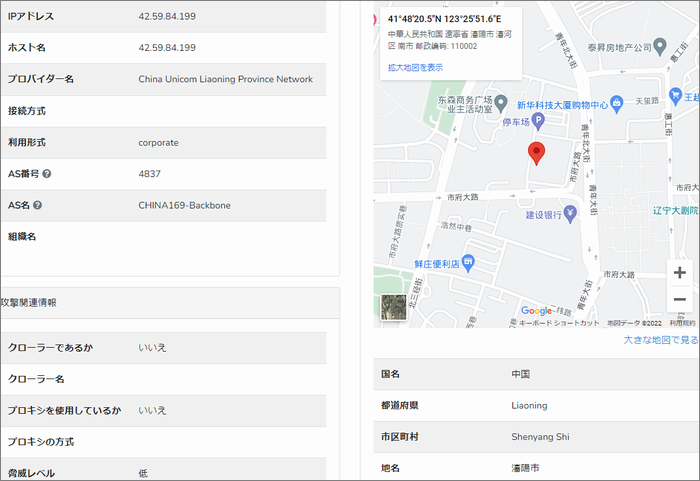

”Received”のIPアドレス”42.59.84.199”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 へぇ~っ、Amazonが中国からメールをね…

ピンが立てられたのは、中国 遼寧省 瀋陽市付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

「お客 のAmazonプライム会員資格」って呼び捨てかよ! では引き続き本文。 Amazonプライムをご利用頂きありがとうございます。お客 のAmazonプライム会員資格は、

2022/09/27に更新を迎えます。

お調べしたところ、会費のお支払いに使用できる有効なクレジットカードがアカウントに

登録されていません。

クレジットカード情報の更新、新しいクレジットカードの追加については以下の手順をご確認ください。

アカウントサービスからAmazonプライム会員情報を管理するにアクセスします。

Amazonプライムに登録したAmazon.co.jpのアカウントを使用してサインインします。

左側に表示されている「現在の支払方法」の下にある「支払方法を変更する」のリンクをクリックします。

有効期限の更新または新しいクレジットカード情報を入力してください。

Amazonプライムを継続してご利用いただくために、会費のお支払いにご指定いただいたクレジットカードが

使用できない場合は、アカウントに登録されている別 のクレジットカードに会費を請求させて頂きます。

会費の請求が出来ない場合は、お客 のAmazonプライム会員資格は失効し、特典をご利用できなくなります。Amazon.co.jpカスタマーサービス 支払方法の情報を更新する | 「お客 のAmazonプライム会員資格」って呼び捨てかよ!(;^_^A

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「支払方法の情報を更新する」って書かれた黄色いボタンに張られていて、

リンク先のURLがこちらです。

IPアドレスむき出しのURLで、しかも今時SSLで暗号化されていない危険な接続とされるプロトコル

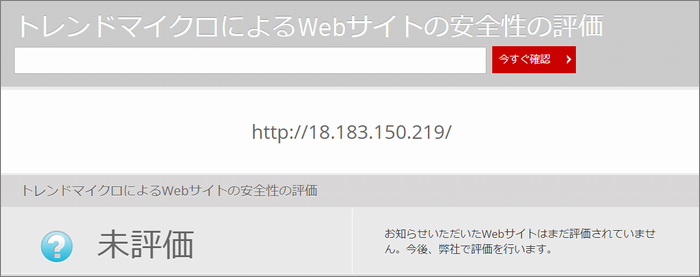

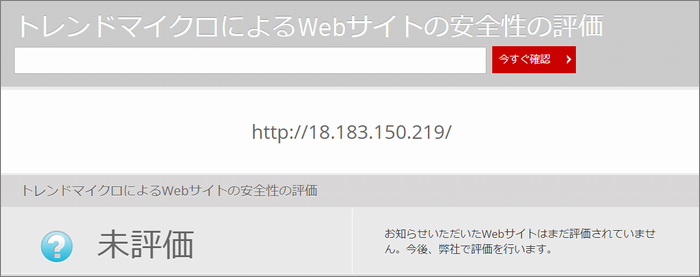

”http”が使われています。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

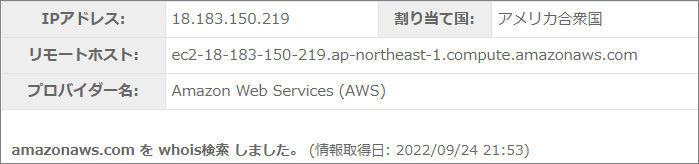

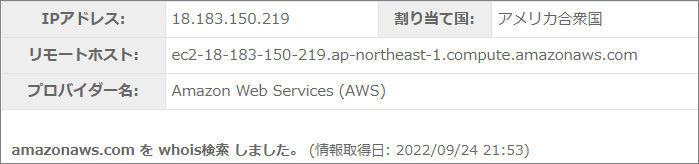

評価を変更していただけるよう早速申請しておきます。 このむき出しのIPアドレス”18.183.150.219”にドメインが割当てられていないか報を取得してみます。

このドメインは、「Amazon Web Services」で利用されているようですね。

ということは、リンク先の詐欺サイトはAmazonが運営するウェブサービス内で稼働しているようです。 次にこのIPアドレスを元にその割り当て地を確認してみます。

おっと、このIPアドレスはここでは既に危険なものとしてブラックリスト入りしているようです。

脅威のレベルは「高」で詳細はWebによるサイバーアタックとされています。 地図と住所に乖離がありますが、地図を正とすればピンが立てられのは、 ピンが立てられのは「杉並区和泉2丁目」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

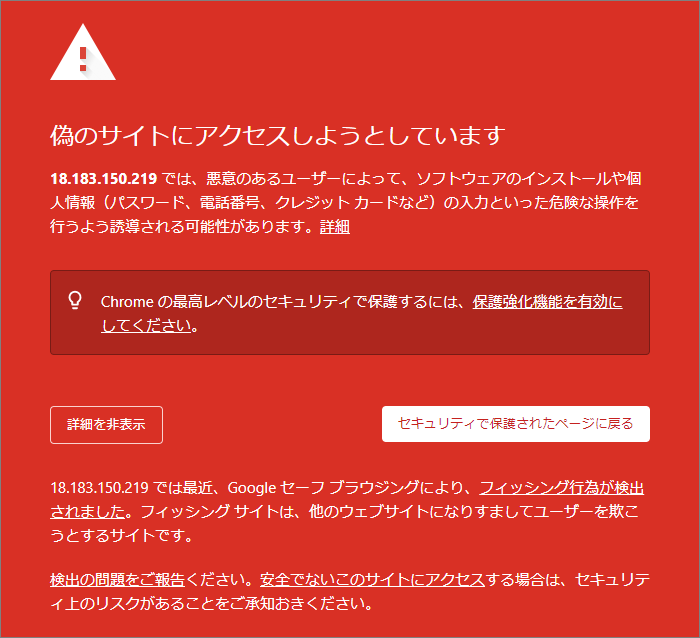

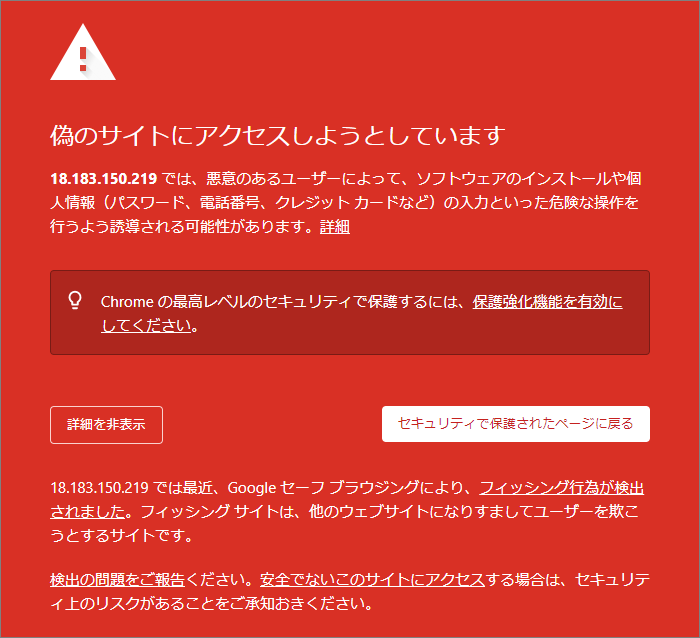

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

やはりGoogleでも危険なものとして認識されているようで、Chromeが接続をブロックしてきました。

構わず危険を承知で先に進んでみます。

「このサイトにアクセスできません」「18.183.150.219 からの応答時間が長すぎます。」と書かれています。

詐欺サイトは、このように捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

また別のIPアドレスを変えて復活することでしょう。

まとめ 余りにもいい加減な詐欺メールでしたね。

それにしてもAmazonに成りすますフィッシング詐欺メールが多すぎます!

どうしても気になる時は、実際にアマゾンの正規サイトにログインしカスタマーサービスの

「メッセージセンター」で確認してみてください。

ショッピング紹介以外のメールは、必ずここに同じものが保存されていますので、ここに無いものは

全てが詐欺メールです。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |