「View Netード」って”カ”が抜けてません? 何とも頓珍漢な詐欺メールが届きましたよ。

まあとにかくこのメールを見てやってください!

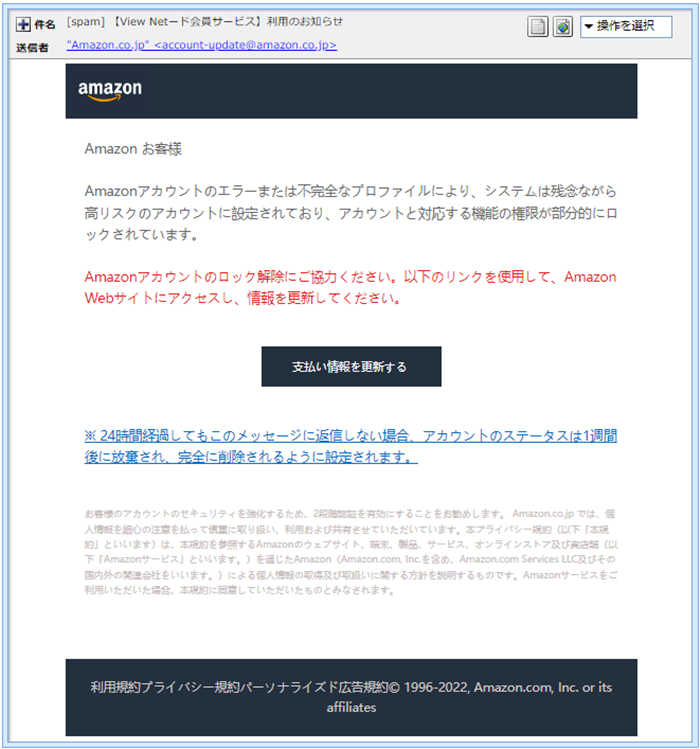

笑っちゃうでしょ? では、解説していきますからプロパティーから見ていきましょう。 件名は

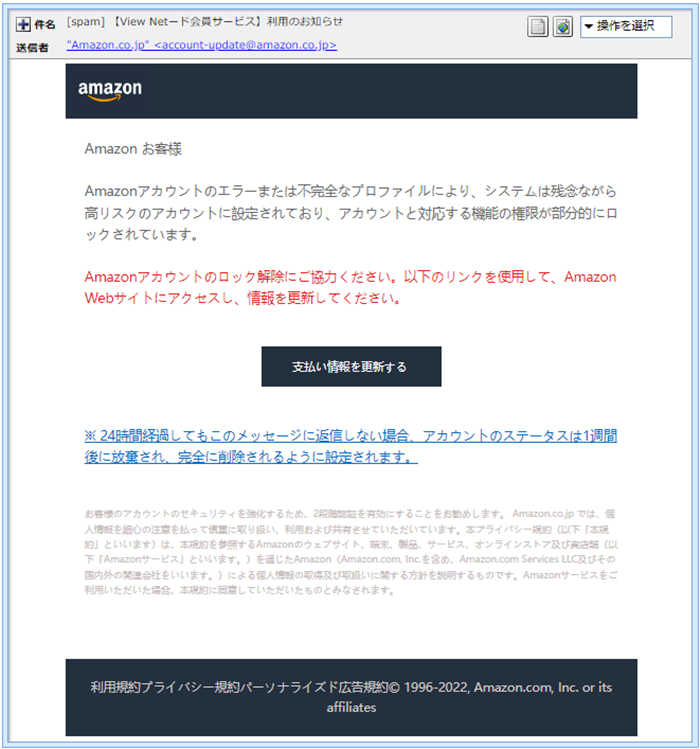

「[spam] 【View Netード会員サービス】利用のお知らせ」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

どーするとこうなるのでしょうか?「View Netード」って”カ”が抜けてません?(笑)

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon.co.jp” <account-update@amazon.co.jp>」

あっ!?えっ?…

Amazon??って…View Netカードじゃなくて???

いやぁ~よくこんなメール普通に送る気になりますよねぇ…

ドメインの持ち主は、漢字二文字の氏名の方 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

って言うか、するまでないんじゃない?(笑)

でもルーティーンなんで一応やっときますか! まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

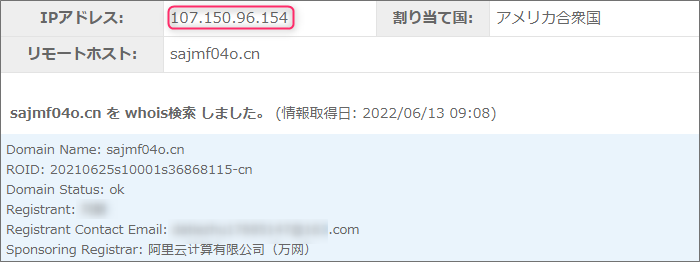

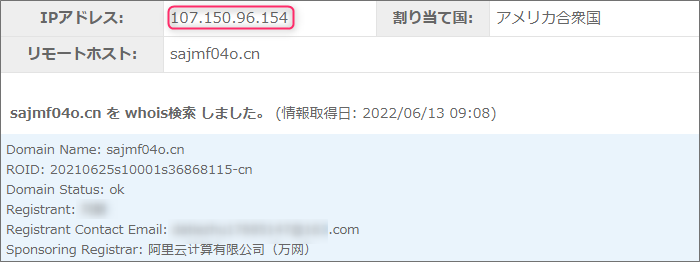

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「mail@sajmf04o.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

中国ドメインなんて、早々と身バレしちゃいましたね。(笑) | | Message-ID:「20220611233358545773@sajmf04o.cn」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from sajmf04o.cn (unknown [107.150.96.154])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”sajmf04o.cn”について情報を取得してみます。

このドメインの持ち主は、漢字二文字の氏名の方。

詐欺メールの調査ではちょくちょく見かけるお名前ですね。

そして”107.150.96.154”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと同じですので、メールアドレスの偽装はありません。 この中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”107.150.96.154”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。 IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ルックアップされたロケーションは、「ロサンゼルス」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

カタカナで小難しい表現は機械翻訳の証拠。 では引き続き本文。 | Аmazon お客様 Amazonアカウントのエラーまたは不完全なプロファイルにより、システムは残念ながら高リスクの

アカウントに設定されており、アカウントと対応する機能の権限が部分的にロックされています。 Amazonアカウントのロック解除にご協力ください。

以下のリンクを使用して、Amazon Webサイトにアクセスし、情報を更新してください。 支払い情報を更新する ※ 24時間経過してもこのメッセージに返信しない場合、アカウントのステータスは1週間後に放棄され、

完全に削除されるように設定されます。 | またカタカナばかりで小難しい表現の本文ですね。

きっと他の言語から日本語に機械的に翻訳されたものなのでしょうね。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

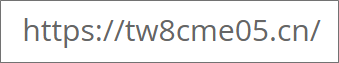

そのリンクは「支払い情報を更新する」って書かれたところに張られていて、リンク先の

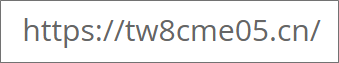

URLがこちらです。

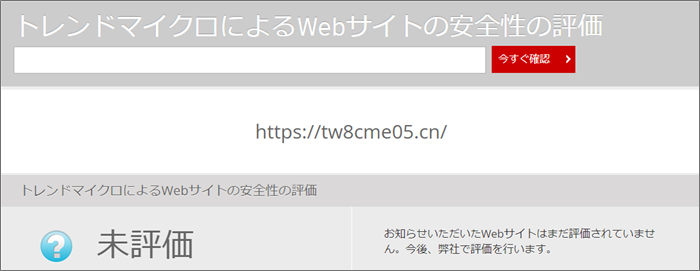

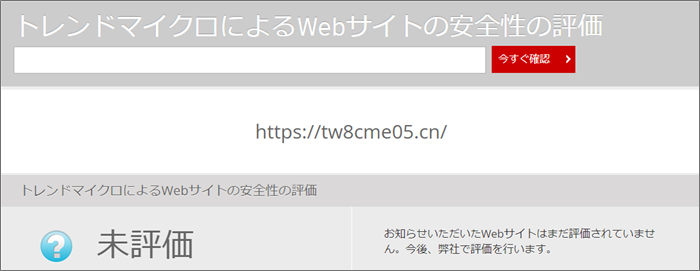

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

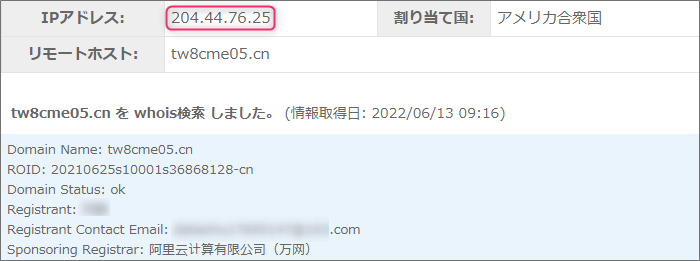

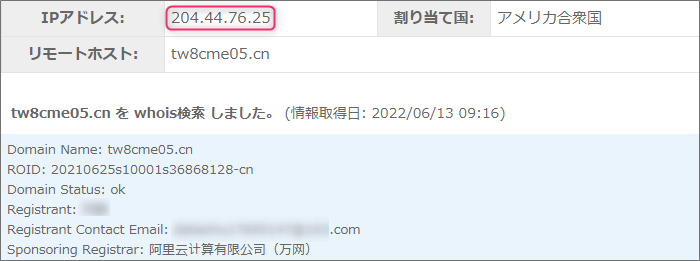

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、”tw8cme05.cn”

このドメインにまつわる情報を取得してみます。

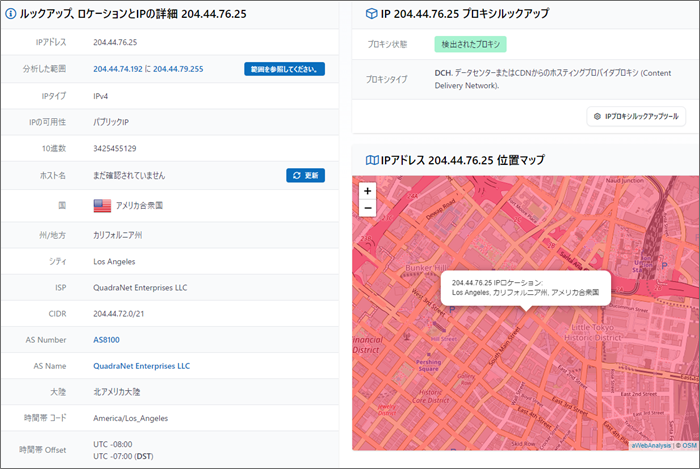

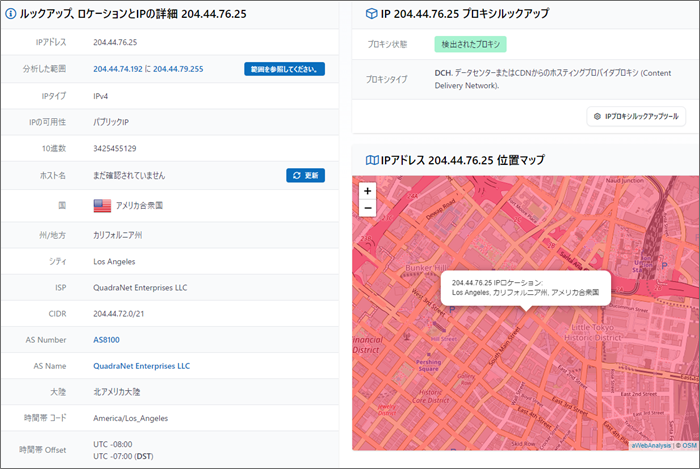

申請者は、メールドメインと同じ人物のようですね。 このドメインを割当てているIPアドレスは”204.44.76.25”

このIPアドレスを元にその割り当て地を確認してみます。

ルックアップされたロケーションは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに

程近い場所。

フィッシング詐欺サイトは、この付近に密集しています! 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは、やっぱり「View Netカード」ではなく、見慣れたAmazonのログインページ。

もちろん偽サイトですから絶対にログインしないでください!

まとめ しかしまあ、あまりにもおバカで酷い詐欺師でしたね。

成りすます相手を間違えたのならともかく文字も抜けてるなて…

おふざけなのでしょうか?(笑) 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |