『詐欺メール』「アラート: KAGOYA Japanからの重要なお知らせ」と、来た件

| 添付は絶対に開けないで! | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

★フィッシング詐欺解体新書★ | |||

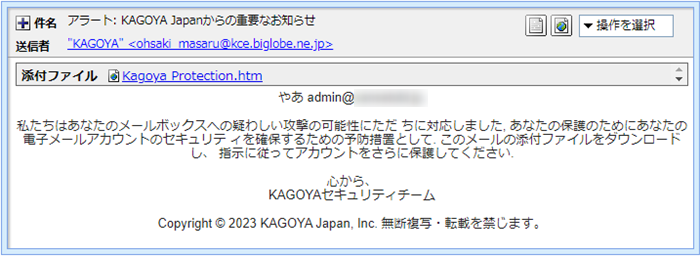

どうしてカゴヤジャパンさんが「Biglobe」なの?大手レンタルサーバーのカゴヤジャパンさんを名乗るこのようなメールが複数通届いています。

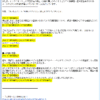

「やあ」って、冒頭のあいさつがそんな… 攻撃に対処したらしいが更にアカウントを保護するために添付ファイル(Kagoya Protection.htm)に 「KAGOYA Japan」と書いてあるので、明らかにカゴヤジャパンを名乗っていますよね? では、このメールを解体し詳しく見ていきましょう! 件名は 差出人は ビッグローブのアドレスもおかしいですが”ohsaki_masaru”ってダレ? ビッグローブだと思ったらKDDIだったでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

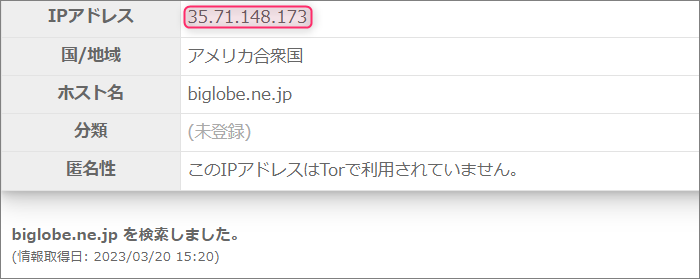

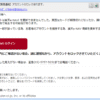

この差出人は、あくまで”biglobe.ne.jp”を貫くわけですね。 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。 ※特定電子メール法違反 では、メールアドレスにあったドメイン”biglobe.ne.jp”について調べてみます。

”35.71.148.173”がこのドメインを割当てているIPアドレス。 「フィールド御三家」の中で一番重要なのは”Received”

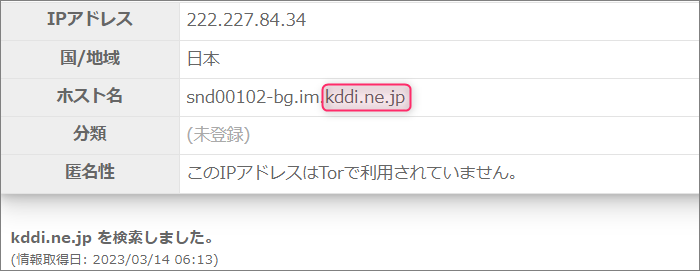

この方、「ビックローブ」じゃなくて「KDDI」じゃん… 次にこのIPアドレスを元にその割り当て地を確認してみます。

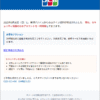

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、栃木県小山市中央付近。 まとめ“admin“宛てにこのメールを送ってきていることろを見ると、この差出人はサーバー管理者宛に いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)