例によって「第三者不正利用」を疑うメール 今朝は何故だかいつになく妙にフィッシング詐欺メールが多く届いています。

ただ、仕事の都合もあり時間があまりとれないのでその中から厳選してご紹介しようと思います。

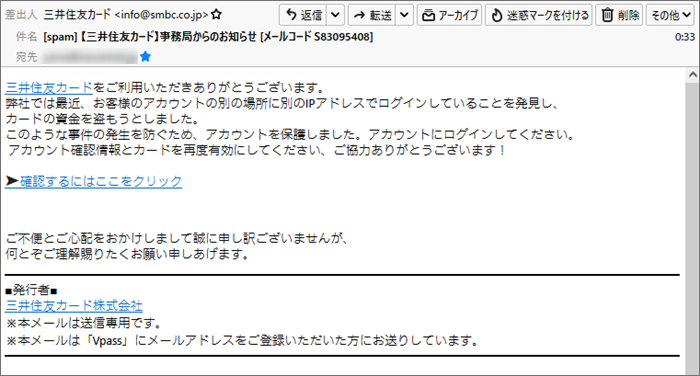

まずはこれ。

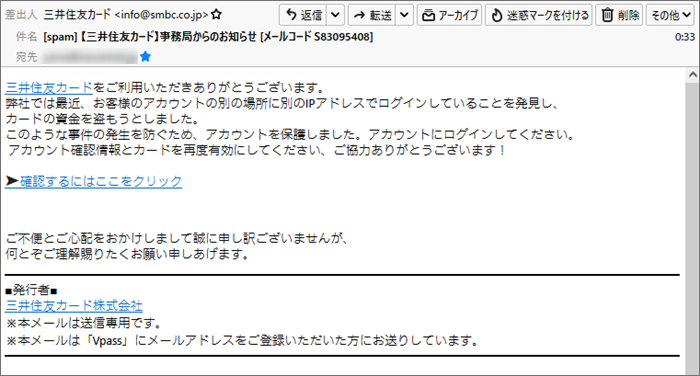

三井住友カードに成りすましたフィッシング詐欺メールです。

書かれているのは、例によって「第三者不正利用」の疑いがあるからリンクから

アカウントを確認しろと言う内容です。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【三井住友カード】事務局からのお知らせ [メールコード S83095408]」

末尾のメールコードは、このメールに信憑性を持たせるためのもので、適当に付けられた連番。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「三井住友カード <info@smbc.co.jp>」

”smbc.co.jp”は確かに「三井住友銀行」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

ダブル偽装発覚!! では、このメールのヘッダーソースを確認し調査してみます。

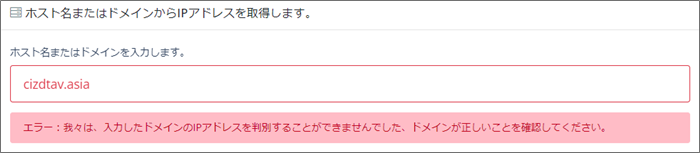

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「ehiy@cizdtav.asia」 あらら、もう早速ばれてしまいましたね。

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載がここには”cizdtav.asia”なんて

ドメインが書かれていますから、少なくとも子音型のドメインは”smbc.co.jp”では

ありません。 | | Message-ID:「46FD5D294A1DAABD0AB212BEB6EF14AE@cizdtav.asia」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from cizdtav.asia (unknown [106.13.63.166])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

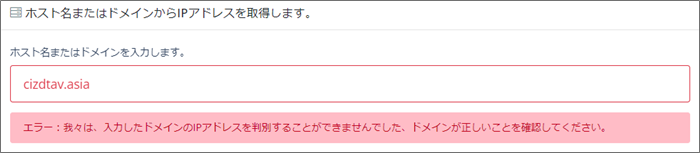

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”cizdtav.asia”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか? まず、このドメインを割当て得ているIPアドレスを取得してみます。

おや?判別不可能と出ましたね。

もしかして、この”Return-Path”にあったドメインって使われていないドメインだったりしませんよね?

試しに「お名前ドットコム」さんで空き具合を調べてみると…

やっぱし!

差出人のメールアドレスも”Return-Path”のメールアドレスもダブル偽装判明!!

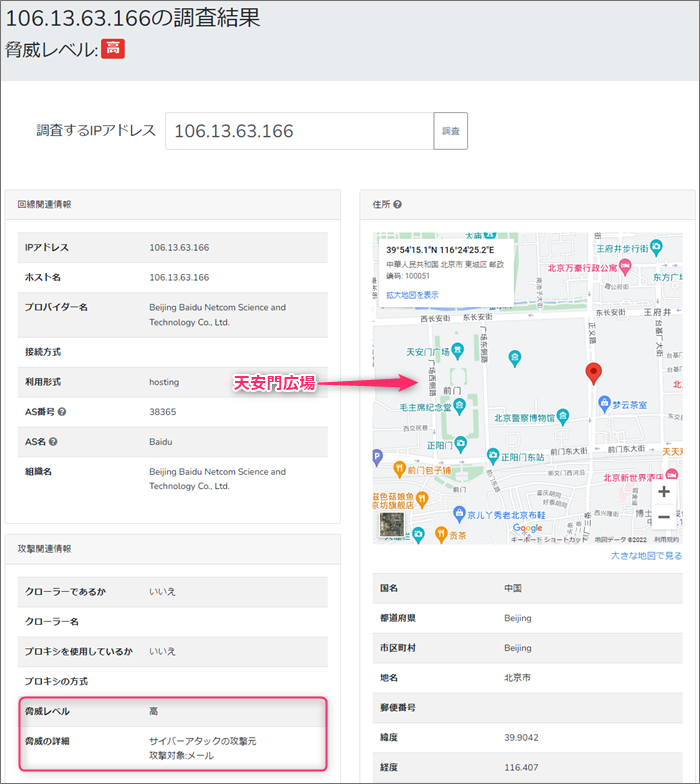

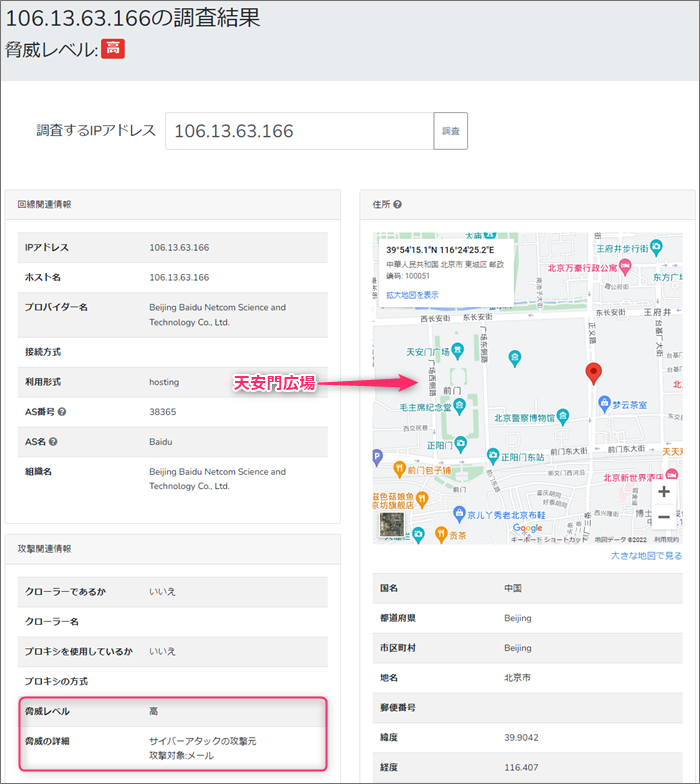

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”106.13.63.166”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。

よく見ると、このIPアドレスの持つ脅威レベルは「高」で、脅威の詳細は「サイバーアタックの攻撃元」

攻撃対象は「メール」とされていますから、悪意のある物として周知されているようです。

リンク先は一旦雲隠れの模様 では引き続き本文。 三井住友カードをご利用いただきありがとうございます。

弊社では最近、お客様のアカウントの別の場所に別のIPアドレスでログインしていることを発見し、

カードの資金を盗もうとしました。

このような事件の発生を防ぐため、アカウントを保護しました。アカウントにログインしてください。

アカウント確認情報とカードを再度有効にしてください、ご協力ありがとうございます! | なんだか日本語に少々難ありの本文ですね。

要は第三者不正利用の疑いが有ると言いたいのでしょうけど

「アカウントの別の場所に別のIPアドレス」って意味が分かりません。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「➤確認するにはここをクリック」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、新鮮すぎたのでしょうか、まだ「未評価」のようです。

もしかして既に閉鎖しているのかもしれませんから、安全に考慮しながらリンク先に行ってみます。

Gooleの検索ページが表示されました。

アドレスバーのURLは”https://www.google.com/”となっていますから

リダイレクトでこちらに飛ばされたようです。

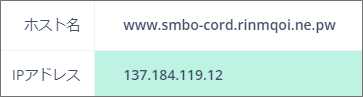

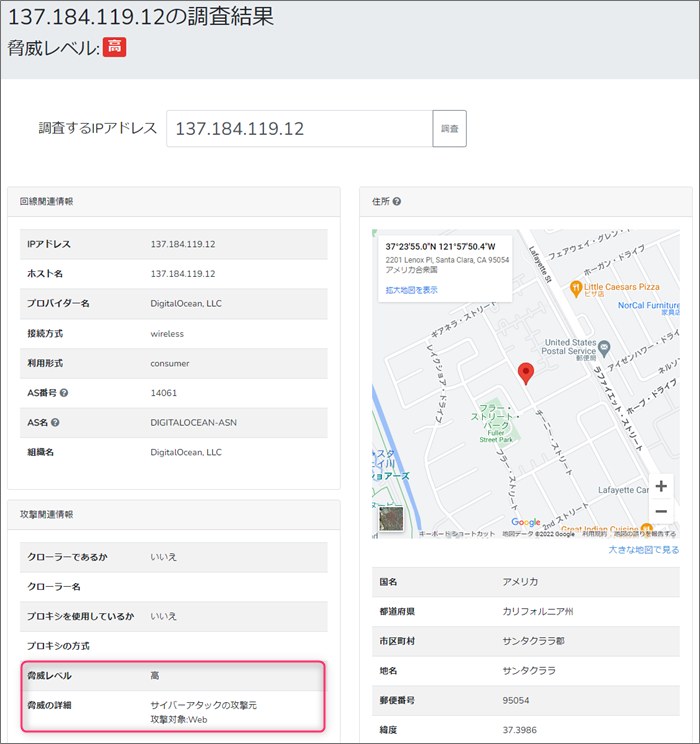

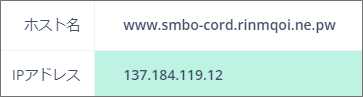

やはり、一時的に雲隠れしたのでしょうか? リンク先のURLで使われているドメインは、サブドメインを含め”www.smbo-cord.rinmqoi.ne.pw”

このドメインを割り当てエチルIPアドレスを取得してみます。

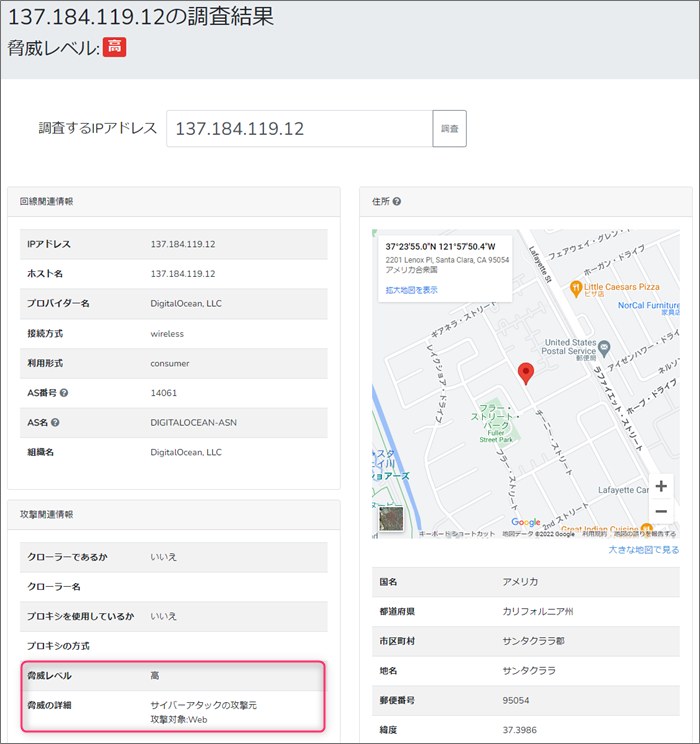

このドメインを割当てているIPアドレスは”137.184.119.12”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「カリフォルニア州サンタクララ」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

今回もまた、脅威レベルは「高」とされていてその詳細は「Webによるサイバーアタック」

いかに危険なウェブサイトだったのかが分かりますよね。 現在は、Googleに飛ばされるように仕込まれていますが、詐欺サイトは、捜査の手が及ぶのを恐れ

えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 脅威のレベルが「高」とされたIPアドレスなので、このサイトは愉快犯や釣りではなく

間違いなく詐欺サイトが雲隠れしているものと思われます。

ほとぼりが冷めた頃の狙ってまた必ず復活させるものと思いますので注意が必要ですね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |