謳い文句は「マネー・ローンダリング及びテロ資金供与対策に関するガイドライン」 いや~っ、ちょっと大流行の兆しじゃない?

ウイルスじゃなくて「マネー・ローンダリング及びテロ資金供与対策に関するガイドライン」を

ネタにした詐欺メールのお話です。

「三井住友銀行」を騙ったものを発端とし「SBJ銀行」に続き今度は「神奈川銀行」の名を

騙ってきました。

書いてあるのはどれも取引目的の確認を促し詐欺サイトへ誘導するものです。 面倒でも被害者が一人でも減ることを祈って、このメールも解体し詳しく見ていきます!

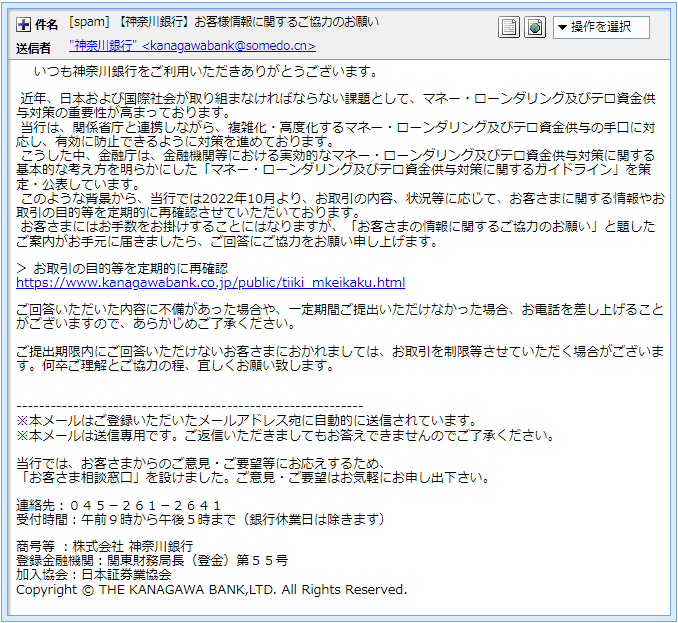

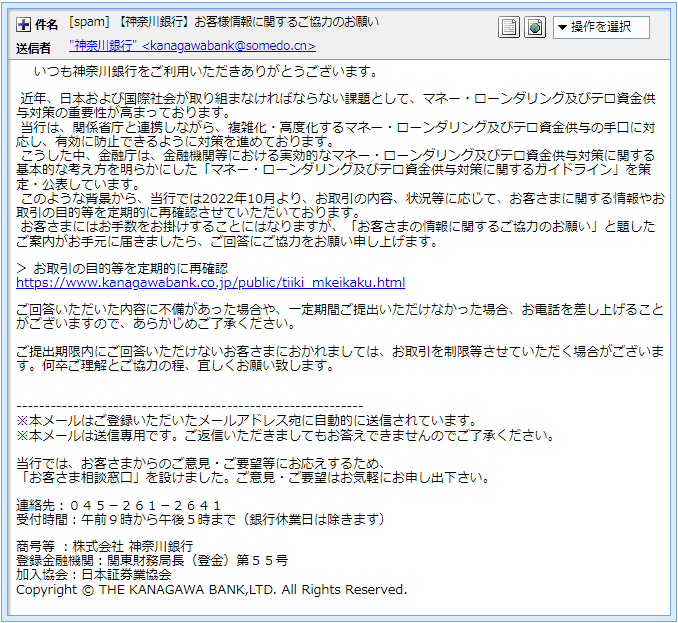

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【神奈川銀行】お客様情報に関するご協力のお願い」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”神奈川銀行” <kanagawabank@somedo.cn>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「神奈川銀行」と検索すればすぐに分かると思いますが、「神奈川銀行」さんは

”kanagawabank.co.jp”って正規ドメインをお持ちです。

でもこのメールアドレスのドメインは”somedo.cn”と、それとは全く異なる中国の国別ドメインのもの。

正規のドメインが有るのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

中国北京市からのメールだった では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「kanagawabank@somedo.cn」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「00bbbc296dfb$60ead725$31237bfd$@tcel」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from somedo.cn (unknown [106.75.93.127])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

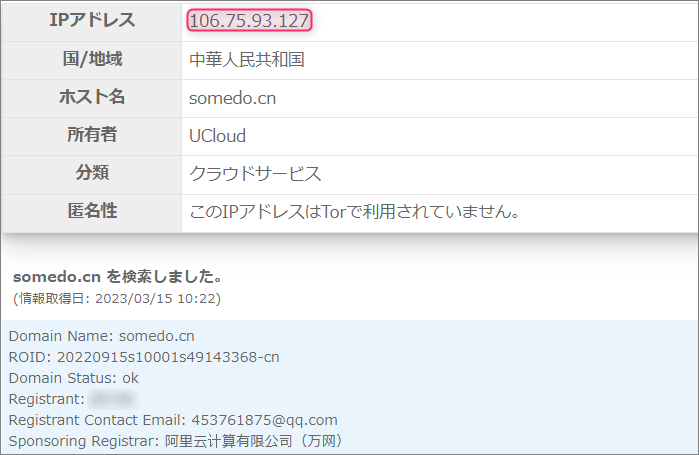

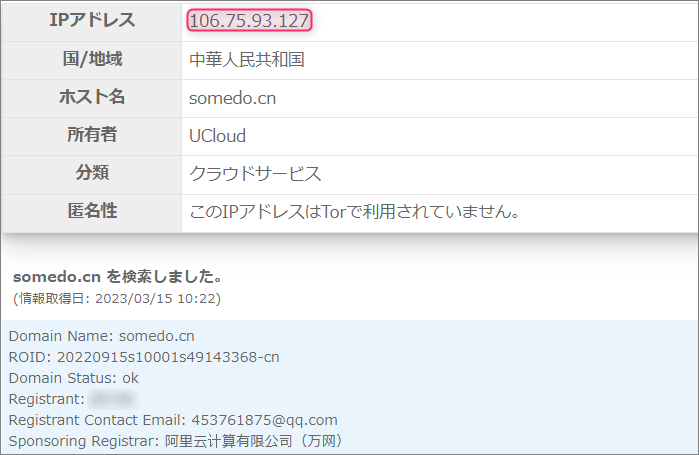

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”somedo.cn”について調べてみます。

このドメインは、私には読むことのできない文字を含み漢字3文字の氏名の方。

そして”106.75.93.127”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じなので、神奈川銀行の正規のものではないものの

偽装はされていないようですね。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”106.75.93.127”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

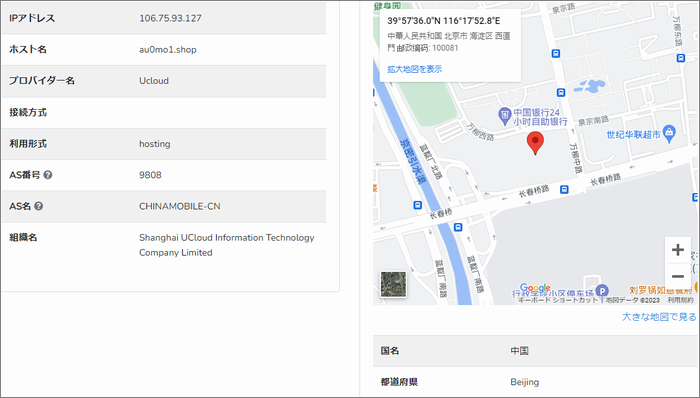

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、中国 北京市 海淀区付近です。

最近よく見かける位置ですね。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

「kanagawabank」じゃなくて「kanawagaebank」 では引き続き本文。 | いつも神奈川銀行をご利用いただきありがとうございます。 近年、日本および国際社会が取り組まなければならない課題として、マネー・ローンダリング及びテロ資金供与対策の重要性が高まっております。

当行は、関係省庁と連携しながら、複雑化・高度化するマネー・ローンダリング及びテロ資金供与の手口に対応し、有効に防止できるように対策を進めております。

こうした中、金融庁は、金融機関等における実効的なマネー・ローンダリング及びテロ資金供与対策に関する基本的な考え方を明らかにした「マネー・ローンダリング及びテロ資金供与対策に関するガイドライン」を策定・公表しています。

このような背景から、当行では2022年10月より、お取引の内容、状況等に応じて、お客さまに関する情報やお取引の目的等を定期的に再確認させていただいております。

お客さまにはお手数をお掛けすることにはなりますが、「お客さまの情報に関するご協力のお願い」と題したご案内がお手元に届きましたら、ご回答にご協力をお願い申し上げます。 > お取引の目的等を定期的に再確認

h**ps://www.kanagawabank.co.jp/public/tiiki_mkeikaku.html ご回答いただいた内容に不備があった場合や、一定期間ご提出いただけなかった場合、お電話を差し上げることがございますので、あらかじめご了承ください。 ご提出期限内にご回答いただけないお客さまにおかれましては、お取引を制限等させていただく場合がございます。何卒ご理解とご協力の程、宜しくお願い致します。 | ここで出てくる「マネー・ローンダリング」とは、不正資金など、違法な手段で入手したお金を

架空口座や他人名義口座などを利用して転々と移転することで出所を分からなくすることです。 これらの件に関し「神奈川銀行」さんは、その対策に関する内容を以下の特設ページで

説明されています。 「お客さまの情報に関するご協力のお願い」 ここには | 「お客さまの情報に関するご協力のお願い」と題したご案内がお手元に届きましたら、ご回答にご協力をお願い申し上げます。 | と、このメールの件名と同じ「題」が記載されています。

でも「お手元に届きましたら」とあるので、恐らくその案内はメールではなく書面であることが

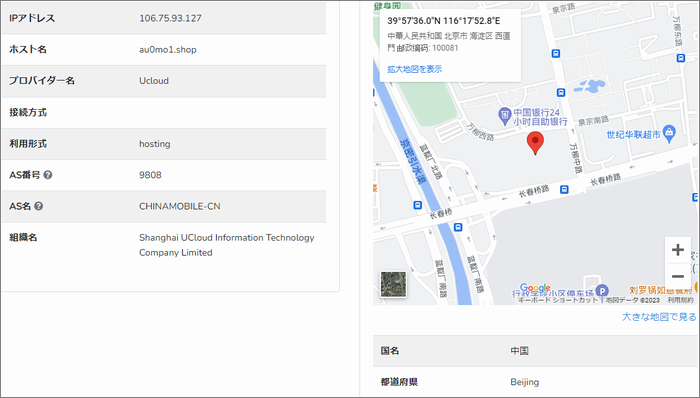

想像できますね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは、本文内に直書きされていますが、これは偽装されています。

本当のリンク先のURLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価が

こちらです。

それらしいURLですが、良く見ると「kanagawabank」じゃなくて「kanawagaebank」(笑) 評価については、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎるので、評価を変更して

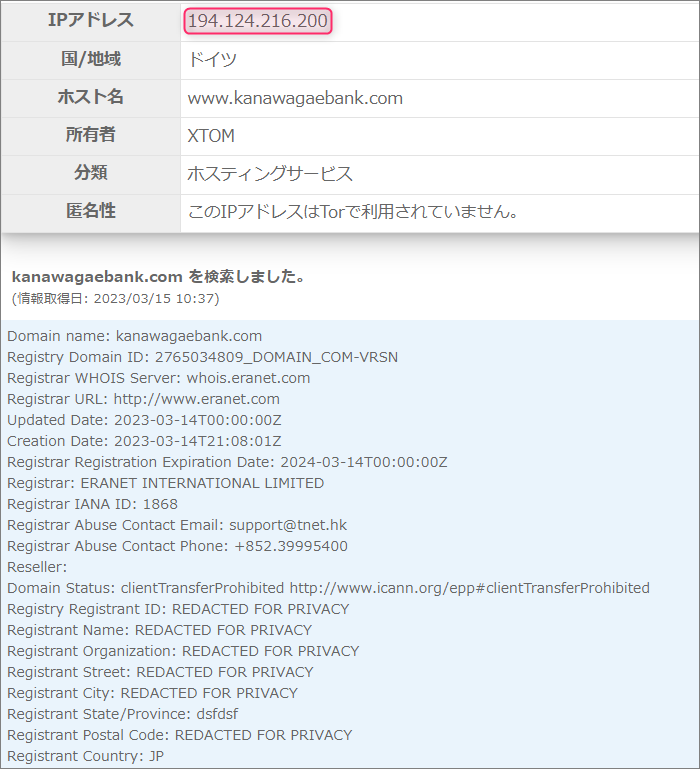

いただけるよう早速申請しておきます。 このURLで使われているドメインは”www.kanawagaebank.com”

このドメインにまつわる情報を取得してみます。

申請登録は、日本からです。

「Registrant State/Province: dsfdsf」は、1つ前に書いたブログエントリー「SBJ銀行」を騙る

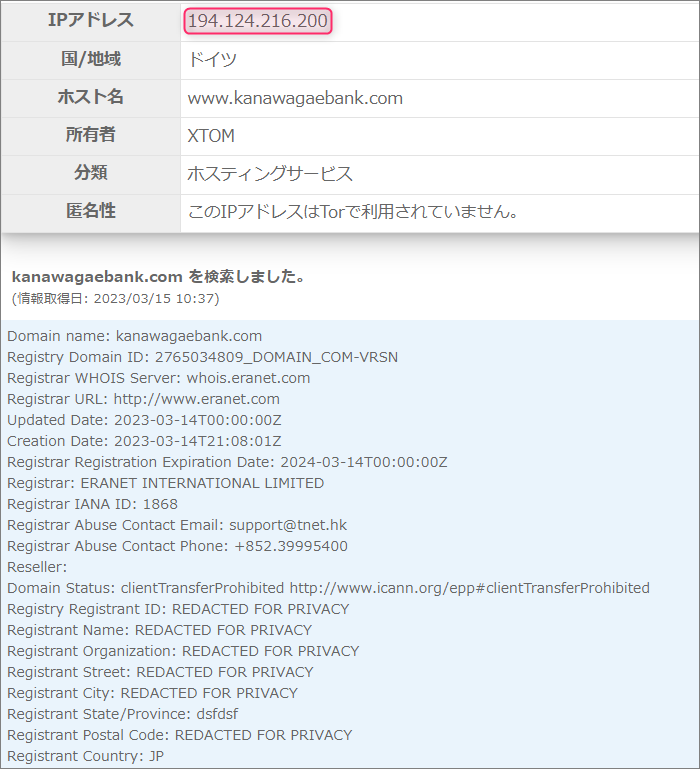

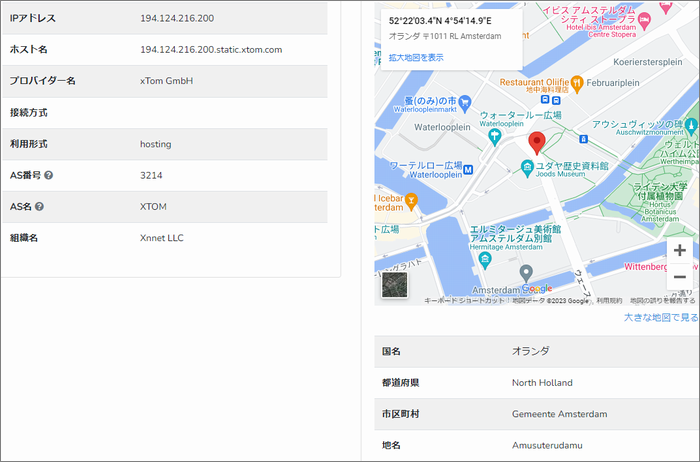

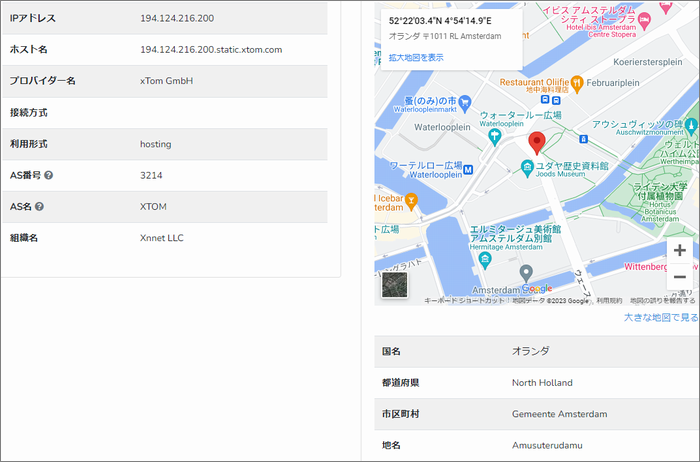

詐欺サイトドメインの持ち主と同じですね。 このドメインを割当てているIPアドレスは”194.124.216.200”

このIPアドレスを元にその割り当て地を確認してみます。

これも1つ前に書いたブログエントリー「SBJ銀行」を騙るものと同じですね。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、オランダのアムステルダム付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 トレンドマイクロの「サイトセーフティーセンター」での危険度評価からすると、リンク先は恐らく

どこからもブロックされることなく無防備に放置されていると思われます。

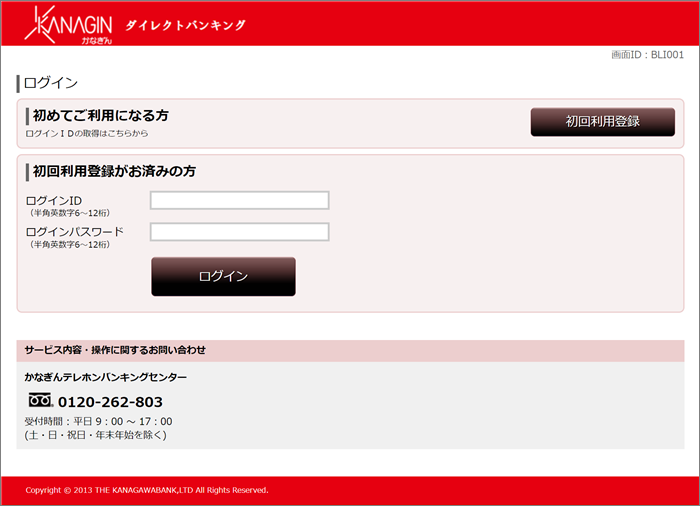

安全な方法で恐る恐るリンク先の詐欺サイトに調査目的で訪れてみました。

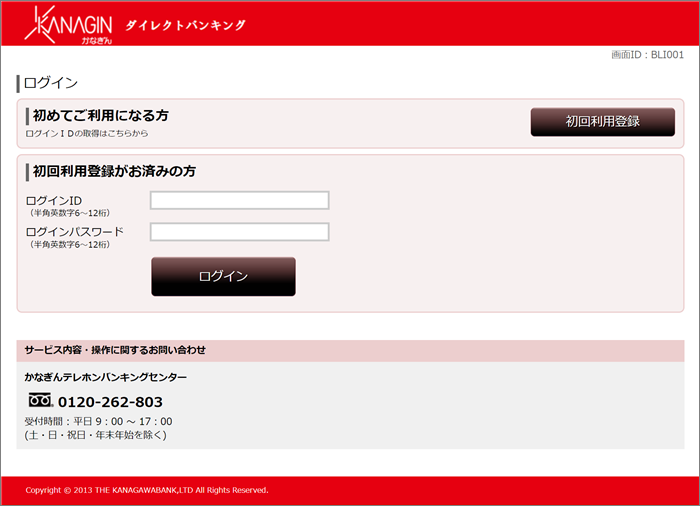

「KANAGIN ダイレクトバンキング」と書かれたログイン画面が開きました。

もちろん偽サイトですから絶対にログインしないでください。 本家サイトを確認してきましたが、それにしても本物と見分けがつかないほど巧妙です。

ただ現在のところ本物には「インターネットバンキングの不正利用にご注意下さい」と注意喚起がされて

いますのでかろうじて偽物と判断をすることができますが、見比べないと全く分かりませんね。

まとめ この「マネー・ローンダリング及びテロ資金供与対策に関するガイドライン」を口実にリンクへ

誘い込もうとする詐欺メールは、今後も更に増えてくると思われ、しばらく続くのでしょうね。

金融機関からのこのようなメールに十分ご注意ください。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |