【閲覧注意】休日に届く「緊急メンテナンス」メール―その先に待つ偽警告画面の罠

【実録・犯行予告】社内システム偽装メールの恐るべき二段階詐欺手口を全公開

Heartland-Lab セキュリティレポート 2026-05-09

📊 最近のスパム動向

2026年5月に入り、企業の内部システムを装った極めて巧妙なフィッシング詐欺が急増しています。特に週末や休日を狙い、「システムメンテナンス」「緊急対応」といった件名で従業員を焦らせ、偽のログイン画面へ誘導する手口が多発しています。本記事で解説する事例は、受信者のドメインを盗用した差出人アドレスを使用し、さらに誘導先では二段階の詐欺トラップが仕掛けられているという、極めて悪質な最新手口です。

⚠️ 前書き

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。しかし、本文中のリンクをクリックし、誘導先で情報を入力した場合、社内システムのログイン情報が詐欺師の手に渡り、企業機密の漏洩・不正アクセス・金銭被害など深刻な事態に発展します。さらに本事例では、誘導先に「Chromeの警告画面」と「Windows Defender偽警告」という二段構えの罠が仕掛けられており、被害者を多重に騙す極めて巧妙な手口が確認されています。

🚨 緊急性評価

| 緊急性レベル | ★★★★★(5/5)非常に危険 |

| 危険度判定 | 即座の削除推奨・絶対にリンクをクリックしないこと |

| 被害想定 | 企業アカウント乗っ取り・機密情報流出・給与データ窃取・マルウェア感染・電話詐欺被害 |

📧 件名

[spam] 【重要】社内システム一斉メンテナンスに伴うログイン試行と設定確認のお願い

件名に付与されている[spam]タグは、メールサーバーのスパムフィルターが「この内容は迷惑メールの可能性が高い」と自動判定した証拠です。しかし残念ながら、このタグが付いていてもメールは受信ボックスに届いてしまうため、ユーザー自身が本文の真偽を見極める必要があります。

👤 送信者情報

| 送信者名 | 表示なし(no-replyアドレスのみ) |

| 送信者メールアドレス | no-reply-sys@******i.jp |

| ドメインの特徴 | 受信者のドメインを盗用している可能性が極めて高い。実在する企業ドメインの一部を使用することで「社内システムからのメール」と誤認させる典型的な手口です。 |

| 送信元IPアドレス | 203.189.137.129 |

| ホスト名 | mydsl128-137-129.online.com.kh |

| SPF認証結果 | Softfail(ドメイン所有者がこのホストの使用を推奨していない) – 正規のメールサーバーから送信されていない証拠 |

【詐欺手口の技術的考察】

本メールの送信者アドレス「no-reply-sys@******i.jp」は、受信者が実際に所属する企業ドメインを部分的に盗用している可能性があります。これは「ドメイン偽装(Domain Spoofing)」と呼ばれる技術で、メールヘッダーの「From:」フィールドを詐称することで、あたかも社内システムから送信されたかのように見せかける手口です。

しかし、実際の送信元IP「203.189.137.129」のホスト名「mydsl128-137-129.online.com.kh」を見ると、これは一般的なDSL回線(個人・小規模事業者向けインターネット回線)であり、企業の正規メールサーバーとは全く無関係です。さらに「.kh」というトップレベルドメインはカンボジアを示しており、日本企業の社内システムがこの国のDSL回線から送信することは通常あり得ません。

SPF認証が「Softfail」となっている点も重要です。これは「このIPアドレスからの送信は、ドメイン所有者が許可していない」という技術的警告であり、なりすましメールである決定的証拠です。正規の社内システムであれば、企業が管理するメールサーバーから送信されるため、SPF認証は「Pass」となるはずです。

📅 受信日時

Sat, 9 May 2026 08:34:50 +0900(土曜日・午前8時34分)

週末の朝という、多くの従業員が休日モードでメールチェックの警戒心が低下するタイミングを狙った送信です。「本日23:59まで」という期限設定で焦らせ、冷静な判断を奪う心理的手口が使われています。

📢 このメールを家族や同僚にも共有してください

このような巧妙な詐欺メールは、一人ひとりが注意するだけでなく、周囲の人にも情報を共有することが被害防止の鍵となります。特に企業内では、一人でも情報を入力してしまうと、そのアカウントを踏み台に社内システム全体が侵害される危険があります。この記事のURLをLINEで家族や同僚に共有し、「こういうメールが来たら絶対にクリックしないで!」と注意喚起してください。

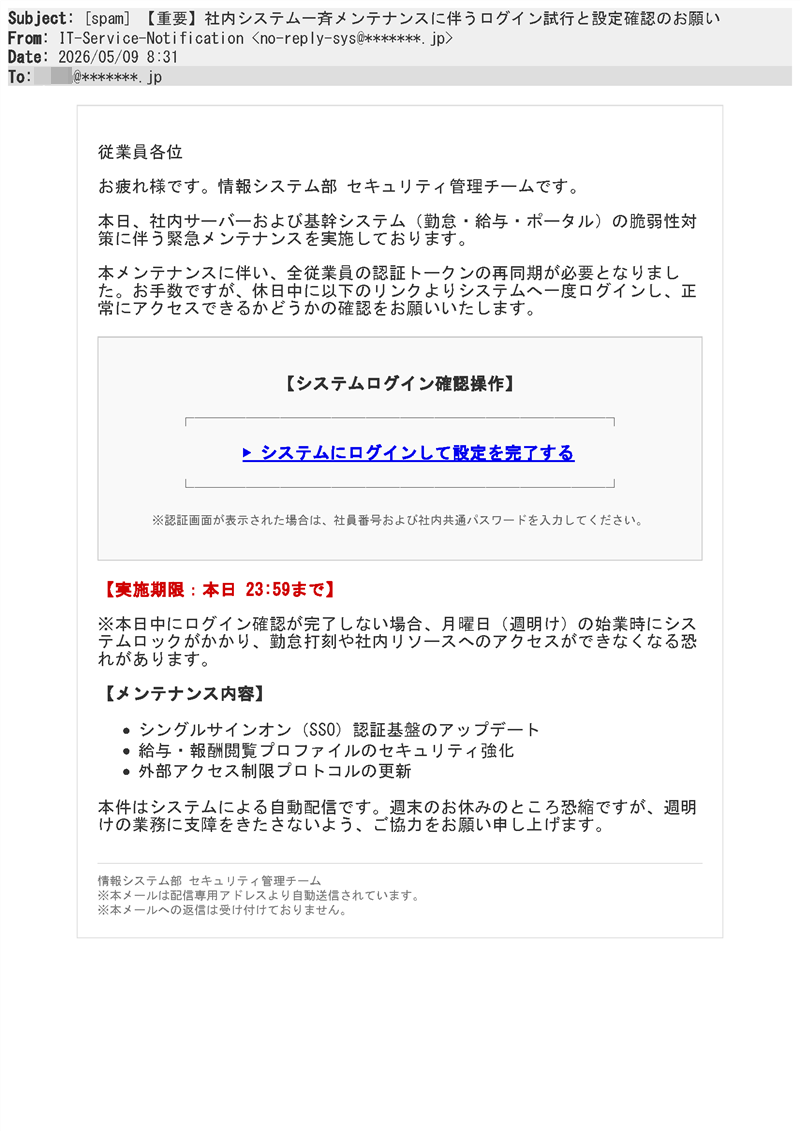

📄 メール本文

従業員各位

お疲れ様です。情報システム部 セキュリティ管理チームです。

本日、社内サーバーおよび基幹システム(勤怠・給与・ポータル)の脆弱性対策に伴う緊急メンテナンスを実施しております。

本メンテナンスに伴い、全従業員の認証トークンの再同期が必要となりました。お手数ですが、休日中に以下のリンクよりシステムへ一度ログインし、正常にアクセスできるかどうかの確認をお願いいたします。

【システムログイン確認操作】

▶ システムにログインして設定を完了する

※認証画面が表示された場合は、社員番号および社内共通パスワードを入力してください。

【実施期限:本日 23:59まで】

※本日中にログイン確認が完了しない場合、月曜日(週明け)の始業時にシステムロックがかかり、勤怠打刻や社内リソースへのアクセスができなくなる恐れがあります。

【メンテナンス内容】

• シングルサインオン(SSO)認証基盤のアップデート

• 給与・報酬関覧プロファイルのセキュリティ強化

• 外部アクセス制限プロトコルの更新

本件はシステムによる自動配信です。週末のお休みのところ恐縮ですが、週明けの業務に支障をきたさないよう、ご協力をお願い申し上げます。

情報システム部 セキュリティ管理チーム

※本メールは配信専用アドレスより自動送信されています。

※本メールへの返信は受け付けておりません。

🎯 メールの目的・感想・デザイン

【詐欺の目的】

このメールの最終目的は、企業の従業員から社内システムのログイン情報(社員番号・パスワード)を盗み出すことです。盗まれた情報は、以下のような悪用に使われます:

- 企業アカウントの乗っ取り – 盗んだ認証情報で実際の社内システムに不正ログインし、機密情報を窃取

- 給与・人事データの窃取 – 給与明細、銀行口座情報、社会保障番号などの個人情報を入手し、金融犯罪に悪用

- 取引先への詐欺メール送信 – 乗っ取ったアカウントから取引先に偽の請求書や振込依頼を送り、企業間取引を装った詐欺を実行

- ランサムウェア攻撃の起点 – 社内システムへの侵入口を確保し、後日ランサムウェアを展開して企業データを暗号化、身代金を要求

- ダークウェブでの情報販売 – 盗んだ企業アカウント情報をダークウェブで販売し、他の犯罪者に譲渡

【文章デザインの巧妙さ】

本メールの文章は、過去の粗雑なフィッシングメールと比べて格段に洗練されています:

| 巧妙な点 | 心理的効果 |

| 「情報システム部 セキュリティ管理チーム」という具体的な部署名 | 実在しそうな組織名で信頼性を演出。大企業では実際にこのような部署が存在するため疑いにくい |

| 「認証トークンの再同期」「SSO認証基盤」など専門用語の使用 | 技術的に正確な用語を使用することで、本物のIT部門からの連絡と誤認させる |

| 「本日23:59まで」という緊急期限設定 | 時間的プレッシャーをかけ、冷静な判断を奪う。さらに「月曜日の始業時にロック」と脅迫 |

| 「勤怠打刻や社内リソースへのアクセスができなくなる」という具体的な脅し | 実際の業務に支障が出ると思わせ、「対応しなければ」という焦燥感を煽る |

| 「週末のお休みのところ恐縮ですが」という丁寧な表現 | 日本的なビジネスマナーを踏まえた文体で、違和感を軽減 |

【筆者の感想】

この詐欺メールは、近年見てきた中でも特に危険度の高い作品です。文章の完成度が高く、企業の情報システム部門が実際に送りそうな内容になっているため、セキュリティ意識の高い従業員でも騙される可能性があります。特に「給与・報酬関覧プロファイルのセキュリティ強化」という文言は、従業員の金銭的関心を刺激し、「自分の給与情報が見られなくなる」という不安を煽る巧妙な手口です。さらに後述しますが、誘導先には二段階の詐欺トラップが仕掛けられており、一度信じてしまった被害者を多重に騙す恐るべき設計になっています。

⚠️ 注意点と対処法

| 🚫 絶対にやってはいけないこと | |

| ❌ | メール本文中のリンクをクリックしない – クリックした瞬間、偽のログイン画面に誘導されます |

| ❌ | 誘導先のサイトで社員番号やパスワードを入力しない – 入力した情報は即座に詐欺師に送信されます |

| ❌ | 表示される電話番号に電話をかけない – 後述する偽警告画面に表示される電話番号は詐欺師の窓口です |

| ❌ | メールに返信しない – 返信すると「このアドレスは有効」と認識され、さらなる詐欺メールのターゲットになります |

| ✅ 正しい対処法 | |

| ✓ | メールを即座に削除する – ゴミ箱からも完全に削除しましょう |

| ✓ | 自社の情報システム部門に直接確認する – 社内電話帳や公式サイトに記載されている電話番号に連絡し、このようなメンテナンスが実施されているか問い合わせましょう |

| ✓ | 社内のセキュリティ担当者に報告する – 他の従業員も同じメールを受信している可能性があるため、全社への注意喚起を依頼しましょう |

| ✓ | 同僚や家族にこの記事を共有する – 被害を未然に防ぐため、周囲の人にも情報を広めましょう |

| 🔍 見破るためのチェックポイント | |

| 1 | 本当に社内システムのメンテナンスが予定されているか? 通常、企業の重要システムメンテナンスは事前に複数回告知され、社内ポータルや公式文書でアナウンスされます。突然の休日対応要請は不自然です。 |

| 2 | 送信者のメールアドレスは正規ドメインか? 「no-reply-sys@」という形式は一見正規に見えますが、@以降のドメインが本当に自社のものか確認しましょう。詐欺メールでは似た文字列で偽装されていることがあります。 |

| 3 | リンク先のURLは社内システムのものか? 本メールの誘導先「https://minenubefi.z23.web.core.windows.net/」は明らかに社内システムのURLではありません。正規の企業システムであれば、自社ドメイン(例:portal.company.co.jp)を使用します。 |

| 4 | 不自然な緊急性や脅迫的表現はないか? 「本日23:59まで」「システムロックがかかる」など、焦らせる表現が多用されています。正規の企業連絡では、従業員に十分な対応時間を与えるのが通常です。 |

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🌐 サイト回線関連情報

▶ ip-sc.net で「203.189.137.129」を詳細確認する

【サイト回線解析に基づく見解】

送信元IPアドレス「203.189.137.129」を解析した結果、ホスト名は「mydsl128-137-129.online.com.kh」となっており、カンボジアに所在する一般的なDSLブロードバンド回線であることが判明しました。

日本国内企業の「情報システム部」が、海外の一般家庭向け回線や小規模店舗用回線(DSL)を踏み台にして社内一斉システム案内を送信することは絶対にあり得ません。これは、攻撃者がセキュリティの甘い海外のルーターや個人PCを乗っ取り、そこからスパム送信ツールを実行して配信した典型的な「踏み台攻撃」の痕跡です。

🔗 誘導先URL解析

| 詐欺サイト誘導先URL | hxxps://minenubefi.z23.web.core.windows.net/ |

| 使用されているサービス | Microsoft Azure Static Web Apps (web.core.windows.net) |

| ドメイン所有者調査 | ▶ DomainTools で「windows.net」のWhois情報を検索 |

| 危険ポイント | Microsoftの正規クラウドサービス(Azure)の無料・安価なホスティング領域を悪用してフィッシング詐欺ページを構築。正規ドメイン「windows.net」の傘下にページを作成することで、セキュリティフィルターをすり抜けやすくする極めて悪質な「Living off the Cloud」手法です。 |

| 稼働状況 | 現在アクティブ(稼働中・危険) ※速やかに通報およびブラックリスト登録が必要です。 |

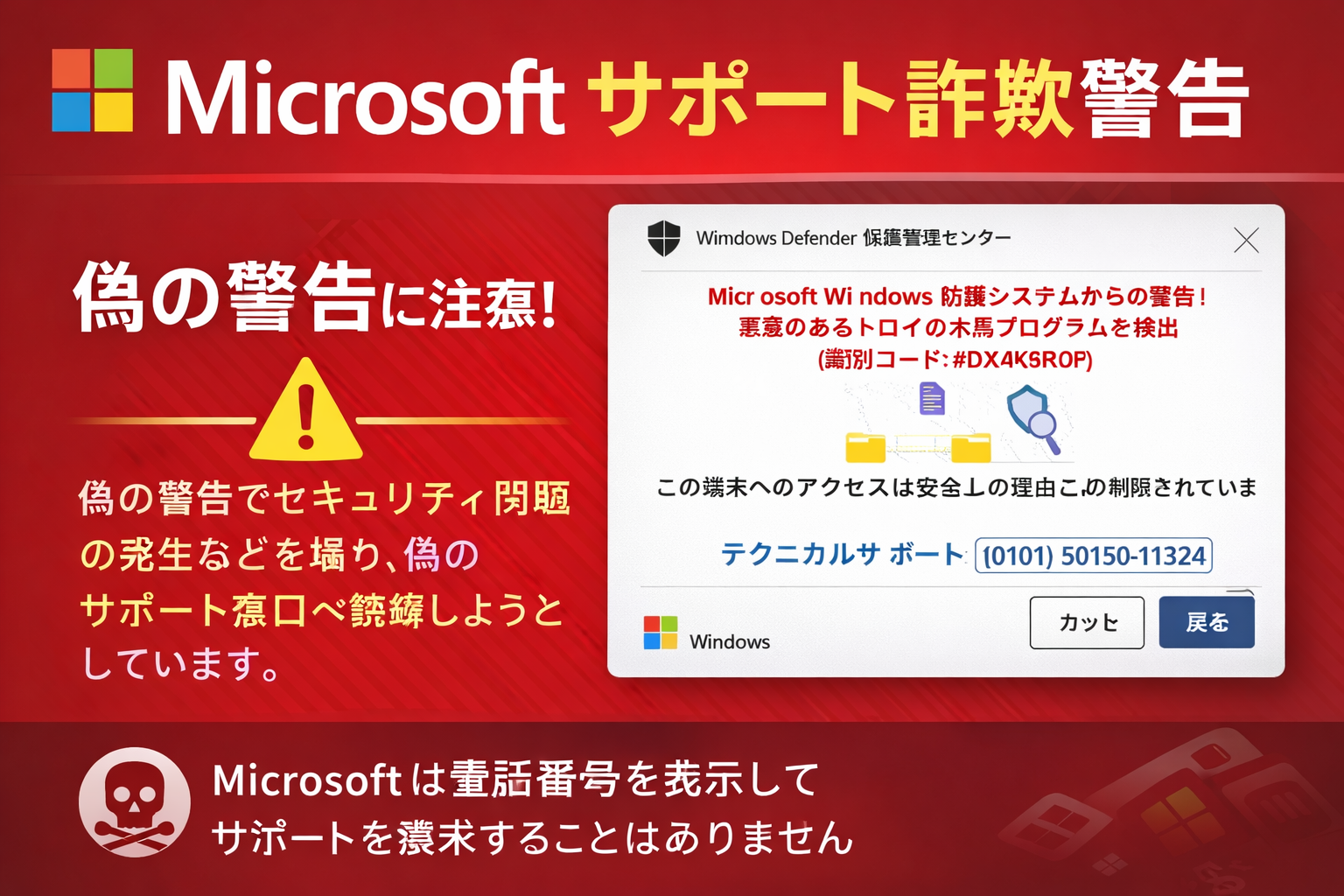

【二段階の詐欺トラップ解説:驚愕の偽警告手口】

本メールのリンク「▶ システムにログインして設定を完了する」をクリックすると、まずは社内ログイン画面を偽装したフィッシングページへと飛ばされます。ここで社員番号やパスワードを抜き取るのが一段目の罠です。

しかし、本事例の恐ろしさはここから始まります。情報を入力した後、またはセキュリティ対策ソフトが検知したかのように装い、画面全体に「Chromeのセキュリティ警告(偽物)」や「Windows Defenderセキュリティ警告(偽物)」がポップアップで強制表示される仕様が仕組まれています。

「あなたのシステムは侵害されています。至急、以下のマイクロソフトサポートまでお電話ください:050-XXXX-XXXX」といった大音量の警告音や音声ガイダンスと共に電話番号が表示されます。これは「サポート詐欺」と呼ばれる二段階目のトラップです。ログイン情報を盗むだけでなく、最終的に被害者をパニックに陥れて「偽のサポート窓口」に電話をかけさせ、遠隔操作ソフトを導入させてサポート費用としてクレジットカード情報を盗むか、コンビニ決済(電子マネー)で数十万円を騙し取ろうとする多重詐欺構造となっています。絶対に表示された電話番号に連絡してはいけません。

🔥 危険度評価

| 総合危険度 | ★★★★★(5/5)極めて危険 |

| 被害の広がり | 個人から組織全体への多重被害 |

| 警戒レベル | 一度信じてリンクを開いてしまうと、二段階の精神的プレッシャー(アカウントロックの脅し ➡ システム警告とサポート詐欺)によって、最後まで騙し取られる確率が非常に高い凶悪な設計です。 |

📢 公式注意喚起URL

同様の社内偽装メールやWindows Defenderを騙るサポート詐欺について、IPA(独立行政法人 情報処理推進機構)や警察庁、各セキュリティ機関からも繰り返し注意喚起が出されています。最新情報は必ず以下の公的機関サイトをご確認ください:

📝 まとめ

今回の「社内システムメンテナンス偽装メール」は、単なるフィッシング詐欺を超え、サポート詐欺とも融合した非常に悪質な「二段階トラップ」となっていました。企業の休日を狙い、従業員を焦らせて業務システムロックを盾に脅す手口は、一瞬の気の緩みが大きなセキュリティインシデント(企業情報の流出)に繋がります。

「何かがおかしい」「確認期限が異常に短い」と感じたら、まずは手を止め、同僚や社内担当者に別の連絡手段で必ず事実確認を行ってください。一人ひとりの冷静な判断が、会社全体とあなた自身の身を守ることになります。

この有益なレポートをあなたの所属チームや大切な仲間にLINEで知らせ、セキュリティ意識を高め合いましょう!

🔗 関連記事リンク集

| 🔍 類似詐欺記事を探す: ▶ ymg.nagoya で類似の詐欺メール記事を検索 |

| 🏢 同ブランド・同種詐欺記事を探す: ▶ ymg.nagoya で「社内システム」関連記事を検索 |