【実録】第一生命を騙る「保険停止」の脅迫!PayPayを要求する組織的犯罪の裏側を公開 2026年4月24日

【実録・閲覧注意】第一生命を騙る「保険停止」の脅迫!組織的詐欺の裏側を公開 ■ 最近のスパム動向:巧妙化する「生活インフラ」へのなりすまし

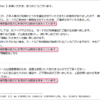

■ 【調査報告】最新の詐欺メール解析レポート ▼ 標的とされたメールの基本情報 件名 【第一生命】重要:保険契約の更新停止および未納金精算のお願い 件名見出し 【重要】の文言で緊急性を煽り、開封を促す典型的なスパム手法です。 送信者名 “第一ライフグループ” <support@news.eruoygd.com> 受信日時 2026-04-24 10:29

▼ 送信者に関する警告情報 ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。

▼ 偽造されたメール本文の完全再現 未納保険料 ¥22,613 最終納付期限 本日 23:59まで 冒頭ページ以外からの納付はIBVeFe無効です。必ず専用窓口4llgVpEからお手続きください。 対応がない場合、保険サーCP9wyビスの中断およびアカウDiBzEントの全停止措置へ移行しLIzZzlます。 無応答が続く際は、法的訴rL7keS訟の手続き、強制執行、資up2w産の差押予告を順次実施いOcpsBbGいたします。 PayPay限定納付へ進Yh3Iむ ※お支払い完了の証拠としWGmUlfWて、本画面を必ず保存しs7AV4xてください。

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

▼ 専門的な意図・デザイン解析 【犯人の目的】 【異常な点への言及】

■ 送信元の徹底追跡:Receivedヘッダー解析 解析対象IP 34.106.128.28 送信元ホスト 28.128.106.34.bc.googleusercontent.com 判定 送信者メールアドレス偽装発覚!

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」 こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

▼ 送信元サーバーの物理拠点(ip-sc.net 参照) 国名 アメリカ合衆国 (United States) ホスティング社名 Google LLC ドメイン登録日 2026-03-15(非常に新しいドメインです)

https://ip-sc.net/ja/r/34.106.128.28

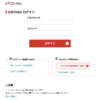

■ 誘導先:詐欺サイトの正体 ▼ フィッシングURLの危険性 リンク箇所: 本文中の「PayPay限定納付へ進Yh3Iむ」誘導先URL: [https://www2-pay.zh-jiuyou-](https://www2-pay.zh-jiuyou-)*****.com/sObdiAggjwdq状態: 現在「リクエストがブロックされました」と表示され、セキュリティソフトやブラウザによるアクセス遮断が機能しています。

▼ 詐欺サイトサーバー情報(エビデンスデータ) IPアドレス 104.21.31.218 国名 カナダトロント (Cloudflare経由) ドメイン登録日 2026-04-10(作成からわずか2週間)

https://ip-sc.net/ja/r/104.21.31.218

▼ 公式サイトによる注意喚起 第一生命:不審なメール・SMS等へのご注意

■ まとめ:犯行予告に等しい「恐怖の演出」に屈するな 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る