「au」がこんなメールアドレスで? 「au PAY」から緊急の連絡と題して、ほかの詐欺メールから取って付けたような内容の

メールが届きました。(笑)

「門前の小僧習わぬ経を読む」って感じで、もう暗記してしまう程いい加減見慣れてしまったこの

第三者不正利用を騙るメール。

差出人の名前を七変化させて様々な企業に成りすまし送られてきます。

特に今回は、サーバーのセキュリティが気を抜いたようで、いつもなら詐欺メールなどの件名の冒頭に

付加される”[spam]”ってスパムスタンプが付けられていません・・・(;^_^A では、このメールを解体し詳しく見ていきましょう!

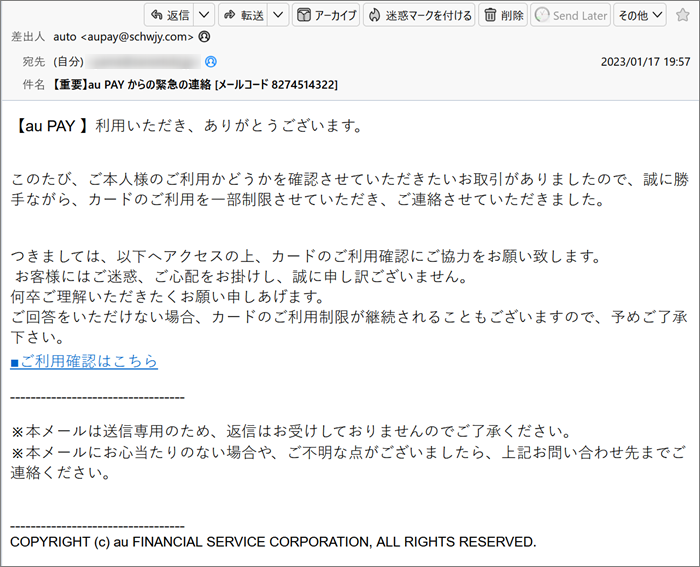

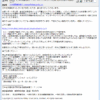

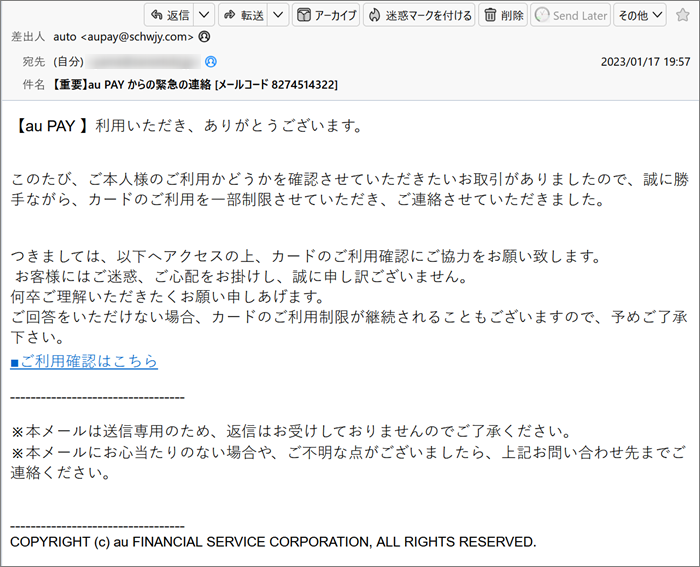

まずはプロパティーから見ていきましょう。 件名は

「【重要】au PAY からの緊急の連絡 [メールコード 8274514322]」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

もちろんメールコードなる連番は、恐らく乱数関数ではじき出された適当な数字の羅列です。 差出人は

「auto <aupay@schwjy.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 「au PAY」さんがユーザー宛のメールで”schwjy.com”なんて自社に全然関連性の無いドメインを

使うと思います?

企業のブランドでのもある正規ドメインが有るのにそれ以外のこのようなでたらめなドメインを

使ったメールアドレスでユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。 あっ、差出人名も「auto」は「オート」じゃなくて「エーユートゥ」だと思われます…(笑)

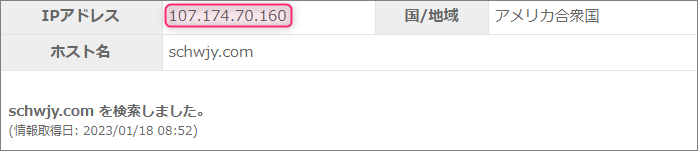

IPアドレスが1桁違いって では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

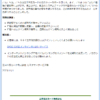

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「aupay@schwjy.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「202301171957451545580@schwjy.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mail5.schwjy.com (mail5.schwjy.com [107.174.70.168])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

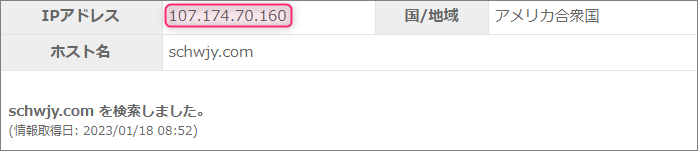

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”schwjy.com”について調べてみます。

”107.174.70.160”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”107.174.70.168”ですから末尾の数字だけ

異なります。

これは何を意味するのでしょうか?

どちらのIPアドレスも少なくとも同じグループの持ち物なのでしょうね。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

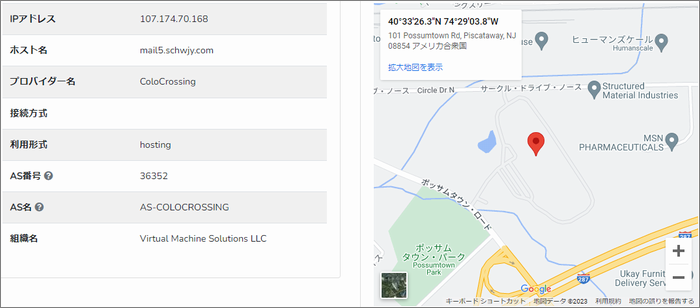

”Received”のIPアドレス”107.174.70.168”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、アメリカニュージャージー州「Piscataway(ピスカタウェイ)」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

犯人のアジトはピスカタウェイにあり! では引き続き本文。 | 【au PAY 】利用いただき、ありがとうございます。 このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。 つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。

■ご利用確認はこちら ———————————- ※本メールは送信専用のため、返信はお受けしておりませんのでご了承ください。

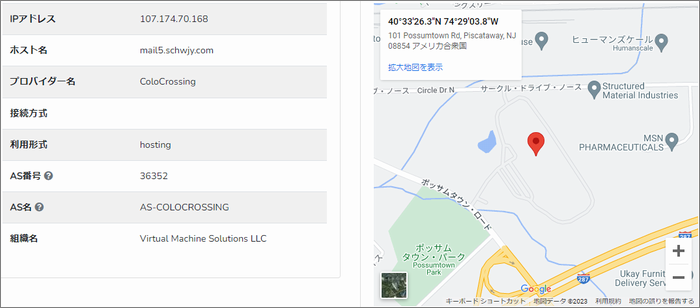

※本メールにお心当たりのない場合や、ご不明な点がございましたら、上記お問い合わせ先までご連絡ください。 | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

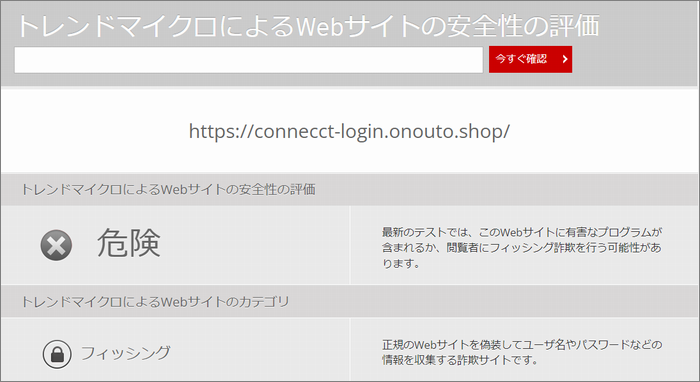

そのリンクは「■ご利用確認はこちら」って書かれたところに張られていて、リンク先の

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度評価がこちらです。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

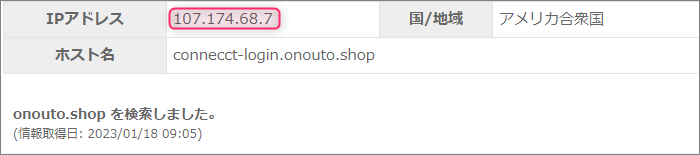

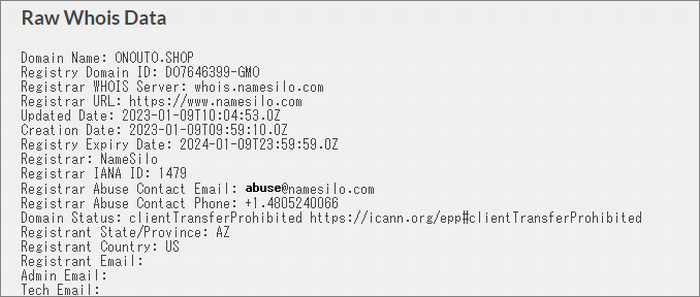

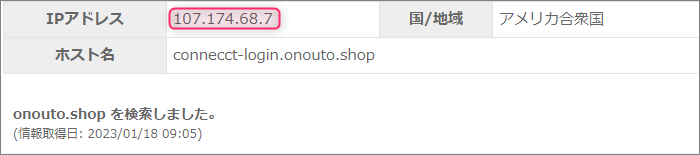

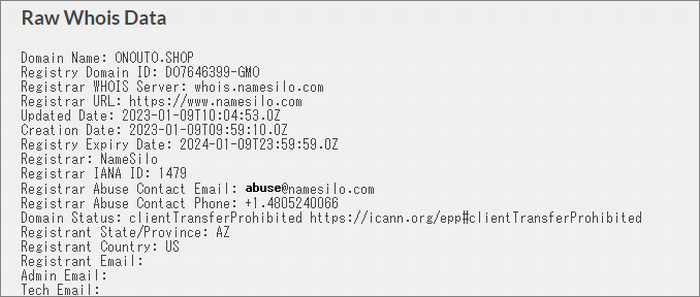

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”connecct-login.onouto.shop”

このドメインにまつわる情報を取得してみます。

申請登録は、アメリカアリゾナ州から。 このドメインを割当てているIPアドレスは”107.174.68.7”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのは、詐欺サイトのメッカ、ロサンゼルス近郊のリトルトーキョーに程近い場所。

フィッシング詐欺サイトは、この付近に密集しています! ピンが立てられのは、アメリカニュージャージー州「Piscataway(ピスカタウェイ)」付近で

メールサーバーの在りかと全く同じ位置にピンが建てられています。犯人のアジトが設置

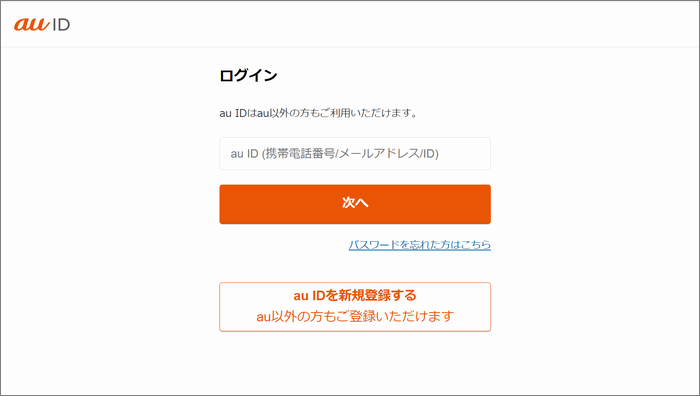

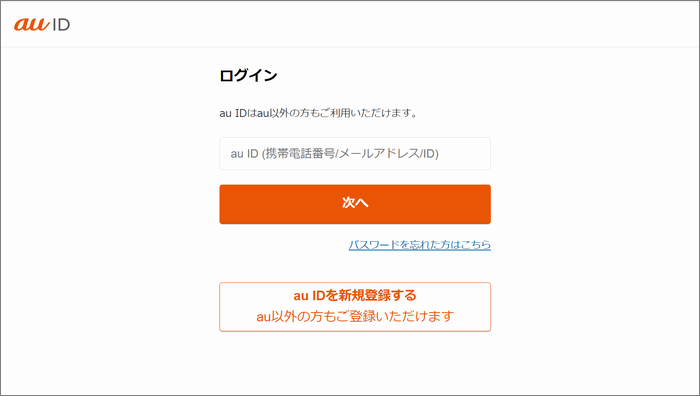

されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

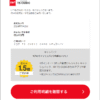

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 ウィルスバスターとChromeにブロックされましたが、無視して先に進んでみたらこのような

「au ID」と書かれたログインページが開きました。

もちろん偽サイトですから絶対にログインしないでください!

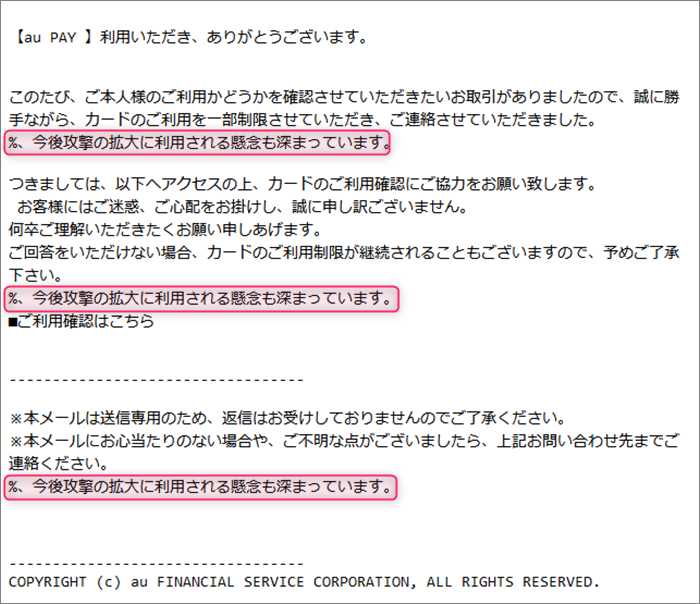

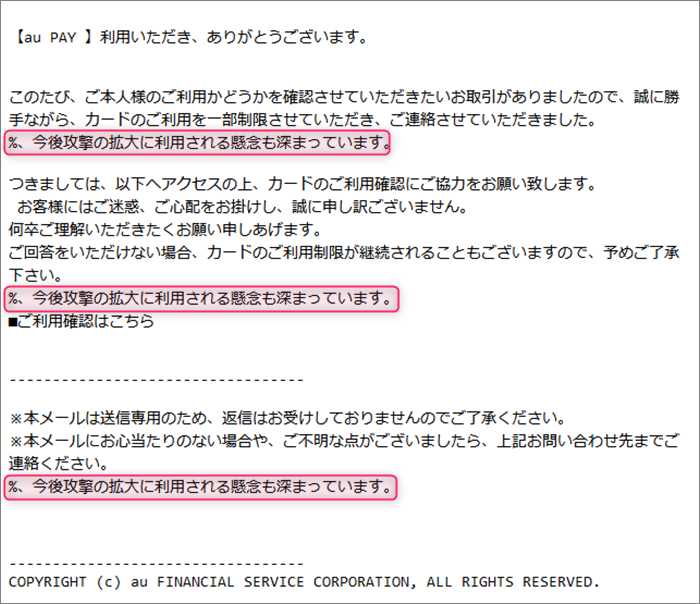

おまけ これ見てください。

これは、先程のメールの表示法をHTML形式からテキスト形式に切り替えたものです。

何やら怪しげな「%、今後攻撃の拡大に利用される懸念も深まっています。」なんて行が

複数あぶり出しのように現れてきましたよ!

これは何を意味するのか…

本文に関連性はないものの、意味は分かるので「ワードサラダ」ではなさそうですね。

まとめ このメールには、宛名も署名もありません。

そのようなビジネスメールの常識に則らないルール無用のメールが「au」から送られてくるはずが

ありませんよね!

そういう観点からもメールを見てみるのも詐欺メール被害に遭わないための知識かもしれません。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |