【実録】「au Payご利用者様への重要なお知らせ」は地獄への招待状!東京に潜む詐欺サイトの正体を公開

【実録】「[spam] 【重要】au Payご利用者様への重重要なお知らせ」偽警告を公開!閲覧注意の詐欺手口を解析

1. au Payを装い「マネロン防止法」を盾に偽サイトへ誘導

2. 送信元ドメイン「omarcjones.com」は完全なる第三者の乗っ取りか

3. Googleドキュメントの脆弱なチェックを悪用した巧妙な設置手口

|

今回ご紹介するのは「au Pay」を騙るメールですが、その前に最近のスパムの動向を解説します。ここ1か月、報告が相次いでいるフィッシング詐欺は、単なる「なりすまし」から、Google CloudやDocsといった「信頼性の高い大手インフラ」を悪用する形へシフトしています。これにより、セキュリティソフトを潜り抜け、ユーザーを安心させて情報を盗み出す手口が常態化しています。

| ■ 詐欺メール基本情報

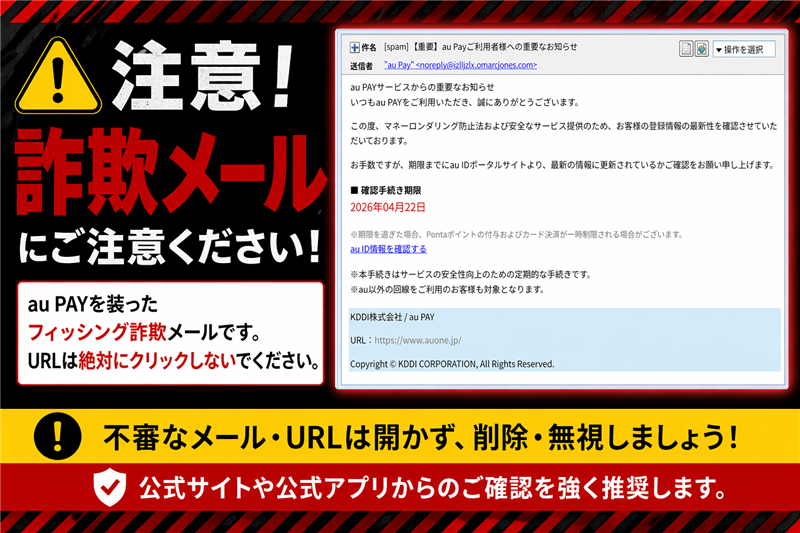

【件名】 [spam] 【重要】au Payご利用者様への重重要なお知らせ

※[spam]判定の理由:送信ドメイン認証の失敗および、本文中の誘導先がGoogleスプレッドシートであるという異常性をサーバーが検知したためです。

【送信者】 “au Pay” <noreply@jziljzlx.omarcjones.com>

【受信日時】 2026-04-22 12:02

【警告】

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

au PAYサービスからの重要なお知らせ

いつもau PAYをご利用いただき、誠にありがとうございます。

この度、マネーロンダリング防止法および安全なサービス提供のため、お客様の登録情報の最新性を確認させていただいております。 お手数ですが、期限までにau IDポータルサイトより、最新の情報に更新されているかご確認をお願い申し上げます。 ■ 確認手続き期限

2026年04月22日 ※期限を過ぎた場合、Pontaポイントの付与およびカード決済が一時制限される場合がございます。

au ID情報を確認する ※本手続きはサービスの安全性向上のための定期的な手続きです。

※au以外の回線をご利用のお客様も対象となります。

KDDI株式会社 / au PAYURL : https://www.auo●e.jp/ (※正規URLを騙っていますがリンク先は別物です)Copyright © KDDI CORPORATION, All Rights Reserved. | | ■ 専門家による解析レポート

【メールの目的】 au IDのログイン情報およびクレジットカード情報の強奪。緊急性を煽り、Googleドキュメント経由で情報を入力させる「フィッシング詐欺」です。

【デザインの罠】 本文背景が白、末尾数行が水色の背景という構成は、現在アジア圏の詐欺グループが多用しているテンプレートです。ロゴ等の画像が添付ファイルにされている場合、メールフィルターの画像解析を回避するための工作です。

【送信者メールアドレス】 ドメイン「omarcjones.com」は、正規のauとは一切無関係です。公式サイトでは「@kddi.com」や「@au.com」以外のドメインから重要通知を送ることはありません。 | ■ メール回線関連情報(送信元解析)

これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | Received | from mail.5c6ef9b.store ([108.187.146.192]) | | 送信元IPアドレス | 108.187.146.192

| | ホスト名 | 192.146.187.108.bc.googleusercontent.com | | 国名 | 香港 | | ホスティング社 | Google Cloud | Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。匿名性の高いインフラを私物化し、使い捨ての「発信基地」として運用しています。

【ドメイン登録日・登録者】

5c6ef9b.store:登録されたばかりの使い捨てドメインです。海外の安価なレジストラで取得されており、追跡を困難にしています。

≫ [本レポートの根拠データ] ip-sc.netで詳細を確認 | ■ サイト回線関連情報(リンク先解析)

【リンク先URL】 https://docs.google.com/sp●eadsheets/d/1l0exE0Emd29TNWHoX0CL_hrcXsYhlCdsmzEYy088b-s/edit (伏字加工済)

【サイトの状態】 Googleとウイルスバスターによりブロック済み。アクセスすると以下のエラーが表示されます。 | We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. | 【リンク先ドメイン情報】 | ドメイン | docs.google.com | | IPアドレス | 142.251.42.142 | | ホスト名 | nrt12s45-in-f14.1e100.net | | 設置国 | 日本 東京 | 【URLが危険な理由】 本来、au PayのログインにGoogleスプレッドシート(docs.google.com)が使われることは絶対にありません。正規サービスを悪用してフィッシングフィルターを回避しようとする、極めて悪質な「寄生型」の詐欺サイトです。

≫ [本レポートの根拠データ] ip-sc.netで回線情報を確認 【詐欺サイト設置拠点マップ】 | ■ 犯行予告:騙されたフリをしても逃げられません

過去事例と比較しても、今回の攻撃は「正規サービスへの寄生」という、ユーザーの心理的隙を突く非常に巧妙なものです。au公式からも「マネーロンダリング等に関するご確認」という名目の不審メールについて強い警告が出ています。

≫ au公式サイト:フィッシング詐欺に関するご注意【対処法】

・送信元ドメインを必ず確認し、不審なら即削除。

・公式アプリ以外からのログインは控える。身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る