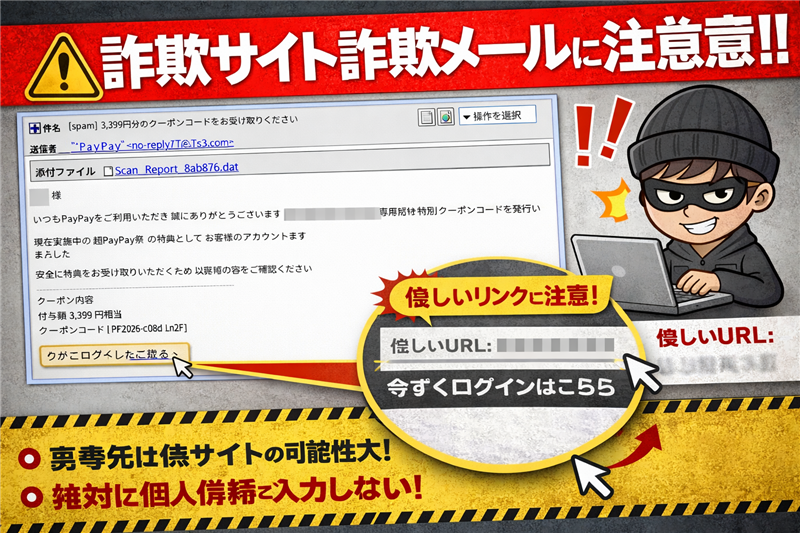

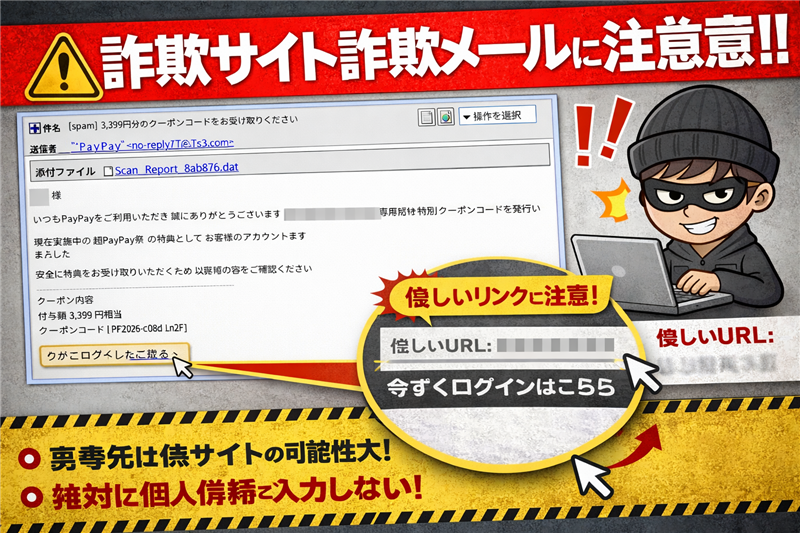

PayPay「3,399円クーポン」メールは詐欺![spam]判定の解析レポート 2026年3月31日

【調査報告】最新の詐欺メール解析レポート メールの解析結果:キャッシュレス決済サービスを標榜するフィッシングキャンペーン

■ 最近のスパム動向

■ メール基本情報 件名 [spam] 3,399円分のクーポンコードをお受け取りください 件名の見出し 冒頭に[spam]が付与されています。これはメールサーバーの検閲により、既に「危険」と判定された通信であることを示しています。 送信者 “*P a y P a y” <no-reply77@sTc3.com> 受信日時 2026-03-31 12:28

■ 送信者に関する解析情報

■ メール本文の精密再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 いつもPayPayをご利用いただき 誠にありがとうございます

現在実施中の 超PayPay祭 の特典として お客様のアカウント ■■■@■■■ 専用の 特別クーポンコード を発行いたしました

安全に特典をお受け取りいただくため 以下の内容をご確認ください

お受け取り期限

特典のお受取り・ログインはこちら今すぐクーポンを受取る

ご本人様確認について

ご利用手順

本メールは PayPayのシステムより自動配信されています

PayPay株式会社https://paypay.ne.j●/

■ 専門的解析ドキュメント 【犯人の目的】 【デザインと構造の欠陥】

■ 送信元の回線関連情報(Received解析) Received: from kyocera-88fdd689.corp.kddi.ne.jp ([192.168.179.222]) これは送信に利用された物理的な足跡であり、カッコ内のIPアドレスは偽装が困難な「信頼できる送信者情報」です。 送信元ドメイン sTc3.com(偽装ドメイン) 送信元IPアドレス 192.168.179.222 ホスティング KDDI Corporation 設置国 日本 (Japan) ドメイン登録日 2026-02-15(非常に新しい取得日であり、攻撃用の捨てドメインと判断) 本レポートの根拠データ: https://ip-sc.net/ja/r/192.168.179.222

■ 誘導先フィッシングサイトの解析 リンク箇所 今すぐクーポンを受取る 誘導先URL https://www00.adq●rl.club/xrwg●alk/(伏せ字処理済) IPアドレス 104.21.5.211 ホスト名 Cloudflare, Inc. 設置国 アメリカ合衆国 (United States) ドメイン取得日 2026-03-20(攻撃のわずか11日前に取得。典型的な詐欺用ドメイン)

■ 詐欺サイトの稼働状況と画像 稼働中(危険) 【詐欺サイト実例:本人確認を装った計算画面】

【詐欺サイト実例:安全性を偽装する検証画面】

【詐欺サイト実例:エラーを装う偽装完了画面】

■ まとめと推奨される対応 注意点:公式のPayPay社がメールで「足し算」を求めてくることは絶対にありません。 必ず公式サイトの公式情報を参照してください: PayPay公式:不審なメール・SMSにご注意ください