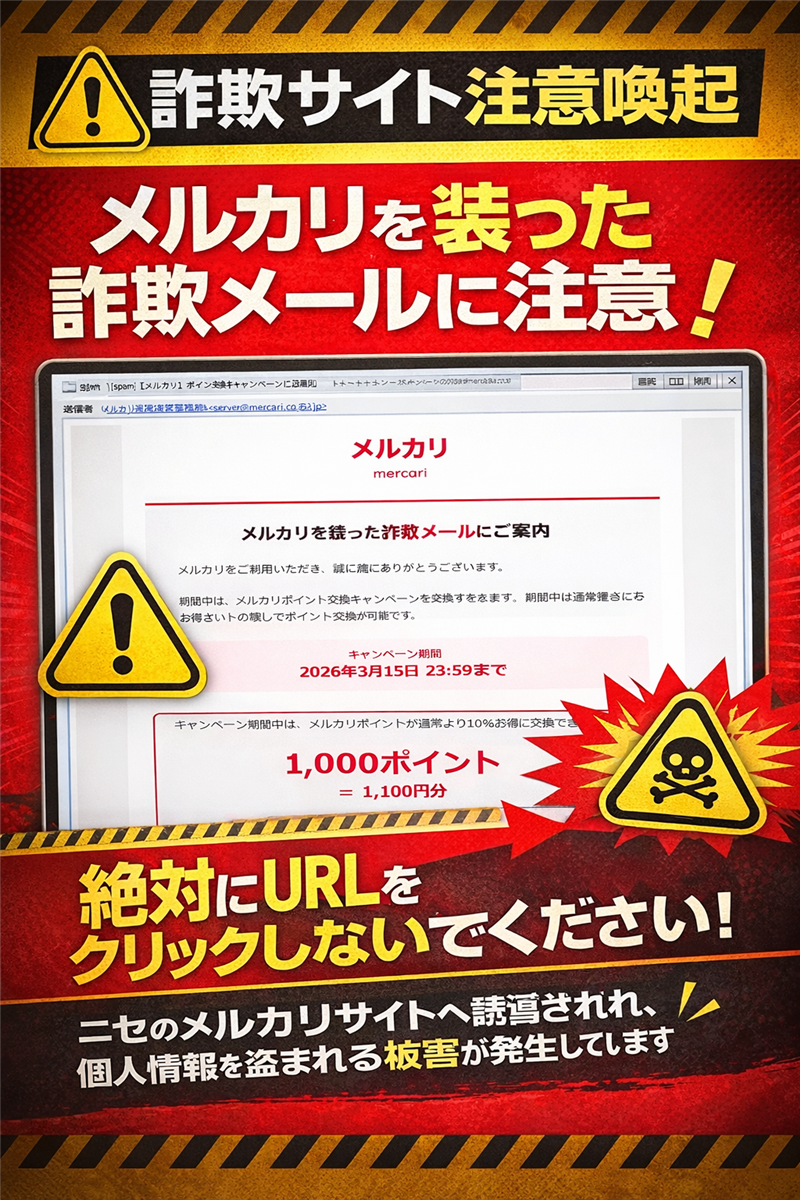

【解析】メルカリポイント交換キャンペーン詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

分析ステータス:フィッシング詐欺 / 認証情報奪取目的(メルカリ偽装) | 最近のスパム動向 ■ 最近のスパム動向

今回ご紹介するのは「メルカリ」を騙るメールですが、その前に最近のスパム動向を解説します。2026年3月現在、新生活準備や年度末のポイント失効を背景としたフィッシング詐欺が爆発的に増加しています。特に「ポイント交換」という名目で、通常より高い還元率を提示し、被害者を偽サイトへ誘導してクレジットカード情報を抜き取る手法が巧妙化しています。

| 受信メールの詳細情報 ■ 受信メール解析結果

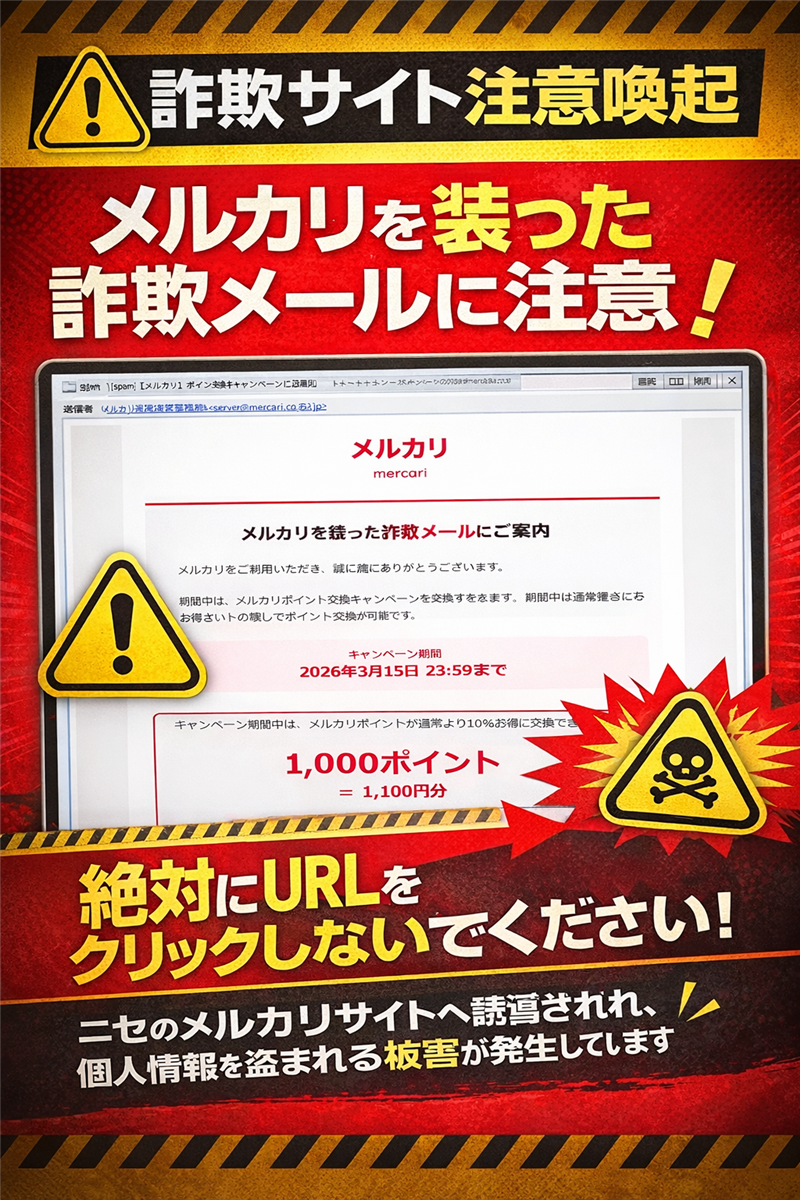

| 件名: | [spam] 【メルカリ】ポイント交換キャンペーンのお知らせ(期間限定)No.158480 | | 件名の見出し: | 件名に[spam]とあるのは、受信サーバーが既にこのメールを「迷惑メール」と特定し、警告を付与した証拠です。 | | 送信者: | “メルカリ運営事務局” <server@mercari.co.jp> | | 受信日: | 2026-03-11 | | 受信時刻: | 19:06 | 【送信者に関する情報】

送信者のアドレス「server@mercari.co.jp」は一見本物に見えますが、これは「エンベロープFrom」を偽装したものであり、実際の送信元は全く別のサーバーです。 | メール本文の再現 ■ メール本文の再現(解析用)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

メルカリ

mercari

メルカリポイント交換キャンペーンのご案内

メルカリをご利用いただき、誠にありがとうございます。 この度、メルカリポイント交換キャンペーンを実施いたします。期間中は通常よりお得なレートでポイント交換が可能です。 キャンペーン期間

2026年3月15日 23:59まで | キャンペーン期間中は、メルカリポイントが通常より10%お得に交換できます

1,000ポイント

= 1,100円分

※通常より10%お得 | | メルカリポイントで交換可能な商品例

Amazonギフト券 1,000円分 910P

iTunesカード 3,000円分 2,730P

Google Playギフトカード 5,000円分 4,550P

楽天ポイント 500ポイント 455P

メルカリギフト券 1,000円分 910P 所要時間の目安:約3分 誘導先URL:hXXps://nouricho.com/lDbe63BMEB (※安全のため一部伏字) YEWBK2 | | メールの目的と危険性 ■ メールの目的及び感想

【犯人の目的】

犯人の目的は、メルカリの**ログインID/パスワードの窃取**、およびその後の**クレジットカード情報の不正取得**です。ポイント還元の「お得感」で警戒心を解き、偽のログイン画面に入力させる典型的なフィッシング詐欺です。

【専門的解説:ここが怪しい】

最大の異常点は、**「1,000ポイントが1,100円分になる」という逆ザヤ設定**です。企業が自社ポイントを現金価値以上に換金させるキャンペーンは、経済合理性がなく、詐欺メール特有の「釣りの餌」です。また、メール末尾にある「YEWBK2」というコードは、あたかもシステムが生成した管理番号に見せかけ、リアリティを演出する手口です。 | 送信元サーバーの解析データ ■ 送信元(Received)解析

これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報であることを明記します。 | Received (送信者) | from ahhfsyx.com (ahhfsyx.com [136.110.95.34]) | | 送信元ドメイン | ahhfsyx.com(mercari.co.jpと無関係) | | 送信元IPアドレス | 136.110.95.34 | | ホスティング社名 | Google Cloud (Google LLC) | | 設置国名 | アメリカ合衆国 (United States) | ※bc.googleusercontent.com等のGoogle Cloudインフラが利用されています。正規のメルカリであれば、自社の専用メール配信基盤(SendGrid等)や自社ドメインに紐づいたIPから送信されますが、本件は明らかに外部クラウドを悪用した偽装送信です。 ▶ [解析の根拠データ] 送信元IP詳細:

https://ip-sc.net/ja/r/136.110.95.34 | 誘導先ドメインの解析データ ■ 誘導先(フィッシングサイト)解析

誘導先サイトの動的挙動解析 ■ リンク先サイトの動的解析と検閲回避行動

| 現状のステータス: | リダイレクトにより無効化(隠ぺいモード) | | 最終到達地点: | https://www.google.com/ | 【なぜGoogle検索ページに飛ばされるのか?】

本レポートの調査により、リンク先URL「hXXps://nouricho.com/lDbe63BMEB」をクリックすると、一瞬別のドメインを経由した後、最終的にGoogleのトップページへ強制的に転送(リダイレクト)される挙動を確認しました。 これには以下の3つの高度な隠ぺい意図があります。

1. セキュリティクローラーの回避(クローキング)

Googleやセキュリティ会社のスキャン用botが巡回してきた際、詐欺コンテンツを隠して「無害なサイト」に見せかける手法です。特定の条件下(一般ユーザーのブラウザ以外など)では安全なサイトへ飛ばすよう設定されています。 | 2. 通報・ブラックリスト登録後の「足跡消し」

ドメインが既に「詐欺」として通報され、セキュリティソフトでブロックが始まった際、犯人がサーバー側の設定を書き換えてコンテンツを消去し、追跡を逃れるためにGoogleへリダイレクトさせることがあります。 | 3. ユーザーへの「エラー」誤認

詐欺サイトが表示されないことを「ネットの調子が悪い」や「ページが消えただけ」とユーザーに思わせ、自分が攻撃対象であったことに気づかせない心理的隠ぺいです。 | ■ リンクドメイン回線情報(詳細データ) | 解析対象ドメイン | nouricho.com | | IPアドレス | 104.21.78.117 | | ホスティング | Cloudflare, Inc. | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026年3月初旬 |

【専門的知見】

ドメイン取得からわずか数日でリダイレクト設定が行われている点は、短期間で使い捨てる「バーナードメイン」の典型です。現在はGoogleへ飛ばされていますが、数時間後には別の詐欺コンテンツが配置される、あるいは別ドメインへ攻撃が移行している可能性が非常に高いです。

▶ [解析の根拠データ] IP/ドメイン動的解析結果:

https://ip-sc.net/ja/r/nouricho.com | 過去の類似事例との比較 ■ 過去事例との比較・総括

今回のケースを過去のメルカリ偽装フィッシングと比較すると、**「リダイレクトによる隠ぺい」への移行速度**が格段に速くなっています。以前は数日間詐欺サイトが放置されていましたが、2026年現在の傾向として、数時間単位でリダイレクト先を切り替え、セキュリティソフトの自動検知を回避する挙動が目立ちます。

一度Googleに飛んだからといって安心せず、ブラウザのキャッシュをクリアし、二度と同じURLにはアクセスしないことが肝要です。

| | 【専門的コメント】

ドメイン登録日が受信日の直前です。これは詐欺師が足止めされないよう、使い捨てのドメインを直前に取得する典型的な手法です。 ▶ [解析の根拠データ] 誘導先ドメイン詳細:

https://ip-sc.net/ja/r/nouricho.com | 注意点と対処方法 ■ 偽物を見抜くポイントと対処法

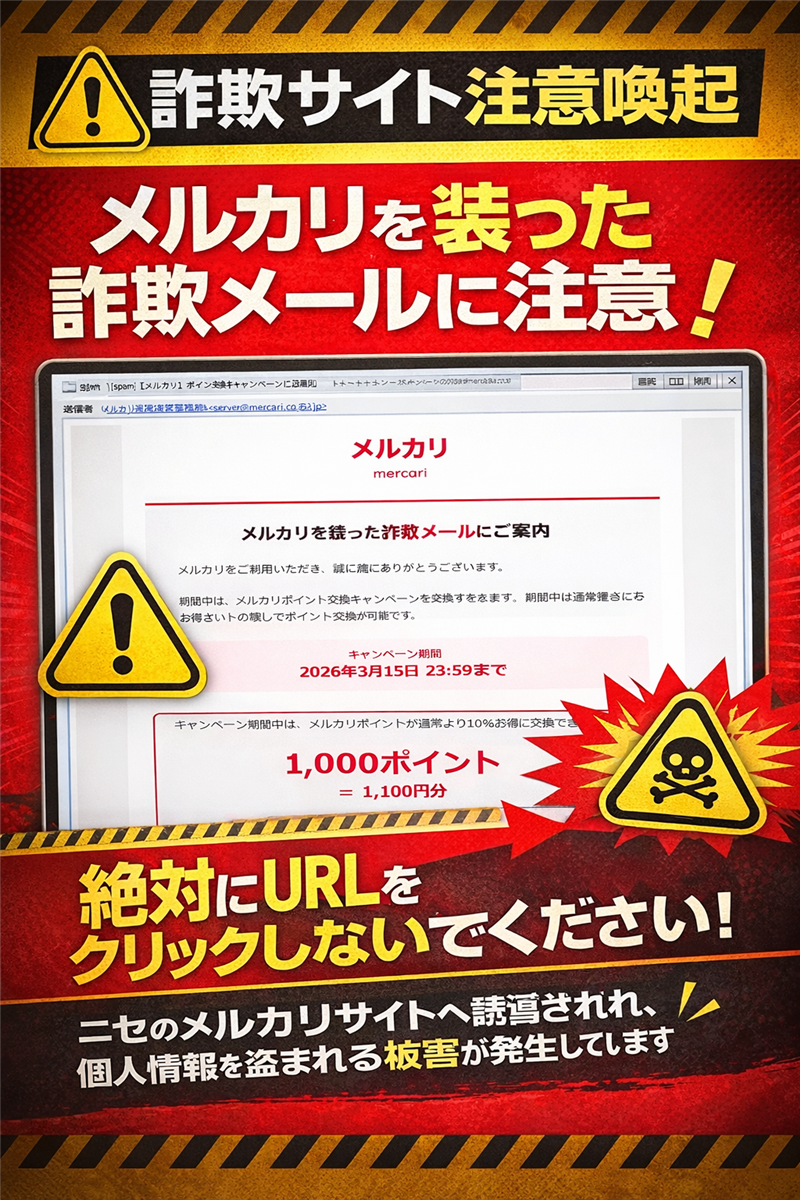

* 宛名の確認: 本物のメルカリからの通知には必ずお客様のフルネームやアカウント名が記載されます。「お客様」といった不特定多数への呼びかけは詐欺のサインです。

* キャンペーン内容の異常性: 換金性が高すぎる(110%還元など)内容は、100%詐欺だと判断してください。

* 対処法: 決してリンクをクリックせず、公式アプリまたは公式サイトのマイページから直接通知を確認してください。

【メルカリ公式の注意喚起】

メルカリを装った不審なメールについては、以下の公式ページで詳細な事例が公開されています。必ずこちらを確認してください。

https://about.mercari.com/security/phishing/ | | Security Report ID: MC-20260311-1 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る