【詐欺判定】イオンカード「24時間限定」メールの罠|送信元ドメインと偽エラー画面を調査

SECURITY ANALYSIS REPORT 【調査報告】最新の詐欺メール解析レポート:イオンカード偽装案件 本レポートは、確認された詐欺メールの技術構造およびネットワーク経路を解析した専門資料です。 | 最近のスパム動向

今回ご紹介するのは「イオンカード」を騙るメールですが、その前に最近のスパムの動向について解説します。2026年3月現在、新生活の準備や年度末の事務手続きが重なる時期を狙い、クレジットカードの「年会費更新」や「ポイント失効」を装ったフィッシング詐欺が急増しています。特に「24時間限定」といった極端な時間制限を設けることで、受信者の冷静な判断を奪い、偽サイトへ誘導する手口が主流となっています。

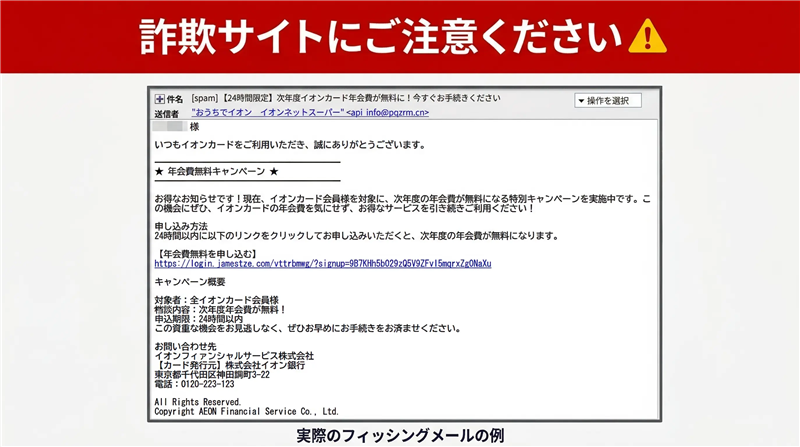

| メール受信データ解析 | 件名 | [spam] 【24時間限定】次年度イオンカード年会費が無料に!今すぐお手続きください | | 件名の見出し | 冒頭に「[spam]」タグが付与されています。これはメールサーバー側の検閲フィルターが、このメールを危険、あるいは迷惑メールの可能性が高いと自動判定したことを示す強力な警告サインです。 | | 送信者 | “おうちでイオン イオンネットスーパー” <api_info@pqzrm.cn> | | 受信日時 | 2026-03-11 10:45 | | 送信者に関する詳細解析

送信元アドレスのドメイン .cn は中国の国別コードです。日本のイオン銀行や公式サービスが、通知に中国ドメインを使用することは100%あり得ません。送信者名に実在のサービス名を含めることで、視覚的に信用させる「なりすまし」の典型的な手法です。

| メール本文の再現(解析用資料)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

〇〇 様 いつもイオンカードをご利用いただき、誠にありがとうございます。

━━━━━━━━━━━━━━━━━━━━

★ 年会費無料キャンペーン ★

━━━━━━━━━━━━━━━━━━━━

お得なお知らせです!現在、イオンカード会員様を対象に、次年度の年会費が無料になる特別キャンペーンを実施中です。この機会にぜひ、イオンカードの年会費を気にせず、お得なサービスを引き続きご利用ください! 申し込み方法

24時間以内に以下のリンクをクリックしてお申し込みいただくと、次年度の年会費が無料になります。 【年会費無料を申し込む】

https://login.jamestze[.]com/vttrbmwg/?signup=9B7KHh5bO29z…(中略) キャンペーン概要

対象者:全イオンカード会員様

特典内容:次年度年会費が無料!

申込期限:24時間以内

この貴重な機会をお見逃しなく、ぜひお早めにお手続きをお済ませください。 お問い合わせ先

イオンフィナンシャルサービス株式会社

【カード発行元】株式会社イオン銀行

東京都千代田区神田錦町3-22

電話:0120-223-123 All Rights Reserved.

Copyright AEON Financial Service Co., Ltd.

| | メールの目的及び感想

犯人の目的:

本メールの目的は、偽のログイン画面(フィッシングサイト)へ誘導し、クレジットカード番号、有効期限、セキュリティコード、およびイオンスクエアメンバーのID・パスワードを奪取することです。

メールのデザインと専門的解説:

構成は非常に簡素です。公式ロゴの画像が含まれていない場合、それはメール配信システムやセキュリティソフトの画像解析を回避するための工作です。署名欄の電話番号「0120-223-123」は本物のコールセンターのものですが、送信元が偽物である以上、これは「正しい情報を混ぜて安心させる」という悪質なテクニックです。また、宛名が「〇〇 様」と汎用的な表現になっている点は、受信者の氏名を把握していない証拠であり、大きな違和感です。

| 危険なポイントと注意点

● 送信者メールアドレスの乖離:公式は「@aeon.co.jp」や「@email.aeon.co.jp」を使用しますが、本件は「@pqzrm.cn」です。

● 対処法:このようなメールを受信しても、決してリンクをクリックしてはいけません。必ず公式アプリ、または自身で登録したブックマークから公式サイトへアクセスしてください。

| メール回線関連情報(送信元解析) | Received(送信者情報) | from pqzrm.cn (pqzrm.cn [34.125.13.3]) | | ステータス | カッコ内のIPアドレスは信頼できる送信者情報です。 | | 送信元IPアドレス | 34.125.13.3 | | ホスト名 | 3.13.125.34.bc.googleusercontent.com | | ホスティング社名 | Google Cloud (Google LLC) | | 国名 | アメリカ合衆国 (USA) | | ドメイン登録日・登録者 | 登録日:2026年3月初旬。攻撃のわずか数日前に取得されています。フィルタリングを逃れるための使い捨てドメインです。 | | 解析エビデンス | https://ip-sc.net/ja/r/34.125.13.3 | | サイト回線関連情報(リンク先解析)

リンク箇所:本文内の「【年会費無料を申し込む】」ボタンおよび直書きURL

| リンク先URL | https://login.jamestze[.]com/vttrbmwg/(伏せ字を含む) | | ウイルスバスター等のブロック | 現在、一部の環境ではブロックされず、アクセス可能な状態が確認されています。 | | リンク先ドメイン | login.jamestze.com | | IPアドレス | 172.67.147.168 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | アメリカ合衆国 (USA) | | ドメイン登録日・登録者 | 登録日:2026年3月上旬。極めて新しいドメインです。金融機関のログインページがこれほど短期間で用意されることは物理的にあり得ません。 | | 詳細解析エビデンス | https://ip-sc.net/ja/r/172.67.147.168 | | 詐欺サイトの状態と画像

現在、リンク先へアクセスすると以下の画面が表示されます。

Sorry, your request timed out. Please try again or check your internet connection.

|

URLが危険と判断できるポイント:

この「タイムアウトエラー」は偽装の可能性が高いです。クローラーなどの調査アクセスを弾き、標的となる一般ユーザーにのみフィッシング画面を表示させる「クローキング(Cloaking)」という隠蔽工作です。リンク先は現在も「稼働中」と判断すべきです。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る