ワードサラダが露出 いつもご覧くださりありがとうございます! 相変わらずヤマト運輸と 東京電力エナジーパートナー(以降東電)を騙った詐欺メールが

大量です。

これだけ多いと、客先のメールを見逃してしまいそうで詐欺メールと言うよりも

もう迷惑メールでしかありません!

そんな中、東電を騙るメールの中でこのような新種を見つけてしましましたので

早速ご紹介しておこうと思います。

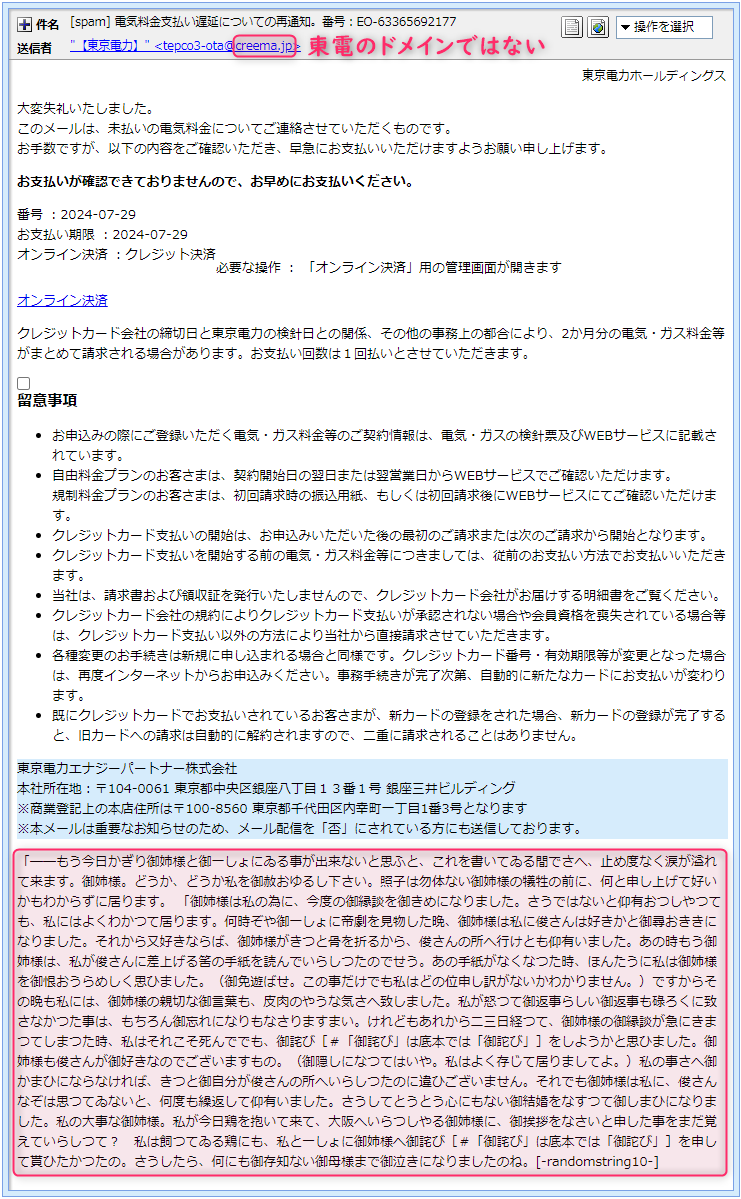

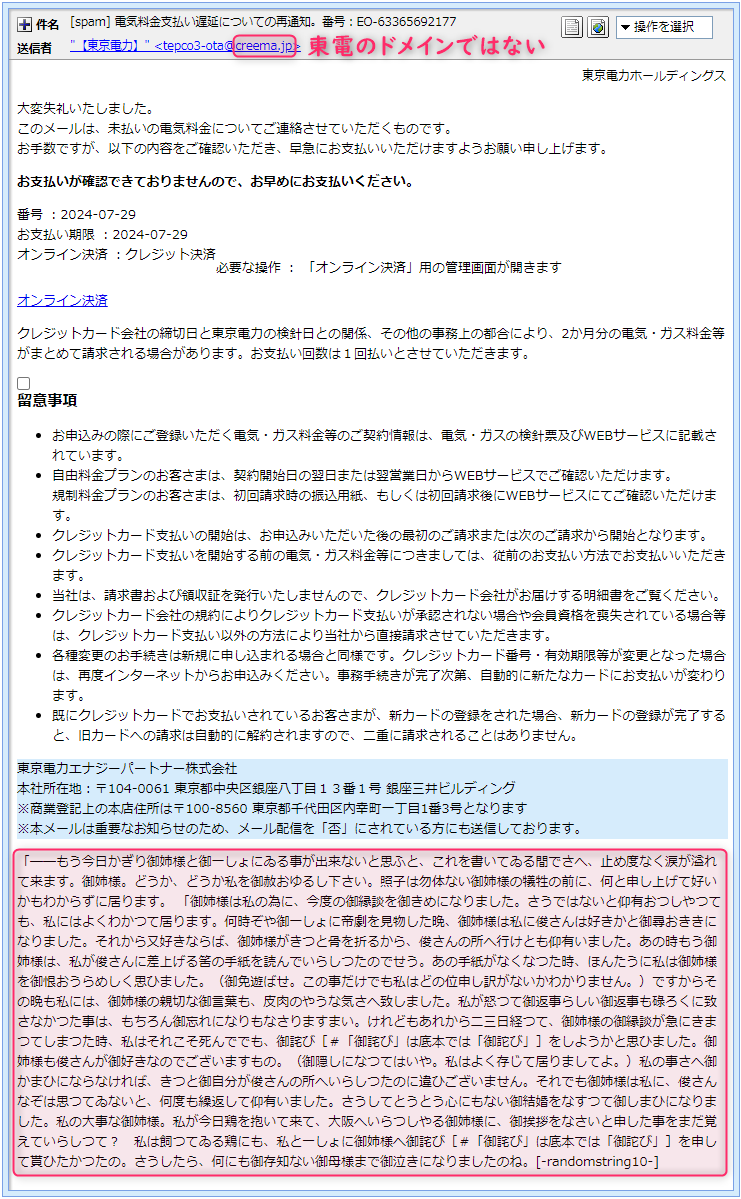

何やら後半に意味不明な小説のような文章が書かれていますが、だいたい意味不明の

文章の中に更に意味の無いひらがながちりばめられなかなか正確に読み取ることが

難しい内容になっています。

これはいわゆる『ワードサラダ』でしょうか?

通常はHTML表示では表面に見えないところに隠して記載するんですけどね…

ワードサラダについては先日のブログエントリーの後半で説明していますのでご参考に

なさってください。 ではいつものように寸劇をどうぞ~ もういい加減にやめてくれないかなあ東電の偽メール

あまり多すぎて友達からのメールを見落としちゃったじゃないか!

これクライアントからのメールだったらお目玉食らうところだよ! 私の所にも来ててヤマト運輸の偽メールも大量だから

週末のうちに蓄積されて仕事用のメールサーバーが溢れそうよ。

もう本当にやめてほしいわ! こいつらあからさまによそのメールアドレスを使っているから

目的は詐欺じゃなくて愉快犯が作る迷惑メールで確信犯だぜ!

だいたい冒頭に『大変失礼いたしました』なんてへりくだるかね。 それになにこの文末にある小説のような文章。

何が言いたいのかさっぱり分からないわ。 お二人共相当怒ってますね!

よく考えてみたら、ヤマト運輸に関しても東電に関しても

特にユーザー登録なんてしてないからこちらのメールアドレスを

知っていること自体おかしな話なんですよね。

こういったメール、届く前に何とかサーバーでうまく駆除する

方法があれば良いのですがなかなか難しいですよね。 敢えて我々にできることとしたらこういった悪意のあるメール

であることを皆さんに知らしめることくらいしかできません。 このメールはお二人がおっしゃる通り100%迷惑メール確定なので

サラッと調査を済ませてしまいましょう!

ではまずはプロパティーから見ていきます。 件名は『[spam] 電気料金支払い遅延についての再通知。番号:EO-63365692177』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

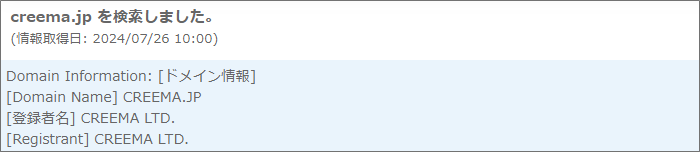

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は『”【東京電力】” <tepco3-ota@creema.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

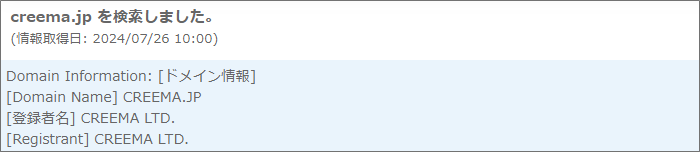

ですから、ここは信用できない部分です。 この”creema.jp”と言うドメインはもちろん東電のものではありません。

因みに調べてみると、日本最大のハンドメイドマーケットプレイスの

『Creema(クリーマ)』さんの公式ドメインです。

もちろんこのようなメールをCreema関係者が送信するなんて考えられませんから偽装です。 あからさまに差出人名とかけ離れたよそのドメインを使ったいること自体本気で詐欺を

するつもりはなくこのようなメールを受取った受信者が困ることを目的にした

愉快犯の仕業だと私は思います。

危険なIPアドレス では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from ser961785371193.localdomain (unknown [156.238.245.120])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで

確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 既にこのIPアドレスは危険であると認識されています。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 代表地点として地図に立てられたピンの位置は、香港の九龍(Kowloon)地域。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーも香港に拠点を置く『High Family Technology Co』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して届けられたようです。

オンライン決済しか選択できない では引き続き本文。 大変失礼いたしました。

このメールは、未払いの電気料金についてご連絡させていただくものです。

お手数ですが、以下の内容をご確認いただき、早急にお支払いいただけますようお願い申し上げます。お支払いが確認できておりませんので、お早めにお支払いください。番号 :2024-07-29

お支払い期限 :2024-07-29

オンライン決済 :クレジット決済

必要な操作 : 「オンライン決済」用の管理画面が開きます オンライン決済

クレジットカード会社の締切日と東京電力の検針日との関係、その他の事務上の都合により、2か月分の電気・ガス料金等がまとめて請求される場合があります。お支払い回数は1回払いとさせていただきます。 | このメール、未払いの電気料金の支払いに関するものですが、なぜでしょうか?支払い方法が

クレジット決済限定とされています。

普通なら、銀行振り込みやコンビニ払いが有ってもおかしくないと思いますが…

まあしかし迷惑メールなどに難癖付けても仕方りませんけどね。

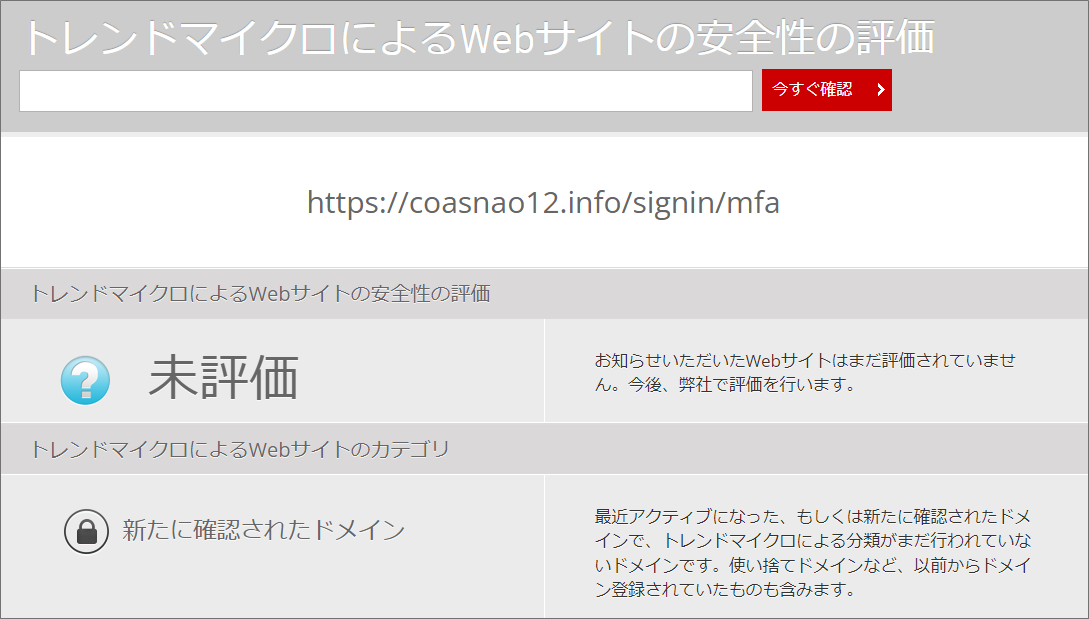

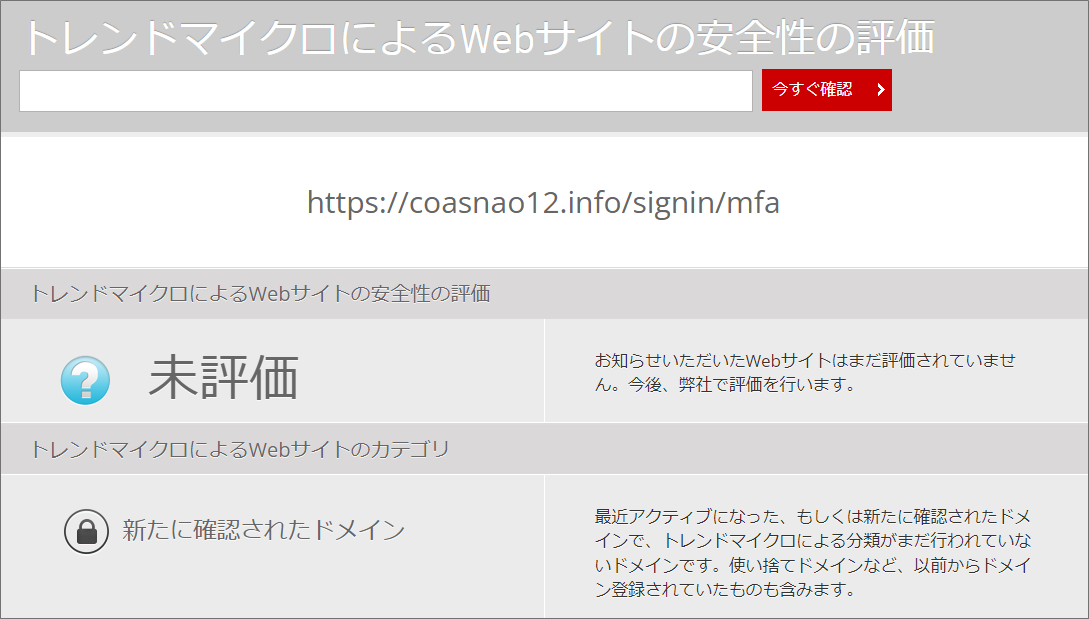

このメールは、詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『オンライン決済』って書かれたところに付けられていて、

そのリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で

検索するとその危険度はこのように評価されていました。

ここではまだ危険性を認識していないようです。

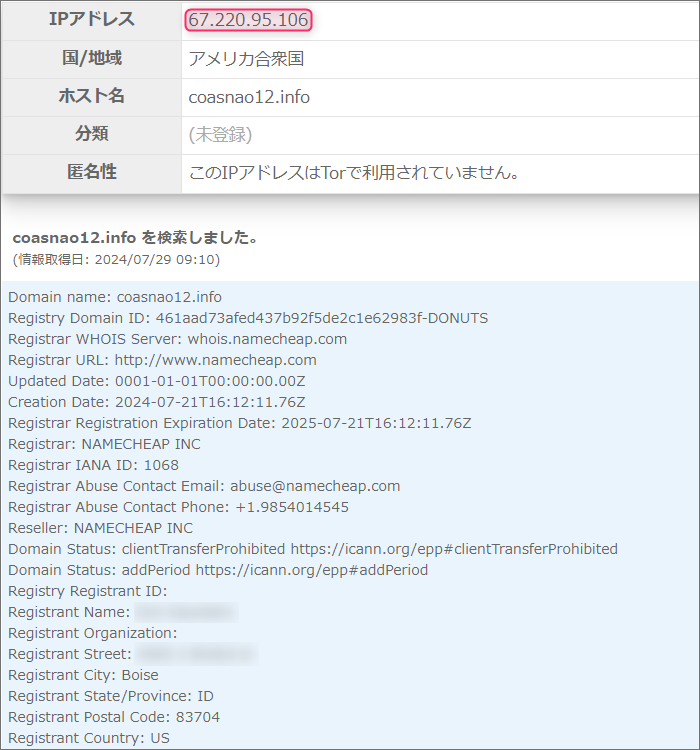

どうしてなのでしょうね? このURLで使われているドメインは”coasnao12.info”

このドメインにまつわる情報を『Grupo』さんで取得してみます。

ありゃ、登録者の氏名までばっちり見えています。

登録者は米国アイダホ州にあるボイス(Boise)と言う街に住む方。

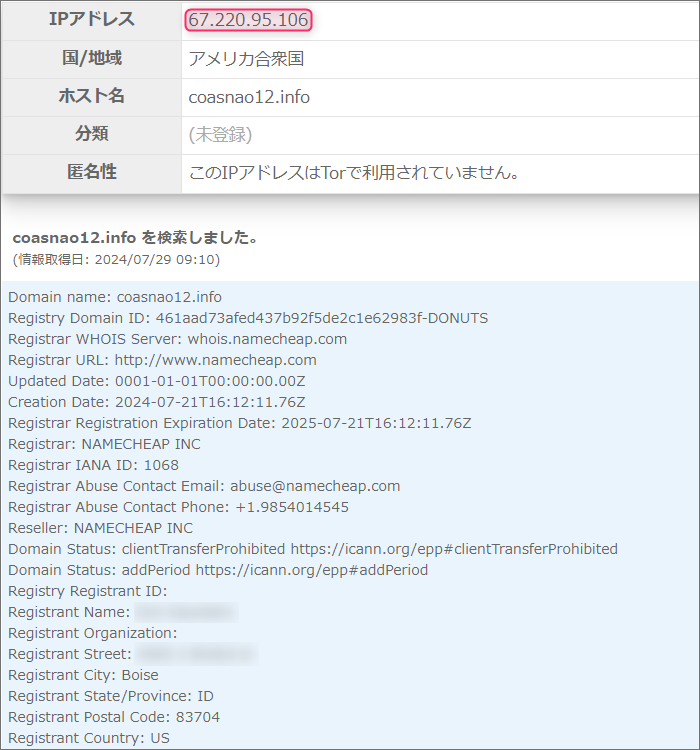

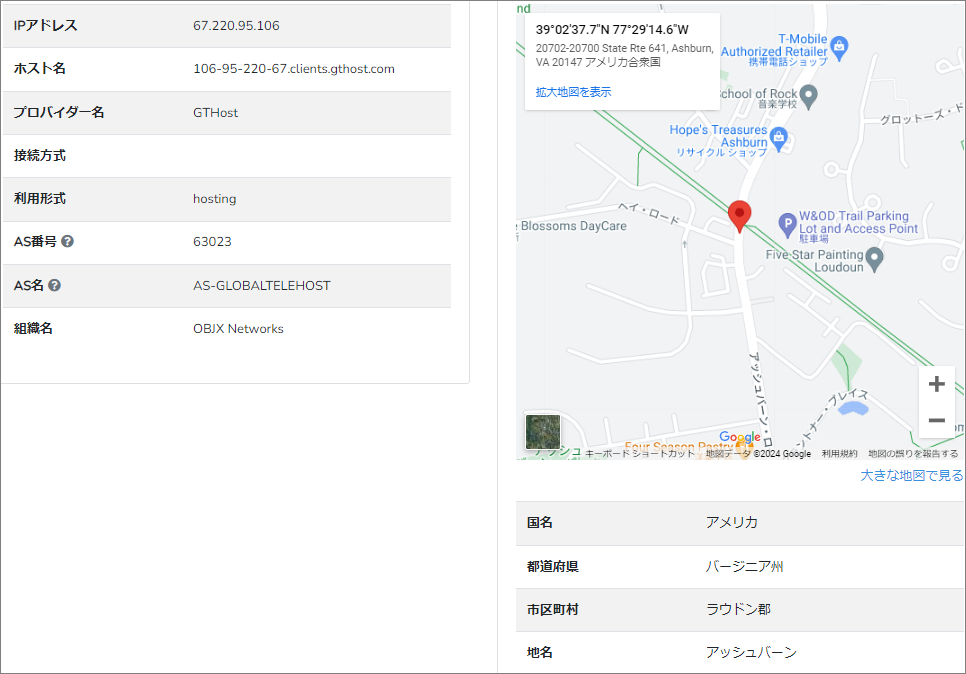

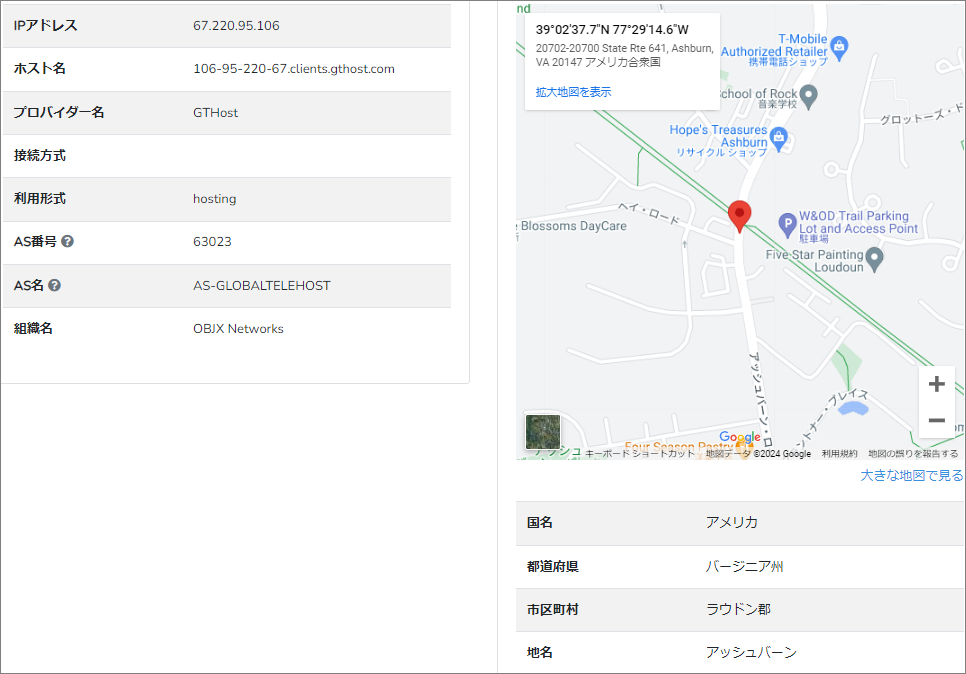

ここまでしっかり明記されているんで恐らくこのドメインは乗っ取られたものでしょうね。 このドメインを割当てているIPアドレスは”67.220.95.106”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、米国のアッシュバーン付近。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスも米国に拠点を置く『GTHost』

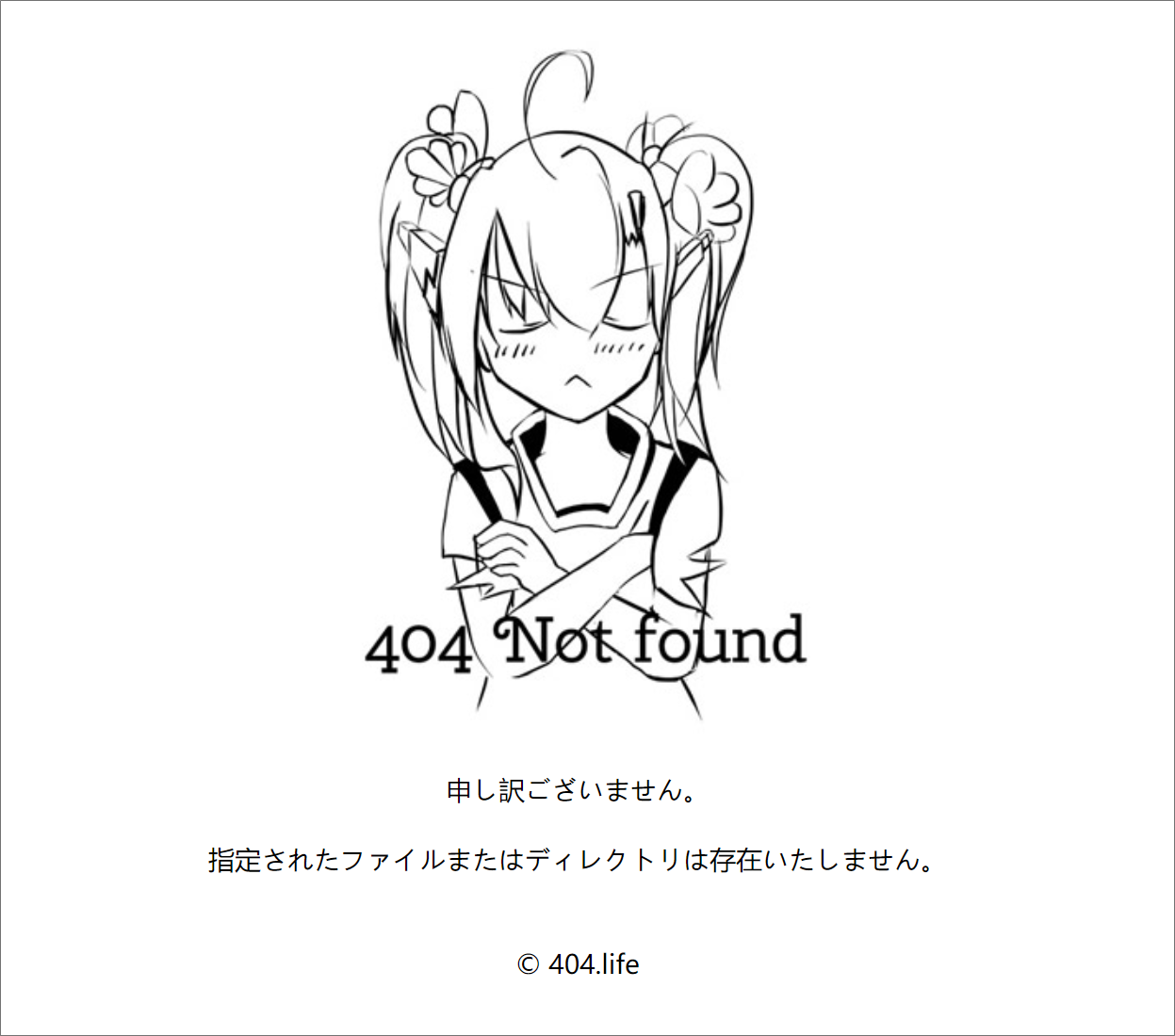

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先は『404 Not Found』と書かれたエラーページ。

404だからページが存在しない場合に返されるエラーですね。

恐らく元からそんなページ無かったんでしょう。

まとめ たぶんヤマト運輸さんや東電さんにも苦情の連絡が相当届いていることと思いますが

どちらの企業さんも自社のミスやエラーではないので対応に苦慮されていることと察します。

本当にこのような迷惑メールは勘弁してほしいです。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|