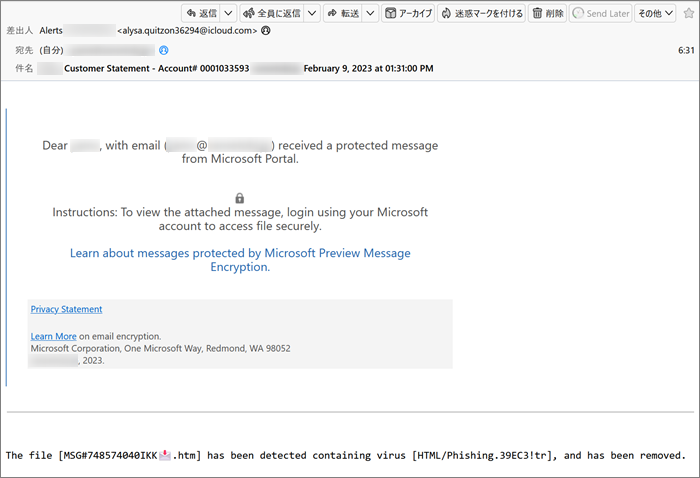

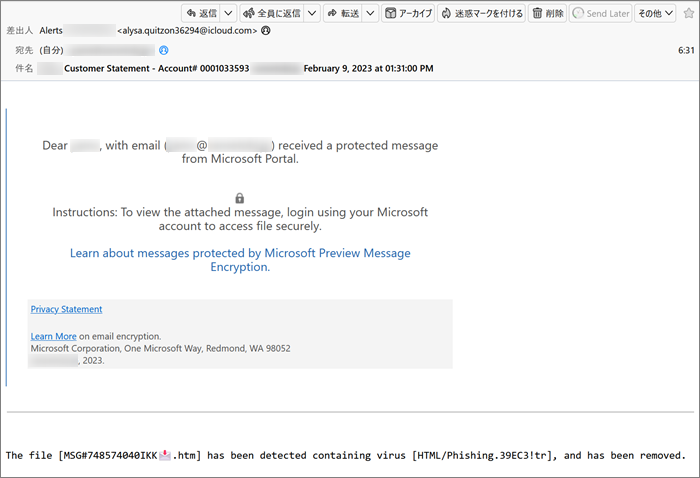

「Microsoft Portal」が「icloud」使って?? 受信箱には、日本語ばかりではなく英語のメールもたくさん届きます。

もちろん、詐欺ばかりですけどね…(笑) 今朝も何気にこのような英語のメールが来ています。

”from Microsoft Portal.”と書かれているようなのでMicrosoft関連からのメールのようですが、

私英語がからっきしなので内容が全然わかりません…(;^_^A

Microsoftからなのでもしかして重要なメールなのかもしれません。

でも、良く見ると差出人のメールアドレスがのドメインが”icloud.com”とAppleのものになっています。

これはおかしいですよ!

と、目を末尾に移すと…

ん?”detected containing virus”…ウィルス?? えっ! ヤバッ!!💦

すでに処理が終わっているものの、どうやらこのメールはMicrosoftやAppleからのものではなく

ウィルスが付きメールだったようです。 では、このメールを解体し詳しく見ていきましょう!

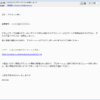

まずはプロパティーから見ていきましょう。 件名は

「**** Customer Statement – Account# 0001033593 *****.*** February 9, 2023 at 01:31:00 PM」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

行頭の「****」には、私のメールアドレスのアカウント名が、そして「*****.***」にはそのドメインが

書かれています。

「Customer Statement – Account# 0001033593」と直訳してみると

「お客様の声明 – 口座番号 0001033593」…(;^_^A 差出人は

「Alerts-*****.*** <alysa.quitzon36294@icloud.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”Alerts”とあるので「警告」みたいな意味でしょうか? 先にも書きましたが、ドメインが”icloud.com”なので、Appleからだと偽装しているようです。

やっぱり偽装 では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「alysa.quitzon36294@icloud.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「709eace7-dab2-5950-3a81-41f4e99df1aa@icloud.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from [127.0.0.1] (mr38p00im-dlb-asmtp-mailmevip.me.com [17.57.152.18])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | この差出人は、あくまで自分のドメインは”icloud.com”と言い張るようですね。

ならばその鼻っ柱をへし折ってやりましょうか! 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

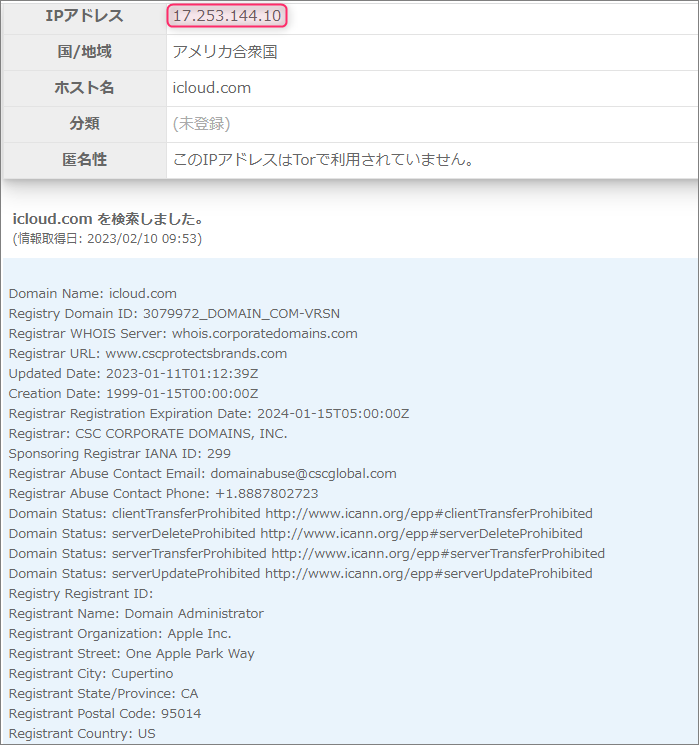

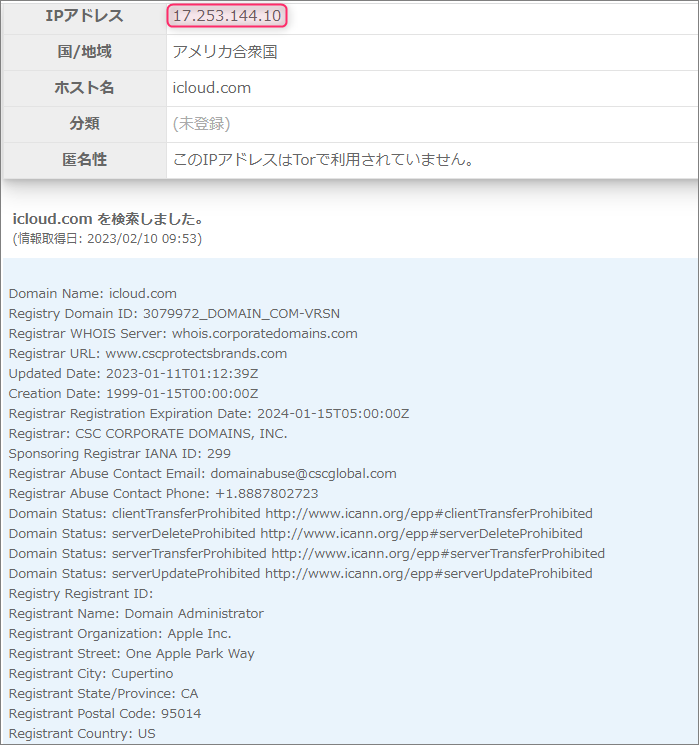

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”icloud.com”について調べてみます。

当然ちゃんと「Apple Inc.」さんの持ち物です。

そして”17.253.144.10”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”17.57.152.18”ですから当然全く異なります。

これでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

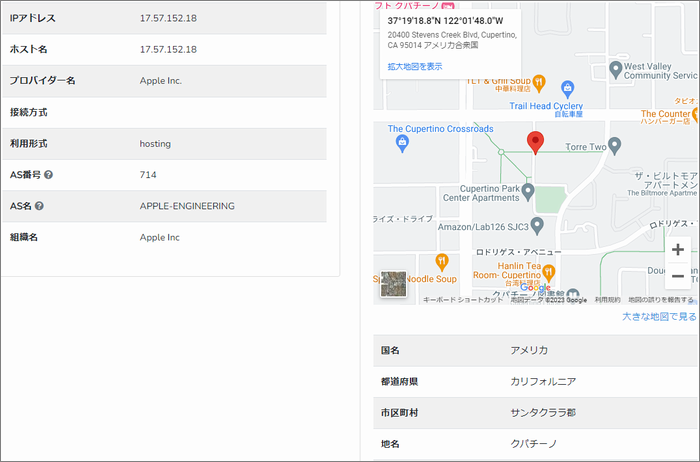

”Received”のIPアドレス”17.57.152.18”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。 IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、アメリカカリフォルニア州クパチーノ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

ウィルスはトロイの木馬だった では引き続き本文。 | Dear ****, with email (***@*****.***) received a protected message from Microsoft Portal. lock

Instructions: To view the attached message, login using your Microsoft account to access file securely. Learn about messages protected by Microsoft Preview Message Encryption.

Privacy Statement Learn More on email encryption.

Microsoft Corporation, One Microsoft Way, Redmond, WA 98052

*****.***, 2023.

The file [MSG#748574040IKK📩.htm] has been detected containing virus [HTML/Phishing.39EC3!tr], and has been removed. | これをそのまま訳してみます。 | **** 様、電子メールで (***@********.***) は Microsoft Portal から保護されたメッセージを受け取りました。 ロック

手順: 添付されたメッセージを表示するには、Microsoft アカウントを使用してログインし、ファイルに安全にアクセスしてください。 Microsoft Preview Message Encryption によって保護されたメッセージについて説明します。

プライバシーに関する声明 メールの暗号化の詳細をご覧ください。

Microsoft Corporation, One Microsoft Way, Redmond, WA 98052

****.***、2023 年。

ファイル [MSG#748574040IKK📩.htm] がウイルス [HTML/Phishing.39EC3!tr] を含んでいることが検出され、削除されました。 | やはり「Microsoft Portal」からのメールのようです。

Microsoftのアカウントを使用して添付ファイルにアクセスするように書かれていますね。 末尾にウィルスに関することが1行書かれていますね。 その添付ファイルの名前が「MSG#748574040IKK📩.htm」でウィルス名が「HTML/Phishing.39EC3!tr」

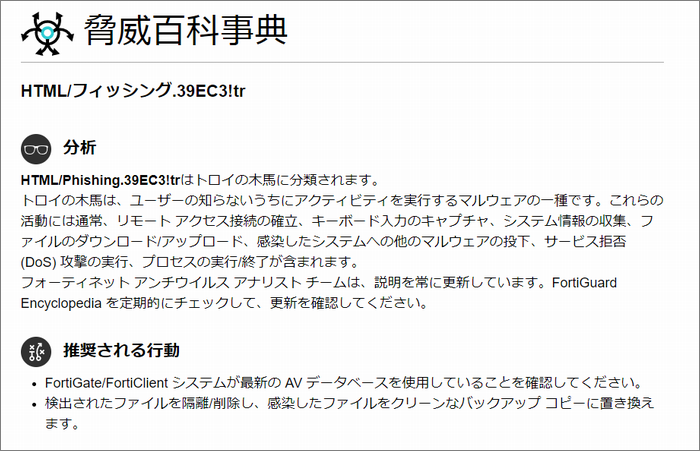

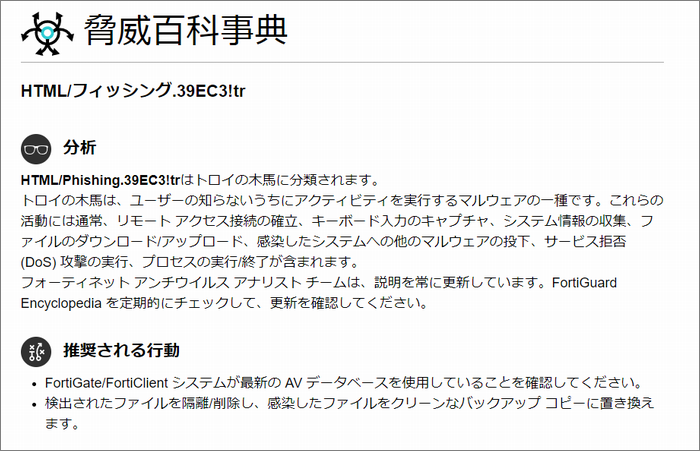

サーバーの処理において自動で削除されたようです。 この「HTML/Phishing.39EC3!tr」と言うウィルスについて、脅威百科事典で知らべてみました。

このウィルスは「トロイの木馬」に分類されるようで、実行すると、PCやデバイスを乗っ取られて

しまうようです。

乗っ取られると、メールのアドレス帳などにあるアカウントに向け、これと同じようなメールを

一斉に送り付けることになるでしょうね。

そして同じネットワーク内にあるデバイスにも取り付いたりして悪さを働きます。。。危ない危ない…(;^_^A

まとめ ”Microsoft Portal”から”icloud.com”なんてAppleのメールアドレスでなんてちゃんちゃらおかしい

ですけどね!(笑)

でも善良な市民はコロっと騙されてしまうかもしれないのでとても危険です!

ま、今の時代何でもかんでも開く人はそうそういないと思うのですが…

皆さんもご用心ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |