『詐欺メール』「【重要】お支払い方法の情報を更新してください。Update default card for your membership.」と、来た件

| 使いまわしてこんがらがってない?! | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

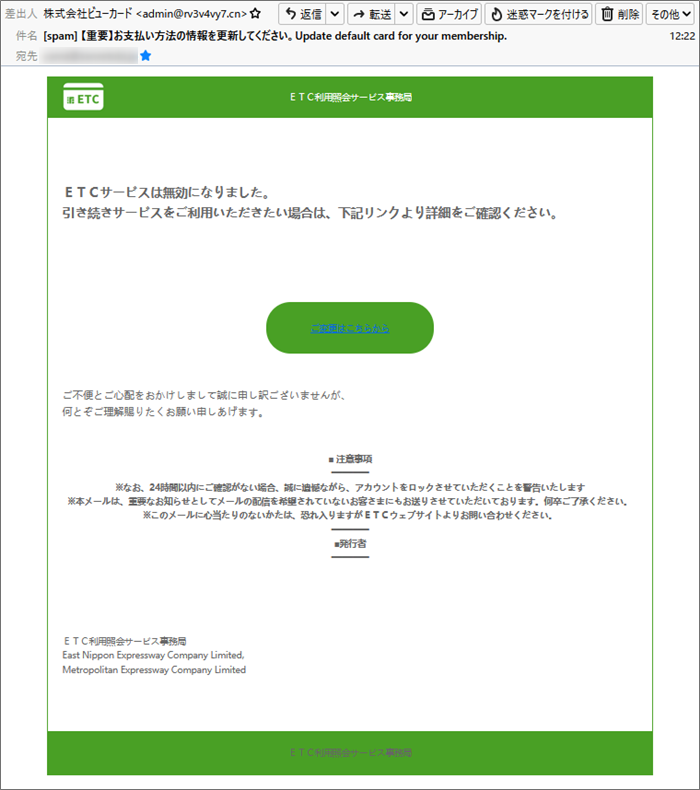

ETC利用照会サービス?それともビューカード?またETC利用照会サービスに成りすました新種のフィッシング詐欺メールが届きました。

ETC利用照会サービスさんを語ったの物多くは、理由もなくETCサービスが停止したと書かれている では、このメールもプロパティーから見ていきましょう。 件名は この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。 差出人は Amazonの文字まで出てくる(^^;面倒だけど一応やっときます。

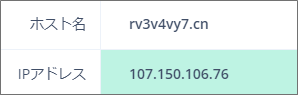

まずは、”rv3v4vy7.cn”について情報を取得してみます。

もうすべてがおかしくなってます。 ”Received”のIPアドレス”220.200.3.32”は、差出人が利用しているメールサーバーのもの。

ピンが立てられたのは、フィッシング詐欺メールの一大生産地の北京にある「天安門広場東側」付近です。 全角アルファベットは詐欺メールに多いでは引き続き本文。

ほんと短い本文です。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

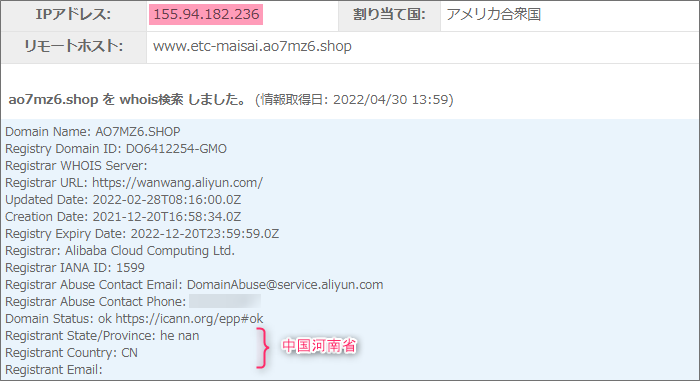

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”www.etc-maisai.ao7mz6.shop”

持ち主は、中国河南省の方で、ドメインの管理は中国のIT企業アリババに委託されています。 このドメインを割当てているIPアドレスは”155.94.182.236”

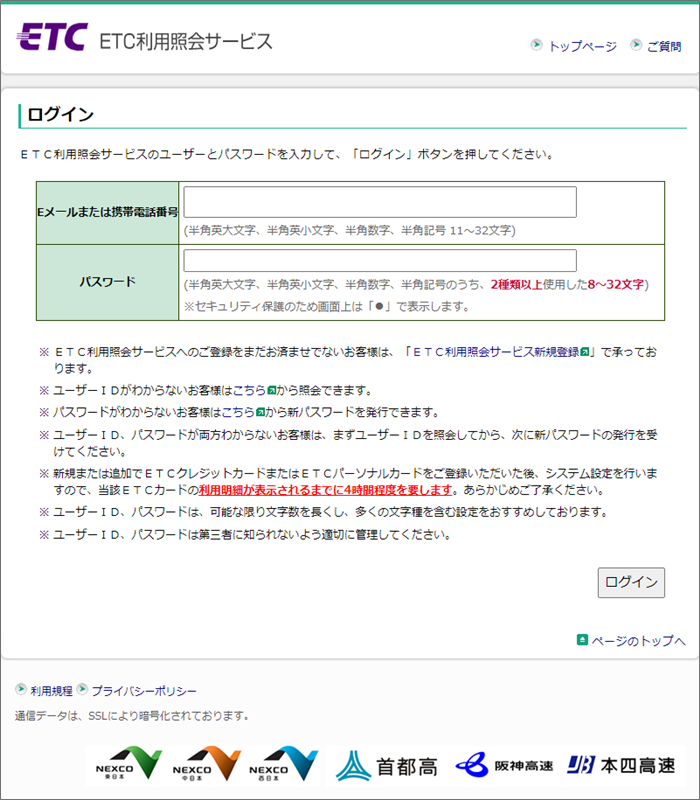

ピンが立てられのは、ロサンゼルスにあるリトルトーキョーに程近い場所。 危険と言われると見に行きたくなるのが人情と言うもの。 開いたのはETC利用照会サービスさんのサイトを模したログインページ。

もちろん偽サイトなので絶対にログインしないでください! まとめ今回のフィッシング詐欺は、メールサーバーが天安門広場に東側で詐欺サイトサーバーがリトルトーキョーに いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)