『詐欺メール』「DMM:会員認証メール」と、来た件

| 日本語に難あり | |||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | |||

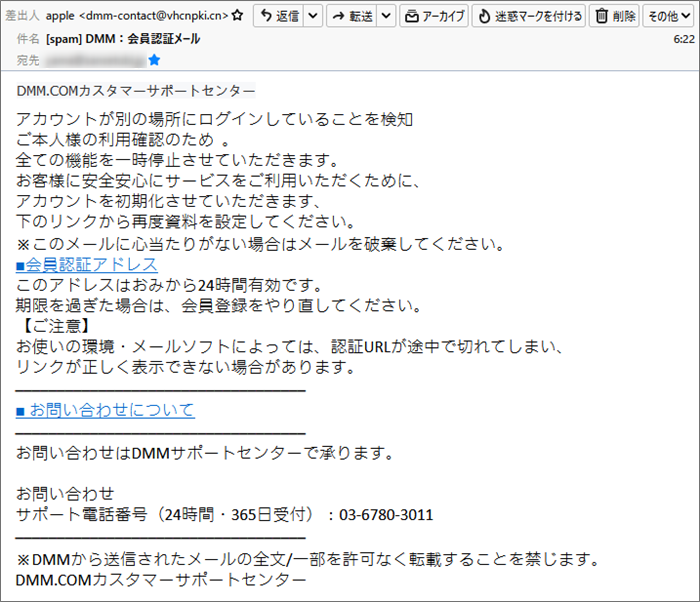

なぜに差出人が「apple」なの?久しぶりに制限の無い大型連休も始まり、皆さんそれぞれの休暇をお楽しみなことと思いますが さて、今回のフィッシング詐欺メールは、総合エンタメサイト企業「DMM」を騙ったもの。

書かれているのは、例によって第三者不正利用を称しリンクへ誘い込み個人情報やクレジットカードの では、このメールもプロパティーから見ていきましょう。 件名は 差出人は なぜに差出人が「apple」なの?「DMM」じゃなかったの? 差出人はご常連さん?!では、このメールのヘッダーソースを確認し調査してみます。

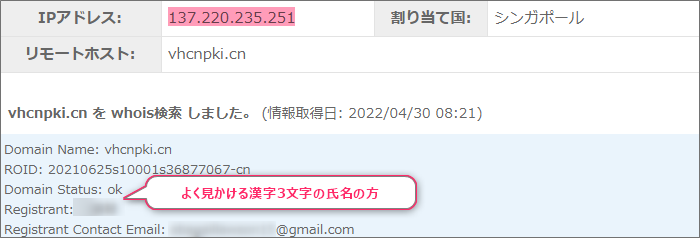

まずは、”vhcnpki.cn”について情報を取得してみます。

”137.220.235.251”がこのドメインを割当てているIPアドレス。

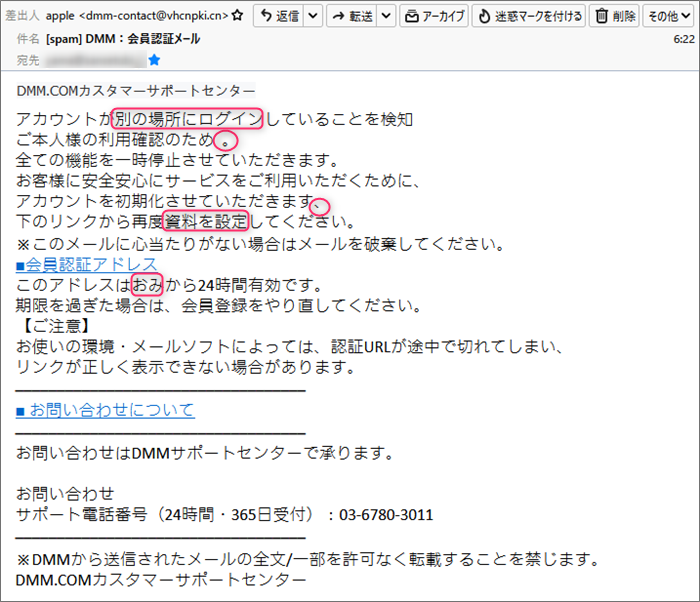

ピンが立てられたのは、「千代田区九段南1丁目」付近です。 「この接続ではプライバシーが保護されません」と返されたでは引き続き本文。

「別の場所にログイン」って、意味がおかしいですよね? このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

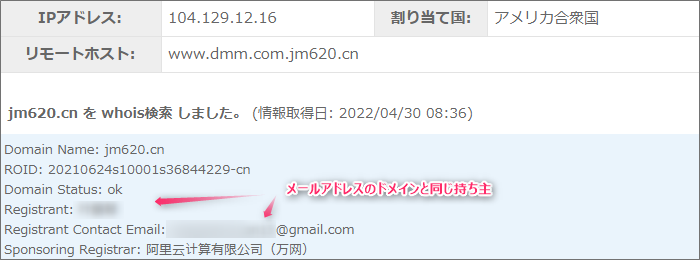

おっと!メールが新鮮すぎたのかまだ「未評価」のようです。 このURLで使われているドメインは、サブドメインを含め”www.dmm.com.jm620.cn”

持ち主は、メールアドレスのドメインを調べた時と同じ方。 このドメインを割当てているIPアドレスは”104.129.12.16”

ピンが立てられのは、詐欺サイトの密集地帯のロサンゼルス近郊のリトルトーキョーに程近い場所。 リンク先はどのようなものか、安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

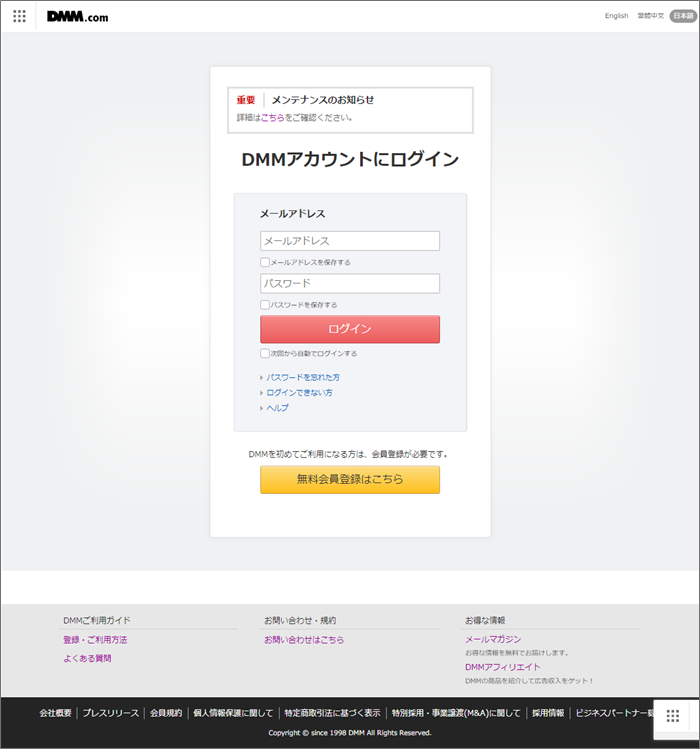

Chromeからは「この接続ではプライバシーが保護されません」と返されました。 プライバシーが保護されていないのを承知で先に進むと、このようなDMMへのログイン画面が

こちらが本物のDMMのログイン画面ですから若干異なるようです。

もちろん詐欺サイトですから絶対にログインしないでくださいよ! まとめドメインの持ち主からすると今回の詐欺師は複数の詐欺を行っている常習犯。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)