「えきねっと」から「通知書」?? 「えきねっと」を騙るフィッシング詐欺メールは相変わらず猛威を振るっているのですが

今朝はちょっと不思議な「えきねっと」を騙るフィッシング詐欺メールが到着しております。

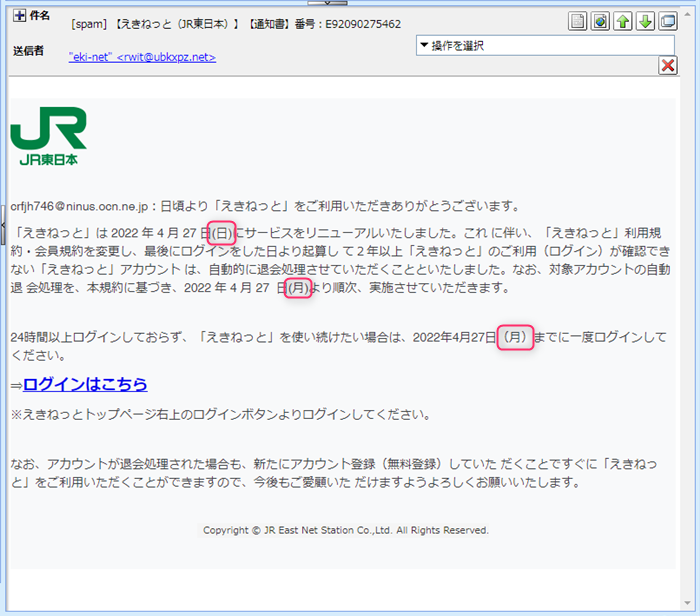

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【えきねっと(JR東日本)】【通知書】番号:E92090275462」

単に「通知書」という件名のメール。

本当の「えきねっと」からだとするととても不思議な件名ですよね?

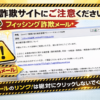

でもこの件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”eki-net” <rwit@ubkxpz.net>」

「えきねっと」さんには、れっきとした”eki-net.com”ってドメインをお持ちです。

それなのにこのような”ubkxpz.net”なんて全く関連性の無いドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

空きドメインからのメール!! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<rwit@ubkxpz.net>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220427125919672267@ubkxpz.net>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from ubkxpz.net (unknown [175.165.164.229])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

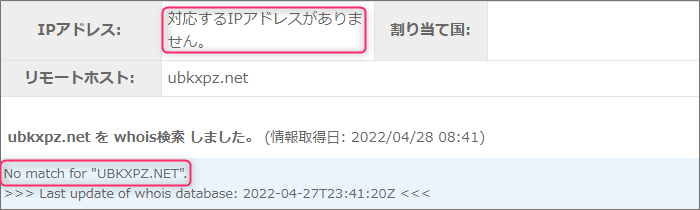

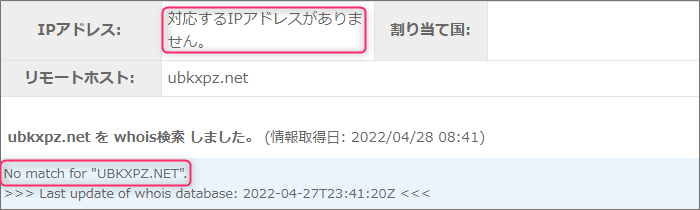

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”ubkxpz.net”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

あらら、このドメインにIPアドレスは割当てられておらず、更に「No match for “UBKXPZ.NET”.」って

事なので、どうやらこのドメインは使われていないもののようです。 本当に空きドメインなのかどうか「お名前ドットコム」さんで検索してみました。

やはり空いていて取得可能なようです。 使われていないドメインのメールアドレスではメールなんて送信することはできませんから

この方はメールアドレスを偽装したことになります。

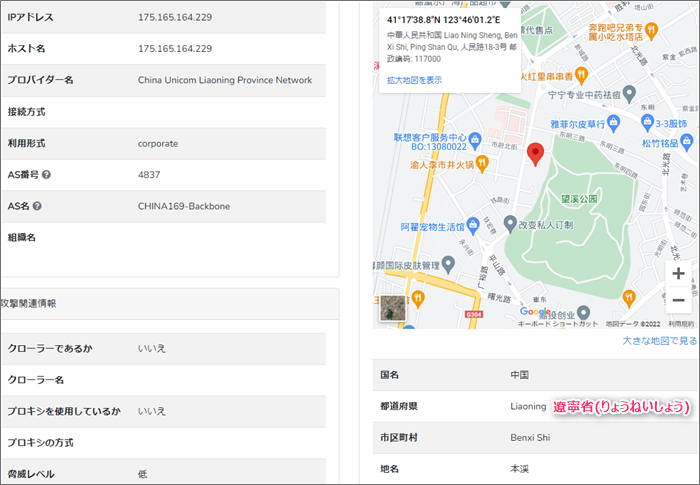

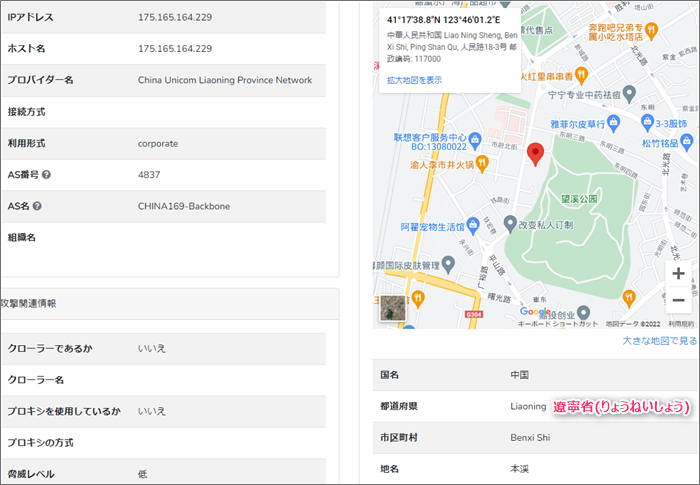

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”175.165.164.229”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「中国遼寧省(りょうねいしょう)本渓」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

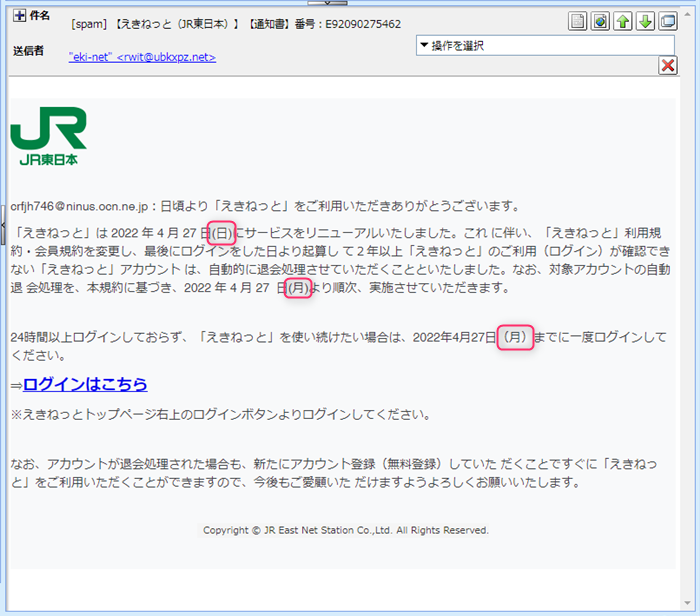

マジなら相当なおバカさん では引き続き本文。

書かれているのは、今年の4月27日にサービスをリニューアルし、これを機に2年以上ログインの無い

アカウントは自動的に削除されるので、それを避けるためにリンクからログインしろと言う内容。

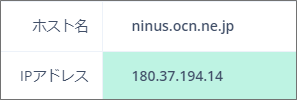

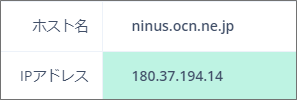

このメールの本文には不思議な箇所が3つほどあります。 まずその1つ目は、冒頭に書かれている「crfjh746@ninus.ocn.ne.jp」というメールアドレス。

これ、差出人のものとも受取人のものとも異なりますがいったい誰のメールアドレスなのでしょうか?

”ninus.ocn.ne.jp”を調べましたが、IPアドレスも割当てているし実際に使われているもののようです。

そして2点目は

不思議なのは文中に書かれている日付の曜日。

最初に出てくる4月27日の曜日は「(日)」と書かれているので日曜日ですが、以降に出てくる2か所の

曜日はどちらも「(月)」と書かれているので月曜日。

でもカレンダーで4月27日を確認すると実際は水曜日…(笑)

真面目に書いているなら相当のおバカさんですよ、この方。 更に3つ目は、本文中にいくつもの半角スペースがあること。

普通、見易くするために英単語の前後ろに半角スペースを入れることは多くありますが、この本文では

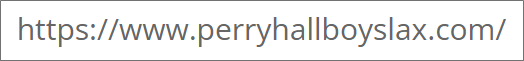

「これ に伴」「起算し て」「自動退 会処理」などなど全く意味のない半角スペースが入れられています。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ログインはこちら」って書かれたところに張られていて、リンク先の

URLがこちらです。

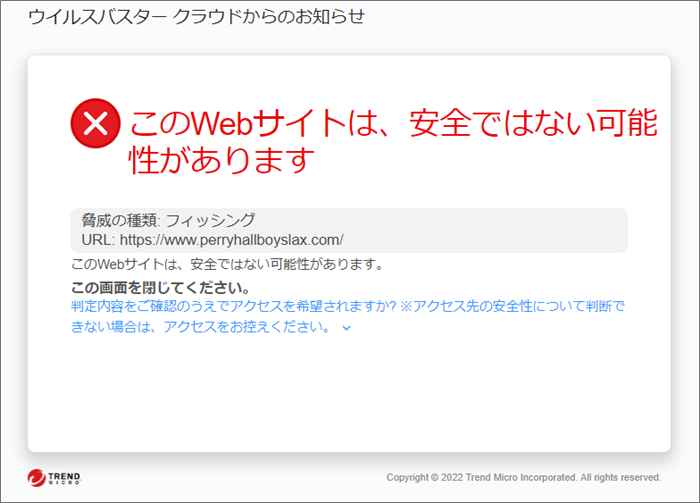

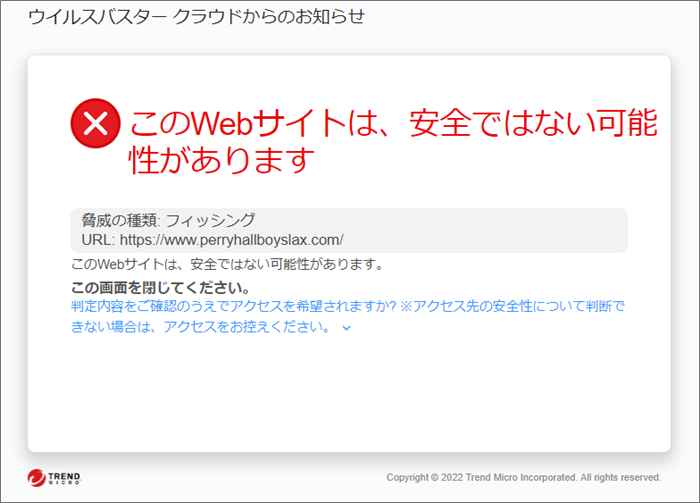

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれていますが

「情報不足」とも書かれているのでまだ未知な部分も多いようです。 危険と言われると見に行きたくなるのが人情と言うもの。

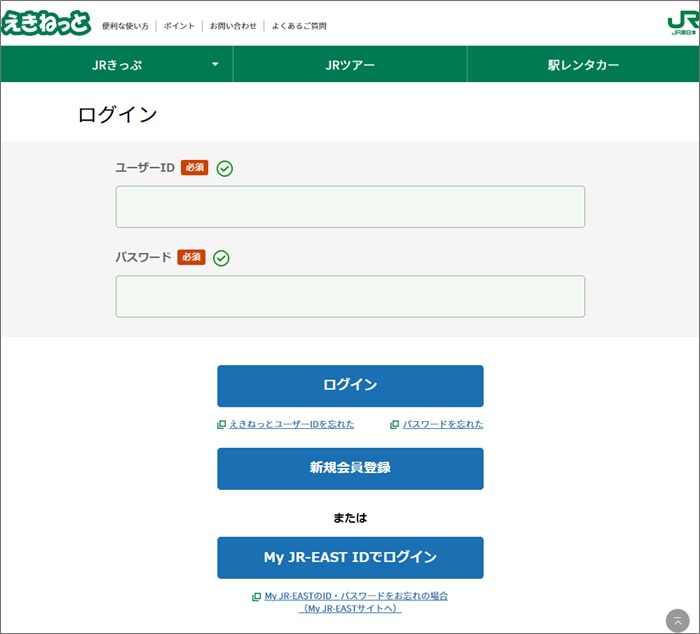

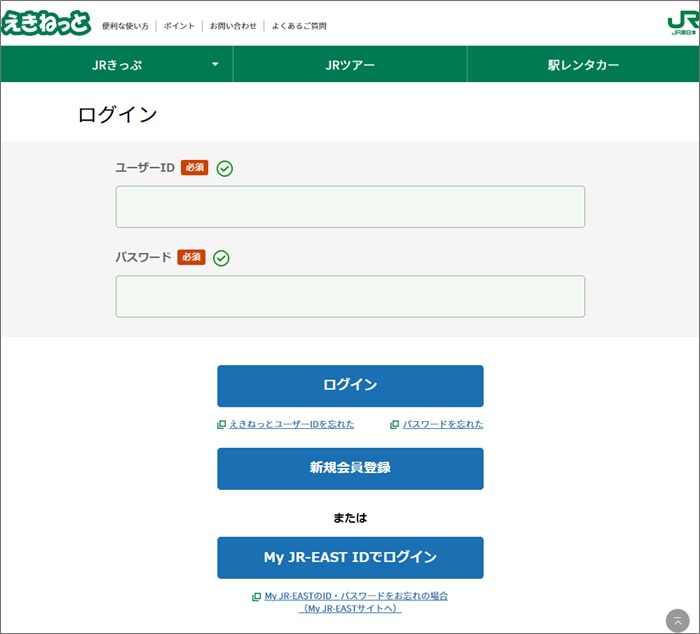

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

このブログを書く前に行ってみたところ、一旦はウイルスバスターに遮断されたものの強制的に

行ってみるとこのように「えきねっと」の偽のログインページが表示されたのですが。

今、改めて確認しにページを開いてみると、相当危険なサイトなのかウイルスバスターのこの警告画面が

繰り返されるだけで再びサイトへ接続することができなくなってしまいました。

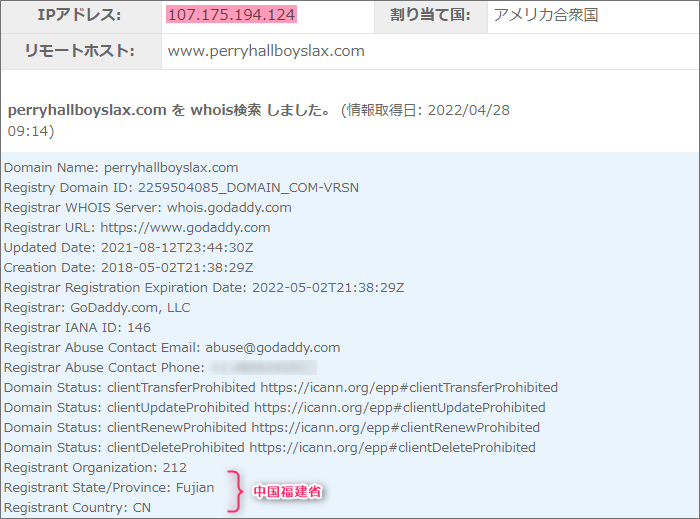

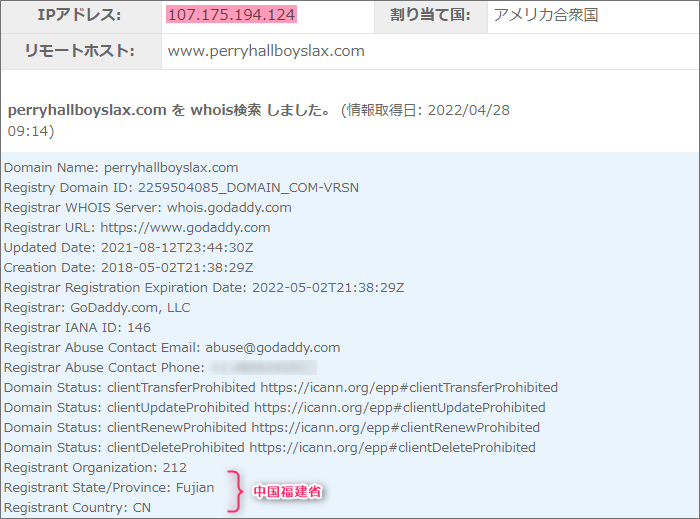

このURLで使われているドメインは、サブドメインを含め”www.perryhallboyslax.com”

このドメインにまつわる情報を取得してみます。

持ち主は、中国福建省の方。

このドメインは「GoDaddy.com, LLC」で管理されているようです。 このドメインを割当てているIPアドレスは”107.175.194.124”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「ニューヨーク州バッファロー」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

まとめ それにしても、これほど強固にブロックされる詐欺サイトも珍しいです。

相当危険なサイトだと判断されているのでしょうね。

そんなところへは行かないに越したことありませんね! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |