『詐欺メール』「【三井住友SMBCダイレクト】本人確認のお知らせ」と、来た件

| そんな法令が有ったら教えてほしいわ | ||||

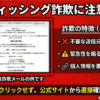

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

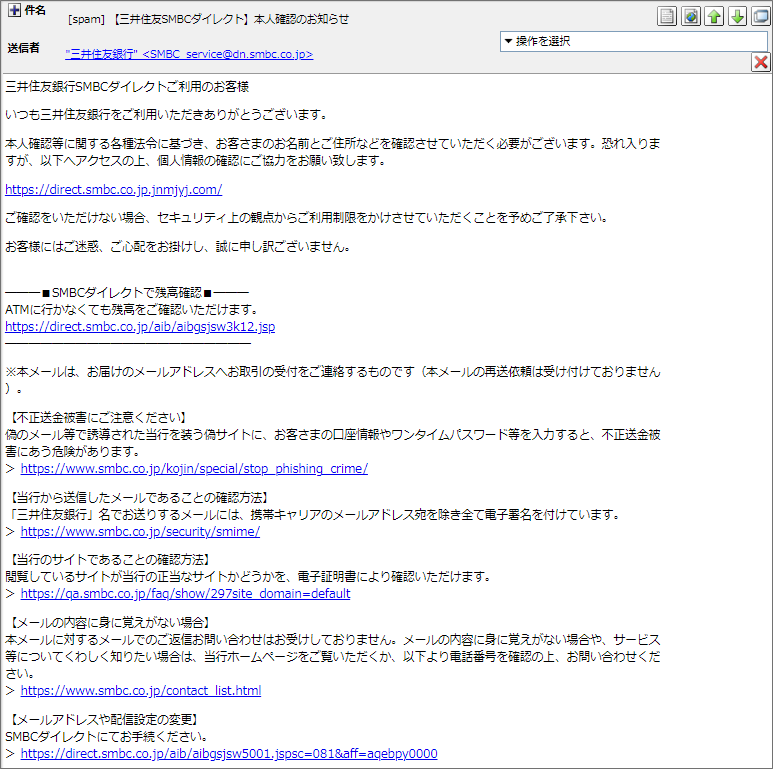

本人確認だってさ週明けの今朝は、相変わらずフィッシング詐欺メールがわんさかと届いております。

では、このメールもプロパティーから見ていきましょう。 件名は 差出人は 差出したのはレンタルサーバー「WebARENA」のユーザーでは、このメールのヘッダーソースを確認し調査してみます。

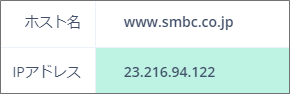

まずは、”smbc.co.jp”について情報を取得してみます。

”23.216.94.122”がこのドメインを割当てているIPアドレス。 今度は、このIPアドレスにどんなドメインが割当てられているか逆引きしてみましょう。

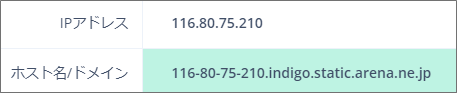

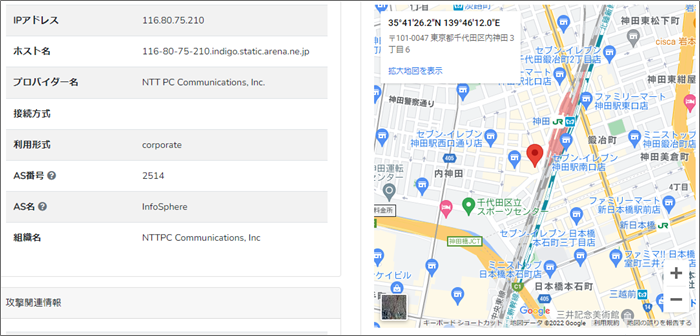

このIPアドレスには”indigo.static.arena.ne.jp”ってドメインが割当てられているようです。 ”Received”のIPアドレス”116.80.75.210”は、差出人が利用しているメールサーバーのもの。

ピンが立てられたのは、「東京都千代田区内神田」付近です。 安全なわけがないでしょ!?では引き続き本文。

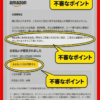

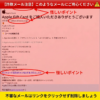

「恐れ入りま」で改行されている不思議な本文。 いくら法令に基づくって言ったって、突然送られてきたメールで個人情報を確認するって このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

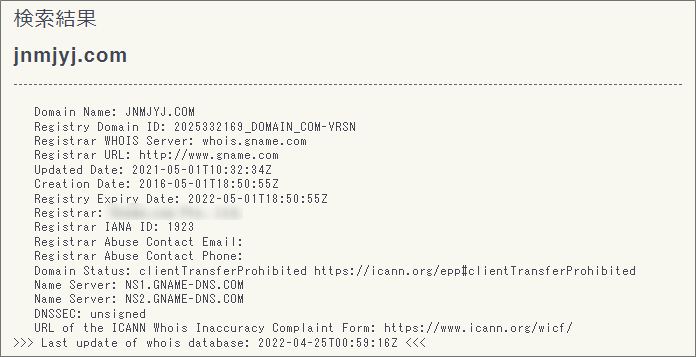

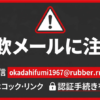

いやいや、ちょっと待った! このURLで使われているドメインは、サブドメインを含め”direct.smbc.co.jp.jnmjyj.com”

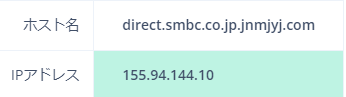

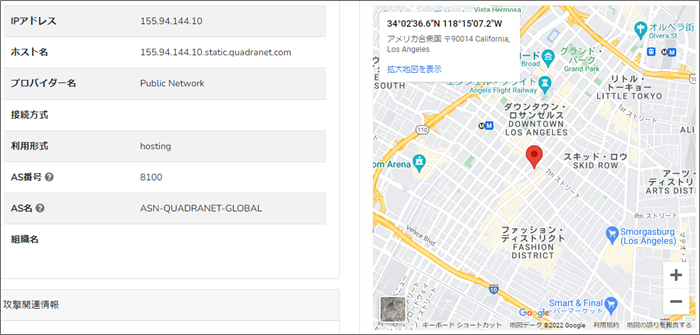

持ち主は、シンガポールにあるレジストラでした。 このドメインを割当てているIPアドレスは”155.94.144.10”

ピンが立てられのは、詐欺サイトのメッカであるロサンゼルス近郊のリトルトーキョーにほど近い場所。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

偽のサイトかな?と思ってふとアドレスバーを見ると”https://www.smbc.co.jp/” 詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。 まとめ突然のメールで、各法令によりなんて言いながら個人情報を抜き取ろうとするのは いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

迷惑メールdirect.smbc.co.jp.jnmjyj.com,dn.smbc.co.jp,ghvzj.asia,indigo.static.arena.ne.jp,IPアドレス,Received,Site Safety Center,SMBC_service,smbc.co.jp,SPAM,WebARENA,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,三井住友銀行,三井住友銀行SMBCダイレクト,偽サイト,危険,各種法令に基づき,拡散希望,本人確認のお知らせ,注意喚起,特定電子メール法,第三者不正利用,著作権法違反,見分け方,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【JAネットバンク】お取引目的等のご確認のお願い』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』「【緊急】楽天カードから緊急のご連絡」と来た件

楽天カードもか !ご注意! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を ...

『詐欺メール』「【ポケットカード】入出金明細のご案内」と、来た件

クレカの数だけ詐欺メールがある ※ご注意ください! このブログエントリーは、フィ ...

『詐欺メール』「【三井住友銀行】ご登録お客様情報の定期的な確認のお願いにつきまして」と、来た件

騙されないでください! ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』「【Suica】チャージ入金失敗のお知らせ」と、来た件

リンク先サイトは本家サイトだが ※ご注意ください! このブログエントリーは、フィ ...