『詐欺メール』「【重要】ご利用の会員IDとサービスについて」と、来た件

| 最初は、乗っ取り犯だと思ってたら… | ||||

| ※ご注意ください! このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし 悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く パスワードの変更やクレジットカードの利用停止を行ってください。 | ||||

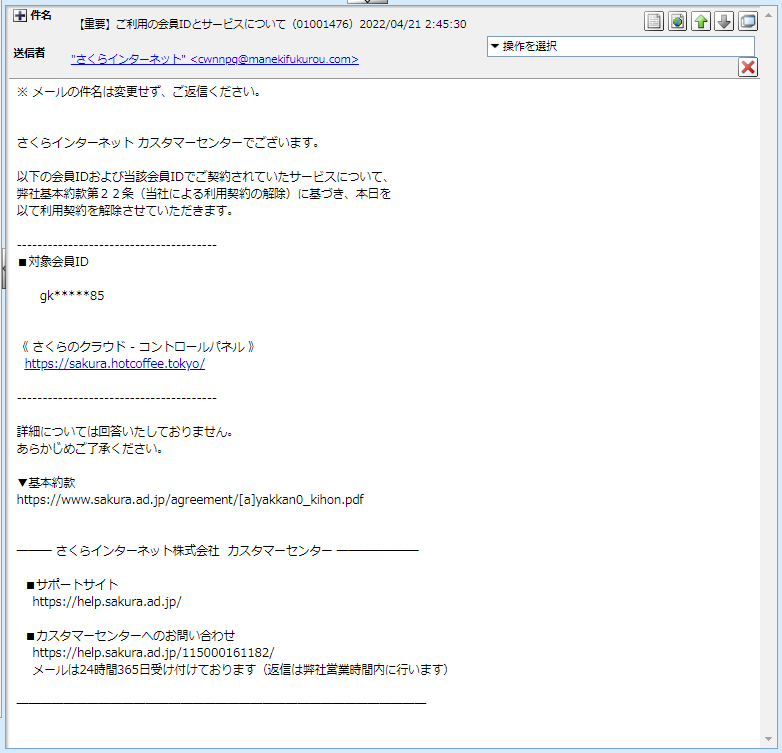

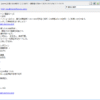

あなた「さくらインターネット」じゃないでしょ?!朝から胸糞悪い詐欺メールが届いています。 では、このメールもプロパティーから見ていきましょう。 件名は 差出人は その辺りも含め、次の項で解明していきましょう! このメールアドレスも偽装では、このメールのヘッダーソースを確認し調査してみます。

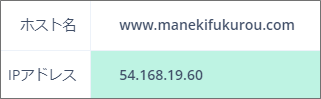

まずは、”manekifukurou.com”について情報を取得してみます。

”54.168.19.60”がこのドメインを割当てているIPアドレス。 ”Received”のIPアドレス”153.127.192.91”は、差出人が利用しているメールサーバーのもの。

なんだ、差出人が「さくらインターネット」ユーザーじゃないか! なぜ契約解除されるの??では引き続き本文。

(リンクURLの頭の”h”は敢えて削除しております) 冒頭から「※ メールの件名は変更せず、ご返信ください。」と書いてありますが このメール、読んでみるとその内容は先方側からの一方的な契約解除の通告。 なにを書こうがこのメールは、フィッシング詐欺メール。

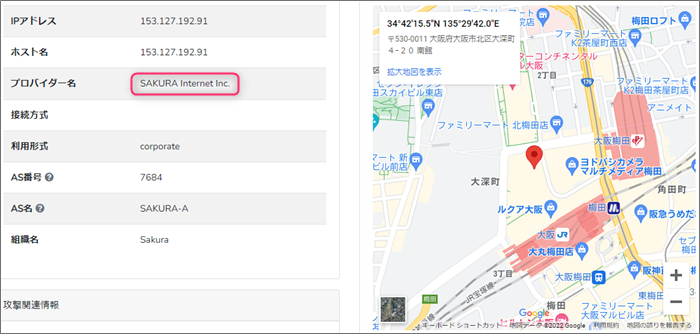

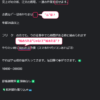

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

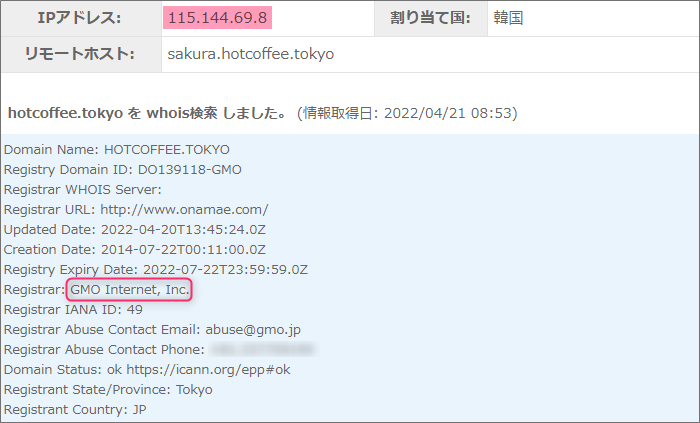

ダメダメ!「安全」なんて評価は間違っています! このURLで使われているドメインは、サブドメインを含め”sakura.hotcoffee.tokyo”

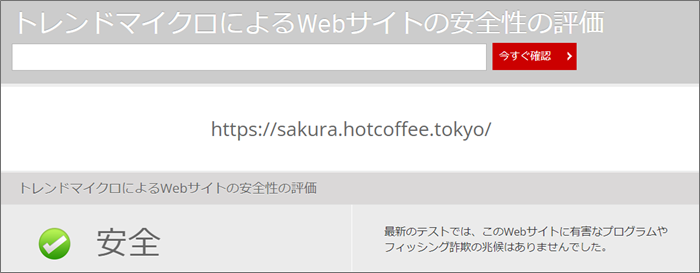

ドメインは、GMO系のレジストラで管理されているようです。 このドメインを割当てているIPアドレスは”115.144.69.8”

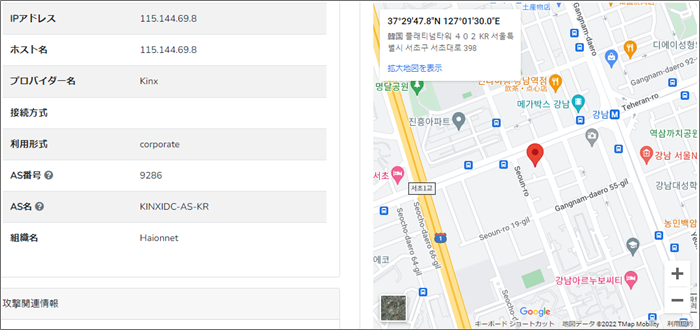

ピンが立てられのは「韓国ソウル」付近。 結局フィッシング詐欺だった「サイトセーフティーセンター」では安全だと評価されている詐欺サイトへ調査目的で

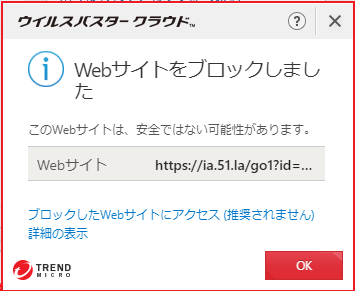

「サイトセーフティーセンター」では安全だと評価されていましたが、一応詐欺サイトの認識は 当然推奨はされませんが、ブロックされたサイトを覗いてみることにします。

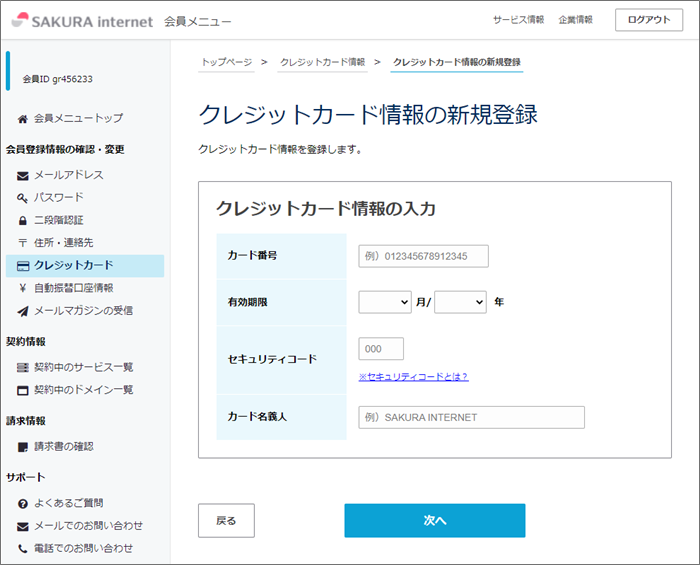

本物と1mmたりとも違わない偽のさくらインターネットのページが開きました。 メニューの「会員ログイン」を押してみると。

適当に入力してみると、クレジットカードの情報を入力するページが開きました。

てっきりログイン情報を盗み取る乗っ取り犯ではなくて、結局フィッシング詐欺だったんですね。 まとめネット上でカード支払いのできるものなら何でも標的と出きるんですね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールcwnnpq,GMO,IPアドレス,manekifukurou.com,Received,sakura.ad.jp,sakura.hotcoffee.tokyo,Site Safety Center,SPAM,カスタマーセンター,ご利用の会員IDとサービスについて,サイバーアタック,サイバー犯罪,さくらインターネット,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,乗っ取り,偽サイト,危険,拡散希望,注意喚起,特定電子メール法,第三者不正利用,著作権法違反,見分け方,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【ご確認ください】引き落としのご準備はお済みですか?[トヨタファイナンス]』と、来た件

★フィッシング詐欺解体新書★ スマホやタブレットが普及し増々便利に ...

『詐欺メール』「【重要 JR西日本:Club J-WEST】アカウントはチケットの購入を制限します」と、来た件

東の次は西、その他JRグループも次期対象か? ※ご注意ください! 当エントリーは ...

『詐欺メール』『【アクション必須】JCBカードの利用再開には認証が必要です』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』「【TS CUBIC CARD】カード支払い情報が確認!」と、来た件

ついに600件目達成! ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

【潜入解析】JCBポイント有効期限満了メールの正体|偽の「確認中」ページに潜む罠

【調査報告】最新の詐欺メール解析レポート メールの解析結果と脅威イ ...