『詐欺メール』「【重要】お支払方法に問題があり、プライム特典をご利用いただけない状況です」と、来た件

| そのメール、メッセージセンターで確認を! |

※ご注意ください!

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。

このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません!

リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や

クレジットカードの入力させそれらの情報を詐取しようとします。

被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は

ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう

心掛けてください!

また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。 |

|

”amazon”じゃなくて”amazono” アマゾンに成りすましたフィッシング詐欺メールは本当に多くて、毎日手を焼いております。

今朝も、複数の成りすましが到着しており、その中からこのメールをご紹介てみようと思います。

どうやら、プライム会員の会費が何らかの理由で支払うことができなかった旨の連絡のようです。

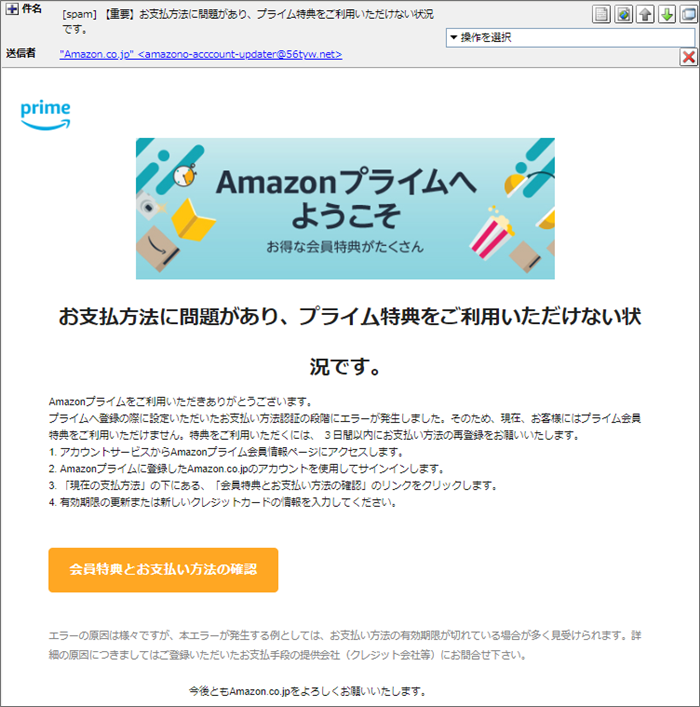

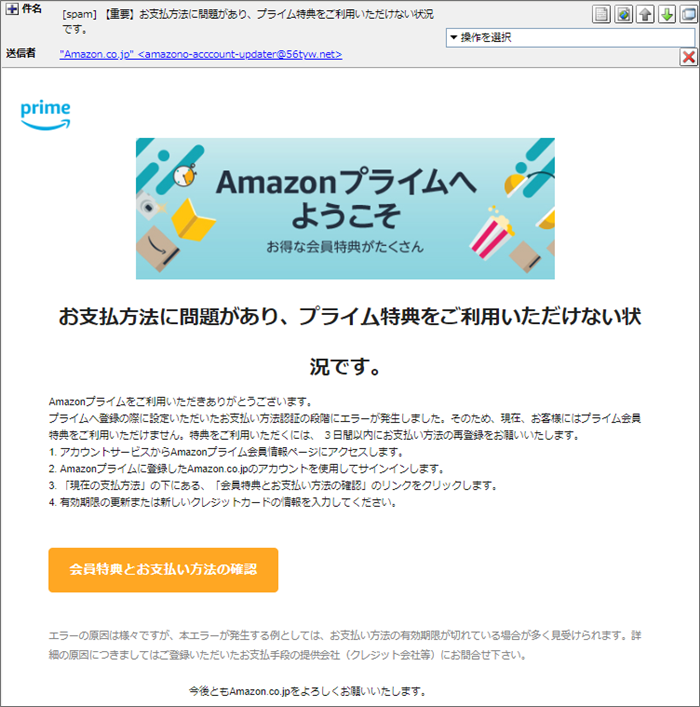

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】お支払方法に問題があり、プライム特典をご利用いただけない状況です。」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

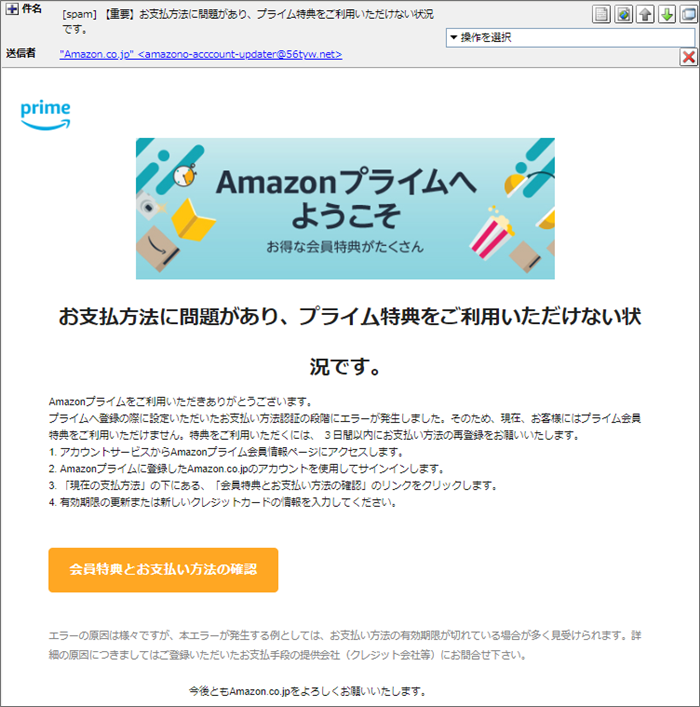

「”Amazon.co.jp” <amazono-acccount-updater@56tyw.net>」

”amazon”じゃなくて”amazono”だって。

そして”account”ゃなくて”acccount”と…(笑)

それに「アマゾン」さんには、れっきとした”amazon.co.jp”ってドメインをお持ちです。

それなのにこのような”56tyw.net”なんて関連性の無いドメインのメールアドレスで大切なユーザーに

メールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

使えるはずの無いドメインで?! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<amazono-acccount-updater@56tyw.net>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<055A8F9C2ED189B0E882697F40E64A87@xyv>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from xyv (unknown [121.33.128.240])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

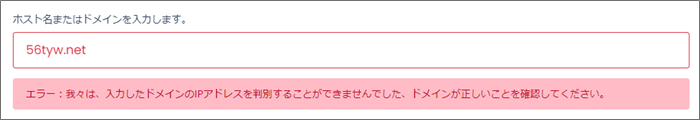

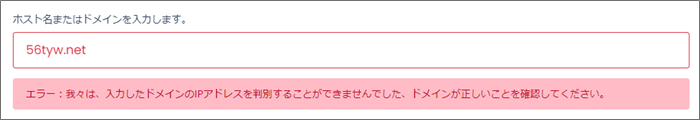

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”56tyw.net”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

どうやらこのドメインはどのIPアドレスにも割り当てられていないようです。

割当てられていないってことは、使えないドメインなのでこのドメインのメールアドレスから

メールを送ることはできません。

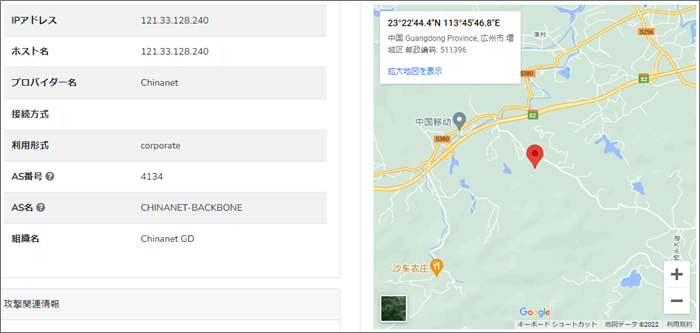

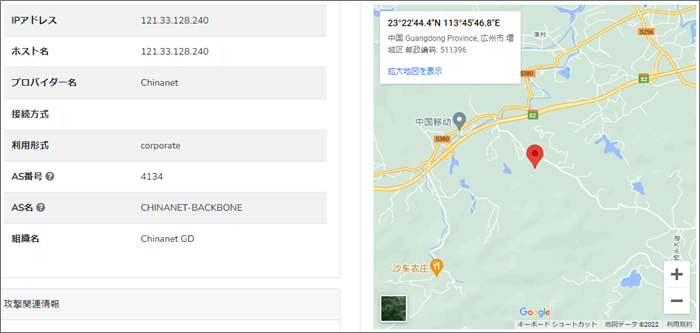

したがって、このメールアドレスは偽装です! ”Received”のIPアドレス”121.33.128.240”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、香港の北西部にあたる広東省広州市付近。

ここに差出人が利用したメールサーバーが置かれているようです。

詐欺サイトは一時停止中 では引き続き本文。 Amazonプライムをご利用いただきありがとうございます。

プライムへ登録の際に設定いただいたお支払い方法認証の段階にエラーが発生しました。

そのため、現在、お客様にはプライム会員特典をご利用いただけません。

特典をご利用いただくには、 3日間以内にお支払い方法の再登録をお願いいたします。

1. アカウントサービスからAmazonプライム会員情報ページにアクセスします。

2. Amazonプライムに登録したAmazon.co.jpのアカウントを使用してサインインします。

3. 「現在の支払方法」の下にある、「会員特典とお支払い方法の確認」のリンクをクリックします。

4. 有効期限の更新または新しいクレジットカードの情報を入力してください。 | もっともらしいことが書かれていますね。

この釣り文句で本文に付けられたリンクを押させようって手口です。

そのリンクは「会員特典とお支払い方法の確認」って書かれたところに張られていて、

リンク先のURLがこちらです。

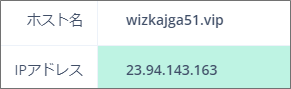

アマゾンのアカウントサービスのURLが、全くアマゾンに関係の無いドメインのものって

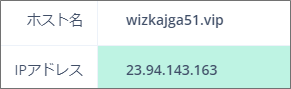

おかしいですよね? 使われているドメインは”wizkajga51.vip”

割当てているIPアドレスを調べてみると。

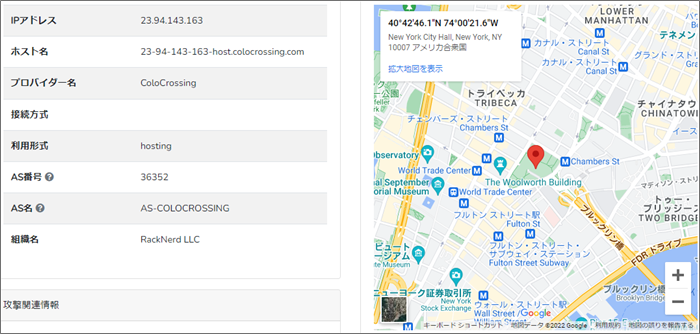

このドメインを割当てているIPアドレスは”23.94.143.163”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、マンハッタンにあるブルックリン大橋のたもと辺り。

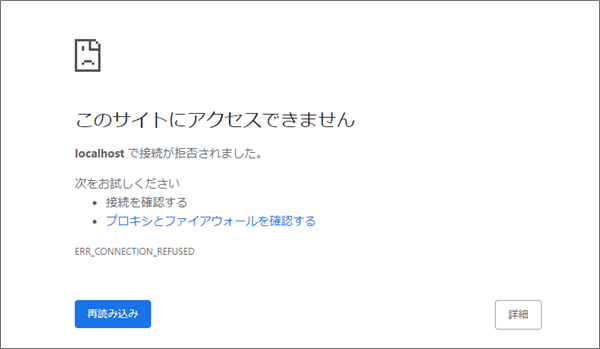

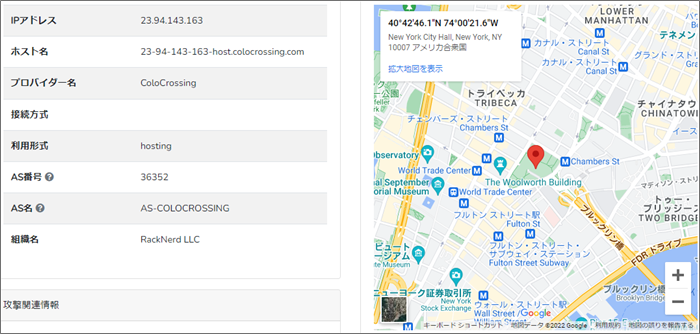

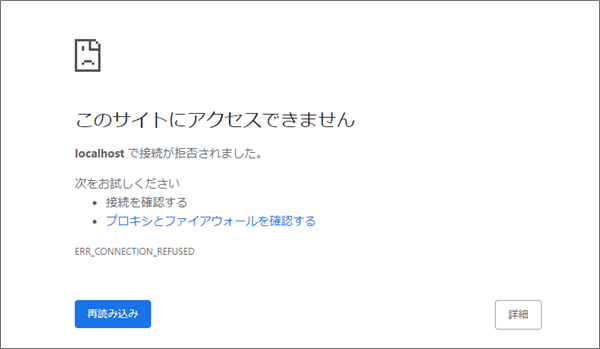

この付近に設置されたウェブサーバーで偽サイトは構築されているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみましたが、既にサイトは停止しているようで

リダイレクトされlocalhostに飛ばされました。

まとめ サイトが停止しているからと言って安心しないでください!

一旦はサイトの機能は停止されていますが、ご覧いただいた通りIPアドレスとドメインの紐づけはされたまま。

詐欺師の気が向けばいつでも再開できる状態です。

商品案内以外のアマゾンからのメールは、全てアカウントサービスのメッセージセンターに保存されています。

まず、不審なメールが届いたらこのメッセージセンターでそのメールがアマゾンからのものであるかどうか

ご確認ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)