明らかにカゴヤジャパンじゃない差出人 事務所のレンタルサーバーをお願いしている『カゴヤ・ジャパン』さんから、なんとも奇妙なメールが

届きました。

それがこちら。

『いつもカゴヤジャパンをご利用いただきまして誠にありがとうございます』とあるので、確かに差出人は

カゴヤジャパンさんらしいのですが、本文や送信者の情報を見るとどうもそうではないようなのです。

どこが腑に落ちないのか、このメールは何が目的なのか解体し詳しく見ていきます!

まずはプロパティーから見ていきましょう。 件名は『すべてのお客様は、次のリンクを使用してログインして、新しい設定に更新する必要があります。』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。 差出人は

『”Kagoya Active! Mail” <postmaster@aica-interior.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

この『Active! Mail』と言うのは、サーバー上で稼働するウェブメールのこと。

アカウント名に”postmaster”とあるのでこのメールはそのメールサーバーの管理者からと言うことに

なりますが、その後ろがいただけません。

通常カゴヤさんから送られてくるメールアドレスは”support@kagoya.com”とちゃんと屋号の入った

ドメインですが、この送信者のドメインは、それとは全く異なる”aica-interior.co.jp”となっています。

いったいこれはどういうことなのでしょうか?

因みにこのドメインは愛知県小牧市にあるアイカインテリア工業株式会社と言う企業さんのもの。

恐らくこのメールアドレスは偽装でしょうけど、どうせ偽装するならちゃんとカゴヤさんのドメインを

使って偽装すればよいと思うのですが…

差出人は『Microsoft Azure』を利用か?! では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from Praisemmm (ioooo.japaneast.cloudapp.azure.com [74.226.196.215])』 | 本来ならここに表示されるドメインは差出人のメールアドレスと同じものになるはずですが

それとは全く異なるマイクロソフトが提供するクラウドサービス『Microsoft Azure』のものです。

差出人は恐らくそのユーザーなのでしょう。 ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”aica-interior.co.jp”が差出人本人のものなのかどうかを

調べてみます。

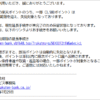

これがドメイン”aica-interior.co.jp”の登録情報です。

前出した通り申請者は『アイカインテリア工業株式会社』と記載されています。

これによると”153.123.7.53”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIPと同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”aica-interior.co.jp”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”74.226.196.215”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

地図に立てられたピンの位置は、多くのサイバー犯罪の拠点が置かれている『杉並区立和泉二丁目公園』付近。

そして送信に利用されたホストは、やはり『Microsoft Corporation』でした。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

ログインをさせてアカウント情報を盗み取る では引き続き本文。 | いつもカゴヤジャパンをご利用いただきまして誠にありがとうございます。 Kagoya は、2024年1月17日より「DOMAINメール」のサービス仕様を一部変更する。 すべてのお客様は、次のリンクを使用してログインして、新しい設定に更新する必要があります。 http://sgogoj.com/kagoya/activemail.kagoya?login=*****@*******.*** 以下の両方の条件を満たさない Kagoya メールは、メールボックスから削除されます。 Kagoya メールによるカゴヤメールを90日間ご利用にならなかった場合、 メールソフト(パソコン・スマートフォン)で90日間メールの送受信がなかった場合 今後ともカゴヤジャパンをよろしくお願いいたします。 | リンクとして書かれているURLもカゴヤさんとはかけ離れた”sgogoj.com”なんてドメインが

使われていますね。

そんなリンク先にログインをさせて何が目的なのでしょうか?

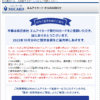

まずはそのリンク先の危険度レポートをGoogleの『透明性レポート』と、Norton社の

『Nortonセーフウェブレポート』で確認してみます。 まずはGoogleも透明性レポートから。

既に危険なサイトとして登録済みですね。 そしてNortonセーフウェブレポート。

こちらでは『フィッシング』として登録済みです。

これらの結果からこのメールは何らかの悪意を持って私に送られてきたことが分かりました。 では、このURLにあるドメイン付いて調べてみます。

URL内に『/kagoya/』とあるりますが、これはディレクトリ(フォルダー)でドメインではありません。

ここで使われているドメイン部分は”sgogoj.com”です。 このドメインにまつわる情報を取得してみます。

このドメインは、アメリカのドメイン名の登録サービスを提供する企業『DomainsByProxy』が

申請したようです。

割当てているIPアドレスは”8.217.61.41”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

地図に立てられたピンの位置は、香港の中西区(Central and Western)付近。

そしてサイトに利用されているホスティングサービスは『Alibaba (US) Technology』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

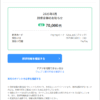

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

これはウェブメールアプリのActiveMailへのログイン画面ですね。

この結果から、どうやらこの差出人は、私のメールアカウントの乗っ取りを狙ったようです。

そんなの乗っ取って何がしたいんでしょうか?

乗っ取ったアカウントを使って詐欺メールなどのサイバー犯罪にでも使うのでしょうか?

まとめ ちょっと長くなってしまいましたが、きちんと調べることができました。

皆さんのこのようなメールに注意してくださいね! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |